Verwijder NotPetya virus (Verwijdering Handleiding) - Handboek

NotPetya virus Verwijdering Handleiding

Wat is NotPetya ransomware virus?

De malware genaamd NotPetya creëert wereldwijd chaos

Het NotPetya-virus is geïdentificeerd als de nieuwe versie van gijzelsoftware die aan het daglicht kwam nadat dit virus wereldwijd het Windows OS-systeem stopte. Onder de meest getroffen landen waren de VS, het Verenigd Koninkrijk, Spanje en vooral Oekraïne. Het gevolg was dat vluchten die werden uitgesteld en benzinestations niet meer goed functioneerden. Bovendien viel het virusde Tsjernobyl-krachtcentrale aan, waarna de werknemers handmatig de controle over de stralingsniveaus op zich moesten nemen. Tot nu toe weten we het volgende van het virus:

- het corrumpeertde MBR-instellingen, afzonderlijke malware-voorbeelden coderen bestanden

- het eist USD 300 aan losgeld

- het maakt gebruik van de kwetsbaarheden van Windows OS

- het geeft het e-mailadreswowsmith123456@posteo.netdoor voor contactdoeleinden

- het vermomd zich als Petya, maar functioneert als zelfstandige malware

- het richt zich op de VS, Europa en met name Oekraïne

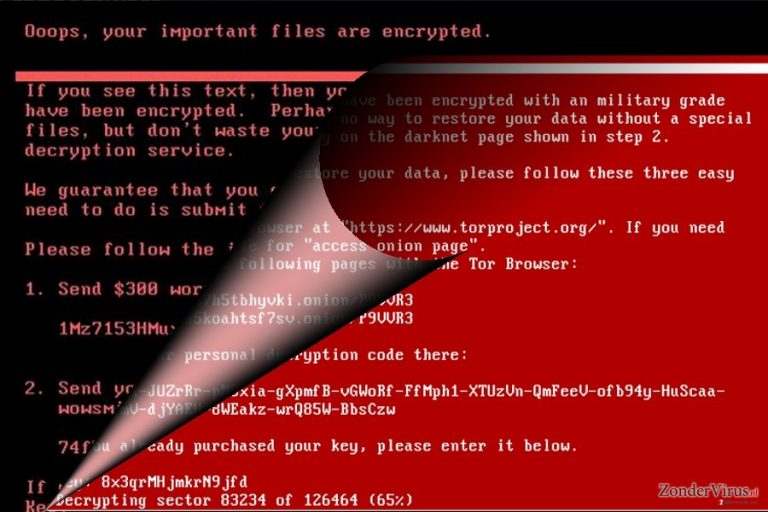

Dit computervirusknoeit met de opstartinstellingen waardoor systemen niet normaal kunnen opstarten. Op dit moment lijkt het erop dat het virus geen extensie toevoegtaan de bestanden aangezien het ze niet versleutelt, maar in feite zorgt vooreen systeemfout zorgt. Volgens de losgeldbrief vraagt het virusUSD 300 en geeft het aan dat dit bedrag naar wowsmith123456@posteo.net moet worden overgeboekt.

Gelukkig heeft IT-expert Lawrence Abrams een tegengif gevonden om de aanval van de malware te voorkomen. Niet alleen bedrijven zijn wereldwijd getroffen, maar ook individuen. Als u er daar een van bent, zorg er dan voor dat u NotPetya verwijdert met behulp van een anti-spyware tool, zoals FortectIntego of Malwarebytes.

Petya of NotPetya?

De malware start met dezelfde opmerking als de beruchte WannaCry-bedreiging:

Ooops, your important files are encrypted.

If you see this text, then your files are no longer accessible, because they have been encrypted. Perhaps you are busy looking for a way to recover your

files, but don’t waste your time. Nobody can recover your files without our

decryption service.

We guarantee that you can recover all your files safely and easily. All you

need to do is submit the payment and purchase the decryption key.

Please follow the instructions:

1. Send $300 worth of Bitcoin to the following address:

lflz7153HHuxXTuR2R1t78mGSdzafithBUX

2. Send your Bitcoin wallet ID and personal installation key to e-mail

wowsmith123456@posteo.net.

If you already purchased your key, please enter it below.

De virtuele gemeenschap ging er aanvankelijk van uit dat het zich bij deze de malware handelde om het Petya-virus, omdat het zich ook gericht op de instellingen van de Master Boot Record-instellingen, die de opstartprocessen beïnvloeden. Nu beweren IT-professionals dat de infectie zich vermomd alshet voorgenoemdevirus, maar eigenlijk, een andere malware is. Het virus draagt op dit moment de naam NotPetya-virus.

Het lijkt erop dat de daders hebben geleerd van de fouten van de WannaCry-ontwikkelaars. De NotPetya-malware maakt ook gebruikt van de zwakheden van Windows.

Ondanks de waarschuwingen van de cyberbeveiligers, is de malware erin geslaagd om chaos te veroorzaken. Internationale voorzieningen zoals luchthavens hebben hun systemen niet bijgewerkt, wat resulteerde in ernstige gevolgen.

Interessant genoeg is de eerste uitbraak van het virus ontdekt in de Oekraïne. Het lijkt erop dat dit land een “proefproject” heeft gefunctioneerd voor de hackers. Het vroegere virus, WannaCry, manifesteerde daar zijn macht als eerste. Direct na de aanval sloeg het XData-virusweer toe in Oekraïne.

NotPetya profiteert van de hackingtools van de NSA

De cybercriminelen hebben gebruik gemaakt van eerder gelekte NSA-hackingtools. De kaping door NotPetya zal waarschijnlijk optreden als uw besturingssysteem verouderd is. Meestal zijn de Windows 7-versies aangevallen.

Gelukkig is er een “antidote” gevonden: u moet in uw C:Windows-map een tekstbestand creëren dat perfc wordt genoemd. Het is waarschijnlijk dat de malware ook andere verspreidingsmethoden zou kunnen gebruiken, zoals: spamberichten en exploitatiesets. Laten we nu verdergaan met de sectie over de verwijdering van NotPetya.

Permanente vernietiging van de NonPetya-gijzelsoftware

Ondanks het soort van gijzelsoftware waarmee u omgaat, moet de eliminatie ervan uw hoogste prioriteit zijn. Verwijder het NotPetya-virus dus zo snel mogelijk. Gelukkig wordt de malware gedetecteerd door bijna alle belangrijke anti-virustools.

Aangezien het virus opstartprocessen corrumpeert, heeft u mogelijk geen toegang tot uw cyberbeveiligingssoftware; in dat geval zullen de instructies hieronder handig zijn. In het geval dat u bent aangevallen door de versie die bestanden versleuteld, kunt u de data decoderen met een alternatief programma totdat NotPetya Decrypter is vrijgegeven.

Manuele NotPetya virus Verwijdering Handleiding

Gijzelsoftware: handmatig gijzelsoftware verwijderen in veilige modus

U moet in de Veilige modus gaan om u te ontdoen van het NotPetya-virus. Het verleent beperkte toegang tot vitale functies. Ook kunt u toegang krijgen tot een cyberbeveiligingsgereedschap. Het zou niet al te veel tijd moeten kosten om NotPetya te verwijderen.

Belangrijk! →

Een handmatige verwijdering gids zou te ingewikkeld kunnen zijn voor occasionele computergebruikers. Het vereist dat geavanceerde IT-kennis correct worden uitgevoerd (als vitale systeembestanden worden verwijderd of beschadigd, kan dit leiden tot een volledige aantasting van Windows), en het kan ook uren duren om te voltooien. Daarom raden wij je aan de automatische methode hierboven te gebruiken.

Stap 1. Toegang tot veilige modus met netwerken

Handmatige verwijdering van malware kan het beste worden uitgevoerd in de veilige modus.

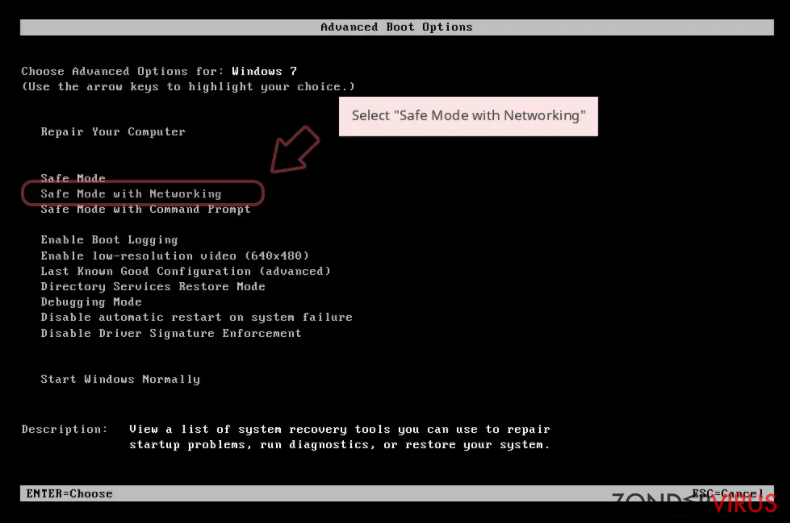

Windows 7 / Vista / XP

- Klik Start > Afsluiten > Herstart > OK

- Wanneer je computer actief wordt, druk dan op de F8 toets (als dat niet werkt, probeer dan F2, F12, Del, enz. – het hangt allemaal af van je moederbord model) meerdere malen totdat je het Advanced Boot Options venster ziet.

- Selecteer Veilige Modus met Netwerk in de lijst.

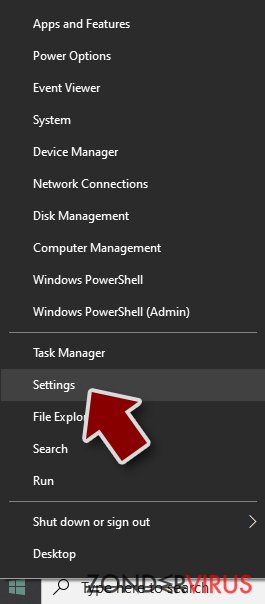

Windows 10 / Windows 8

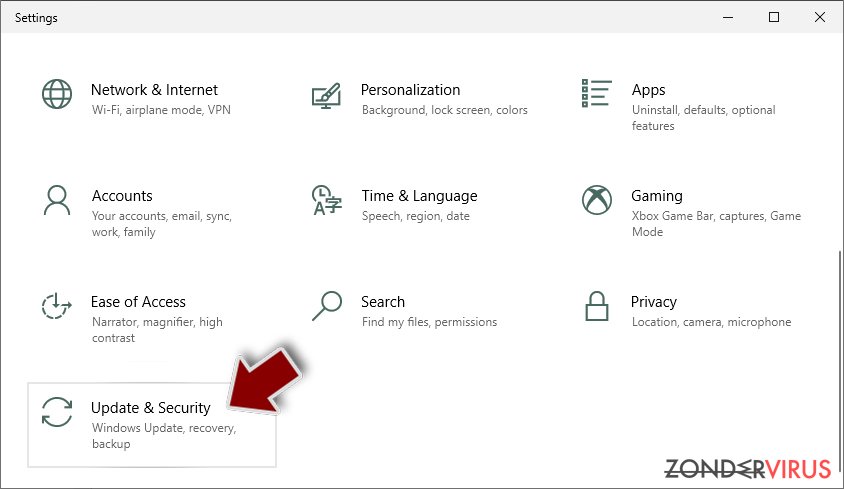

- Klik met de rechtermuisknop op Start en selecteer Instellingen.

- Scroll naar beneden en kies Update & Security.

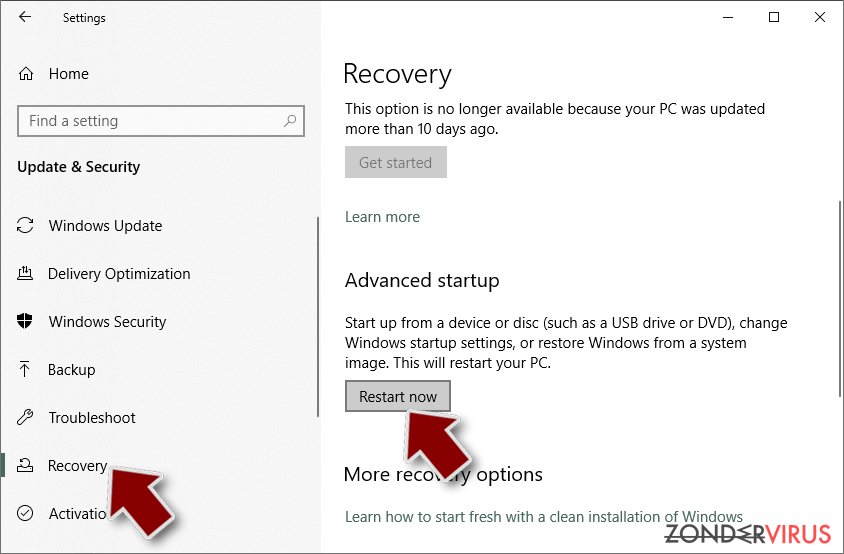

- Kies Herstel aan de linkerkant van het venster.

- Scroll nu naar beneden naar het onderdeel Geavanceerd opstarten.

- Klik op Nu opnieuw heropstarten.

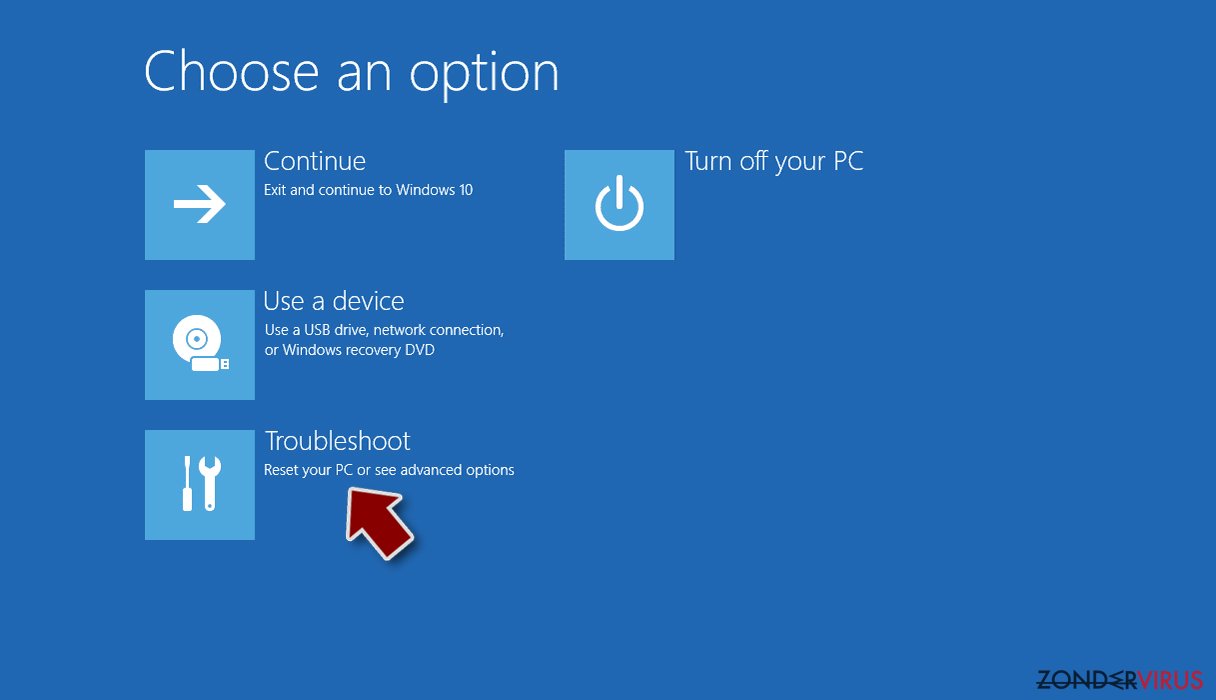

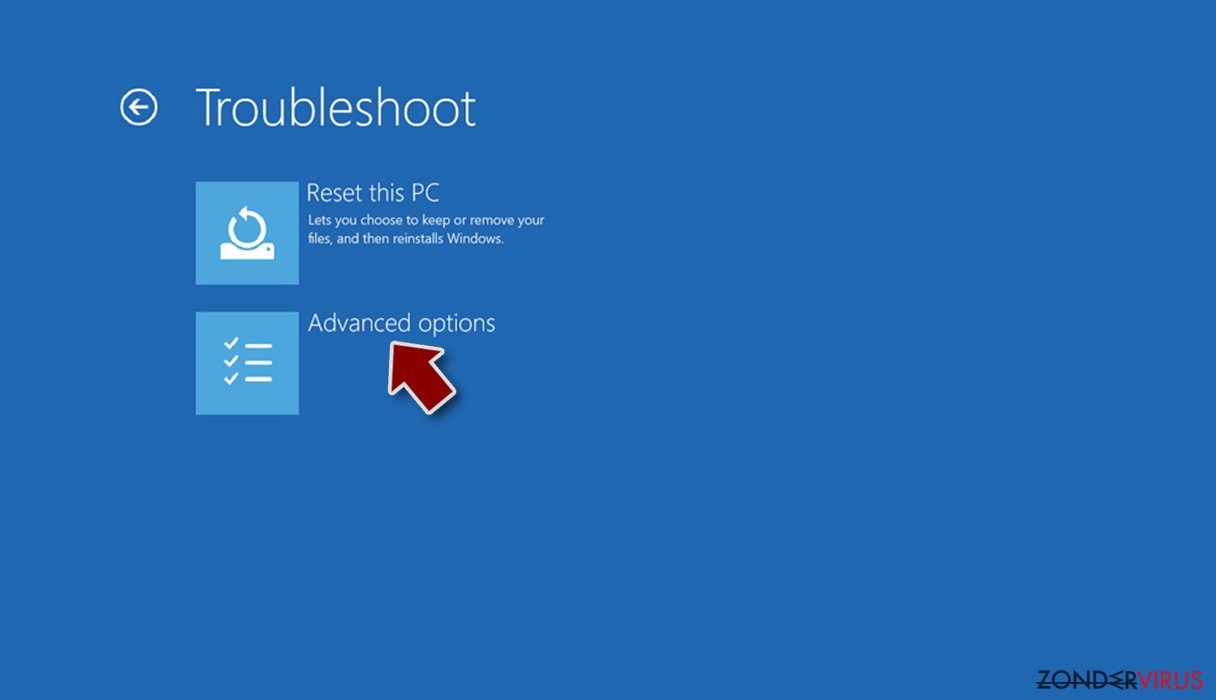

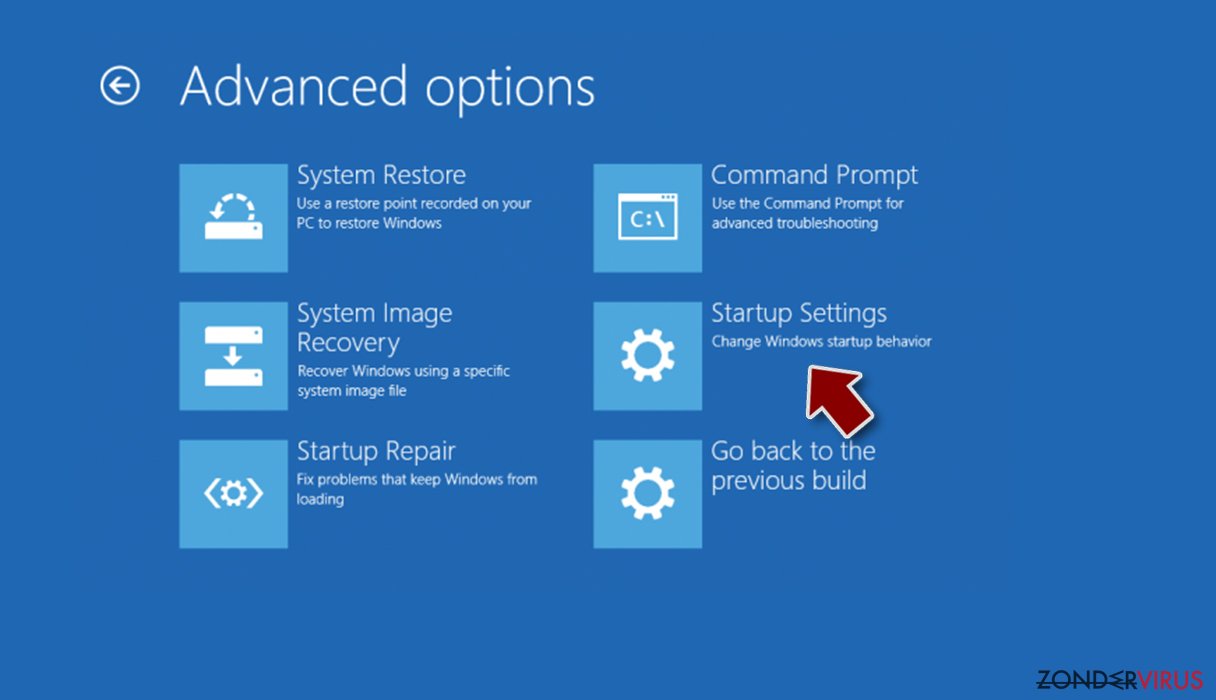

- Selecteer Probleemoplossing

- Ga naar Geavanceerde opties.

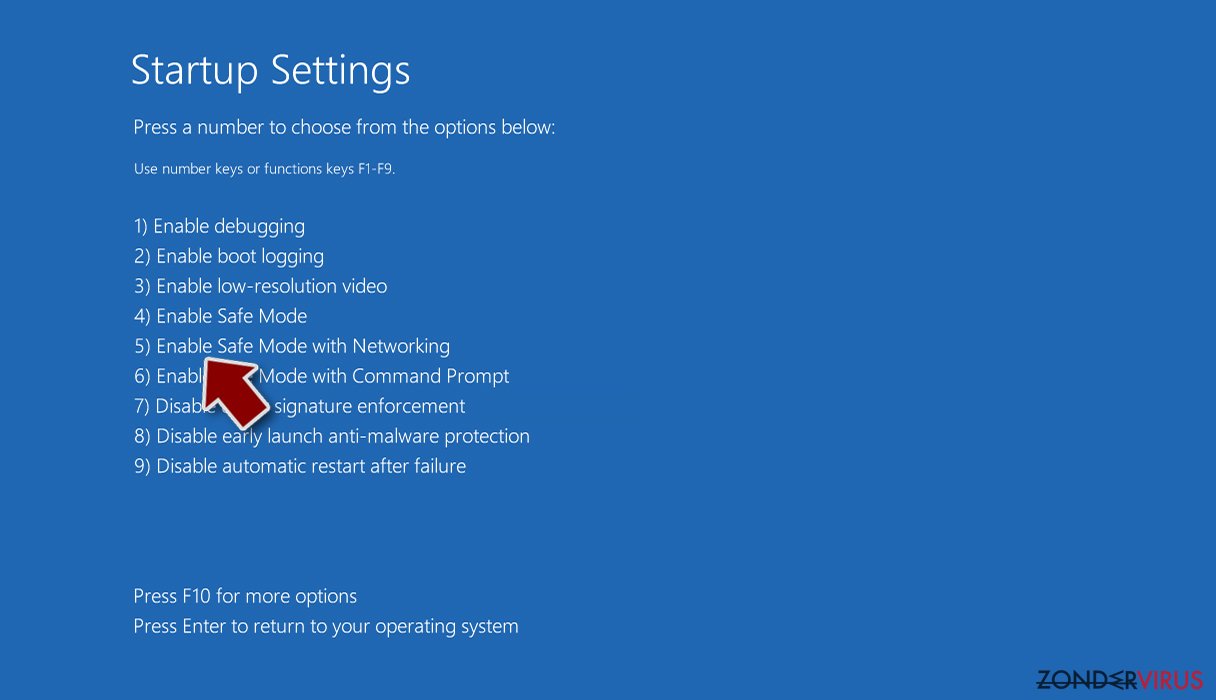

- Selecteer Opstartinstellingen.

- Klik op Herstarten.

- Klik nu op 5 of klik op 5) Veilige modus met Netwerken inschakelen.

Stap 2. Sluit verdachte processen af

Windows Taakbeheer is een handig hulpmiddel dat alle processen toont die op de achtergrond draaien. Als malware een proces uitvoert, moet je het afsluiten:

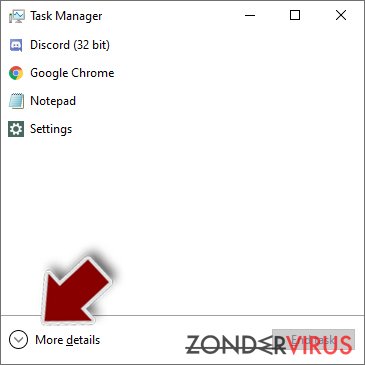

- Klik op Ctrl + Shift + Esc op je toetsenbord om Windows Taakbeheer te openen.

- Klik op Meer details.

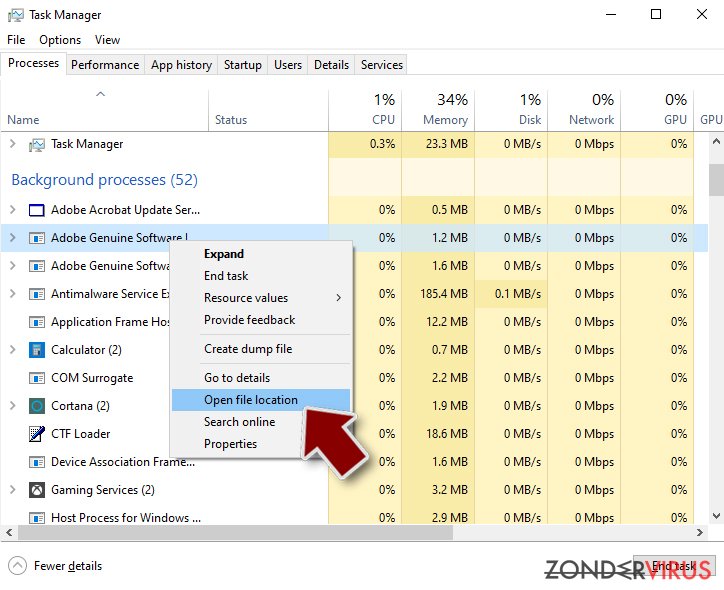

- Scroll naar beneden naar het gedeelte Achtergrond processen en kijk of er iets verdachts is.

- Klik met de rechtermuisknop en selecteer Open bestandslocatie.

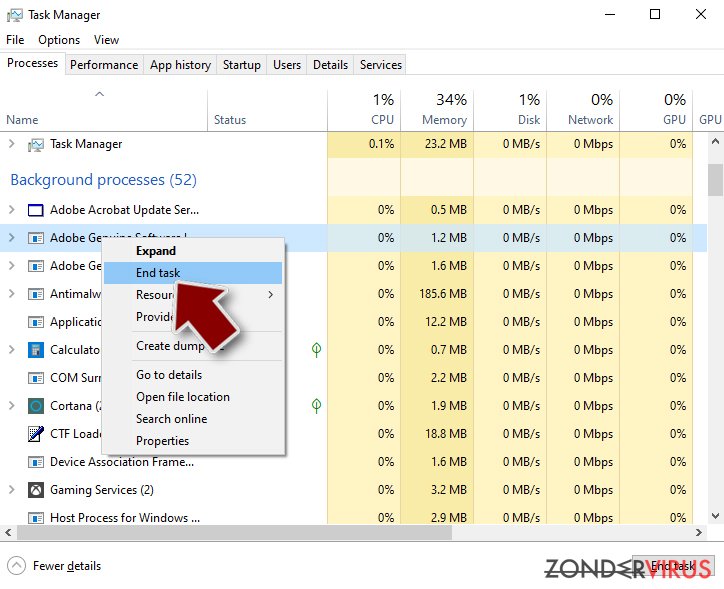

- Go back to the process, right-click and pick End Task.

- Verwijder de inhoud van de schadelijke map.

Stap 3. Controleer programma Opstarten

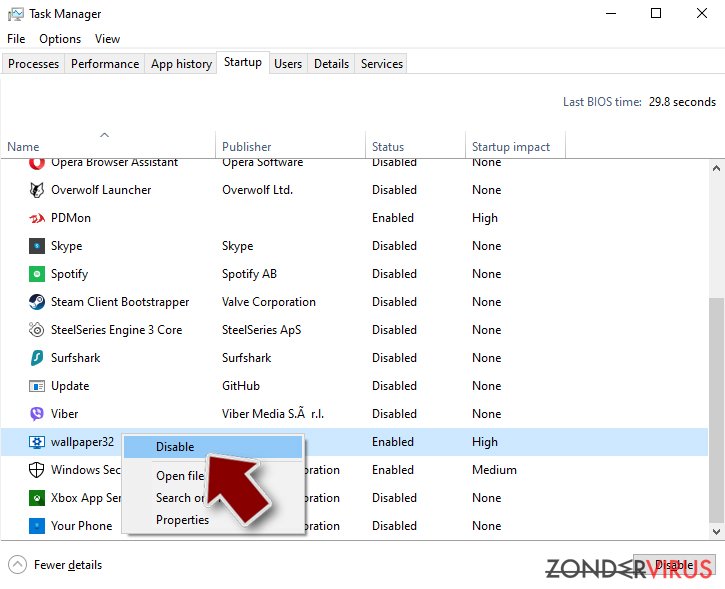

- Klik op Ctrl + Shift + Esc op je toetsenbord om Windows Taakbeheer te openen.

- Ga naar tabblad Opstarten.

- Klik met de rechtermuisknop op het verdachte programma en kies Uitschakelen.

Stap 4. Verwijder virusbestanden

Malware-gerelateerde bestanden kunnen op verschillende plaatsen in je computer worden gevonden. Hier zijn instructies die je kunnen helpen ze te vinden:

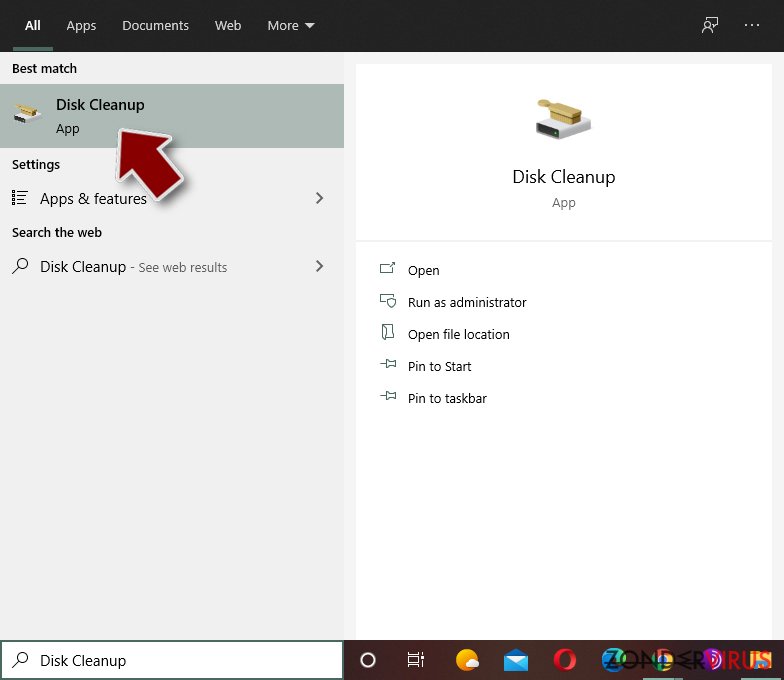

- Typ in Windows Zoeken Schijfopruiming in en klik op Enter.

- Selecteer de schijf die je wilt opschonen (C: is standaard je hoofdschijf en is waarschijnlijk de schijf met de schadelijke bestanden).

- Blader door de lijst met te verwijderen bestanden en selecteer het volgende:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Kies systeembestanden opschonen.

- Je kunt ook zoeken naar andere schadelijke bestanden die verborgen zijn in de volgende mappen (typ deze items in Windows Zoeken en klik op Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Herstart de pc in normale modus wanneer je klaar bent.

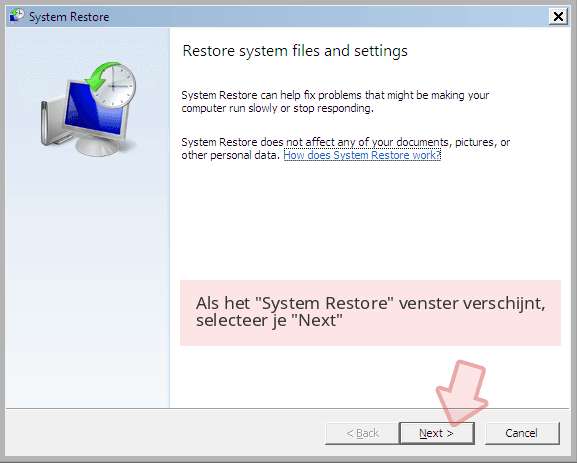

Verwijder NotPetya door System Restore te gebruiken

-

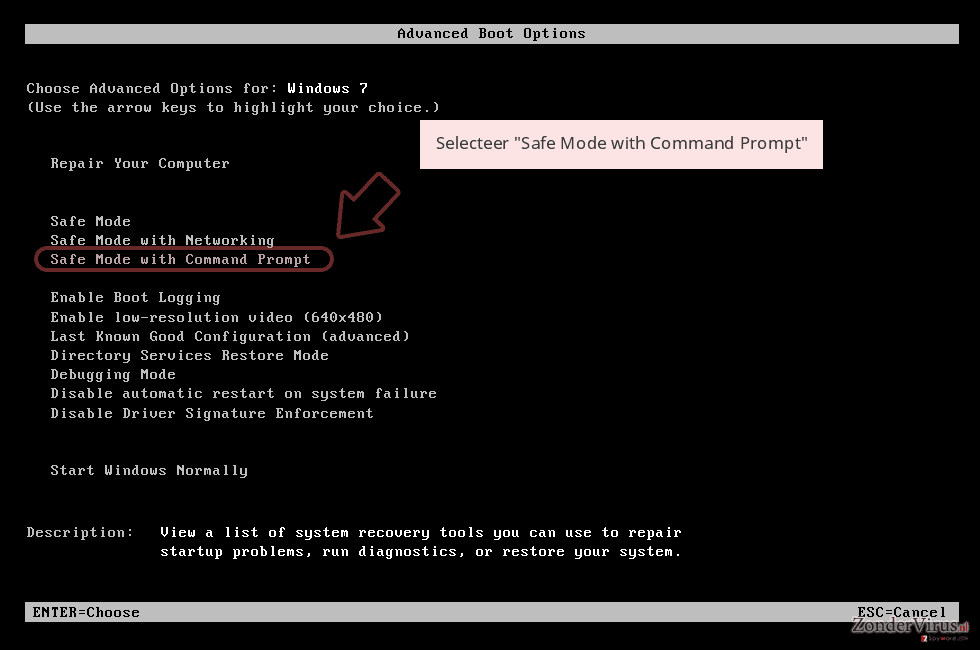

Stap 1: Herstart je computer in Safe Mode with Command Prompt

Windows 7 / Vista / XP- Klik op Start → Shutdown → Restart → OK.

- Als je pc actief wordt begin dan meerdere keren te drukken op F8 tot je het Advanced Boot Options venster ziet

-

Selecteer Command Prompt uit de lijst

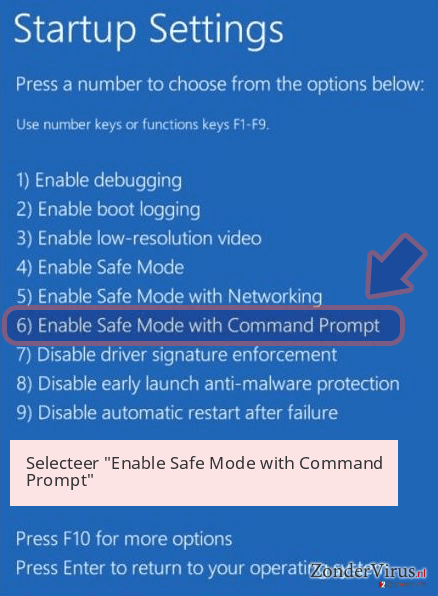

Windows 10 / Windows 8- Druk op de Power knop in het Windows aanmeld scherm. Druk nu op Shift op je toetsenbord en hou ingedrukt, en klik dan op Restart.

- Selecteer nu Troubleshoot → Advanced options → Startup Settings en tenslotte druk op Restart

-

Zodra je pc actief wordt, selecteer je Enable Safe Mode with Command Prompt in het Startup Settings venster

-

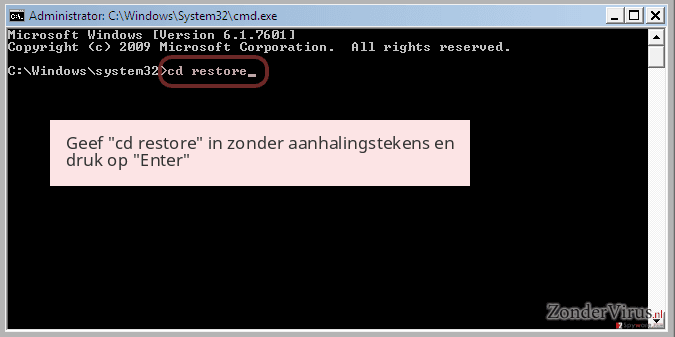

Stap 2: Herstel je systeembestanden en instellingen

-

Zodra het Command Prompt venster verschijnt, geef je cd restore in en klik op Enter

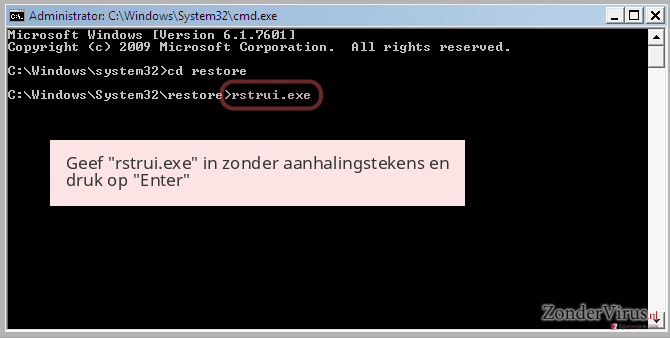

-

Typ nu rstrui.exe en klik opnieuw op Enter.

-

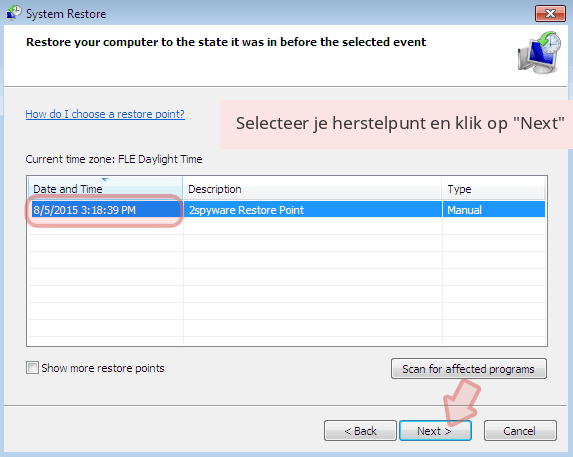

Als een nieuw venster verschijnt, klik je op Next en seleteer het herstelpunt dat voor de infiltratie van NotPetya is. Klik nadien op Next

-

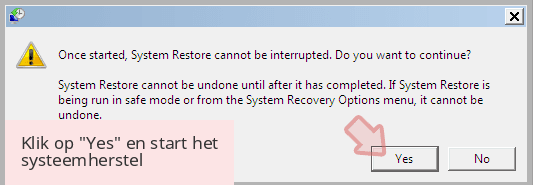

Klik nu op Yes om het systeemherstel te starten

-

Zodra het Command Prompt venster verschijnt, geef je cd restore in en klik op Enter

Bonus: Herstel je data

De handleiding hierboven wordt verondersteld je te helpen bij het verwijderen van NotPetya van je computer. Om je gecodeerde bestanden te herstellen, raden we je aan om de gedetailleerde handleiding te gebruiken die opgesteld werd door zondervirus.nl beveiliging expertenAls je bestanden gecodeerd werden door NotPetya, kan je verschillende methodes gebruiken om ze te herstellen

Data Recovery Pro-methode

Deze software kan handig zijn bij het herstellen van beschadigde of verloren gegane bestanden.

- Download Data Recovery Pro;

- Volg de stappen in de Data Recovery Setup en installeer het programma op je computer;

- Start het en scan je computer op bbestanden gecodeerd door de NotPetya ransomware;

- Herstel ze.

Decodeer bestanden met ShadowExplorer

Op dit moment blijkt de malware niet het vermogen te vertonen om schaduwkopieën te verwijderen, zodat u waarschijnlijk met succes getroffen bestanden kunt herstellen met behulp van deze tool.

- Download Shadow Explorer (http://shadowexplorer.com/);

- Volg de Shadow Explorer Setup Wizard en installeer deze toepassing op je computer;

- Start het programma en doorloop het drop down menu in de linker bovenhoek om de schijf van je gecodeerde data te selecteren. Kijk welke mappen er zich bevinden;

- Rechter muisklik op de map die je wilt herstellen en selecteer “Export”. Je kan ook selecteren waar je het wilt bewaren.

Tenslotte zou je er steeds moten aan denken om je pc te beschermen tegen crupto-ransomware. Om je pc tegen NotPetya en andere ransomwares te beschermen, gebruik je best een betrouwbare anti-spyware zoals FortectIntego, SpyHunter 5Combo Cleaner of Malwarebytes

Aanbevolen voor jou

Laat u niet bespioneren door de overheid

De overheid heeft veel problemen met het bijhouden van gebruikersgegevens en het bespioneren van burgers, dus u moet hier rekening mee houden en meer leren over dubieuze informatieverzamelingspraktijken. Vermijd ongewenste tracering door de overheid of spionage door volledig anoniem op het internet te surfen.

U kunt een andere locatie kiezen wanneer u online gaat en toegang krijgen tot eender welk gewenst materiaal, zonder bijzondere inhoudelijke beperkingen. Door gebruik te maken van Private Internet Access VPN, kunt u eenvoudig genieten van een internetverbinding zonder risico's op hacken.

Controleer de informatie die toegankelijk is voor de overheid of elke andere ongewenste partij en surf online zonder bespioneerd te worden. Ook als u niet betrokken bent bij illegale activiteiten of vertrouwen heeft in uw selectie van diensten en platformen, dient u voor uw eigen veiligheid achterdochtig te zijn en voorzorgsmaatregelen te nemen door gebruik te maken van een VPN-dienst.

Back-upbestanden voor later gebruik, in het geval van een malware-aanval

Softwareproblemen als gevolg van malware of direct gegevensverlies door versleuteling kunnen leiden tot problemen met uw apparaat of permanente schade. Als u over goede, actuele back-ups beschikt, kunt u na een dergelijke gebeurtenis gemakkelijk herstellen en weer aan het werk gaan.

Het is van essentieel belang om updates te maken van uw back-ups na eventuele wijzigingen op het apparaat, zodat u terug kunt keren naar het punt waar u aan werkte wanneer malware iets verandert of problemen met het apparaat gegevens- of prestatiecorruptie veroorzaken. Vertrouw op dergelijk gedrag en maak een dagelijkse of wekelijkse back-up van uw bestanden.

Als u beschikt over de vorige versie van elk belangrijk document of project, kunt u frustratie en problemen voorkomen. Het komt goed van pas wanneer malware uit het niets opduikt. Gebruik Data Recovery Pro voor systeemherstel doeleinden.