Verwijder Osiris virus - 2016 update

Osiris virus Verwijdering Handleiding

Wat is Osiris ransomware virus?

Locky is hergeboren: Osiris “ransomware” maakt zijn verschijning

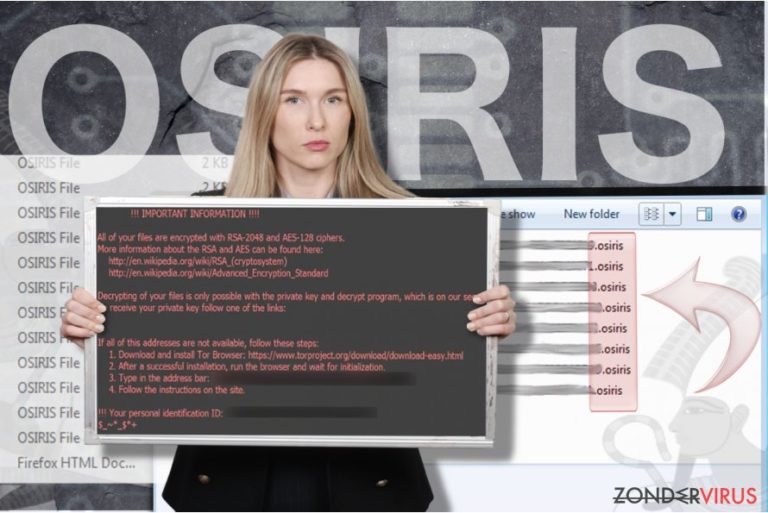

Het Osirus virus fungeert als een nieuwe versie van het notoire Locky bestands encrypterende malware, vernoemd naar de Egyptische god. Locky virus‘ auteurs tonen een grote interesse in oude mythologie aangezien ze elk virus vernoemen naar een Noorse god, bijvoorbeeld Odin, Thor of Aesir. De eerste uitbraak van het Osiris bestandsvirus was geconstateerd op 5 december in 2016. De nieuwe versie van het virus blijkt sterk verbeterd te zijn en is nu in staat om vele antivirus programma’s te omzeilen(de detectieratio is nu 8/56). Het virus fungeert als traditionele “ransomware” – het dringt het systeem binnen met behulp van Trojan Horse technieken,stilletjes installeert het zichzelf op de computer van het slachtoffer en dan struint het het hele systeem af voor een lijst van doelbestanden. Elke bestand dat aan de criteria van de extensielijst van het virus voldoet wordt sterk versleuteld met behulp van RSA-2048 en AES-128 cijferreeksen. Elk bestand krijgt dan de .osiris bestandsextensie en verliest zijn oorspronkelijke bestandsnaam omdat de “ransomware” het vervangt met een set van symbolen [8 symbolen] – [4 symbolen] – [4 symbolen] – [8 willekeurige symbolen] – [12 willekeurige symbolen]. De eerste 16 symbolen weergeven het ID van het slachtoffer.

Na de encryptie procedure, voegt het virus een borgsom bericht OSIRIS-9b28.html toe aan elke map inclusief het bureaublad. Het borgsom bericht bevat een Wikipedia link naar artikels over de RSA-2048 en de AES-128 cijferreeksen om het slachtoffer te laten begrijpen wat het virus met de persoonlijke data gedaan heeft. Het bericht legt uit dat ontcijferen van de encryptie alleen mogelijk is met een speciale decryptie sleutel, die alleen de auteurs van het virus hebben. Om het te kopen moet het slachtoffer de Tor browser installeren en een unieke betalingspagina bezoeken(elk slachtoffer krijgt zijn eigen). Ten slotte verandert Osiris malware het bureaublad plaatje met de traditionele Locky bureaublad achtergrond (een zwarte achtergrond met rode tekst). Osiris, net als de vorige versies van Locky stelt voor om de Locky Decryptor te kopen, die 0.5-4 Bitcoins kost. BTC is een virtuele valuta die vrijwel alle “ransomware” virussen eisen. Betaling in Bitcoins helpt de criminelen anoniem te blijven. Het slachtoffer wordt gevraagd de Bitcoins online te kopen en vervolgens over te maken naar de gegeven Bitcoin portomonnee. Alle slachtoffers worden geadviseerd om de Osiris bestandsextensie zo snel mogelijk te verwijderen en het systeem te scannen met behulp van krachtige anti-malware tools zoals FortectIntego of SpyHunter 5Combo Cleaner. De computer moet professioneel opgeschoond worden omdat de laatste Locky versies additionele malware naar de systemen installeert en daarnaast computers opnemen in botnets.

Als uw bestanden door de laatste Locky ransomware variant in gevaar gebracht zijn kunt u zijn gaan overwegen om de borgsom te betalen. Wij begrijpen dat uw persoonlijke bestanden extreem belangrijk zijn en dat niemand wenst ze kwijt te raken in minder dan een half uur. Echter, organisaties als ziekenhuizen of overheden kunnen zich niet veroorloven om al hun data kwijt te raken, ze kunnen eenvoudigweg niet functioneren zonder, dus er zijn een aantal voorbeelden waar instituten een enorme borgsom betaalden om hun data te decrypten(bijvoorbeeld, het Hollywood Presbyterian Medical Center dat $17,000 betaalde). Echter, er zijn een aantal gevallen waar de slachtoffer de borgsom betaalde, maar nooit antwoord ontvingen van de daders. Daarom stellen wij voor dat u Osiris software verwijdering uw top prioriteit maakt. Als u een thuisgebruiker bent, kunt u een deel van uw bestanden van opslag apparaten zoals USB of CD veilig stellen, of beter nog – van een harde schijf waar u uw backup op heeft bewaard. Helaas, zonder een backup is data herstel onmogelijk. We raden alle slachtoffers met klem aan om het FBI statement over ransomware virussen te lezen, om te ontdekken hoe u uw bestanden tegen dataversleutelend malware kunt beschermen.

De distributie manieren

Recent nieuws wijst uit dat huidige Locky versies op het moment verspreid worden via e-mails die “Photo/Scan/Document from office” in het onderwerp hebben. Zulke e-mails bevatten een geïnfecteerde bijlage (.zip bestand) die, wanneer uitgepakt een .vbs bestand op het systeem download. Als het slachtoffer nieuwsgierigheid laat winnen en het bestand opent, activeert men simpelweg de destructieve ransomware. Het .vbs bestand verbindt zich snel met online servers en download zonder toestemming van de gebruiker Locky naar het systeem. Het virus activeert zichzelf zonder installatie of notificaties te weergeven. Daarnaast, was recent een nieuwe distributie techniek ontdenkt. Het blijkt dat op het moment Locky zich via Facebook verspreid in de vorm van een “photo_9166.svg” bestand . Net als de eerdere versies vraagt Osiris´ bestandsextensie je ook om macro instellingen in te schakelen. Later wordt het restant bezorgd via een Rundll32.exe bestand. Vervolgens wordt een “DLL installer” gedownload en geplaatst in de %Temp% map. Mogelijk vallen deze bestanden op aangezien ze de .spe extensie hebben. Pas daarnaast op voor een spam e-mail genaamd “New(910).”

Besides, a new distribution technique was spotted recently. It appears that currently, Locky spreads via Facebook messages in the form of a photo_9166.svg file . Similarly to the previous versions, Osiris file extension virus also asks you to enable macro settings. Later on, the payload is delivered via Rundll32.exe file. Then, a DLL installer will be downloaded and placed in %Temp% folder. You might notice these files as they bear .spe extension. In addition, beware of the spam email named “New(910).”

From: Savannah [Savannah807@victimdomain.tld]

Reply-To: Savannah [Savannah807@victimdomain.tld]

Date: 12 December 2016 at 09:50

Subject: New(910)Scanned by CamScanner

Sent from Yahoo Mail on Android

Pas op voor oplichtingspraktijken die stellen dat er sprake is van “onsuccesvol verstuurde e-mails”. Er zijn tendensen geconstateerd dat malware in zulke berichten geïnjecteerd is. Echter, Osiris wordt ook op een meer geanvaceerde manierverspreid, bijvoorbeeld met behulp van zogenaamde “exploit kits” en Trojans. Naar verluidt kan Osiris ransomware ook bezorgd worden met behulp van Pony Trojan, Nemucod en andere kwaadaardige software. Om meer uit te vinden over Locky’s eigenaardige verspreidingsmethode navigeer naar deze pagina: Locky virus: modus operandi, distributie and verwijder methodes.

Osiris ransomware verwijderen – een onmogelijke taak?

Osiris virus moet volledig verwijderd worden. Dit stuk malware behoort to een van de meest gevaarlijke crypto-ransomware families ter wereld en het moet niet onderschat worden. Het brengt computersysteem in groot gevaar en kan additionele tools gebruiken om illegale activiteiten op het computer systeem uit te voeren. Daarom, om het te verwijderen, raden we aan om anti-malware tools te gebruiken. Om de verwijdering van Osiris te starten, herstart uw PC zoals hieronder geïnstrueerd. Ten slotte, houd in gedachte dat zelf als veiligheidsspecialisten constant automatische updates van uw software en uw besturingssysteem uitvoeren, uw persoonlijke voorzichtigheid is eveneens van significant belang .

Manuele Osiris virus Verwijdering Handleiding

Gijzelsoftware: handmatig gijzelsoftware verwijderen in veilige modus

Belangrijk! →

Een handmatige verwijdering gids zou te ingewikkeld kunnen zijn voor occasionele computergebruikers. Het vereist dat geavanceerde IT-kennis correct worden uitgevoerd (als vitale systeembestanden worden verwijderd of beschadigd, kan dit leiden tot een volledige aantasting van Windows), en het kan ook uren duren om te voltooien. Daarom raden wij je aan de automatische methode hierboven te gebruiken.

Stap 1. Toegang tot veilige modus met netwerken

Handmatige verwijdering van malware kan het beste worden uitgevoerd in de veilige modus.

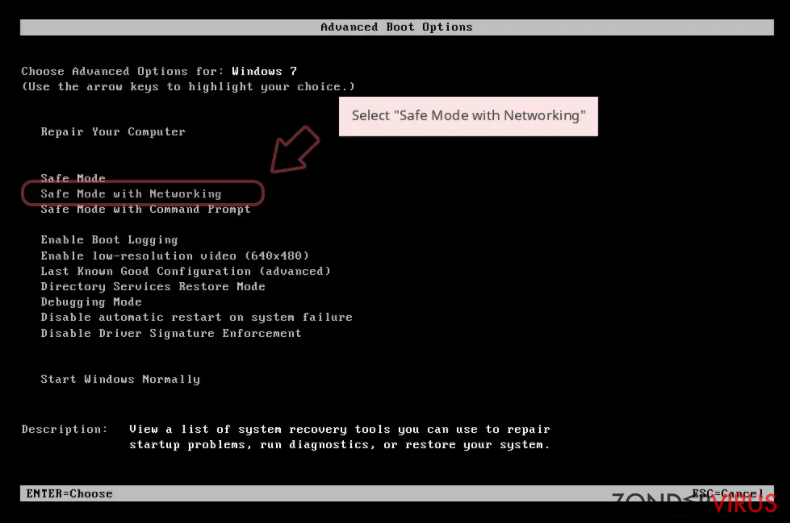

Windows 7 / Vista / XP

- Klik Start > Afsluiten > Herstart > OK

- Wanneer je computer actief wordt, druk dan op de F8 toets (als dat niet werkt, probeer dan F2, F12, Del, enz. – het hangt allemaal af van je moederbord model) meerdere malen totdat je het Advanced Boot Options venster ziet.

- Selecteer Veilige Modus met Netwerk in de lijst.

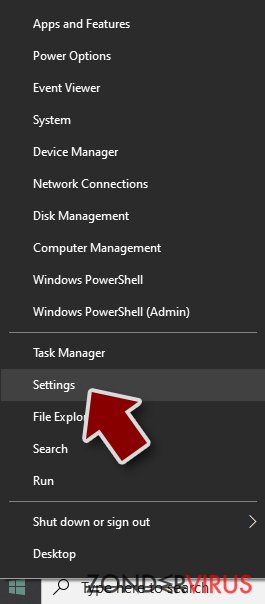

Windows 10 / Windows 8

- Klik met de rechtermuisknop op Start en selecteer Instellingen.

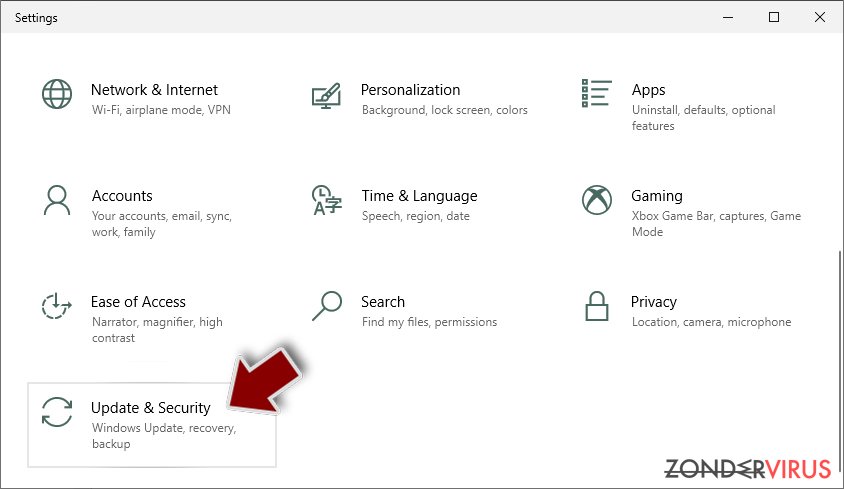

- Scroll naar beneden en kies Update & Security.

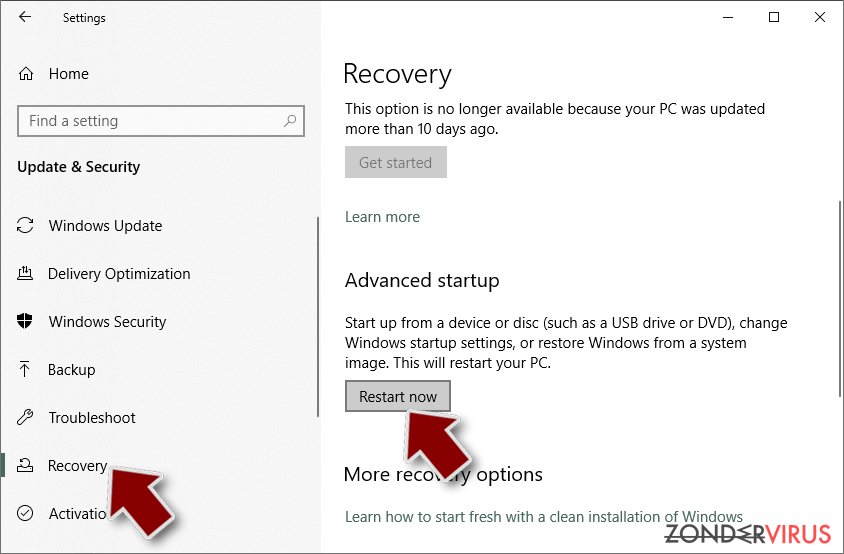

- Kies Herstel aan de linkerkant van het venster.

- Scroll nu naar beneden naar het onderdeel Geavanceerd opstarten.

- Klik op Nu opnieuw heropstarten.

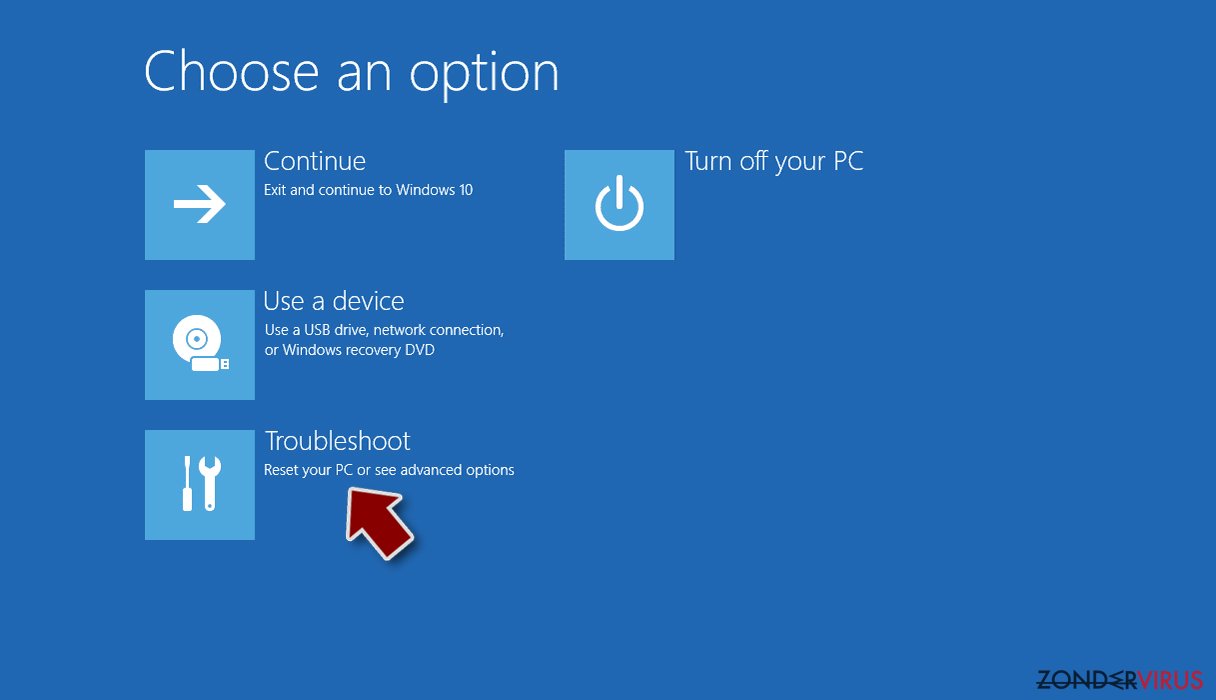

- Selecteer Probleemoplossing

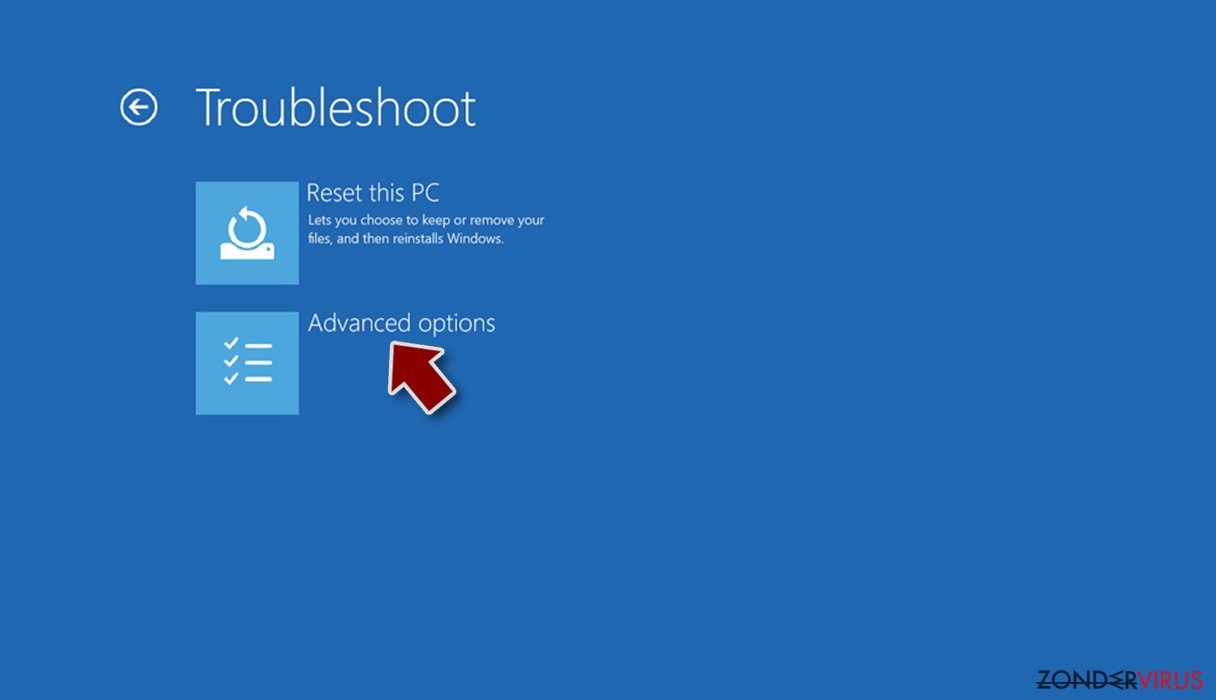

- Ga naar Geavanceerde opties.

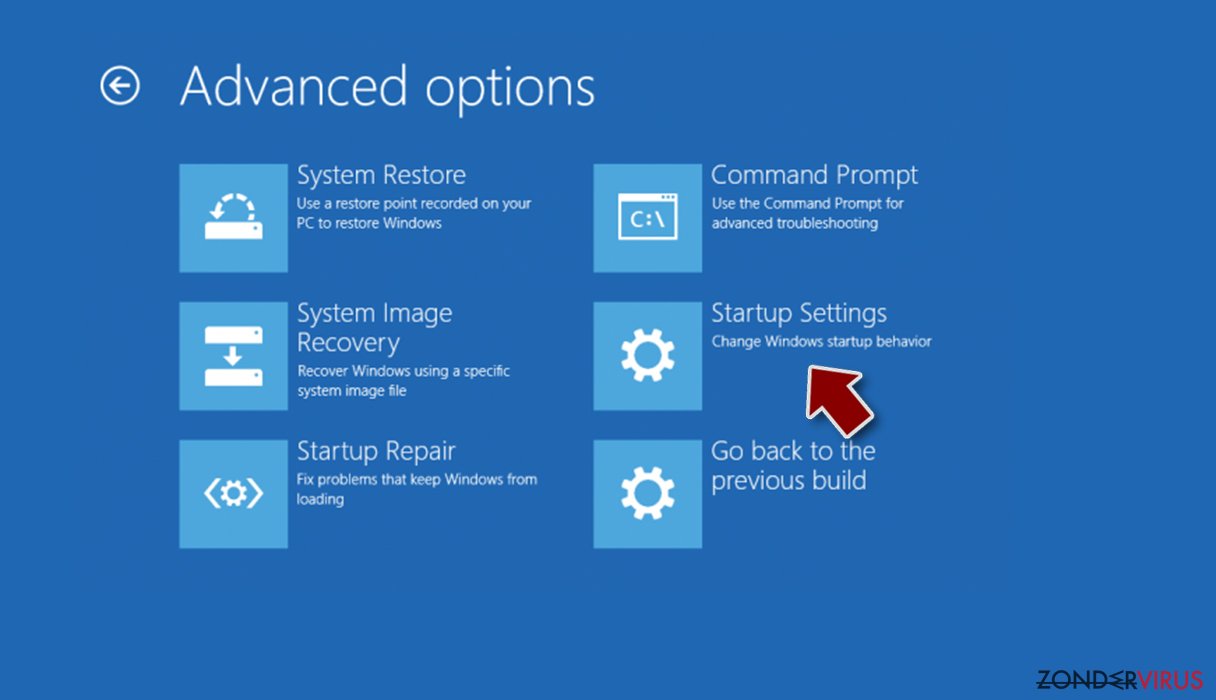

- Selecteer Opstartinstellingen.

- Klik op Herstarten.

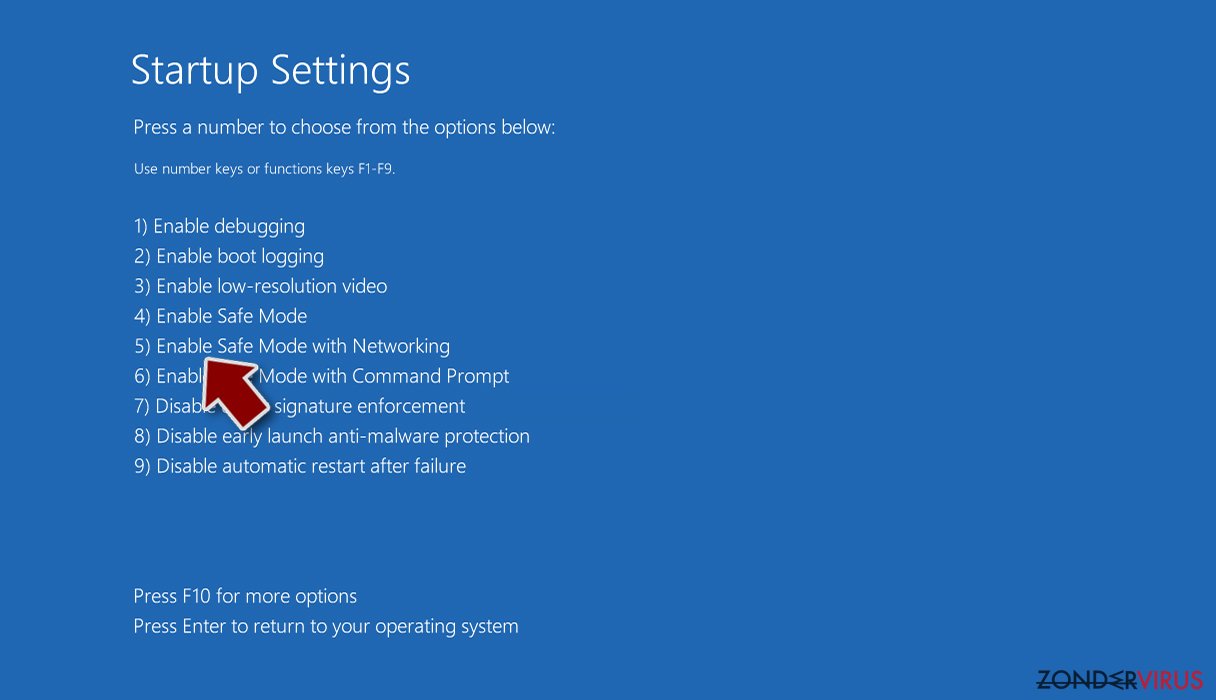

- Klik nu op 5 of klik op 5) Veilige modus met Netwerken inschakelen.

Stap 2. Sluit verdachte processen af

Windows Taakbeheer is een handig hulpmiddel dat alle processen toont die op de achtergrond draaien. Als malware een proces uitvoert, moet je het afsluiten:

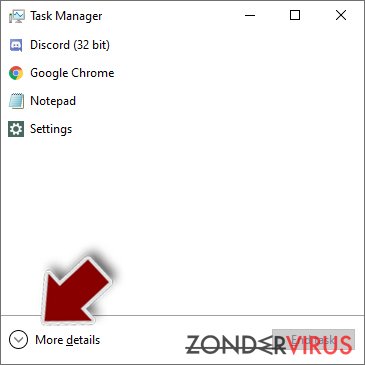

- Klik op Ctrl + Shift + Esc op je toetsenbord om Windows Taakbeheer te openen.

- Klik op Meer details.

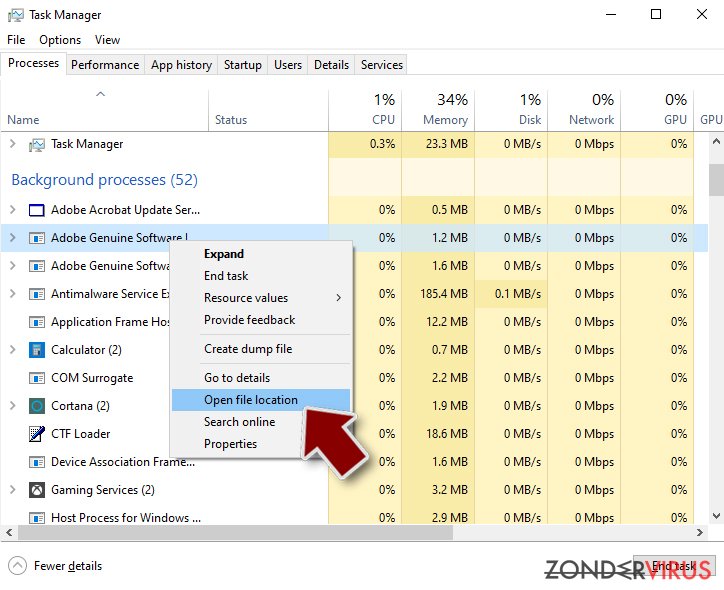

- Scroll naar beneden naar het gedeelte Achtergrond processen en kijk of er iets verdachts is.

- Klik met de rechtermuisknop en selecteer Open bestandslocatie.

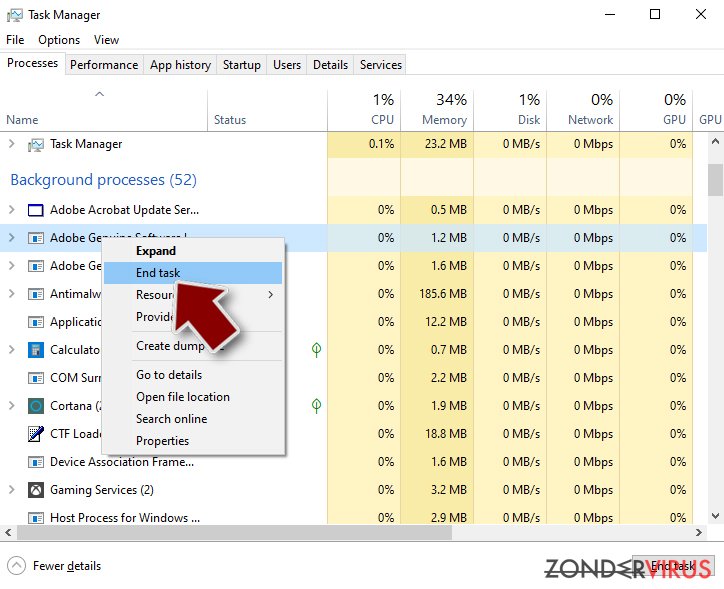

- Go back to the process, right-click and pick End Task.

- Verwijder de inhoud van de schadelijke map.

Stap 3. Controleer programma Opstarten

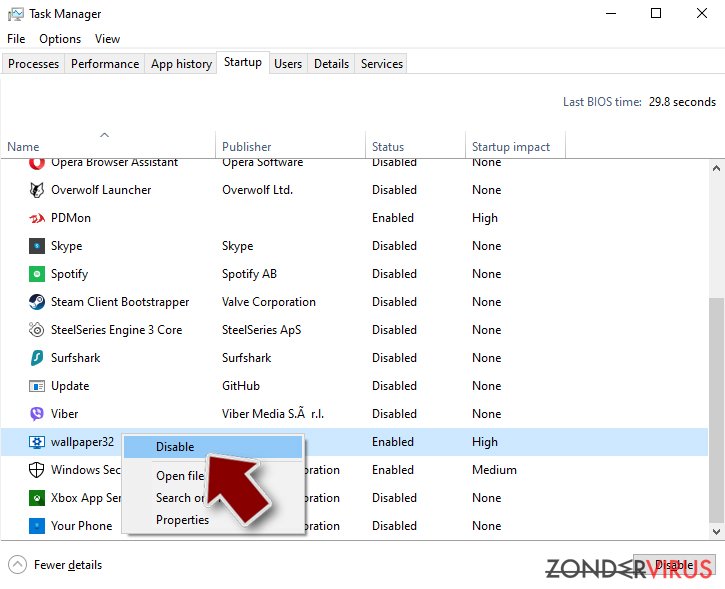

- Klik op Ctrl + Shift + Esc op je toetsenbord om Windows Taakbeheer te openen.

- Ga naar tabblad Opstarten.

- Klik met de rechtermuisknop op het verdachte programma en kies Uitschakelen.

Stap 4. Verwijder virusbestanden

Malware-gerelateerde bestanden kunnen op verschillende plaatsen in je computer worden gevonden. Hier zijn instructies die je kunnen helpen ze te vinden:

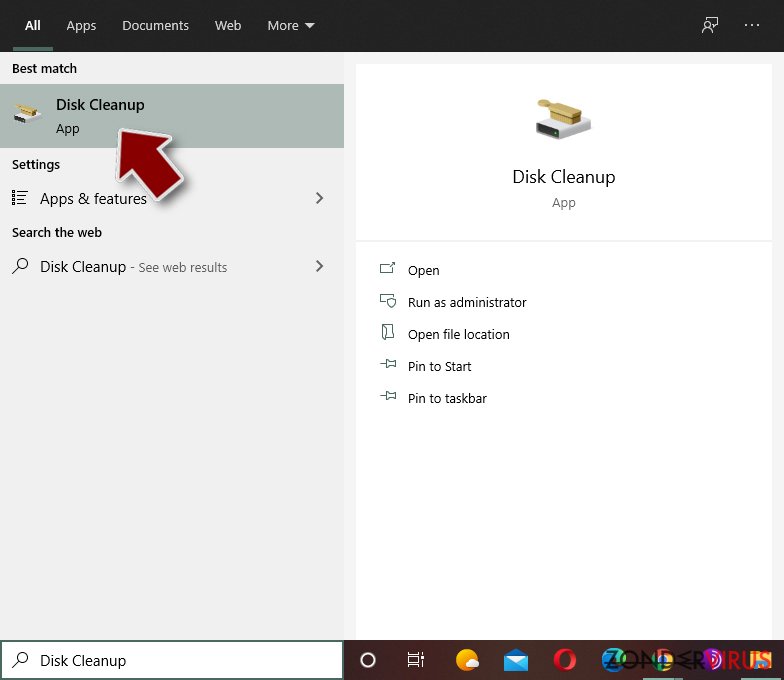

- Typ in Windows Zoeken Schijfopruiming in en klik op Enter.

- Selecteer de schijf die je wilt opschonen (C: is standaard je hoofdschijf en is waarschijnlijk de schijf met de schadelijke bestanden).

- Blader door de lijst met te verwijderen bestanden en selecteer het volgende:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Kies systeembestanden opschonen.

- Je kunt ook zoeken naar andere schadelijke bestanden die verborgen zijn in de volgende mappen (typ deze items in Windows Zoeken en klik op Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Herstart de pc in normale modus wanneer je klaar bent.

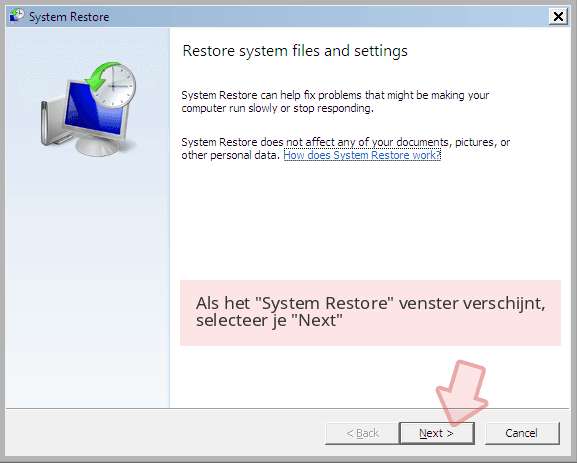

Verwijder Osiris door System Restore te gebruiken

-

Stap 1: Herstart je computer in Safe Mode with Command Prompt

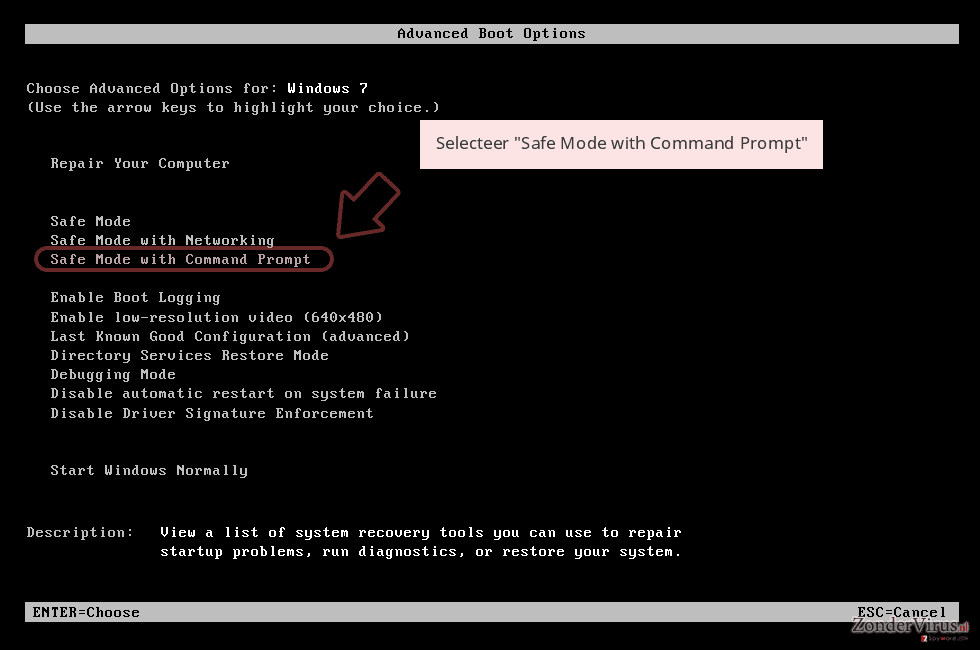

Windows 7 / Vista / XP- Klik op Start → Shutdown → Restart → OK.

- Als je pc actief wordt begin dan meerdere keren te drukken op F8 tot je het Advanced Boot Options venster ziet

-

Selecteer Command Prompt uit de lijst

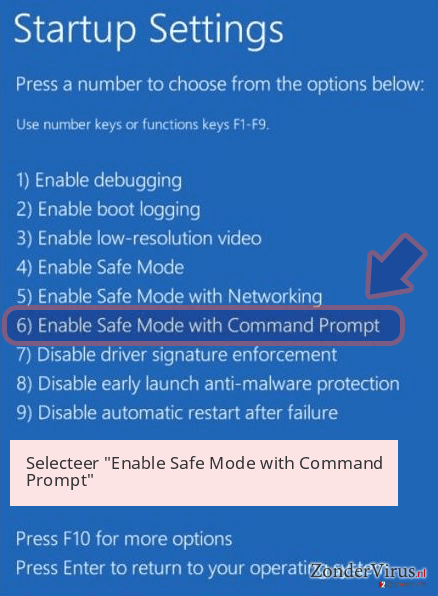

Windows 10 / Windows 8- Druk op de Power knop in het Windows aanmeld scherm. Druk nu op Shift op je toetsenbord en hou ingedrukt, en klik dan op Restart.

- Selecteer nu Troubleshoot → Advanced options → Startup Settings en tenslotte druk op Restart

-

Zodra je pc actief wordt, selecteer je Enable Safe Mode with Command Prompt in het Startup Settings venster

-

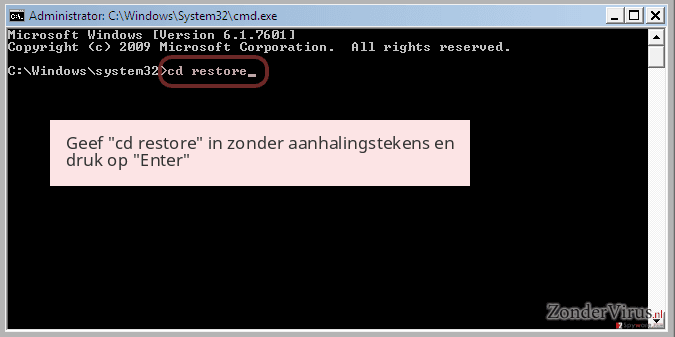

Stap 2: Herstel je systeembestanden en instellingen

-

Zodra het Command Prompt venster verschijnt, geef je cd restore in en klik op Enter

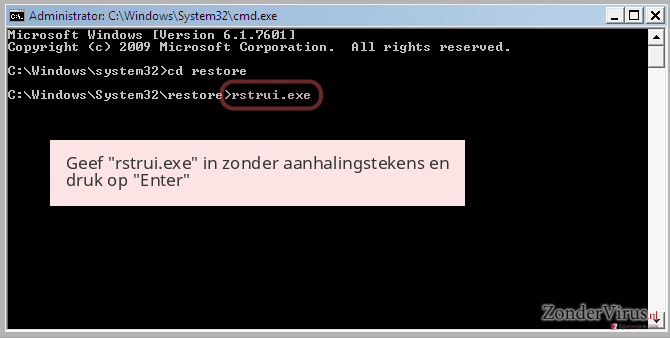

-

Typ nu rstrui.exe en klik opnieuw op Enter.

-

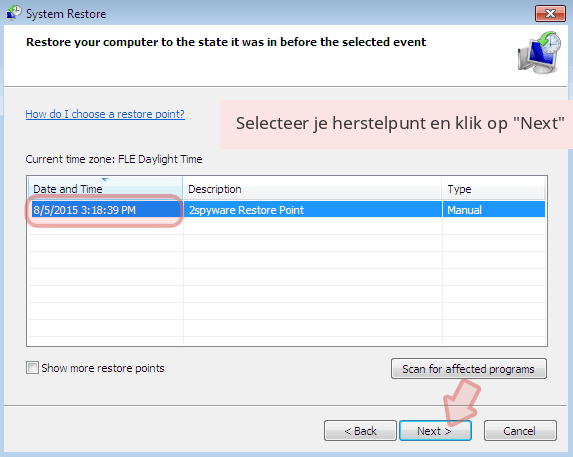

Als een nieuw venster verschijnt, klik je op Next en seleteer het herstelpunt dat voor de infiltratie van Osiris is. Klik nadien op Next

-

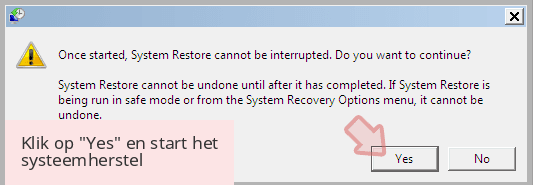

Klik nu op Yes om het systeemherstel te starten

-

Zodra het Command Prompt venster verschijnt, geef je cd restore in en klik op Enter

Bonus: Herstel je data

De handleiding hierboven wordt verondersteld je te helpen bij het verwijderen van Osiris van je computer. Om je gecodeerde bestanden te herstellen, raden we je aan om de gedetailleerde handleiding te gebruiken die opgesteld werd door zondervirus.nl beveiliging expertenBestanden die door de .osiris bestandsextensie versleuteld zijn, zijn praktisch onbruikbaar tenzij u een backup heeft of als u bereid bent om de decryptie tool te kopen van criminelen(wat we niet aanraden). Ook al kunnen bestanden op het moment niet “decrypted” worden met behulp van decryption tools, u kunt wel deze data herstel methodes proberen:

Als je bestanden gecodeerd werden door Osiris, kan je verschillende methodes gebruiken om ze te herstellen

Data Recovery Pro om een aantal bestanden te redden

Data Recovery Pro mag dan niet alle bestanden kunnen herstellen, het kan er wel een aantal redden.

- Download Data Recovery Pro;

- Volg de stappen in de Data Recovery Setup en installeer het programma op je computer;

- Start het en scan je computer op bbestanden gecodeerd door de Osiris ransomware;

- Herstel ze.

Zoek naar eerdere Windows versies

Als u systeemherstel een tijd gelden heeft ingesteld, doe daar dan nu uw voordeel mee. Volg deze stappen om een aantal bestanden te redden.

- Zoek een gecodeerd bestand dat je moet herstellen en rechter muisklik erop

- Selecteer “Properties” en ga naar de “Previous versions” tab;

- Controleer hier alle beschikbare kopieën van het bestand in “Folder versions”. Selecteer de versie die je wil herstellen en klik op “Restore”.

Tenslotte zou je er steeds moten aan denken om je pc te beschermen tegen crupto-ransomware. Om je pc tegen Osiris en andere ransomwares te beschermen, gebruik je best een betrouwbare anti-spyware zoals FortectIntego, SpyHunter 5Combo Cleaner of Malwarebytes

Aanbevolen voor jou

Kies een goede webbrowser en verbeter uw veiligheid met een VPN-tool

Online spionage is de laatste jaren in een stroomversnelling geraakt en mensen zijn steeds meer geïnteresseerd in hoe ze hun privacy online kunnen beschermen. Een van de basismethoden om een beveiligingslaag toe te voegen: kies de meest persoonlijke en veilige webbrowser. Hoewel webbrowsers geen volledige privacybescherming en beveiliging kunnen bieden, zijn sommige veel beter in sandboxing, HTTPS-upgrade, actieve contentblokkering, trackingblokkering, phishingbescherming en vergelijkbare privacygerichte functies.

Toch is er een manier om een extra beschermingslaag toe te voegen en een volledig anonieme webbrowserpraktijk te creëren met behulp van Private Internet Access VPN. Deze software leidt het verkeer om via verschillende servers en laat zo uw IP-adres en geolocatie in de vorm van een vermomming achter. De combinatie van een beveiligde webbrowser en Private Internet Access VPN laat u toe om te surfen op het internet zonder het gevoel te hebben dat u bespioneerd wordt of dat u het doelwit bent van criminelen.

Back-upbestanden voor later gebruik, in het geval van een malware-aanval

Softwareproblemen als gevolg van malware of direct gegevensverlies door versleuteling kunnen leiden tot problemen met uw apparaat of permanente schade. Als u over goede, actuele back-ups beschikt, kunt u na een dergelijke gebeurtenis gemakkelijk herstellen en weer aan het werk gaan.

Het is van essentieel belang om updates te maken van uw back-ups na eventuele wijzigingen op het apparaat, zodat u terug kunt keren naar het punt waar u aan werkte wanneer malware iets verandert of problemen met het apparaat gegevens- of prestatiecorruptie veroorzaken. Vertrouw op dergelijk gedrag en maak een dagelijkse of wekelijkse back-up van uw bestanden.

Als u beschikt over de vorige versie van elk belangrijk document of project, kunt u frustratie en problemen voorkomen. Het komt goed van pas wanneer malware uit het niets opduikt. Gebruik Data Recovery Pro voor systeemherstel doeleinden.