Verwijder GandCrab v5 virus (Verwijdering Instructies) - okt 2018 update

GandCrab v5 virus Verwijdering Handleiding

Wat is De GandCrab v5 ransomware?

GandCrab v5 – de vijfde versie van een beruchte ransomware familie

De GandCrab v5 ransomware is de nieuwste variant van GandCrab die vertrouwd op exploit kits om zich te profileren op computers van slachtoffers wereldwijd sinds januari 2018. Er wordt aangenomen dat het van Roemeense of Russische oorsprong is en het zich voornamelijk richt op Scandinavische en Engelstalige landen. Onderzoekers merkten dat deze versie aanzienlijk verschilt van zijn voorgangers, inclusief willekeurig gegenereerde bestandsextensies, alsook een nieuwe HTML losgeldbrief. Daarnaast gebruiken hackers voor het verspreiden van Gandcrab 5, de recent ontdekte exploit kit genaamd Fallout, alsook Task Scheduler ALPC en Adobe Flash kwetsbaarheden. De ransomware gebruikt Salsa20 en RSA-2048 versleutelingsmethodes om bestanden te coderen en voegt een combinatie van 5 willekeurige tekens toe aan elk bestand, bijvoorbeeld, .glrta als bestandsextensie. Zodra het virus de versleutelingsprocedure voltooid heeft, contacteert het zijn C&C server en plaatst het de losgeldbrief genaamd [random_characters]-DECRYPT.html en wijzigt het ook de bureaubladachtergrond van de computer.

| SAMENVATTING | |

| Naam | GandCrab v5 |

| Type | Ransomware |

| Varianten | GandCrab 5.0.1, GandCrab 5.0.2, GandCrab 5.0.4 |

| Eerst opgemerkt |

September 2018 |

| Gerelateerd aan |

GandCrab, GandCrab 2, GandCrab 3, GandCrab 4 |

| Gebruikte code |

Salsa20 en RSA-2048 |

| Bestandsextensie | Willekeurig gegenereerde extensie bestaande uit 5 letters |

| Distributie | Fallout exploit, Task Scheduler ALPC kwetsbaarheid, Adobe Flash kwetsbaarheid, CVE-2018-8120 kwetsbaarheid |

| Verwijdering | Gebruik een beveiliging software die de recentste versie kan detecteren – FortectIntego, SpyHunter 5Combo Cleaner of andere AV engines |

Helaas kan deze variant van malware, net als de vorige, niet gedecodeerd worden. Volgens Virus Total echter kunnen, 44 AV scanners het kwaadaardige bestand detecteren en erin slagen om de GandCrab v5 ransomware te verwijderen. Wij bevelen het gebruik van FortectIntego of SpyHunter 5Combo Cleaner aan. Voor hen die extreem voorzichtig zijn, hebben beveiligingexperts een vaccin uitgebracht dat verhindert dat de infectie op de machine raakt.

Toen het voor het eerst ontdekt werd, waren onderzoekers er niet zeker van hoe de GandCrab v5 ransomware verproed werd. Al snel bleek dat de malware de Fallout exploit kit gebruikt die erg veel lijkt op de Nuclear EK. Deze EK werd eind augustus opgemerkt en hielp bij het verdelen van CoalaBot, de SmokeLoader Trojaan, de GandCrab ransomware, POT en het SAVEfiles virus.

Daarnaast merkten onderzoekers ook op dat het GandCrab v5 virus misbruik maakt van de Task Scheduler ALPC kwetsbaarheid (CVE-2018-8174) om beheerder rechten te krijgen op het doelwit. Het werd voor het eerst opgemerkt door onafhankelijke experts eind augustus en het werd verholpen door Microsoft op 13 september. Zorg er dus voor dat je systeem up to date is om de GandCrab v5 ransomware infectie te vermijden.

Tenslotte maakt GandCrab v5 ook gebruik van de Adobe Flash player (CVE-2018-4878) kwetsbaarheid. Het is geen verrassing dat de hackers de Adobe kwetsbaarheid kozen aangezien deze software wijdverpsreid is over de hele wereld. Dit bewijst nog maar eens hoe belangrijk het patchen van software is.

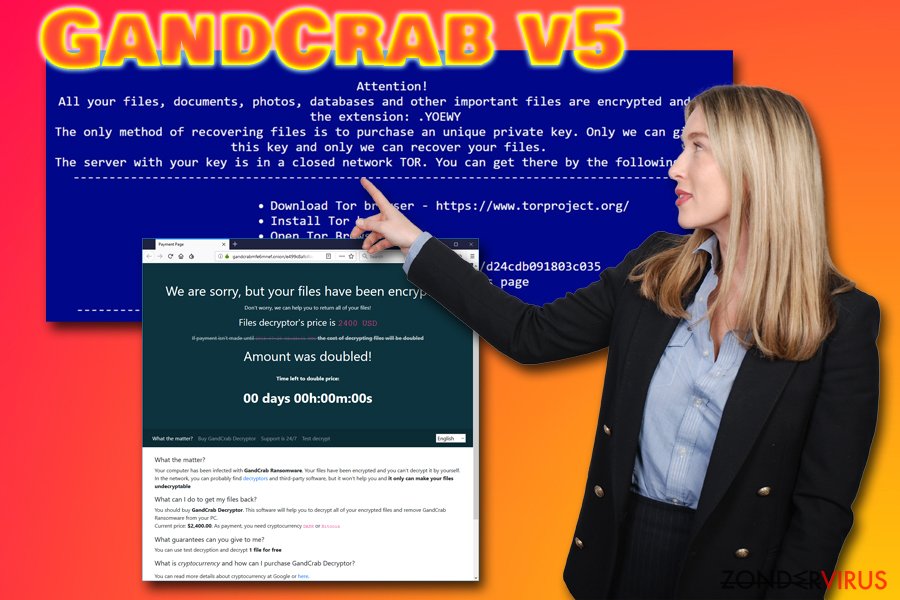

Terwij de initiële .html losgeldbrief je alleen uitlegt hoe je TOR moet installeren, bevatten de aangewezen .onion pagina's veel meer informatie over wat er met je computer en de bestanden gebeurde. Van zodra slachtoffers het TOR-adres bezoeken worden ze bebroet door een typisch bericht wat ook gezien werd bij vorige GandCrab varianten:

We are sorry, but your files have been encrypted!

Don't worry, we can help you to return all of your files!

Files decryptor's price is [size_of_ransom] USD

If payment isn't made until [date] the cost of decrypting files will be doubledThe time left to double price:

[time_left]

De ondersteuningspagina gaat dan verder met meer gedetailleerde informatie, bijvoorbeeld, dat het losgeld betaald moet worden met de Dash of Bitcoin cryptomunteenheid, en dat de mogelijkheid bestaat om een bestand gratis te laten decoderen om te bewijzen dat de GandCrab v5 ransomware decoder werkt.

Ook al lijken de misdadigers nette jongens (“Het spijt ons!”, “Maak je geen zorgen!”) is dit gewoon allemaal social engineering dat probeert om slachtoffers ervan te overtuigen dat hen betalen een geweldig idee is – het is zoals een zakelijke overeenkomst. Vergeet echter niet dat GandCrab v5 geld van onschuldige mensen probeert af te persen en in veel gevallen reeds succesvol was. Er is niets dat cybercriminelen ervan weerhoud om slachtoffers te negeren nadat de betaling verwerkt werd.

De varianten van GandCrab zullen opduiken, als slechte actoren verantwoordelijk voor het laten slagen van het geld afpersen. Steun dus geen cybercriminelen, verwijder de GandCrab v5 ransomware en gebruik back-ups of software van derden om je data te herstellen.

Er duiken nieuwe varianten van GandCrab v5 op, en hackers zijn niet van plan te stoppen

De GandCrab ontwerpers zijn alvast nog niet onmiddellijk van plan om met hun kwaadaardige activiteiten te stoppen. Na het ontdekken van v5 eind september 2018, hebben hackers reeds twee nieuwe varianten van de malware uitgebracht.

GandCrab v5.0.1

Deze versie verscheen slechts vijf dagen na de oorspronkelijke uitgave. Net zoals het origineel, gebruikt GandCrab v5.0.1 een combinatie van 5 willekeurige letters als bestandsextensie. Volgens criminelen, maakt deze methode de detectie en prevalentie van het virus ingewikkelder en hebben antivirus engines het moeilijk om de kwaadaardige payload te herkennen.

Het voornaalste verschil is dat deze versie zijn losgeldbrief formaat wijzigde van .HTLM in .TXT, met de naam die hetzelfde bleef – [random_extension]-Decrypt.txt. Daarnaast wordt de losgeldbrief nu in de taal die op het systeem geïnstalleerd is, geplaatst.

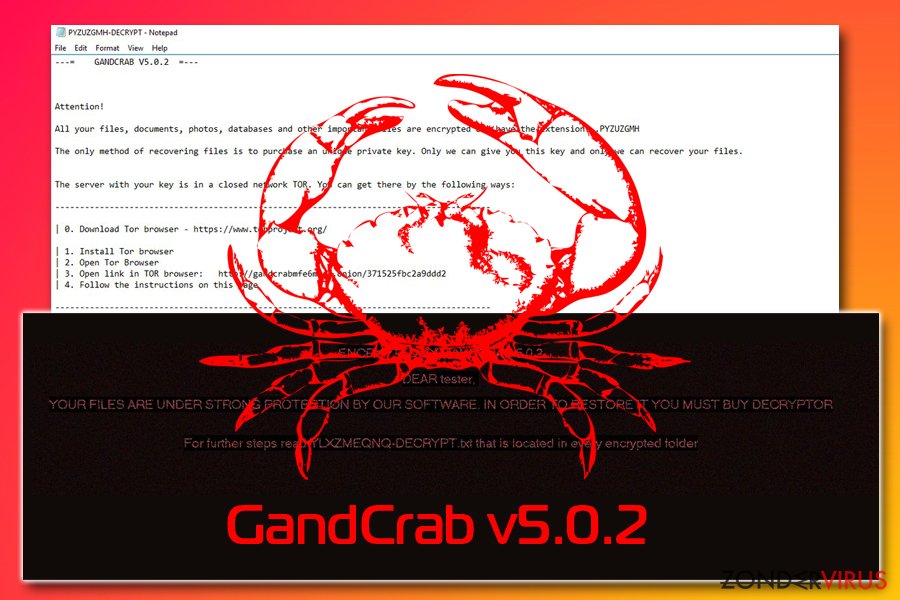

GandCrab v5.0.2

De volgende, en meest recente, variant dook op, op 1 oktober en werd ontdekt door een onafhankelijke beveiligingsonderzoeker. Het lijkt erop dat de hackers zullen doorgaan met het gebruiken van de willekeurige extensie voor de volgende GandCrab versies, aangezien dit ook het geval is met v5.0.2.

De malware wordt verdeeld via de Fallout exploit kit, alsook via de Adobe Flash en Task Scheduler ALPC kwetsbaarheden. Volgens beveiligingsexperts is deze variant nog gevoeilg voor een vaccin dat gebruikt werd voor GandCrab v5.

Toekomstgericht, hebben hackers aangekondigt te gaan samenwerken met de codering service NTCrypt, omdat ze beweren dat deze de meest betrouwbare en gewoonweg de “beste” is.

Surf veilig op het internet en voorkom ransomware infecties

Terwijl er geen enkele methode je voor 100% zal beschermen tegen malware aanvallen, zal veilig surfen op het internet de impact van de ransomware infectie beduidend verminderen. Systeem en software updates, samen met regelmatige bacj-ups kunnen het herstel na de aanval vrij gemakkelijk laten verlopen.

Natuurlijk is het nog steeds het beste ervoor te zorgen dat de machine niet geïnfecteerd wordt. Om de mogelijkheid hiertoe tot een minimum te herleiden, zou je deze simpele tips van beveiligingsexperts moeten opvolgen:

- Wees op je hoede voor spam e-mails. Phishing wordt vaak gebruikt om ransomware te injecteren op duizenden apparaten wereldwijd. Blijf dus weg van verdacht bijlagen, alsook van hyperlinks die je naar onbekende sites leiden;

- Scan e-mail bijlagen met een antivirus software of online scanning tools voor je ze opent;

- Laat RDP of gelijkaardige services niet onbeschermt. Misdadigers breken vaak gewoon in en installeren malware handmatig;

- Gebruik sterke wachtwoorden voor al je accounts, en wijzig ze regelmatig;

- Vermijd het gebruik van bestand-delen en torrent sites;

- Stel je software om automatisch bij te werken zodat je niet misleid wordt door nep updates

Verwijder de GandCrab v5 ransomware

Ondanks de waarschuwingen van cybercriminelen, moet je de GandCrab v5 ransomware verwijderen en proberen je bestanden te herstellen zonder de hulp van misdadigers. Gebruik dus een antivirus software en voer een volledige systeelscan uit. Als de ransomware het opstarten van de toepassing blokkeert, open dan de Veilige Modus met Netwerk zoals hieronder wordt beschreven.

Probeer zelfs niet om het GandCrab v5 virus handmatig te verwijderen, aangezien dit enkel gedaan kan worden door getrainde IT-professionals omdat de malware verschillende wijzigingen in de computer aanbrengt en het herstellen hiervan gedaan zou moeten worden met tools zoals FortectIntego.

Van zodra het verwijderingsproces voltooid is, sluit je de externe schijf met je back-up aan en kopieer je de bestanden naar je zuivere computer. Als je geen back-up maakte voor de malware toesloeg, gebruik dan software van derden die je misschien kan helpen je data te herstellen.

Manuele GandCrab v5 virus Verwijdering Handleiding

Gijzelsoftware: handmatig gijzelsoftware verwijderen in veilige modus

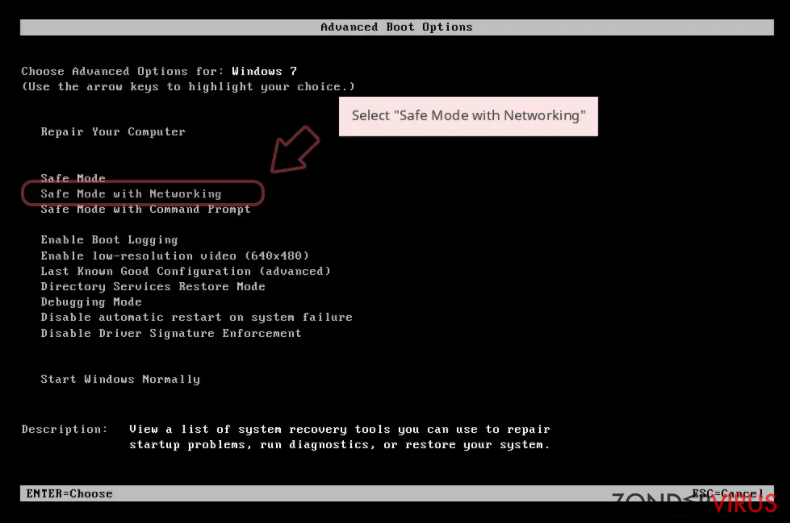

Om het GandCrab v5 virus van je machine te verwijderen, open je Veilige Modus met Netwerk:

Belangrijk! →

Een handmatige verwijdering gids zou te ingewikkeld kunnen zijn voor occasionele computergebruikers. Het vereist dat geavanceerde IT-kennis correct worden uitgevoerd (als vitale systeembestanden worden verwijderd of beschadigd, kan dit leiden tot een volledige aantasting van Windows), en het kan ook uren duren om te voltooien. Daarom raden wij je aan de automatische methode hierboven te gebruiken.

Stap 1. Toegang tot veilige modus met netwerken

Handmatige verwijdering van malware kan het beste worden uitgevoerd in de veilige modus.

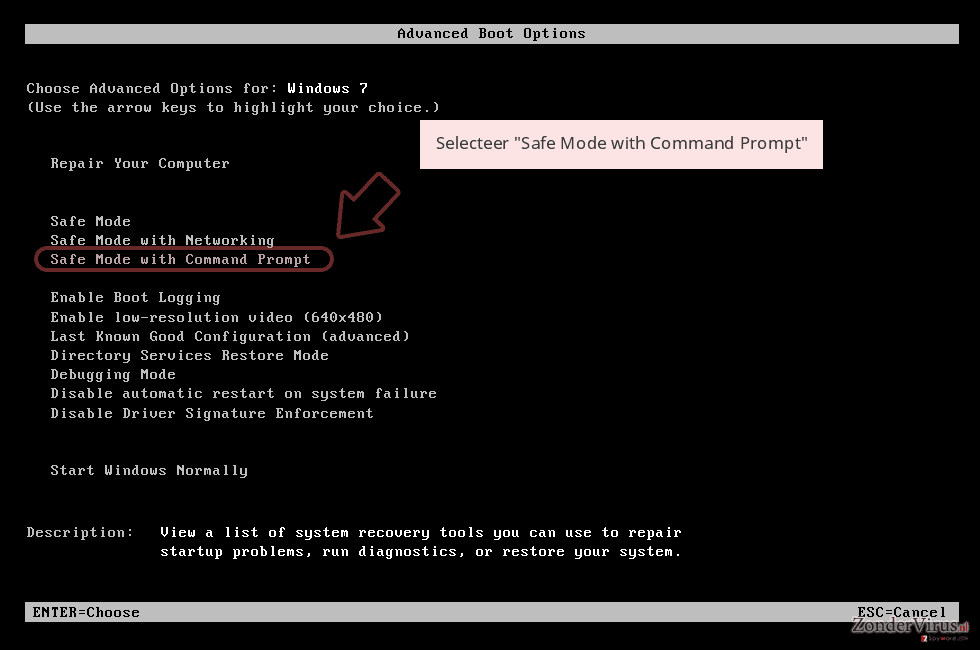

Windows 7 / Vista / XP

- Klik Start > Afsluiten > Herstart > OK

- Wanneer je computer actief wordt, druk dan op de F8 toets (als dat niet werkt, probeer dan F2, F12, Del, enz. – het hangt allemaal af van je moederbord model) meerdere malen totdat je het Advanced Boot Options venster ziet.

- Selecteer Veilige Modus met Netwerk in de lijst.

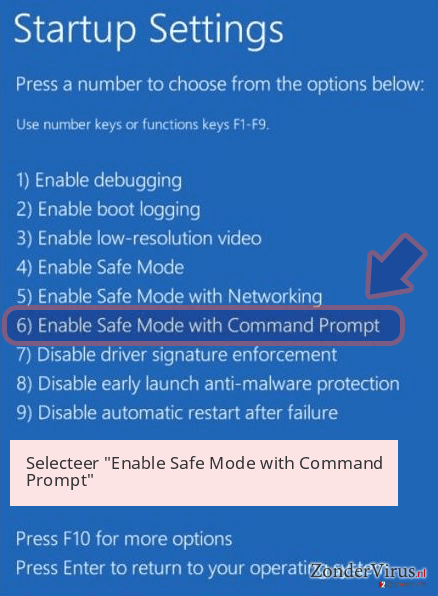

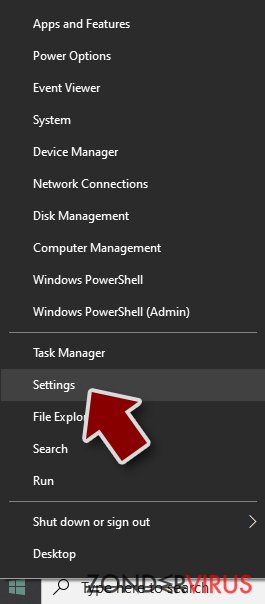

Windows 10 / Windows 8

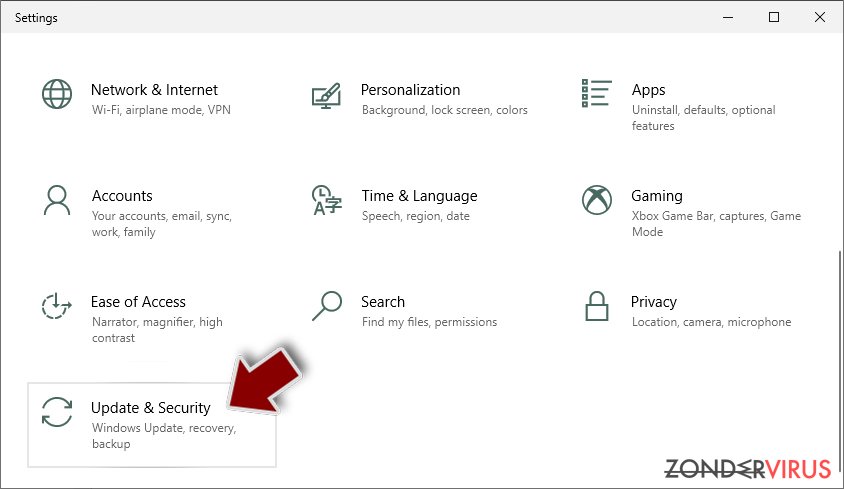

- Klik met de rechtermuisknop op Start en selecteer Instellingen.

- Scroll naar beneden en kies Update & Security.

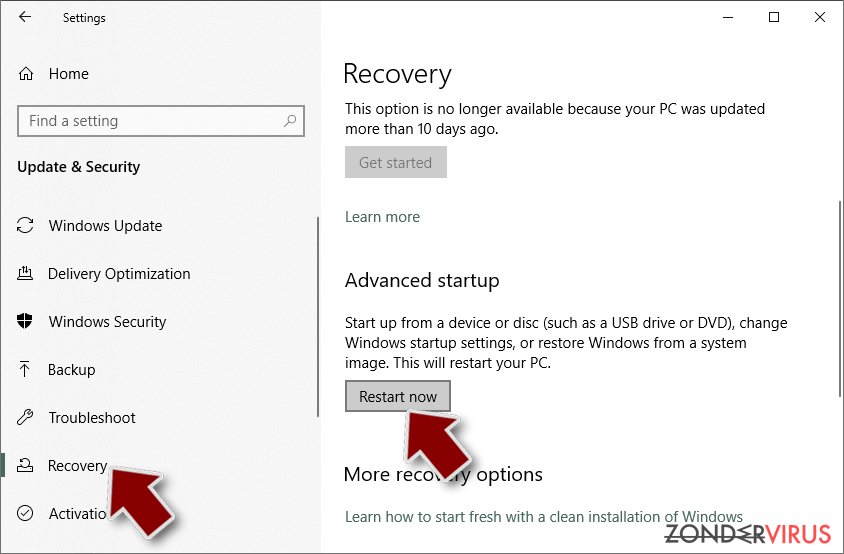

- Kies Herstel aan de linkerkant van het venster.

- Scroll nu naar beneden naar het onderdeel Geavanceerd opstarten.

- Klik op Nu opnieuw heropstarten.

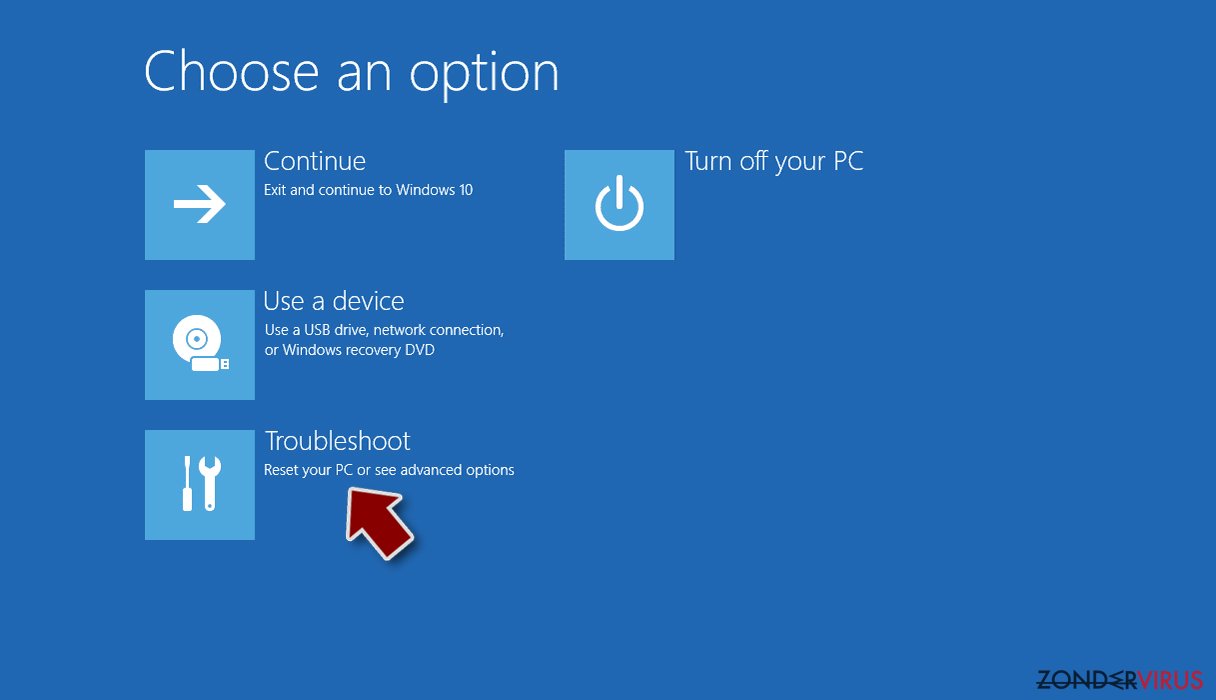

- Selecteer Probleemoplossing

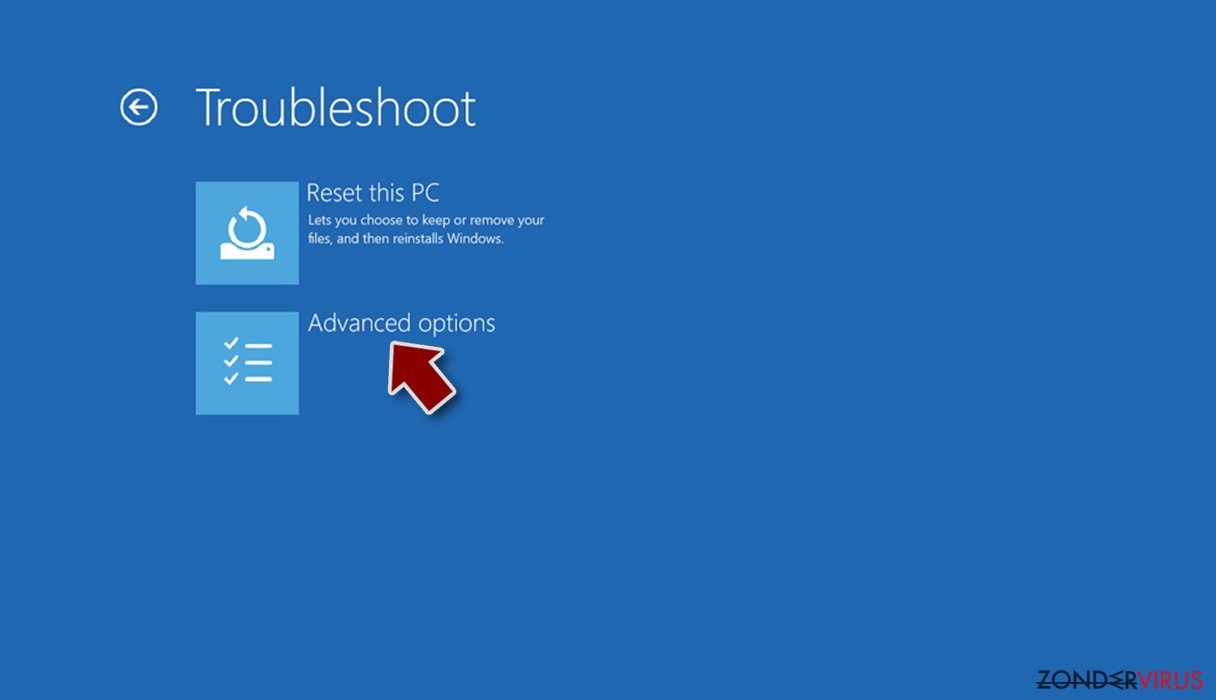

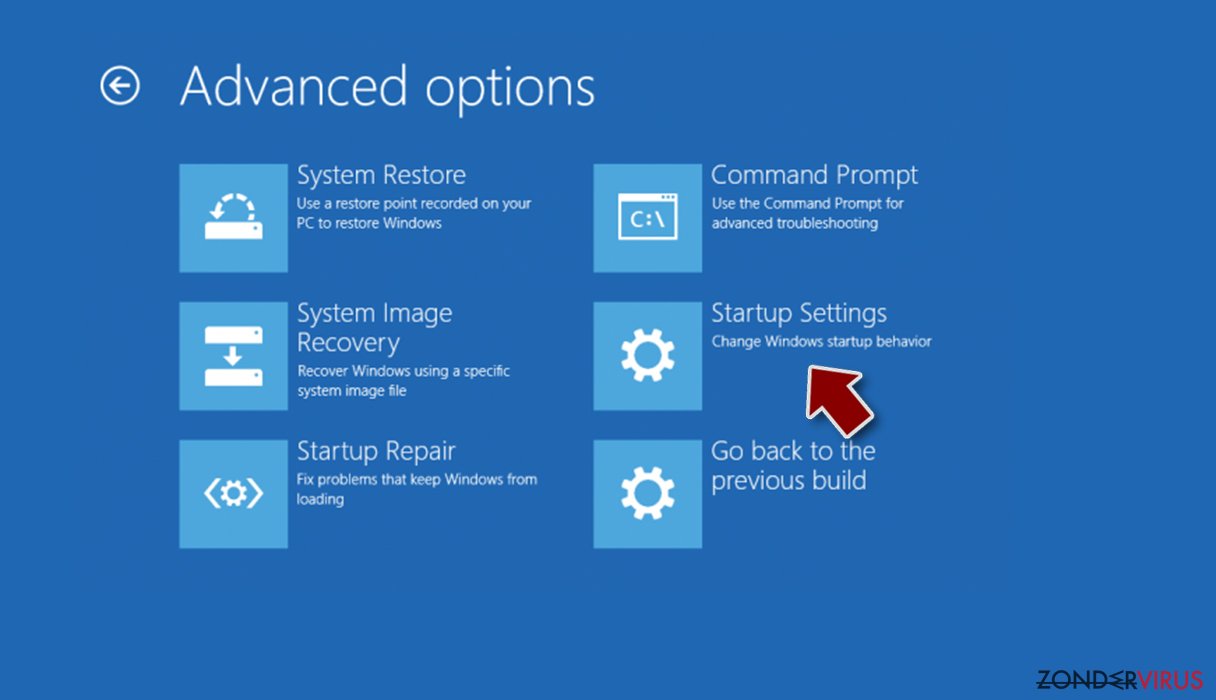

- Ga naar Geavanceerde opties.

- Selecteer Opstartinstellingen.

- Klik op Herstarten.

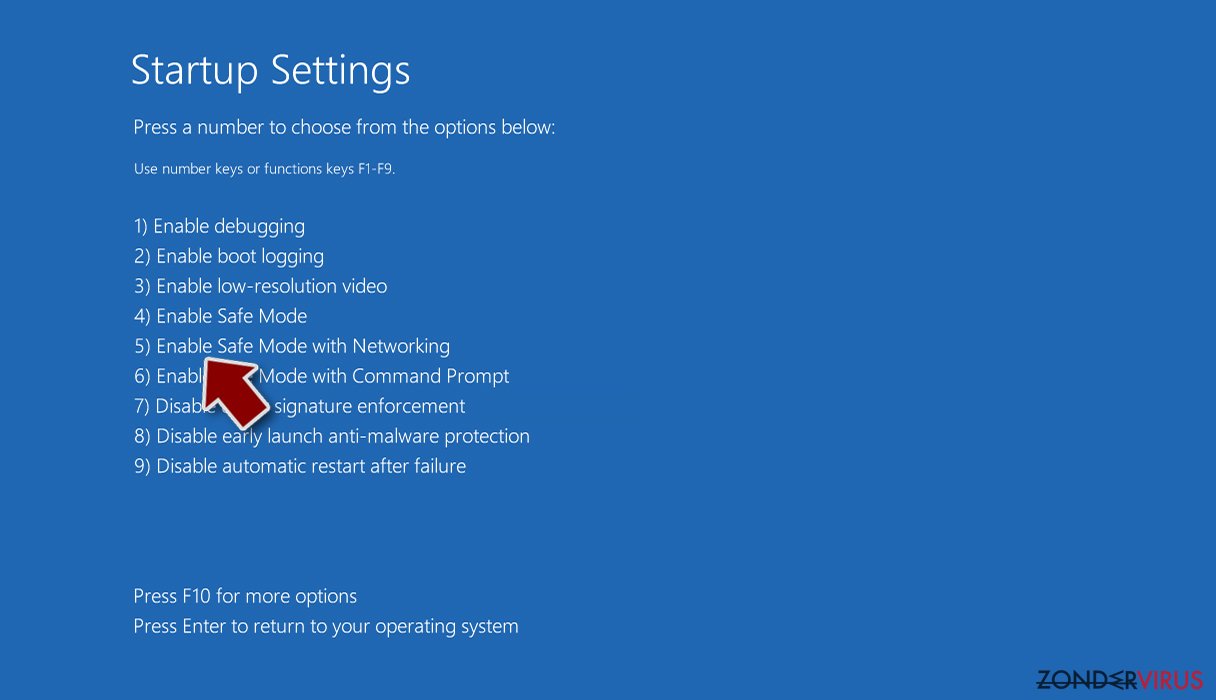

- Klik nu op 5 of klik op 5) Veilige modus met Netwerken inschakelen.

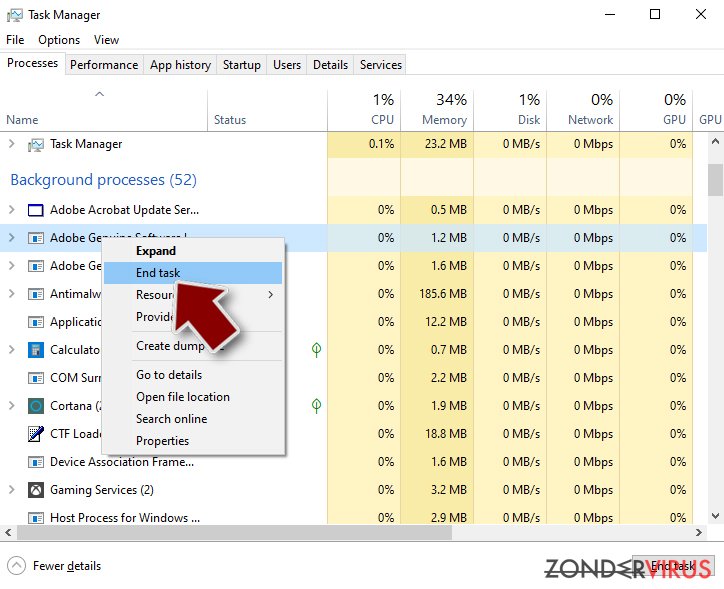

Stap 2. Sluit verdachte processen af

Windows Taakbeheer is een handig hulpmiddel dat alle processen toont die op de achtergrond draaien. Als malware een proces uitvoert, moet je het afsluiten:

- Klik op Ctrl + Shift + Esc op je toetsenbord om Windows Taakbeheer te openen.

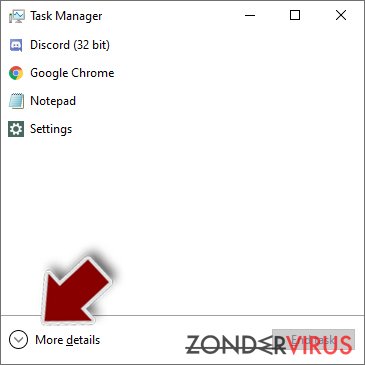

- Klik op Meer details.

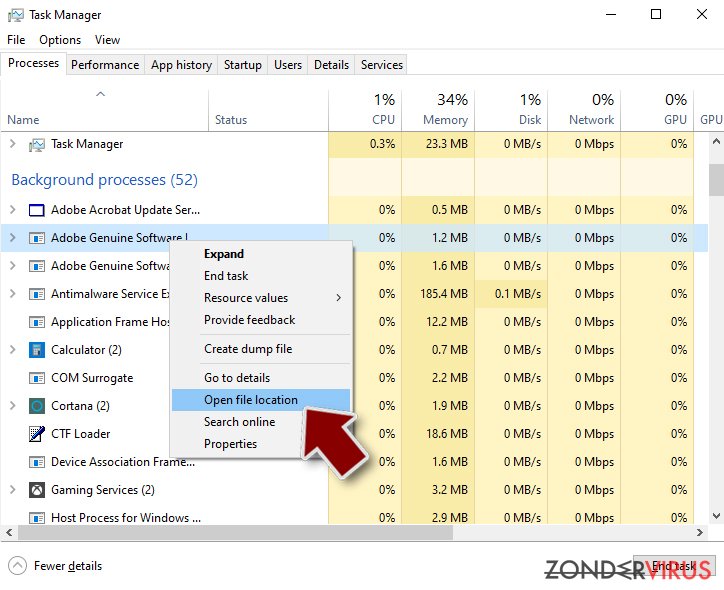

- Scroll naar beneden naar het gedeelte Achtergrond processen en kijk of er iets verdachts is.

- Klik met de rechtermuisknop en selecteer Open bestandslocatie.

- Go back to the process, right-click and pick End Task.

- Verwijder de inhoud van de schadelijke map.

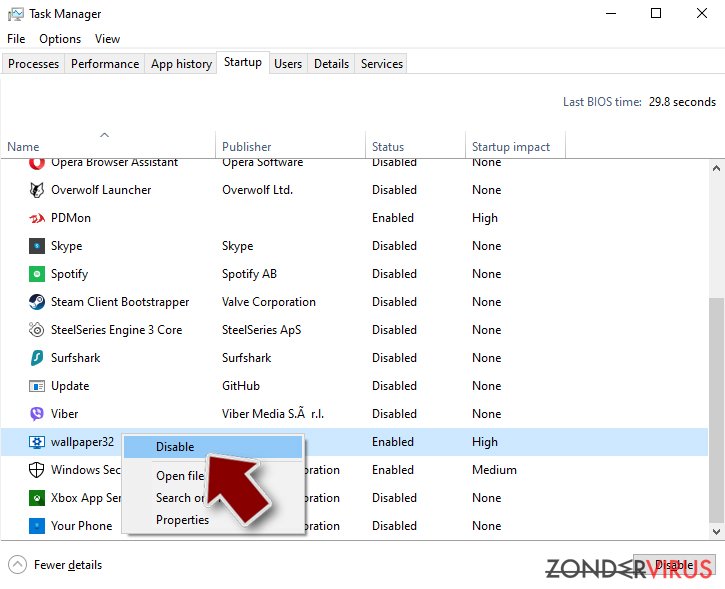

Stap 3. Controleer programma Opstarten

- Klik op Ctrl + Shift + Esc op je toetsenbord om Windows Taakbeheer te openen.

- Ga naar tabblad Opstarten.

- Klik met de rechtermuisknop op het verdachte programma en kies Uitschakelen.

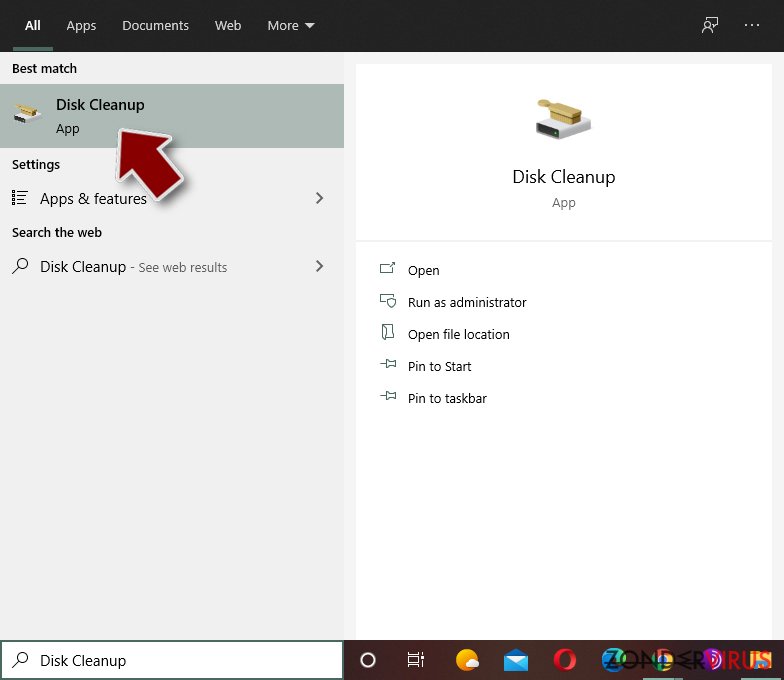

Stap 4. Verwijder virusbestanden

Malware-gerelateerde bestanden kunnen op verschillende plaatsen in je computer worden gevonden. Hier zijn instructies die je kunnen helpen ze te vinden:

- Typ in Windows Zoeken Schijfopruiming in en klik op Enter.

- Selecteer de schijf die je wilt opschonen (C: is standaard je hoofdschijf en is waarschijnlijk de schijf met de schadelijke bestanden).

- Blader door de lijst met te verwijderen bestanden en selecteer het volgende:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Kies systeembestanden opschonen.

- Je kunt ook zoeken naar andere schadelijke bestanden die verborgen zijn in de volgende mappen (typ deze items in Windows Zoeken en klik op Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Herstart de pc in normale modus wanneer je klaar bent.

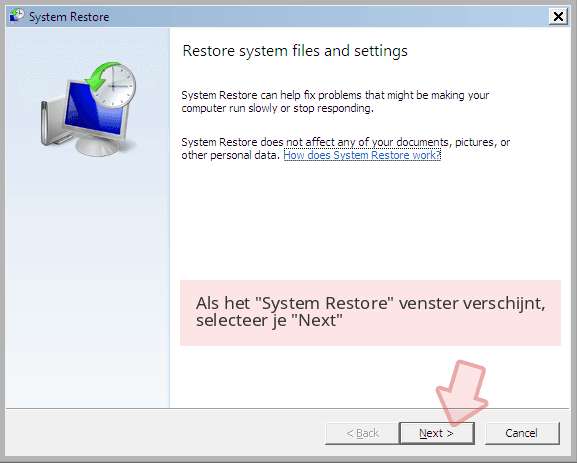

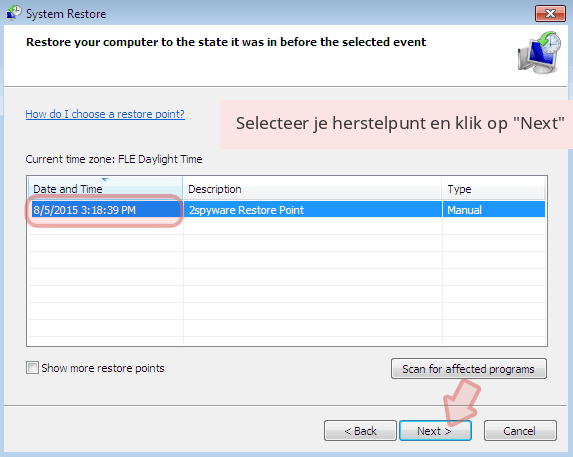

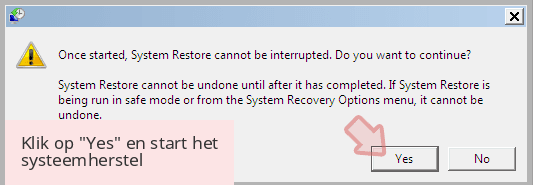

Verwijder GandCrab v5 door System Restore te gebruiken

Je kan malware ook immobiliseren door Systeemherstel te gebruiken:

-

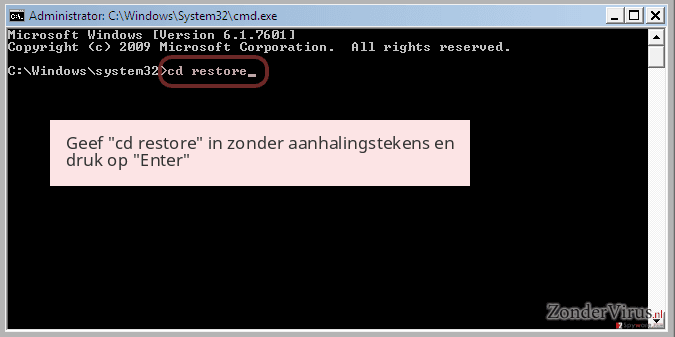

Stap 1: Herstart je computer in Safe Mode with Command Prompt

Windows 7 / Vista / XP- Klik op Start → Shutdown → Restart → OK.

- Als je pc actief wordt begin dan meerdere keren te drukken op F8 tot je het Advanced Boot Options venster ziet

-

Selecteer Command Prompt uit de lijst

Windows 10 / Windows 8- Druk op de Power knop in het Windows aanmeld scherm. Druk nu op Shift op je toetsenbord en hou ingedrukt, en klik dan op Restart.

- Selecteer nu Troubleshoot → Advanced options → Startup Settings en tenslotte druk op Restart

-

Zodra je pc actief wordt, selecteer je Enable Safe Mode with Command Prompt in het Startup Settings venster

-

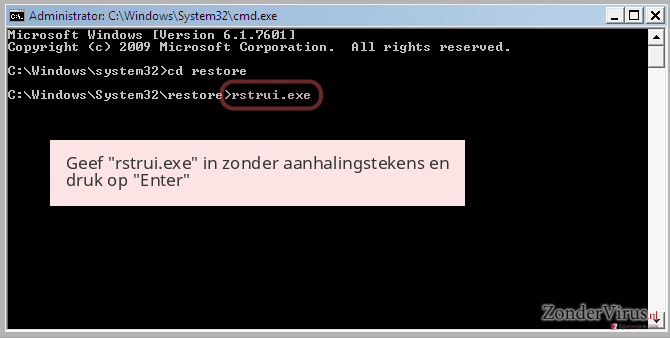

Stap 2: Herstel je systeembestanden en instellingen

-

Zodra het Command Prompt venster verschijnt, geef je cd restore in en klik op Enter

-

Typ nu rstrui.exe en klik opnieuw op Enter.

-

Als een nieuw venster verschijnt, klik je op Next en seleteer het herstelpunt dat voor de infiltratie van GandCrab v5 is. Klik nadien op Next

-

Klik nu op Yes om het systeemherstel te starten

-

Zodra het Command Prompt venster verschijnt, geef je cd restore in en klik op Enter

Bonus: Herstel je data

De handleiding hierboven wordt verondersteld je te helpen bij het verwijderen van GandCrab v5 van je computer. Om je gecodeerde bestanden te herstellen, raden we je aan om de gedetailleerde handleiding te gebruiken die opgesteld werd door zondervirus.nl beveiliging expertenAls je bestanden gecodeerd werden door GandCrab v5, kan je verschillende methodes gebruiken om ze te herstellen

Data Recovery Pro kan in staat zijn om bestanden die versleuteld werden door de GandCrab v5 ransomware te decoderen:

Deze app werd oorspronkelijk gemaakt om bestanden te herstellen die per ongeluk werden verwijdert. Soms kan het echter gebruikers helpen wiens data versleuteld werd door ransomware.

- Download Data Recovery Pro;

- Volg de stappen in de Data Recovery Setup en installeer het programma op je computer;

- Start het en scan je computer op bbestanden gecodeerd door de GandCrab v5 ransomware;

- Herstel ze.

Mak gebruik van de Windows Vorige Versie functie

Deze methode werkt enkel als je de Systeemherstel functie ingeschakeld had voor de virus aanval.

- Zoek een gecodeerd bestand dat je moet herstellen en rechter muisklik erop

- Selecteer “Properties” en ga naar de “Previous versions” tab;

- Controleer hier alle beschikbare kopieën van het bestand in “Folder versions”. Selecteer de versie die je wil herstellen en klik op “Restore”.

ShadowExplorer kan misschien helpen

ShadowExplorer is een perfecte tool als de ransomware de Shadow Volume Copies niet verwijderde.

- Download Shadow Explorer (http://shadowexplorer.com/);

- Volg de Shadow Explorer Setup Wizard en installeer deze toepassing op je computer;

- Start het programma en doorloop het drop down menu in de linker bovenhoek om de schijf van je gecodeerde data te selecteren. Kijk welke mappen er zich bevinden;

- Rechter muisklik op de map die je wilt herstellen en selecteer “Export”. Je kan ook selecteren waar je het wilt bewaren.

Kan nog niet worden gedecodeerd

Tenslotte zou je er steeds moten aan denken om je pc te beschermen tegen crupto-ransomware. Om je pc tegen GandCrab v5 en andere ransomwares te beschermen, gebruik je best een betrouwbare anti-spyware zoals FortectIntego, SpyHunter 5Combo Cleaner of Malwarebytes

Aanbevolen voor jou

Kies een goede webbrowser en verbeter uw veiligheid met een VPN-tool

Online spionage is de laatste jaren in een stroomversnelling geraakt en mensen zijn steeds meer geïnteresseerd in hoe ze hun privacy online kunnen beschermen. Een van de basismethoden om een beveiligingslaag toe te voegen: kies de meest persoonlijke en veilige webbrowser. Hoewel webbrowsers geen volledige privacybescherming en beveiliging kunnen bieden, zijn sommige veel beter in sandboxing, HTTPS-upgrade, actieve contentblokkering, trackingblokkering, phishingbescherming en vergelijkbare privacygerichte functies.

Toch is er een manier om een extra beschermingslaag toe te voegen en een volledig anonieme webbrowserpraktijk te creëren met behulp van Private Internet Access VPN. Deze software leidt het verkeer om via verschillende servers en laat zo uw IP-adres en geolocatie in de vorm van een vermomming achter. De combinatie van een beveiligde webbrowser en Private Internet Access VPN laat u toe om te surfen op het internet zonder het gevoel te hebben dat u bespioneerd wordt of dat u het doelwit bent van criminelen.

Back-upbestanden voor later gebruik, in het geval van een malware-aanval

Softwareproblemen als gevolg van malware of direct gegevensverlies door versleuteling kunnen leiden tot problemen met uw apparaat of permanente schade. Als u over goede, actuele back-ups beschikt, kunt u na een dergelijke gebeurtenis gemakkelijk herstellen en weer aan het werk gaan.

Het is van essentieel belang om updates te maken van uw back-ups na eventuele wijzigingen op het apparaat, zodat u terug kunt keren naar het punt waar u aan werkte wanneer malware iets verandert of problemen met het apparaat gegevens- of prestatiecorruptie veroorzaken. Vertrouw op dergelijk gedrag en maak een dagelijkse of wekelijkse back-up van uw bestanden.

Als u beschikt over de vorige versie van elk belangrijk document of project, kunt u frustratie en problemen voorkomen. Het komt goed van pas wanneer malware uit het niets opduikt. Gebruik Data Recovery Pro voor systeemherstel doeleinden.