Verwijder Eking virus (virus) - Ontgrendel stappen ingevoegd

Eking virus Verwijdering Handleiding

Wat is Eking ransomware?

Eking ransomware: bestandversleutelend virus dat binnen 24 uur losgeld vraagt

Eking ransomware is malware die je kunt tegenkomen als je pech hebt en niet voldoende veiligheidsmaatregelen gebruikt, zoals anti-malware software. Aanvankelijk werd deze Phobos-variant ontdekt in mei 2020, hoewel het zijn aanvallen tot op de dag van vandaag voortzet.

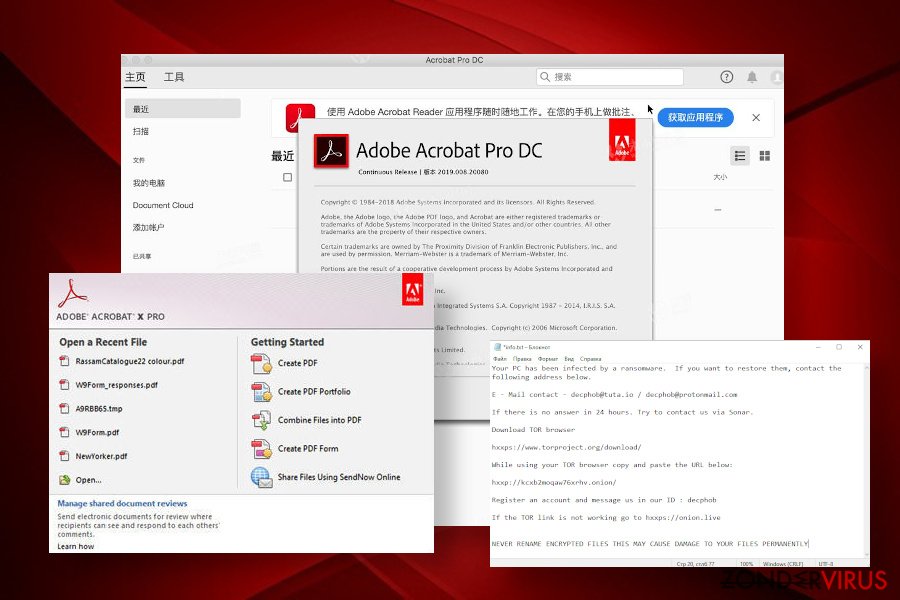

Volgens het onderzoek verspreidt het virus zich voornamelijk via torrent websites en wordt het vaak vermomd als een crack voor Adobe-producten. Zodra de schadelijke payload is gelanceerd, start Eking de eerste fase van de aanval, namelijk het injecteren van schadelijke processen en het verkrijgen van administratieve privileges op het systeem. De tweede fase is gerelateerd aan bestandsversleuteling. Voor het vergrendelen van de bestanden van het slachtoffer, gebruiken de criminelen achter deze ransomware AES-encryptie en id.[decphob@tuta.io].eking-bijlage.

Het virus stamt genealogisch af van de beruchte ransomware familie, die meer dan 20 leden heeft, inclusief Mamba, Phoenix en ISO ransomware. Net als zijn voorgangers, bootst het de beruchte bestandversleutelende virussen van de Dharma-familie na.

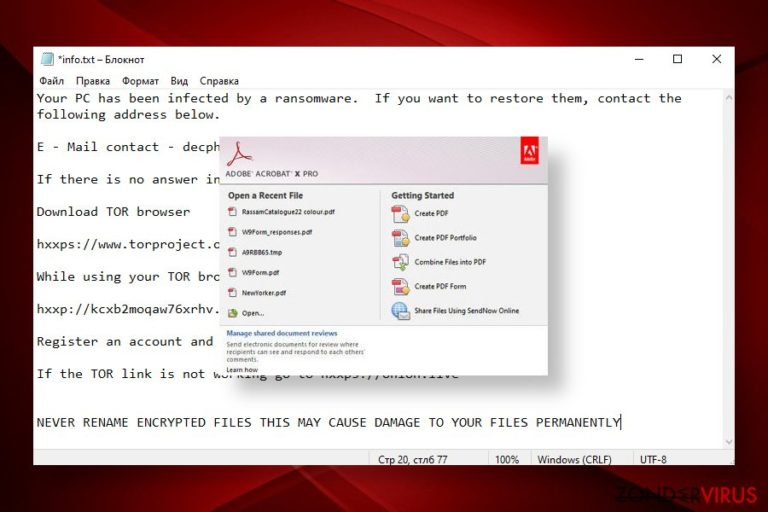

Het gebruikt een identieke stijl voor een losgeldbrief en geeft er woordelijk dezelfde instructies op. Op dit moment creëert het virus een pop-upvenster info.hta of een tekstbestand info.txt in elke map die vergrendelde bestanden bevat. Het bestand bevat twee e-mails voor contactpersonen: decphob@tuta.io en decphob@protonmail.com. Het wordt echter niet aangeraden om contact op te nemen met de criminelen of om het losgeld te betalen.

| Naam | Eking |

| Genealogie | Het virus behoort tot de Phobos ransomware familie |

| Classificatie | Gijzelsoftware / Bestandversleutelend virus |

| Encryptie | AES |

| Bestandsextensie | De ransomware gebruikt de .eking extensie om vergrendelde bestanden te markeren. Meestal wordt de extensie voorafgegaan door de ID van het slachtoffer en decphob@tuta.io e-mail tussen vierkante haken |

| Losgeldbrief | De losgeldbrief ziet er identiek uit aan diegene die gebruikt wordt door Dharma-varianten. Het manifesteert zich in de vorm van een pop-upvenster met de naam info.hta of een tekstbestand info.txt |

| Contact e-mails | decphob@tuta.io, decphob@protonmail.com |

| Distributie | Op dit moment wordt het virus het meest actief verspreid via torrent websites gebundeld met Adobe Acrobat crack. Beheerders van ransomware kunnen echter ook open RDP's misbruiken of de payload verspreiden via schadelijke spamberichten |

| Verwijdering | De enige mogelijkheid om de ransomware van het systeem te verwijderen, is een grondige scan met een professionele AV-motor |

| Bestand ontcijfering | Er is geen werkende ontcijferaar. Je kunt alternatieve hersteloplossingen voor data proberen die we onder dit artikel hebben opgesomd, of je kunt voor extra hulp proberen contact op te nemen met gerenommeerde ransomware onderzoekers |

| Hersteltool | De schade die de ransomware aan het systeem toebrengt, is enorm en leidt tot Windows-systeemfouten. Om dergelijke schade te herstellen, gebruik je tools zoals FortectIntego reparatiesoftware |

De gebruiker die wordt beschouwd als het eerste slachtoffer van deze ransomware, meldde dat hij software had gedownload, een crack voor Adobe Acrobat in het bijzonder, en kort daarna werden bestanden, zoals foto's, video's, documenten, enz. vergrendeld met het affix dat zich manifesteert op hun titels.

Het virus toont ook een losgeldbrief, die, zoals we reeds hebben opgemerkt, gelijkaardig is aan diegene die door Dharma wordt getoond. Slachtoffers kunnen een pop-upvenster info.hta zien, die het feit van een aanval vermeldt, contactinformatie geeft, ID-nummer en instructies over hoe Bitcoins te kopen. Bovendien kan het een info.txt bestand genereren in elke map die versleutelde gegevens bevat. De losgeldbrief bevat de volgende informatie:

Your PC has been infected by a ransomware. If you want to restore them, contact the following address below.

E – Mail contact – decphob@tuta.io / decphob@protonmail.com

If there is no answer in 24 hours. Try to contact us via Sonar.

Download TOR browser

hxxps://www.torproject.org/download/

While using your TOR browser copy and paste the URL below:

hxxp://kcxb2moqaw76xrhv.onion/

Register an account and message us in our ID : decphob

If the TOR link is not working go to hxxps://onion.live

NEVER RENAME ENCRYPTED FILES THIS MAY CAUSE DAMAGE TO YOUR FILES PERMANENTLY

De gevraagde hoeveelheid losgeld is niet duidelijk, hoewel dit kan variëren van $ 300 tot $ 5000 in bitcoins. Echter, het betalen van het losgeld wordt niet aanbevolen vanwege identiteitsdiefstal en andere schade die hackers kunnen veroorzaken. In plaats daarvan kun je best de meest krachtige AV-tool laten draaien en Eking ransomware van je pc verwijderen. Volgens de informatie van VirusTotal detecteren 47 AV-motoren van de 72 ransomware bestanden als schadelijk. Hieronder zijn voorbeelden van AV-detecties:

- Trojan.GenericKD.33855769

- Malware@#jur7x0zvg9ce

- Variant van MSIL/Kryptik.VYW

- HEUR:Trojan-PSW.MSIL.Agensla.gen

- ML.Attribute.HighConfidence

- Win32:PWSX-gen [Trj]

- Gen:NN.ZemsilF.34110.vm0@aOGvnLi

- Trojan.GenericKD.33855769 (B), etc.

De ransomware is uiterst gevaarlijk, niet alleen vanwege de agressieve comptonisatie van persoonlijke bestanden. Voordat de code wordt uitgevoerd, voegt het virus een schadelijke module toe aan Windows Taakbeheer en injecteert het opdringerige ingangen in het Windows Register. Bovendien wijzigt het de opstartvolgorde van Windows en verschaft het zichzelf administratieve privileges. Op deze manier verzwakken criminelen de beveiliging van het systeem, verminderen de prestaties en kunnen ze de inbreuk misbruiken als achterdeur voor andere schadelijke virussen (Trojaanse paarden, RAT of spyware).

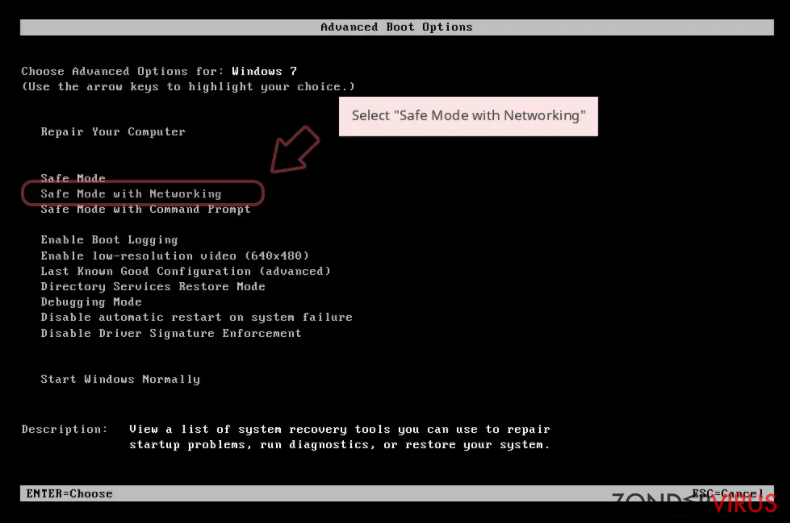

Bovendien kan het Eking-virus wijzigingen in het beveiligingssysteem initiëren, waardoor AV-programma's het niet kunnen detecteren. In dit geval vereist het verwijderen van het virus het herstarten van het systeem in Veilige Modus met Netwerken of het inschakelen van Systeemherstel. Gebruik in de Veilige Modus betrouwbare antivirussoftware, zoals Malwarebytes of SpyHunter 5Combo Cleaner, om het toestel te scannen en alle schadelijke vermeldingen te verwijderen.

Zodra je de ransomware van het systeem hebt verwijderd, onderzoek je alle methoden die kunnen worden toegepast voor het versleutelen van gegevens. Als je back-ups hebt, hoeft een ransomware aanval niet zo'n groot probleem te zijn. Als er helaas geen back-ups zijn, kun je gegevensherstelsoftware van derden proberen of contact opnemen met de ransomware onderzoekers en hen om hulp vragen omdat er tot op heden nog geen gratis decryptor werd ontwikkeld.

Tot slot, laat het systeem niet kwetsbaar na de ransomware verwijdering. Zoals we al eerder aangaven, initieert het virus vele schadelijke activiteiten op het systeem die kunnen leiden tot BSODs, fouten, vertragingen of infiltratie van andere malware. Optimaliseer het systeem met FortectIntego om de stabiliteit te herstellen.

Eerst en vooral: verwijder malware van je Windows-toestel

Ransomware moet van het systeem verwijderd worden zodra je een verdachte extensie ziet die aan je bestanden is toegevoegd. Vergeet niet dat ransomware virussen vaak worden aangevuld met meerdere payloads, dus hoe langer het op het systeem blijft, hoe meer risico dat je krijgt af te rekenen met een Trojaans paard of spyware infectie op de achtergrond.

Ook na de verwijdering van het Eking-virus, dien je het systeem te scannen met FortectIntego om de technische kant te herstellen naar de staat voorafgaand aan de aanval. Onderneem pas daarna actie om gegevens terug te halen die het virus heeft versleuteld. Daarvoor kun je gebruikmaken van een decryptie handleiding ingediend door onze beveiligingsexperts. Als je moeite hebt om je te ontdoen van malware in de normale modus, ga dan naar Veilige Modus met Netwerken en gebruik een beveiligingsscanner:

Windows 7 / Vista / XP

- Klik op Start > Afsluiten > Opnieuw opstarten > OK.

- Wanneer je computer actief wordt, druk dan meermaals op de F8-toets (als dat niet werkt, probeer dan F2, F12, Del, enz., het hangt allemaal af van je toetsenbordmodel) totdat je het venster Geavanceerde opstartopties ziet.

- Selecteer Veilige Modus met Netwerken uit de lijst.

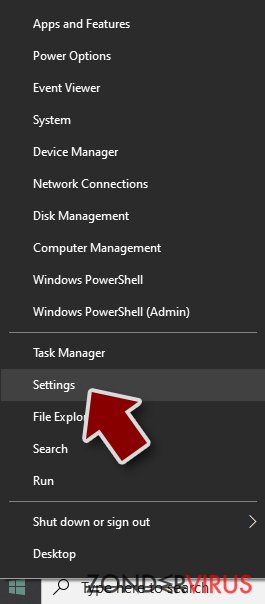

Windows 10 / Windows 8

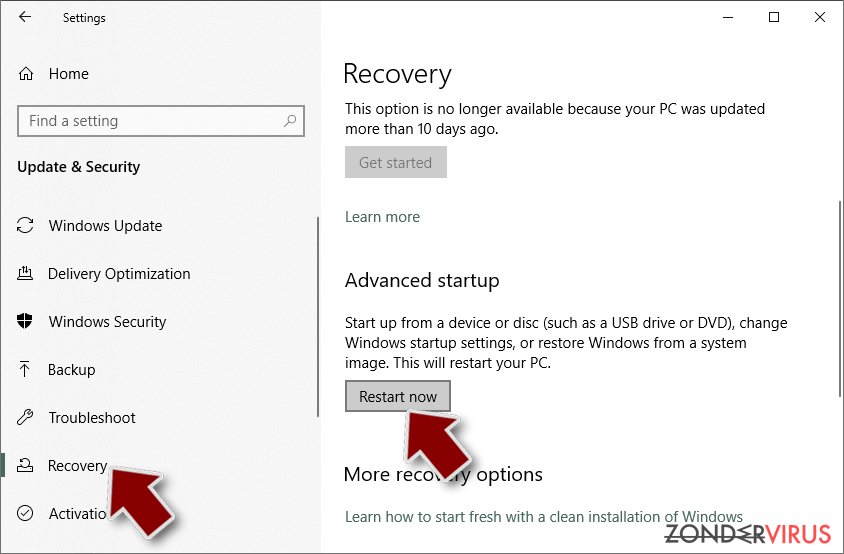

- Klik met de rechtermuisknop op Start en selecteer Instellingen.

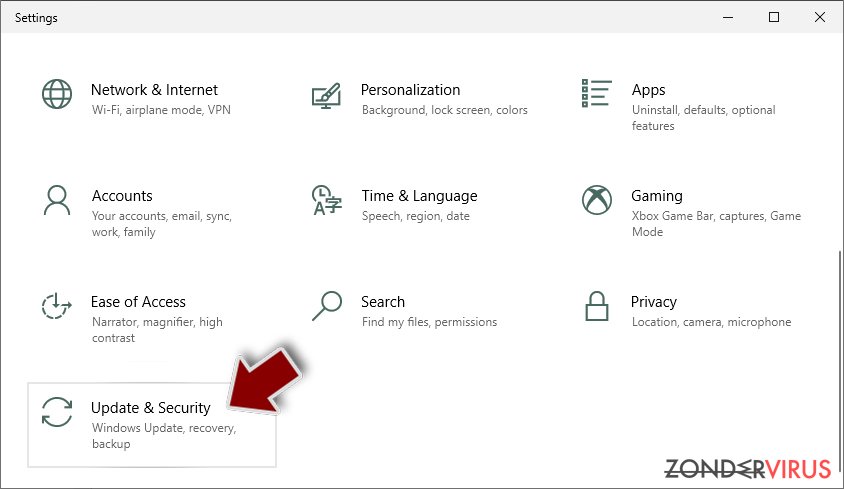

- Scroll naar beneden en kies Update & Security.

- Kies Herstel an de linkerkant van het venster.

- Scroll nu naar beneden om de sectie Geavanceerd opstarten te vinden.

- Klik vervolgens op Nu opnieuw opstarten.

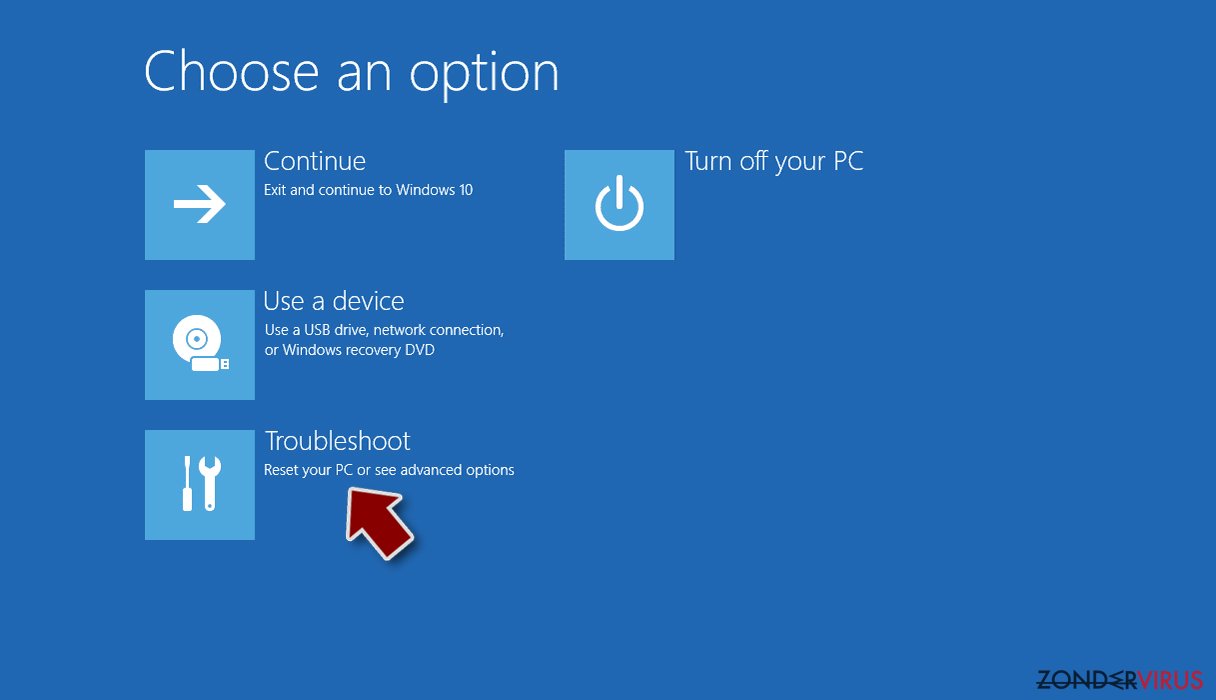

- Selecteer Probleemoplossing.

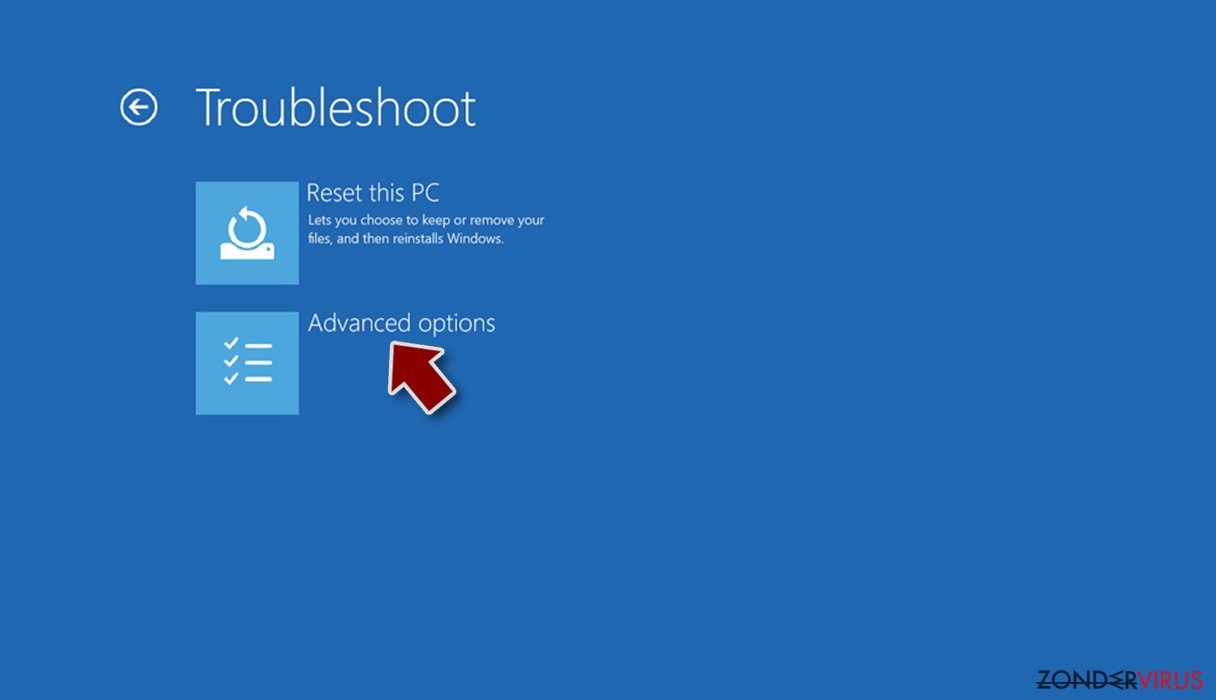

- Ga naar Geavanceerde instellingen.

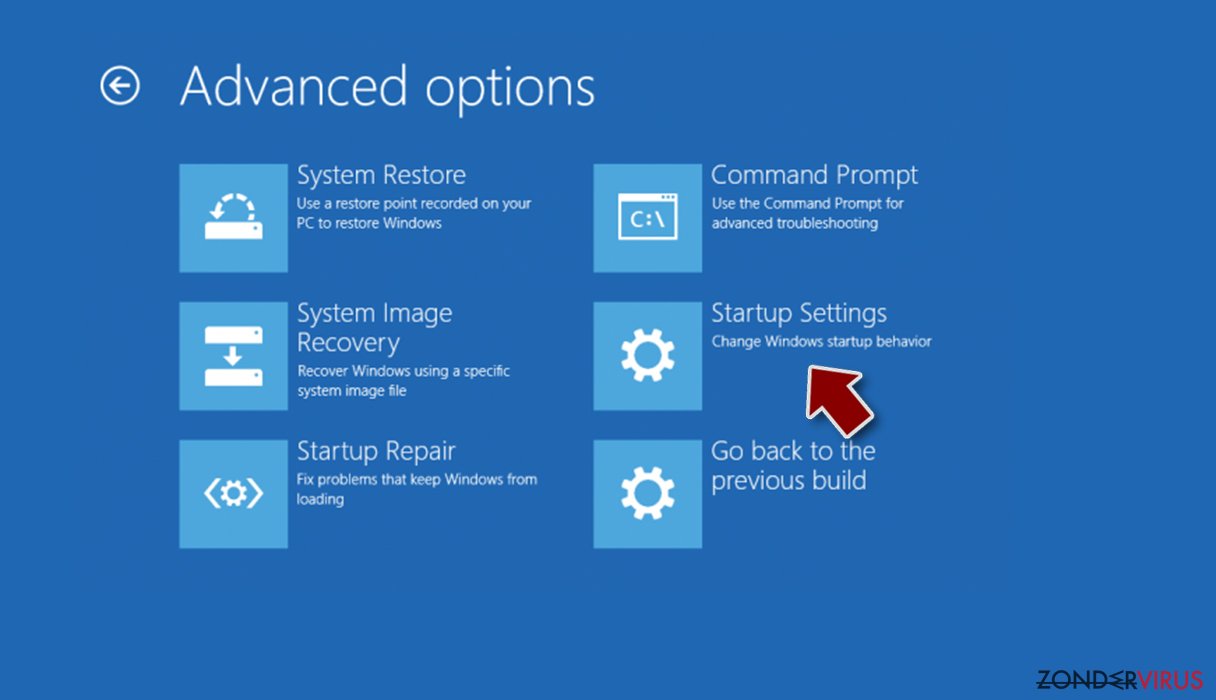

- Selecteer Opstartinstellingen.

- Klik op Opnieuw opstarten.

- Klik op 5 of klik op 5) Veilige Modus met Netwerkverbinding inschakelen.

Bovendien is het belangrijk om het virus te verwijderen voordat er geprobeerd wordt om vergrendelde bestanden te herstellen. Anders kan de ransomware opnieuw toeslaan en de gegevens opnieuw versleutelen. Het verwijderen van dit virus vereist de aanschaf van een volledig pakket van een professioneel anti-virusprogramma. Wij raden je aan deze Malwarebytes te gebruiken. Nadat je je systeem hebt schoongemaakt, gebruik je de onderstaande methoden om te proberen gegevens gratis te herstellen.

Betaal de aanvallers niet: alternatieve methodes om bestanden te herstellen

Cybercriminelen achter ransomware gebruiken vaak verschillende overredingstechnieken om slachtoffers losgeld te laten betalen, meestal zo snel mogelijk. Om een gevoel van urgentie te creëren, bieden ze kortingen aan of dreigen ze de ontcijferingssleutel te verwijderen als de betaling niet binnen een bepaalde tijd wordt gedaan.

Cybercriminelen vertrouwen kan echter je grootste fout zijn. Onthoud dat ze niet je vrienden zijn en dat ze niets geven om jou of jouw bestanden. Het enige wat ze willen, is geld. Vandaar dat er veel meldingen zijn geweest van gebruikers die het losgeld betaalden en nooit de beloofde decryptiesoftware ontvingen. In plaats daarvan raden we je aan om alternatieve methodes te gebruiken.

Probeer herstelsoftware van derden

- Download Data Recovery Pro.

- Dubbelklik op het installatieprogramma om het te starten.

- Volg de instructies op het scherm om de software te installeren.

- Zodra je op Voltooi klikt, kun je de app gebruiken.

- Selecteer Alles of kies afzonderlijke mappen waar je de bestanden uit terug wilt halen.

- Klik op Volgende.

- Schakel onderaan Diepe scan in en kies welke schijven je wilt laten scannen.

- Klik op Scan en wacht tot het klaar is.

- Je kunt nu kiezen welke mappen/bestanden je wilt herstellen. Vergeet niet dat je ook de optie hebt om op bestandsnaam te zoeken!

- Druk op Herstellen om je bestanden terug te halen.

Zoek naar ontcijferingstools

Beveiligingsonderzoekers en rechtshandhavingsinstanties werken hard aan de ontmanteling van de illegale activiteiten van cybercriminaliteit. Er zijn veel succesvolle operaties geweest waarbij bendes werden opgerold, servers in beslag werden genomen en de verantwoordelijken werden gearresteerd. In zo'n geval worden alle encryptiesleutels vrijgegeven aan de slachtoffers en kunnen zij hun gegevens gratis herstellen.

Bovendien kunnen beveiligingsonderzoekers soms fouten in de code van ransomware vinden en een werkende decryptor maken waarmee slachtoffers hun gegevens kunnen herstellen. Zoals altijd is het echter altijd beter om te voorkomen dat je geïnfecteerd raakt.

Hier is de lijst van verschillende nuttige websites en beveiligingsteams die gespecialiseerd zijn in ontcijferingstools:

- No More Ransom Project

- Gratis Ransomware ontcijferingstools van Kaspersky

- Gratis Ransomware Ontcijferingstools van Emsisoft

- Avast ontcijferaars

Listige technieken die worden gebruikt om ransomware virussen over de hele wereld te verspreiden

Cyberbeveiligingsdeskundigen van Dieviren.de beweren dat het grootste deel van de ransomware-infecties voortkomt uit phishing-e-mails en hun schadelijke bijlagen (macro's). Deze bijlagen zijn meestal onverdacht uitziende PDF-bestanden, Microsoft Office-documenten en dergelijke. De inhoud van het bericht kan lijken op gerenommeerde bank-, verzend-, of gezondheidszorgbedrijven. Telkens wanneer je in je inbox een nieuw bericht met een bijlage ontvangt, kun je best het volgende doen:

- Zoek naar fouten (grammatica, typefouten, logica, enz.)

- Controleer de afzender

- Scan de bijlage met een anti-virusprogramma

Phishing-e-mails zijn echter niet de enige manier om malware over te brengen. In veel gevallen raken computers besmet na het downloaden van software van peer-to-peer netwerken. Dit geldt voor software, zoals cracks, keygens en soortgelijke illegale inhoud. Daarom is het belangrijk om zeer voorzichtig te zijn bij het gebruik van torrentdiensten van derden, zoals The Pirate Bay. Vergeet ook niet om de RDP-configuratie te beveiligen als je een dergelijke dienst gebruikt, omdat remote desktop apps ook vaak worden misbruikt door criminelen. Zorg ervoor dat je RDP beschermt met een wachtwoord en gebruik een zo sterk mogelijk wachtwoord.

Manuele Eking virus Verwijdering Handleiding

Gijzelsoftware: handmatig gijzelsoftware verwijderen in veilige modus

Belangrijk! →

Een handmatige verwijdering gids zou te ingewikkeld kunnen zijn voor occasionele computergebruikers. Het vereist dat geavanceerde IT-kennis correct worden uitgevoerd (als vitale systeembestanden worden verwijderd of beschadigd, kan dit leiden tot een volledige aantasting van Windows), en het kan ook uren duren om te voltooien. Daarom raden wij je aan de automatische methode hierboven te gebruiken.

Stap 1. Toegang tot veilige modus met netwerken

Handmatige verwijdering van malware kan het beste worden uitgevoerd in de veilige modus.

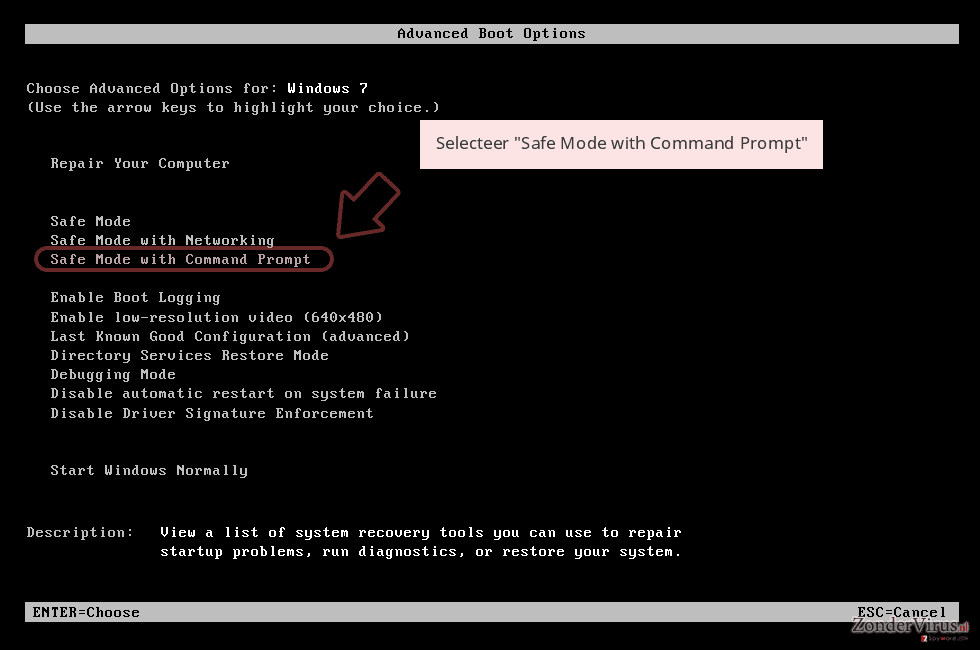

Windows 7 / Vista / XP

- Klik Start > Afsluiten > Herstart > OK

- Wanneer je computer actief wordt, druk dan op de F8 toets (als dat niet werkt, probeer dan F2, F12, Del, enz. – het hangt allemaal af van je moederbord model) meerdere malen totdat je het Advanced Boot Options venster ziet.

- Selecteer Veilige Modus met Netwerk in de lijst.

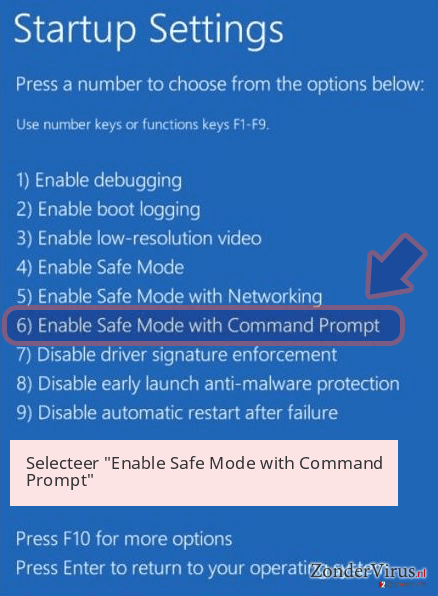

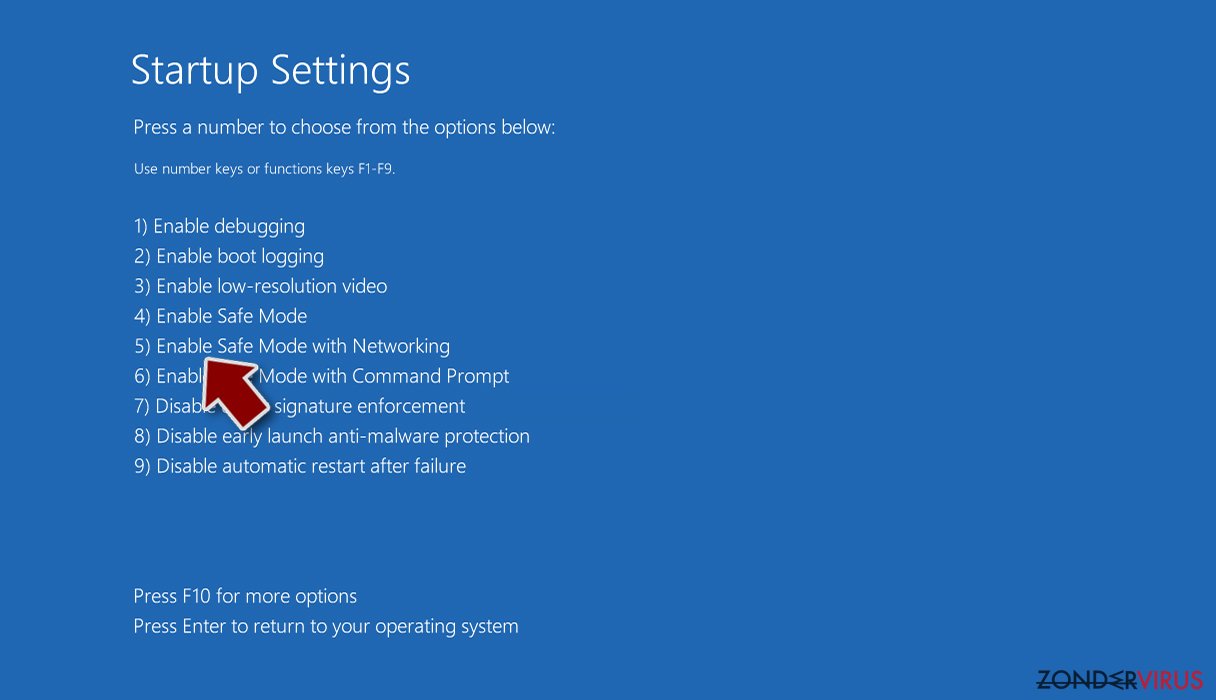

Windows 10 / Windows 8

- Klik met de rechtermuisknop op Start en selecteer Instellingen.

- Scroll naar beneden en kies Update & Security.

- Kies Herstel aan de linkerkant van het venster.

- Scroll nu naar beneden naar het onderdeel Geavanceerd opstarten.

- Klik op Nu opnieuw heropstarten.

- Selecteer Probleemoplossing

- Ga naar Geavanceerde opties.

- Selecteer Opstartinstellingen.

- Klik op Herstarten.

- Klik nu op 5 of klik op 5) Veilige modus met Netwerken inschakelen.

Stap 2. Sluit verdachte processen af

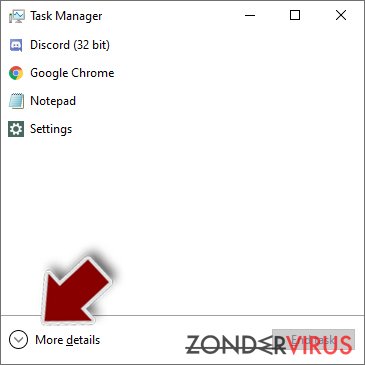

Windows Taakbeheer is een handig hulpmiddel dat alle processen toont die op de achtergrond draaien. Als malware een proces uitvoert, moet je het afsluiten:

- Klik op Ctrl + Shift + Esc op je toetsenbord om Windows Taakbeheer te openen.

- Klik op Meer details.

- Scroll naar beneden naar het gedeelte Achtergrond processen en kijk of er iets verdachts is.

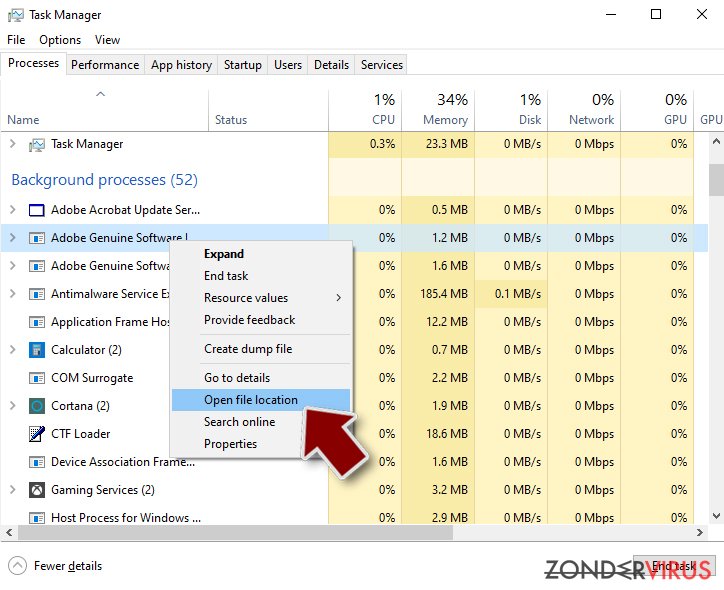

- Klik met de rechtermuisknop en selecteer Open bestandslocatie.

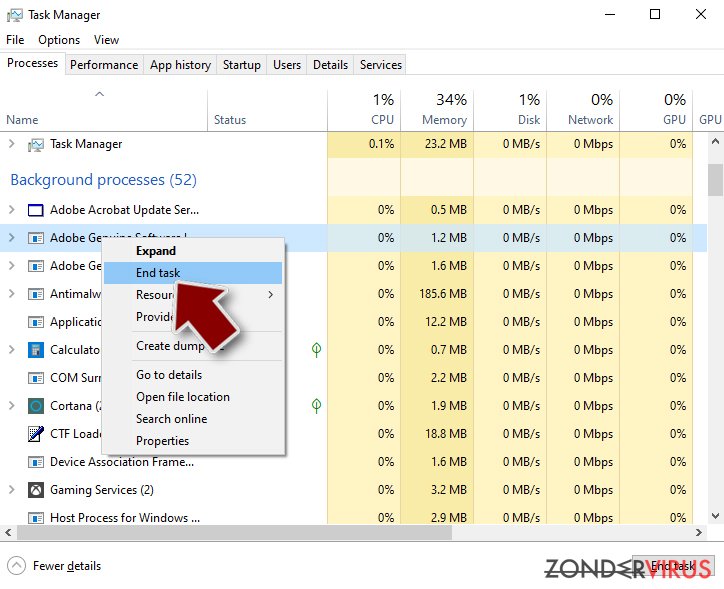

- Go back to the process, right-click and pick End Task.

- Verwijder de inhoud van de schadelijke map.

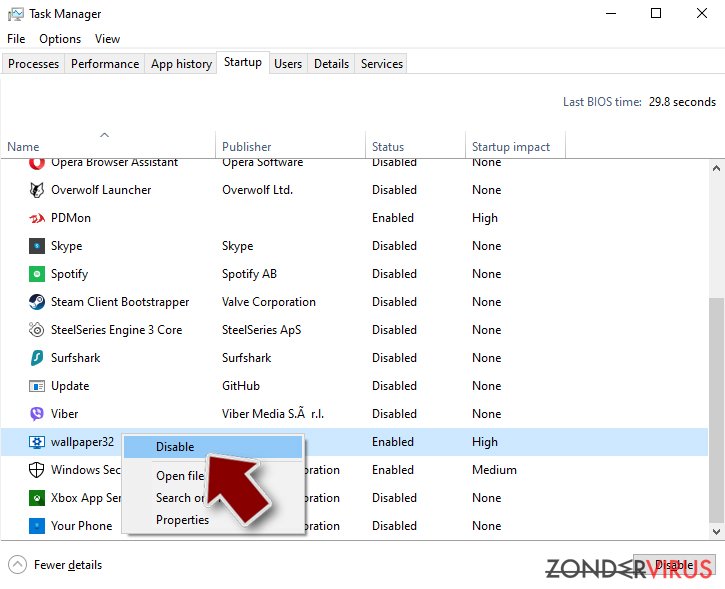

Stap 3. Controleer programma Opstarten

- Klik op Ctrl + Shift + Esc op je toetsenbord om Windows Taakbeheer te openen.

- Ga naar tabblad Opstarten.

- Klik met de rechtermuisknop op het verdachte programma en kies Uitschakelen.

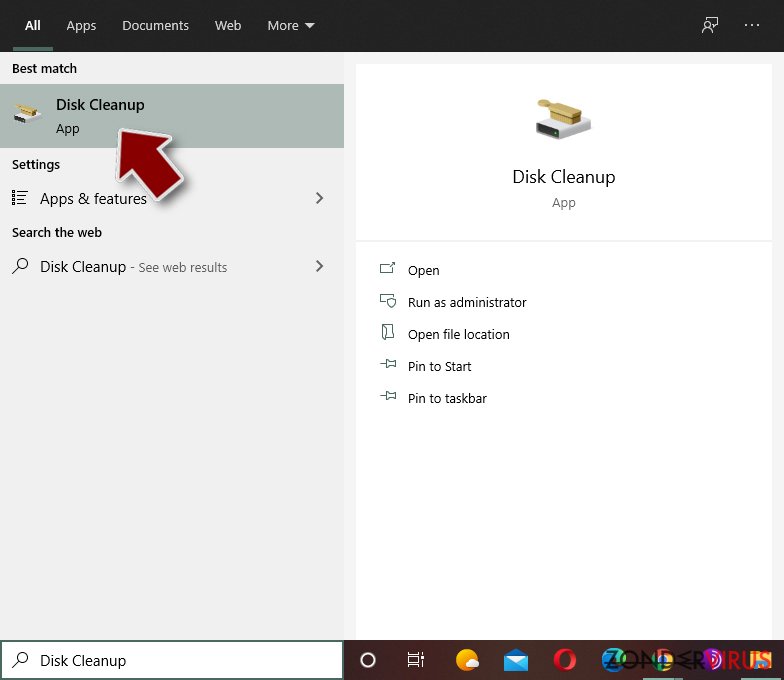

Stap 4. Verwijder virusbestanden

Malware-gerelateerde bestanden kunnen op verschillende plaatsen in je computer worden gevonden. Hier zijn instructies die je kunnen helpen ze te vinden:

- Typ in Windows Zoeken Schijfopruiming in en klik op Enter.

- Selecteer de schijf die je wilt opschonen (C: is standaard je hoofdschijf en is waarschijnlijk de schijf met de schadelijke bestanden).

- Blader door de lijst met te verwijderen bestanden en selecteer het volgende:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Kies systeembestanden opschonen.

- Je kunt ook zoeken naar andere schadelijke bestanden die verborgen zijn in de volgende mappen (typ deze items in Windows Zoeken en klik op Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Herstart de pc in normale modus wanneer je klaar bent.

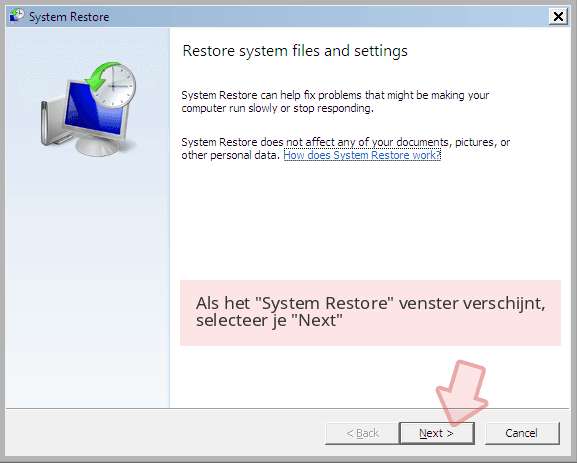

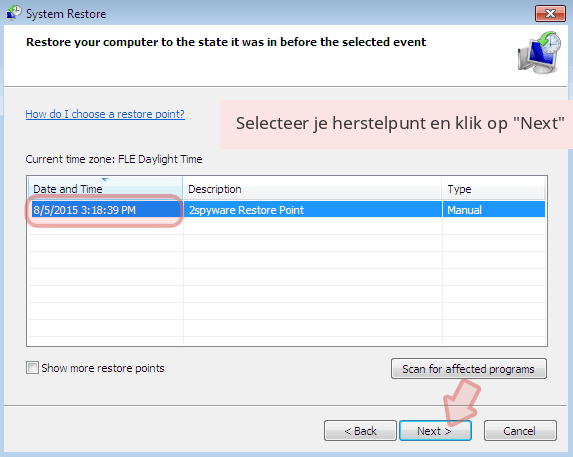

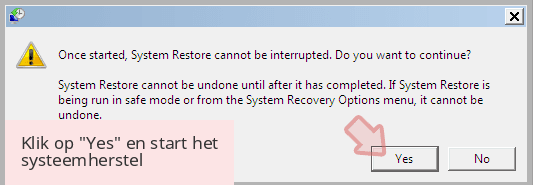

Verwijder Eking door System Restore te gebruiken

-

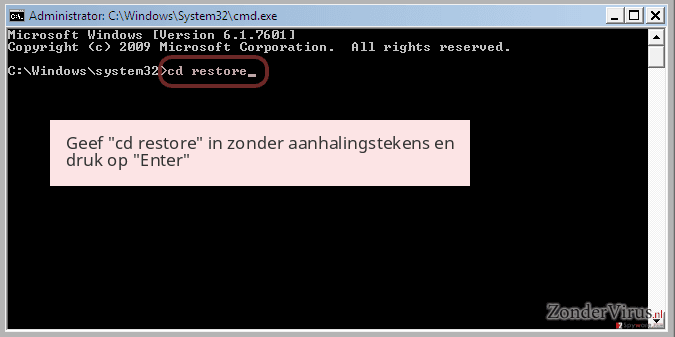

Stap 1: Herstart je computer in Safe Mode with Command Prompt

Windows 7 / Vista / XP- Klik op Start → Shutdown → Restart → OK.

- Als je pc actief wordt begin dan meerdere keren te drukken op F8 tot je het Advanced Boot Options venster ziet

-

Selecteer Command Prompt uit de lijst

Windows 10 / Windows 8- Druk op de Power knop in het Windows aanmeld scherm. Druk nu op Shift op je toetsenbord en hou ingedrukt, en klik dan op Restart.

- Selecteer nu Troubleshoot → Advanced options → Startup Settings en tenslotte druk op Restart

-

Zodra je pc actief wordt, selecteer je Enable Safe Mode with Command Prompt in het Startup Settings venster

-

Stap 2: Herstel je systeembestanden en instellingen

-

Zodra het Command Prompt venster verschijnt, geef je cd restore in en klik op Enter

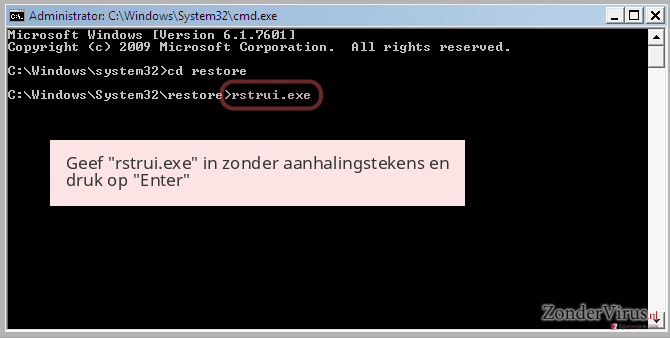

-

Typ nu rstrui.exe en klik opnieuw op Enter.

-

Als een nieuw venster verschijnt, klik je op Next en seleteer het herstelpunt dat voor de infiltratie van Eking is. Klik nadien op Next

-

Klik nu op Yes om het systeemherstel te starten

-

Zodra het Command Prompt venster verschijnt, geef je cd restore in en klik op Enter

Tenslotte zou je er steeds moten aan denken om je pc te beschermen tegen crupto-ransomware. Om je pc tegen Eking en andere ransomwares te beschermen, gebruik je best een betrouwbare anti-spyware zoals FortectIntego, SpyHunter 5Combo Cleaner of Malwarebytes

Aanbevolen voor jou

Kies een goede webbrowser en verbeter uw veiligheid met een VPN-tool

Online spionage is de laatste jaren in een stroomversnelling geraakt en mensen zijn steeds meer geïnteresseerd in hoe ze hun privacy online kunnen beschermen. Een van de basismethoden om een beveiligingslaag toe te voegen: kies de meest persoonlijke en veilige webbrowser. Hoewel webbrowsers geen volledige privacybescherming en beveiliging kunnen bieden, zijn sommige veel beter in sandboxing, HTTPS-upgrade, actieve contentblokkering, trackingblokkering, phishingbescherming en vergelijkbare privacygerichte functies.

Toch is er een manier om een extra beschermingslaag toe te voegen en een volledig anonieme webbrowserpraktijk te creëren met behulp van Private Internet Access VPN. Deze software leidt het verkeer om via verschillende servers en laat zo uw IP-adres en geolocatie in de vorm van een vermomming achter. De combinatie van een beveiligde webbrowser en Private Internet Access VPN laat u toe om te surfen op het internet zonder het gevoel te hebben dat u bespioneerd wordt of dat u het doelwit bent van criminelen.

Back-upbestanden voor later gebruik, in het geval van een malware-aanval

Softwareproblemen als gevolg van malware of direct gegevensverlies door versleuteling kunnen leiden tot problemen met uw apparaat of permanente schade. Als u over goede, actuele back-ups beschikt, kunt u na een dergelijke gebeurtenis gemakkelijk herstellen en weer aan het werk gaan.

Het is van essentieel belang om updates te maken van uw back-ups na eventuele wijzigingen op het apparaat, zodat u terug kunt keren naar het punt waar u aan werkte wanneer malware iets verandert of problemen met het apparaat gegevens- of prestatiecorruptie veroorzaken. Vertrouw op dergelijk gedrag en maak een dagelijkse of wekelijkse back-up van uw bestanden.

Als u beschikt over de vorige versie van elk belangrijk document of project, kunt u frustratie en problemen voorkomen. Het komt goed van pas wanneer malware uit het niets opduikt. Gebruik Data Recovery Pro voor systeemherstel doeleinden.