Verwijder NMCRYPT virus (Verwijdering Instructies) - Ontgrendel methodes bijgevoegd

NMCRYPT virus Verwijdering Handleiding

Wat is De NMCRYPT ransomware?

NMCRYPT is een crypto-ransomware welke je vraagt een losgeld van bijna $7000 te betalen in Bitcoins

NMCRYPT is een gevaarlijk crypto-ransomware virus dat momenteel verspreid wordt via onbeschermde Remote Desktop Services, kwaadaardige e-mailbijlagen, en rogue software updates. De ontwerpers evan gebruiken AES-256 en RSA-2048 codering algortimen om hun slachtoffers te gijzelen. Het is geweten dat de NMCRYPT ransomware zich specifiek richt op video, audio, foto's, tekst, database, spreadsheets, en presentaties. Versleutelde bestanden krijgen een .NMCRYPT suffix, wat ook de reden is waarom het virus het .NMCRYPT bestandsextensie virus gedoopd werd. Nij het succesvol ontrefelen, wordt het slachtoffer een Recover your files.html losgeldbrief getoond, waarin gevraagd wordt om asap $6.705,02 losgeld in Bitcoins te betalen.

| NMCRYPT | |

|---|---|

| Classificatie | Ransomware |

| Gevaar Nieveau | Hoog. Vergrendelt persoonlijke bestanden en corrumpeert systeeminstellingen. Een gratis decoder is niet beschikbaar. |

| Symptomen | Persoonlijke bestanden ontoegankelijk. Bestandsextensies verandert in .NMCRYPT. Elke map bevat een Recover your files.html bestand |

| Grootte van terugbetaling | $6705,02 in Bitcoins |

| Toegepaste versleuteling | AES-256 en RSA-2048 |

| Automatische NMCRYPT verwijdering beschikbaar. Download FortectIntego en voer een volledige systeemscan uit | |

NMCRYPT is het tweede ransomware virus, na Vurten dat een enorm hoog losgeld eist in ruil voor de decoder. Meestal bedraagt de grootte van het losgeld tussen de $200 en $500, en overschrijdt het de $2000 niet. Het lijkt er dus op dat we momenteel te maken hebben met een echte geldwolf.

De NMCRYPT ransomware werd opgemerkt in het midden van april 2018. Het wordt herkend als een Generic.Ransom.XRatLocker.5E892A47, Ransom.Haknata.S1240226, Ransom_AIRACROP.SM, Trojan.Win32.Deshacop.enxprt, en andere gelijkaardige detecties door betrouwbare antivirus programma's, het lijkt zich voorlal te richten op Engelssprekenden.

Ransomware onderzoekers hebben recentelijk de infectie onderzocht en zijn niet akkoord over de oorsprong ervan. Sommigen beweren dat het afgeleid werd van de NMoreira ransomware, terwijl anderen stellen dat het weer maar eens een andere crypto-malware is gebaseerd werd op de HiddenTear open source ransomware. Wat er ook van aan is, het staat vast dat het NMCRYPT virus bestanden versleuteld die momenteel niet gedecodeerd kunnen worden zonder het losgeld te betalen.

Zodra het geïnstalleerd werd, opent het de Opdrachtprompt met beheerder privileges en voert het een script uit om de Volume Shadow Copies te wissen, welke standaard aangemaakt worden door Windows. Bovendien schakelt het alle vorige Windows versies uit die aangemaakt werden met de Windows Herstelfunctie. Om deze manier minimaliseren de hackers de mogelijkheid om de bestanden die versleuteld werden door de NMCRYPT ransomware te decoderen en verzekeren ze zich van een maximaal inkomen.

Persoonlijke bestanden worden vergrendeld met AES-256 en RSA-2048 codes, wat hackers toelaat een sterke versleuteling te garanderen. De combinatie van een dubbele laag codering maakt het bijna onmogelijk om de code handmatig te decoderen. Daarom vragen de hackers dat er $6705,02 overgemaakt wordt in Bitcoins via de TOR browser en een Bitcoin wallet om zodoende de unike identificatienummers te krijden die nodig zijn voor het decoderen.

Om hun betrouwbaarheid te bewijzen vragen de cybercriminelen je een paar DOCS, XLS, XML of JPG bestanden te selecteren die niet groter zijn dan 2MB en hen aan g=hen te sturen via het http://wikisend.com/ kanaal.

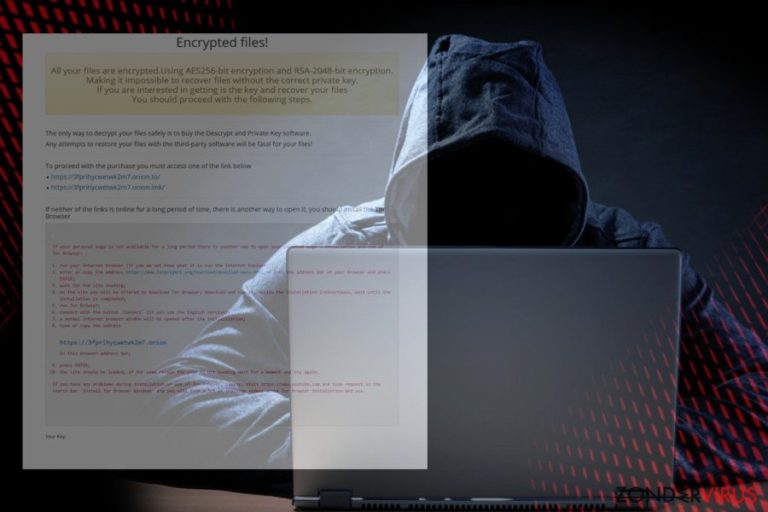

Het slachtoffer vind de oorspronkelijke informatie in het Recover your files.html bestand, dat standaard verschijnt in elke map en op het bureaublad. Het bevat instructies over hoe de Tor browser te downloaden en verschillende links die leiden naar Bitcoin aankoop sites. Dit is de tekst van de mededeling:

Encrypted files!

All your files are encrypted.Using AES256-bit encryption and RSA-2048-bit encryption.

Making it impossible to recover files without the correct private key.

If you are interested in getting is the key and recover your files

You should proceed with the following steps.

The only way to decrypt your files safely is to buy the Descrypt and Private Key software.

Any attempts to restore your files with the third-party software will be fatal for your files!

Important use Firefox or Chrome browser

To proceed with the purchase you must access one of the link below

https://lylh3uqyzay3lhrd.onion.to/

https://lylh3uqyzay3lhrd.onion.link/

If neither of the links is online for a long period of time, there is another way to open it, you should install the Tor Browser

If your personal page is not available for a long period there is another way to open your personal page – installation and use of Tor Browser, etc.

Als je pc aangevallen werd door dit virus, betaal dan het losgeld niet omdat het veel te hoog is, maar ook omdat er niet gegarandeerd kan worden dat de hackers je ook echt een decoderingssleutel toesturen. De beste manier om om te gaan met ransomware is ze te verwijderen en daarna te proberen je data te herstellen met recovery tools van derden. We raden je dan ook ten stelligste aan de NMCRYPT ransomware te verwijderen met FortectIntego, SpyHunter 5Combo Cleaner of Malwarebytes.

Maak je geen zorgen als het verwijderen van NMCRYPT geblokkeerd wordt door een aantal ransomware componenten. Om dit te omzeilen moet je het systeem herstarten in veilige modis en dan de antivirus opstarten. Onder deze post vind je een handleiding hiervoor.

Hackers gebruiken meerdere distributiekanalen voor het verdelen van ransomware

Het Ransomware virus staat op de eerste plaats onder cyberdreigingen in 2018. Het vertoefd hier reeds bijna een decennium en lijkt niet van plan om in de nabije toekomst plaats te ruimen. Het toenemende aantal aanvallen kan verklaart worden door de verschijdneheid aan ingewikkelde distributiestrategiën gebruikt door hackers. Dit zijn de voornaamste kanalen voor het verdelen van ransomware die momenteel in gebruik zijn volgens semvirus.pt:

- Spam e-mail bijlagen. DOC, DOCX, PDF, PNG, JPG formaat. Ze bootsen meestal bekende bedrijven of overheidsdiensten na, zoals Belastingen, Amazon, eBay, etc. en gaan over relevante onderwerpen, zoals obligaties, schulden of pakjes.

- Exploit kits. Hackers gebruiken specifieke softwarepakketten om de kwetsbaarheden van een systeem aan te vallen. De uitgebuitte kwetsbaarheid dient dan als een gateway om ransomware te injecteren. Exploits kunnen samen met software updates zoals Adobe of Flash komen.

- Onbeschermde Remote Desktop services. Misdadigers slagen er vaak in om RDP wachtwoorden te onthullen en kunnen daarom makkelijk het systeem binnendringen door sysadmin privileges te gebruiken.

- Nep software updates. Misdadigers kunnen een nep browser, Windows, Java, Flash Player of zelfs browser's font updates aanmaken, en deze tonen op gehackte sites. Als niets vermoedende netizen op de Download knop klikken, start hij of zij de ransomware payload.

Hoewel er veel andere manieren zijn die ransomware ontwerpers kunnen gebruiken, zijn de vier hierboven vermelde de meest vaak gebruikte. wees dus voorzichtig tijdens het surfen op het internet en zorg ervoor dat je beschikt over een actieve, betrouwbare antivirus.

Een handleiding voor het verwijderen van het NMCRYPT ransomware virus

Probeer niet om NMCRYPT handmatig te verwijderen omdat dit niet mogelijk is. De malware voert meerdere commando's en scripts uit om de kerninstellingen van het systeem te wijzigen en wortelt zich diep om verwijdering te vermijden. Bovendien installeert het een pakket aan gerelateerde bestanden en blijft het kwaadaardige bestanden uitvoeren.

De enige manier om NMCRYPT te verwijderen is het downloaden van een professionele anti-malware of deze die actief is op je systeem bij te werken. Daarna start je het op en je laat je de scanner zijn werk doen. Als het virus helper objecten gebruikt om een beveiligingstool te blokkern, moet je onderstaande handleiding volgen:

Manuele NMCRYPT virus Verwijdering Handleiding

Gijzelsoftware: handmatig gijzelsoftware verwijderen in veilige modus

Om het systeem op te starten in Veilige Modus met Netwerk, volg je deze instructies. Probeer om daarna je anti-malware op te starten. Vergeet niet om deze eerst bij te werken.

Belangrijk! →

Een handmatige verwijdering gids zou te ingewikkeld kunnen zijn voor occasionele computergebruikers. Het vereist dat geavanceerde IT-kennis correct worden uitgevoerd (als vitale systeembestanden worden verwijderd of beschadigd, kan dit leiden tot een volledige aantasting van Windows), en het kan ook uren duren om te voltooien. Daarom raden wij je aan de automatische methode hierboven te gebruiken.

Stap 1. Toegang tot veilige modus met netwerken

Handmatige verwijdering van malware kan het beste worden uitgevoerd in de veilige modus.

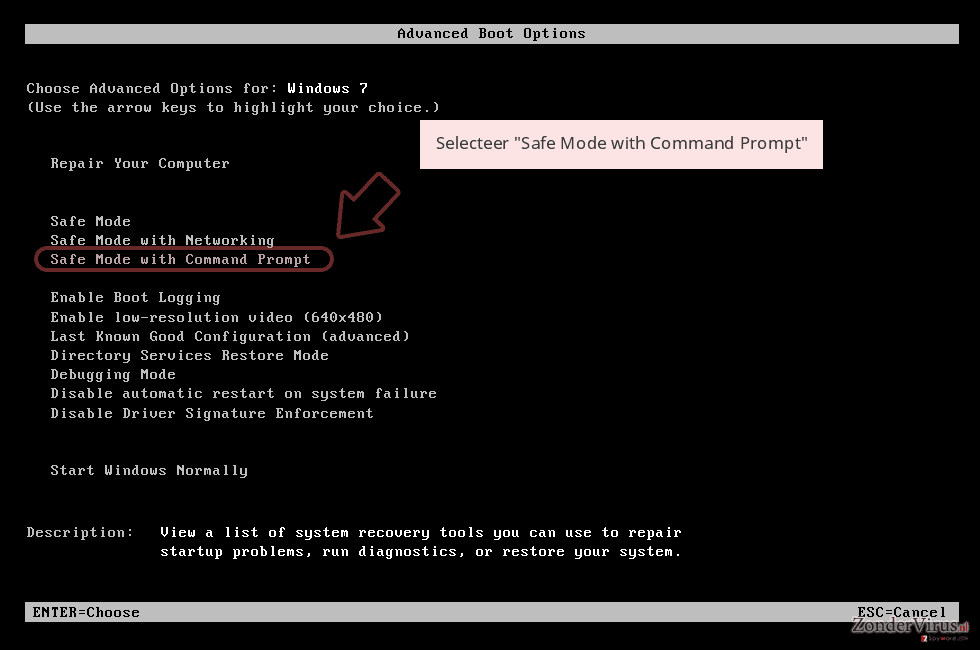

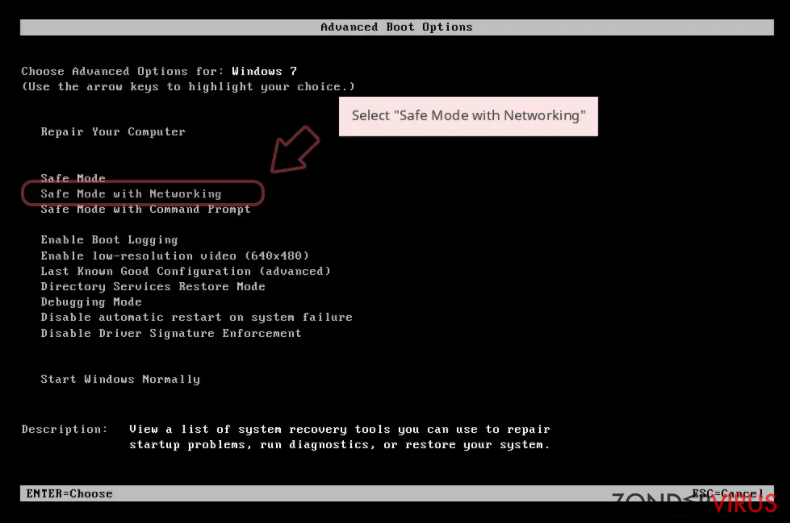

Windows 7 / Vista / XP

- Klik Start > Afsluiten > Herstart > OK

- Wanneer je computer actief wordt, druk dan op de F8 toets (als dat niet werkt, probeer dan F2, F12, Del, enz. – het hangt allemaal af van je moederbord model) meerdere malen totdat je het Advanced Boot Options venster ziet.

- Selecteer Veilige Modus met Netwerk in de lijst.

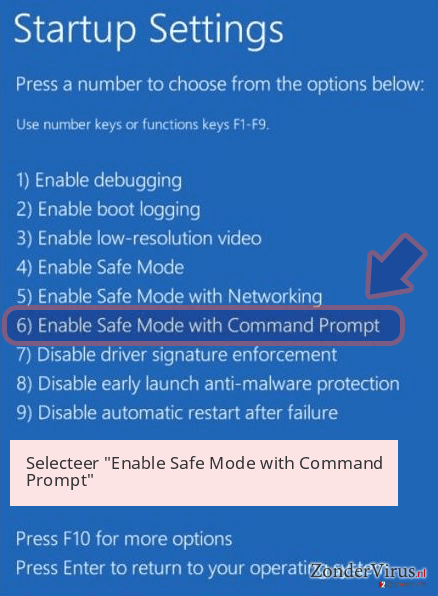

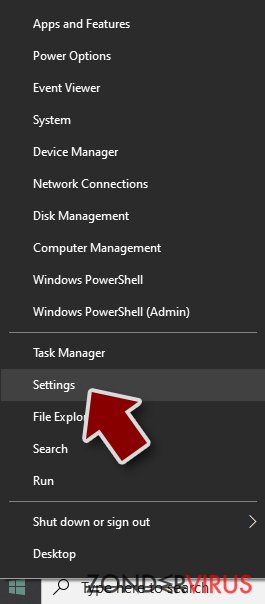

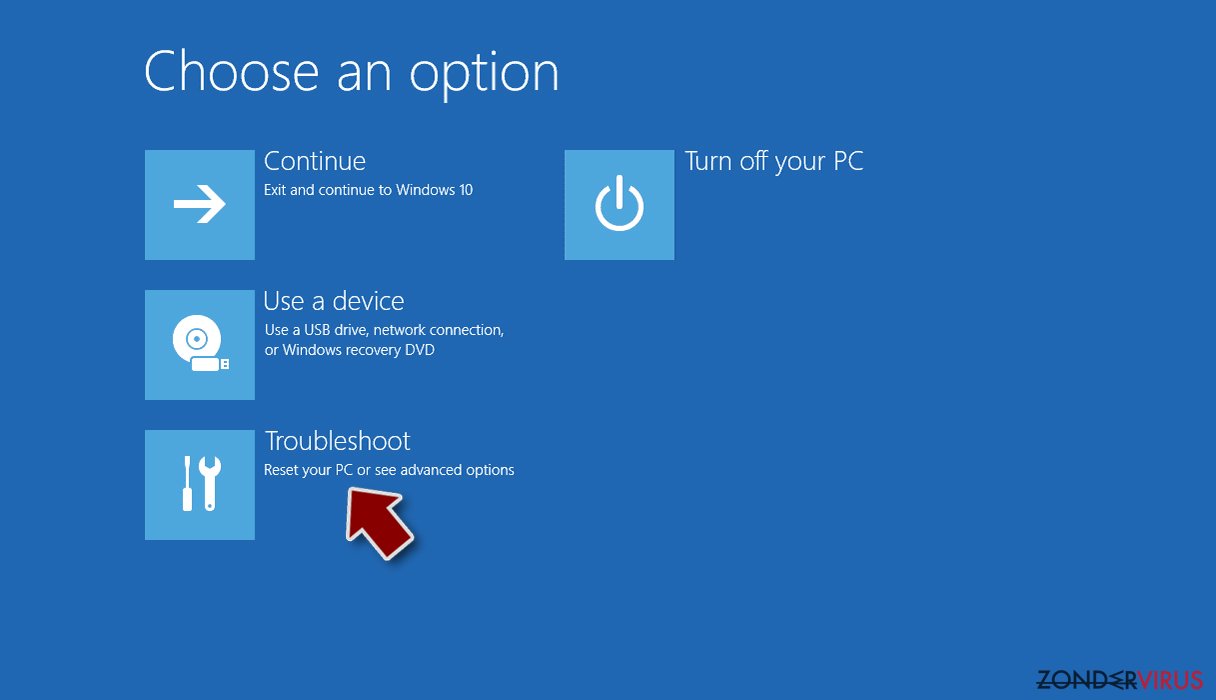

Windows 10 / Windows 8

- Klik met de rechtermuisknop op Start en selecteer Instellingen.

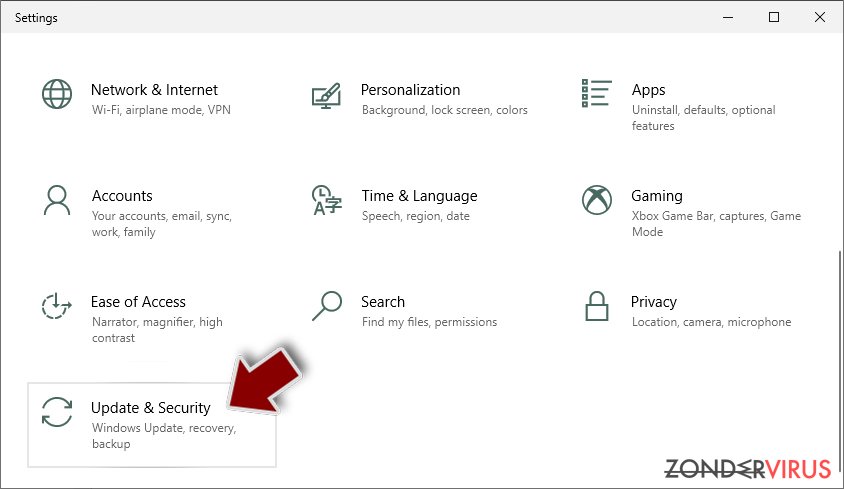

- Scroll naar beneden en kies Update & Security.

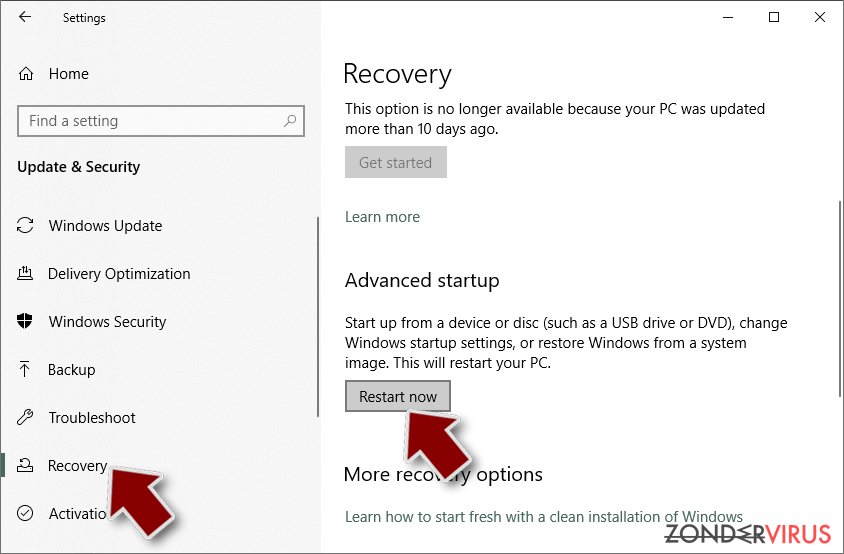

- Kies Herstel aan de linkerkant van het venster.

- Scroll nu naar beneden naar het onderdeel Geavanceerd opstarten.

- Klik op Nu opnieuw heropstarten.

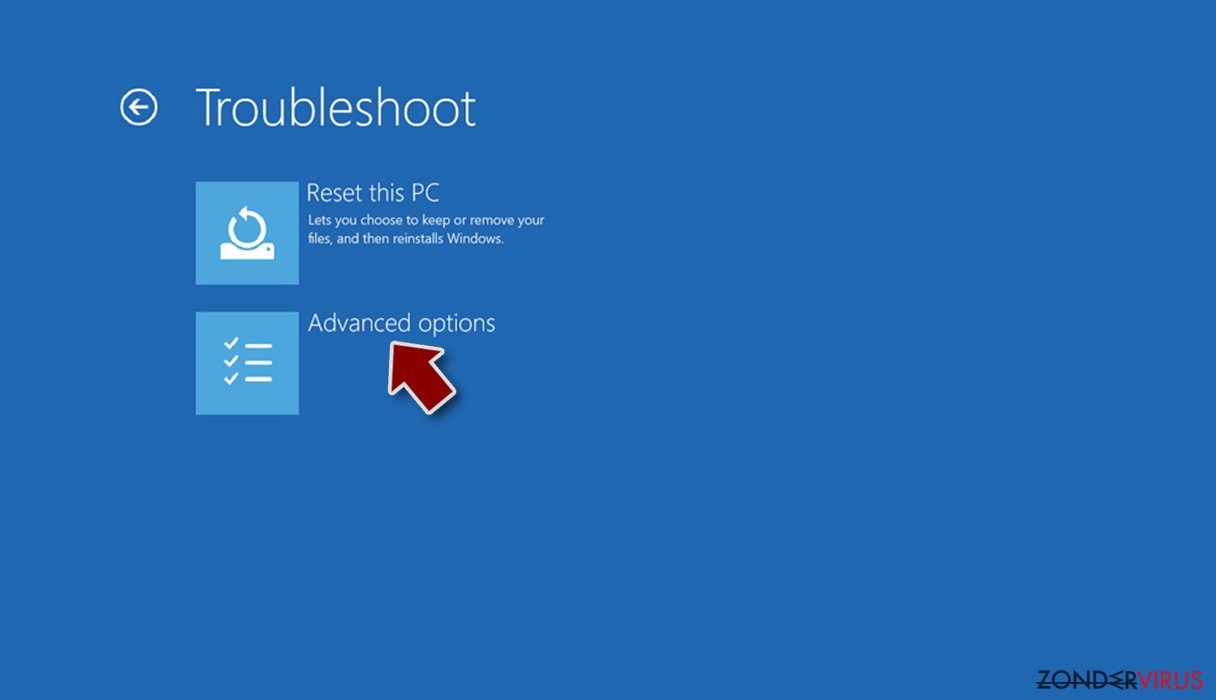

- Selecteer Probleemoplossing

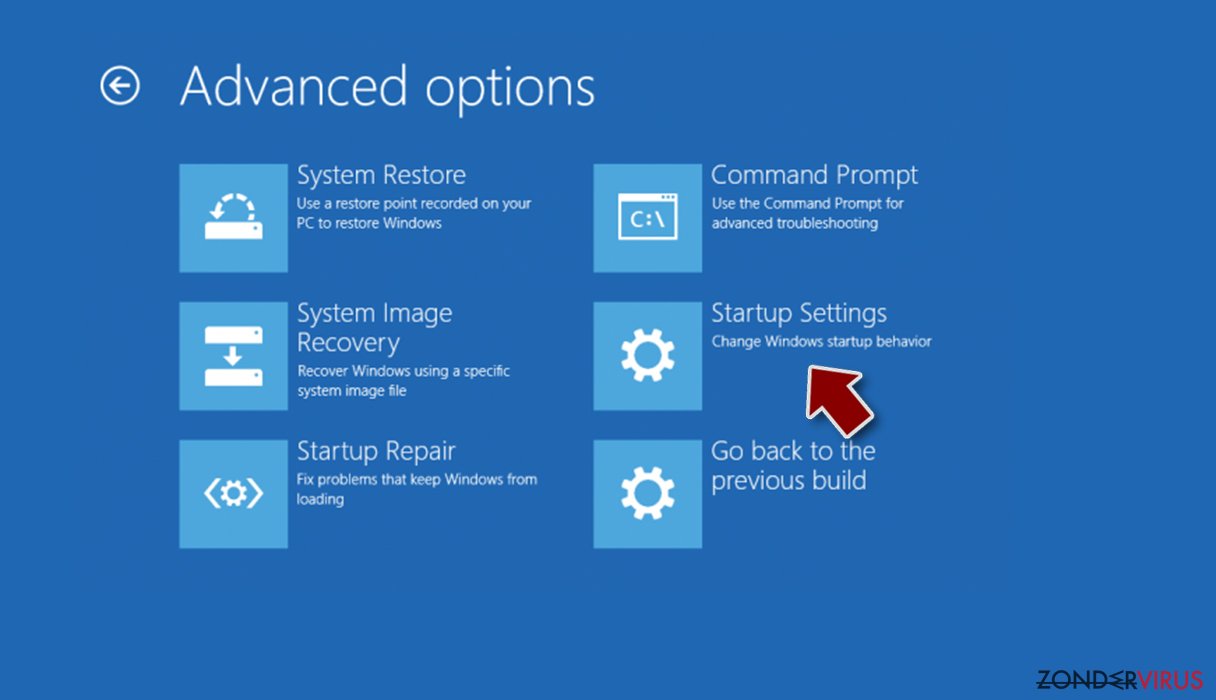

- Ga naar Geavanceerde opties.

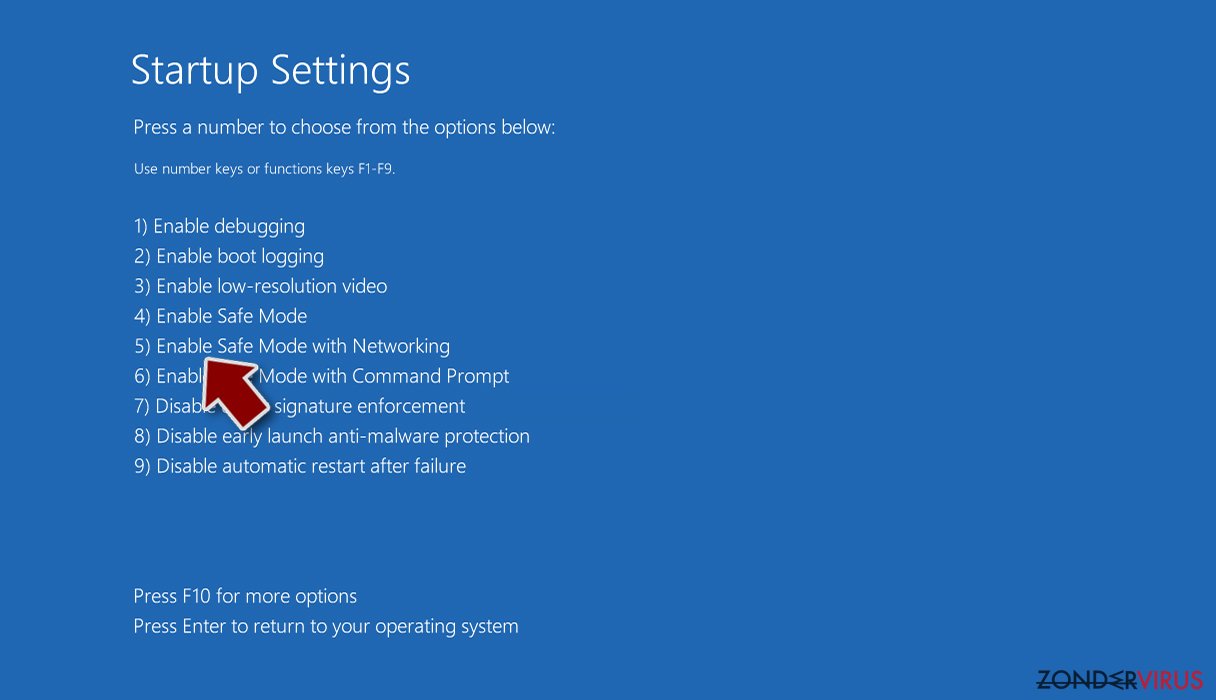

- Selecteer Opstartinstellingen.

- Klik op Herstarten.

- Klik nu op 5 of klik op 5) Veilige modus met Netwerken inschakelen.

Stap 2. Sluit verdachte processen af

Windows Taakbeheer is een handig hulpmiddel dat alle processen toont die op de achtergrond draaien. Als malware een proces uitvoert, moet je het afsluiten:

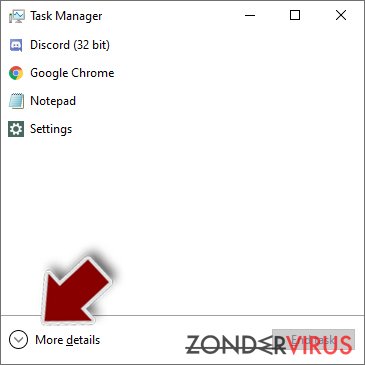

- Klik op Ctrl + Shift + Esc op je toetsenbord om Windows Taakbeheer te openen.

- Klik op Meer details.

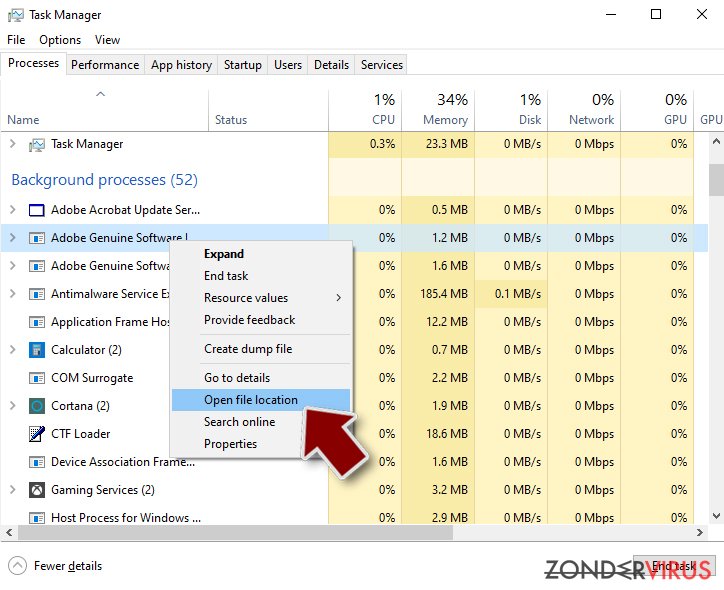

- Scroll naar beneden naar het gedeelte Achtergrond processen en kijk of er iets verdachts is.

- Klik met de rechtermuisknop en selecteer Open bestandslocatie.

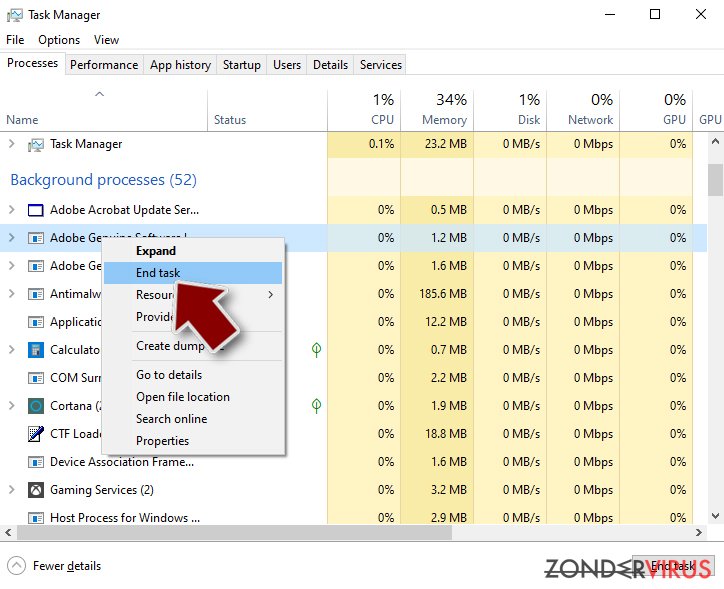

- Go back to the process, right-click and pick End Task.

- Verwijder de inhoud van de schadelijke map.

Stap 3. Controleer programma Opstarten

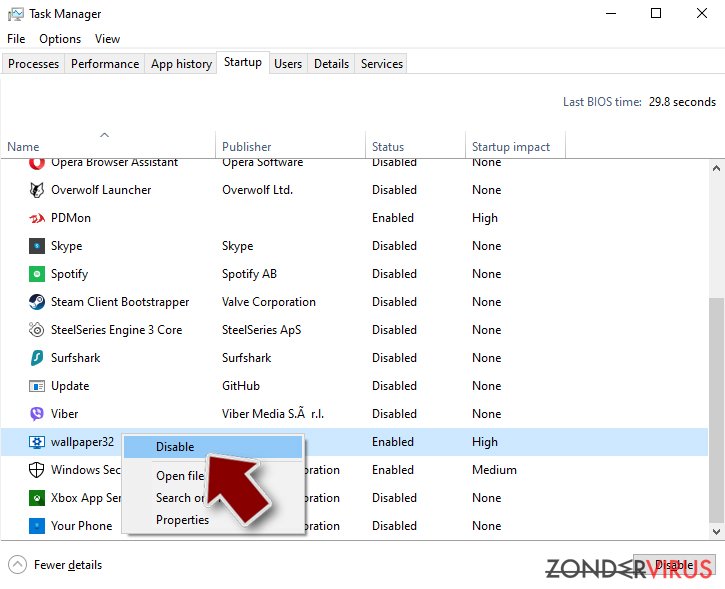

- Klik op Ctrl + Shift + Esc op je toetsenbord om Windows Taakbeheer te openen.

- Ga naar tabblad Opstarten.

- Klik met de rechtermuisknop op het verdachte programma en kies Uitschakelen.

Stap 4. Verwijder virusbestanden

Malware-gerelateerde bestanden kunnen op verschillende plaatsen in je computer worden gevonden. Hier zijn instructies die je kunnen helpen ze te vinden:

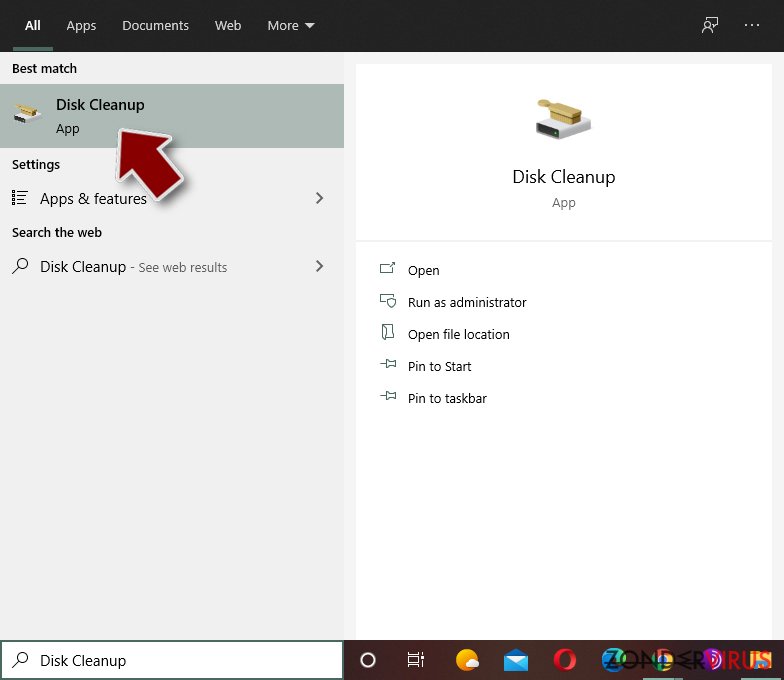

- Typ in Windows Zoeken Schijfopruiming in en klik op Enter.

- Selecteer de schijf die je wilt opschonen (C: is standaard je hoofdschijf en is waarschijnlijk de schijf met de schadelijke bestanden).

- Blader door de lijst met te verwijderen bestanden en selecteer het volgende:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Kies systeembestanden opschonen.

- Je kunt ook zoeken naar andere schadelijke bestanden die verborgen zijn in de volgende mappen (typ deze items in Windows Zoeken en klik op Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Herstart de pc in normale modus wanneer je klaar bent.

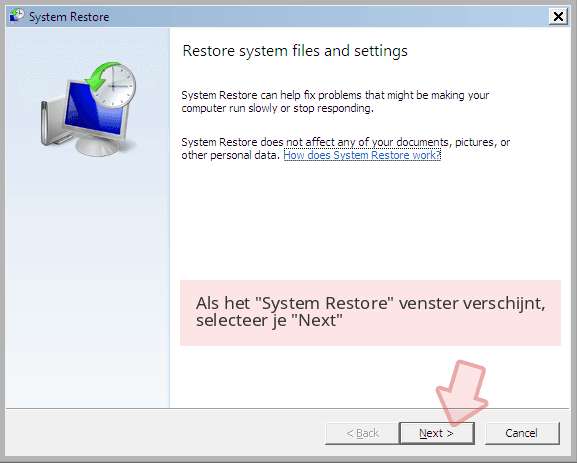

Verwijder NMCRYPT door System Restore te gebruiken

-

Stap 1: Herstart je computer in Safe Mode with Command Prompt

Windows 7 / Vista / XP- Klik op Start → Shutdown → Restart → OK.

- Als je pc actief wordt begin dan meerdere keren te drukken op F8 tot je het Advanced Boot Options venster ziet

-

Selecteer Command Prompt uit de lijst

Windows 10 / Windows 8- Druk op de Power knop in het Windows aanmeld scherm. Druk nu op Shift op je toetsenbord en hou ingedrukt, en klik dan op Restart.

- Selecteer nu Troubleshoot → Advanced options → Startup Settings en tenslotte druk op Restart

-

Zodra je pc actief wordt, selecteer je Enable Safe Mode with Command Prompt in het Startup Settings venster

-

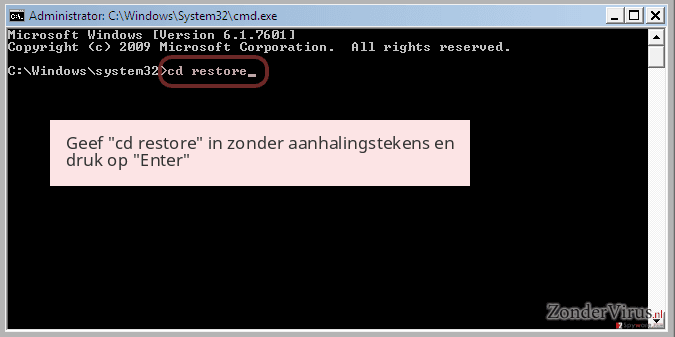

Stap 2: Herstel je systeembestanden en instellingen

-

Zodra het Command Prompt venster verschijnt, geef je cd restore in en klik op Enter

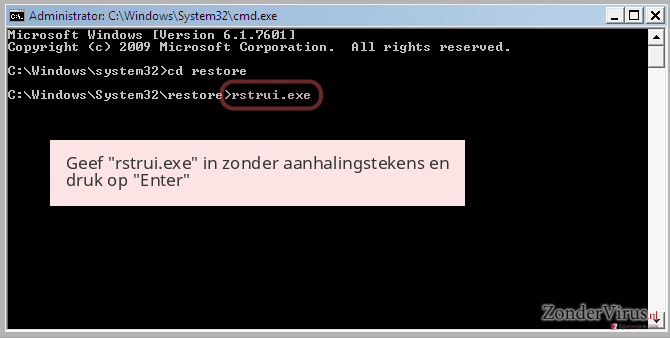

-

Typ nu rstrui.exe en klik opnieuw op Enter.

-

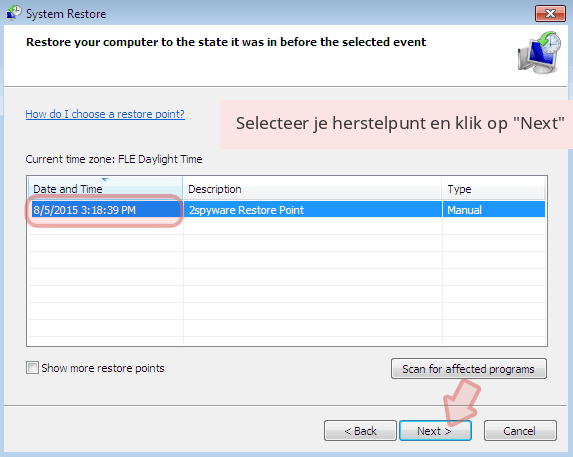

Als een nieuw venster verschijnt, klik je op Next en seleteer het herstelpunt dat voor de infiltratie van NMCRYPT is. Klik nadien op Next

-

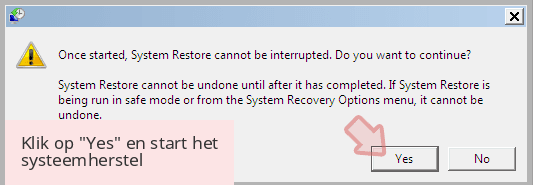

Klik nu op Yes om het systeemherstel te starten

-

Zodra het Command Prompt venster verschijnt, geef je cd restore in en klik op Enter

Bonus: Herstel je data

De handleiding hierboven wordt verondersteld je te helpen bij het verwijderen van NMCRYPT van je computer. Om je gecodeerde bestanden te herstellen, raden we je aan om de gedetailleerde handleiding te gebruiken die opgesteld werd door zondervirus.nl beveiliging expertenHet NMCRYPT virus is een gevaarlijke cyberinfectie die ontwikkeld werd door bekwame hackers. desalniettemin is er een manier om je versleutelde bestanden te herstellen met software van derden. Helaas zal je geen gebruik kunnen maken van de Volume Shadow Copies of Vorige Windows eigenschap omdat het virus deze verwijdert.

Als je bestanden gecodeerd werden door NMCRYPT, kan je verschillende methodes gebruiken om ze te herstellen

Download Data Recovery Pro

Data Recovery Pro is onze top oplossing voor het herstellen van data na een ransomware aanval. Dit specifieke tool bevat een krachtige scan engine, welke in staat is om sterk versleutelde bestanden te decoderen.

- Download Data Recovery Pro;

- Volg de stappen in de Data Recovery Setup en installeer het programma op je computer;

- Start het en scan je computer op bbestanden gecodeerd door de NMCRYPT ransomware;

- Herstel ze.

Er is geen NMCRYPT decoder beschikbaar

Tenslotte zou je er steeds moten aan denken om je pc te beschermen tegen crupto-ransomware. Om je pc tegen NMCRYPT en andere ransomwares te beschermen, gebruik je best een betrouwbare anti-spyware zoals FortectIntego, SpyHunter 5Combo Cleaner of Malwarebytes

Aanbevolen voor jou

Laat u niet bespioneren door de overheid

De overheid heeft veel problemen met het bijhouden van gebruikersgegevens en het bespioneren van burgers, dus u moet hier rekening mee houden en meer leren over dubieuze informatieverzamelingspraktijken. Vermijd ongewenste tracering door de overheid of spionage door volledig anoniem op het internet te surfen.

U kunt een andere locatie kiezen wanneer u online gaat en toegang krijgen tot eender welk gewenst materiaal, zonder bijzondere inhoudelijke beperkingen. Door gebruik te maken van Private Internet Access VPN, kunt u eenvoudig genieten van een internetverbinding zonder risico's op hacken.

Controleer de informatie die toegankelijk is voor de overheid of elke andere ongewenste partij en surf online zonder bespioneerd te worden. Ook als u niet betrokken bent bij illegale activiteiten of vertrouwen heeft in uw selectie van diensten en platformen, dient u voor uw eigen veiligheid achterdochtig te zijn en voorzorgsmaatregelen te nemen door gebruik te maken van een VPN-dienst.

Back-upbestanden voor later gebruik, in het geval van een malware-aanval

Softwareproblemen als gevolg van malware of direct gegevensverlies door versleuteling kunnen leiden tot problemen met uw apparaat of permanente schade. Als u over goede, actuele back-ups beschikt, kunt u na een dergelijke gebeurtenis gemakkelijk herstellen en weer aan het werk gaan.

Het is van essentieel belang om updates te maken van uw back-ups na eventuele wijzigingen op het apparaat, zodat u terug kunt keren naar het punt waar u aan werkte wanneer malware iets verandert of problemen met het apparaat gegevens- of prestatiecorruptie veroorzaken. Vertrouw op dergelijk gedrag en maak een dagelijkse of wekelijkse back-up van uw bestanden.

Als u beschikt over de vorige versie van elk belangrijk document of project, kunt u frustratie en problemen voorkomen. Het komt goed van pas wanneer malware uit het niets opduikt. Gebruik Data Recovery Pro voor systeemherstel doeleinden.