Verwijder .wcry virus (Verwijdering Instructies) - mei 2017 update

.wcry virus Verwijdering Handleiding

Wat is .wcry bestandsextensie-virus?

De .wcry bestandsextensie waarschuwt voor gevaarlijke cyberinfectie

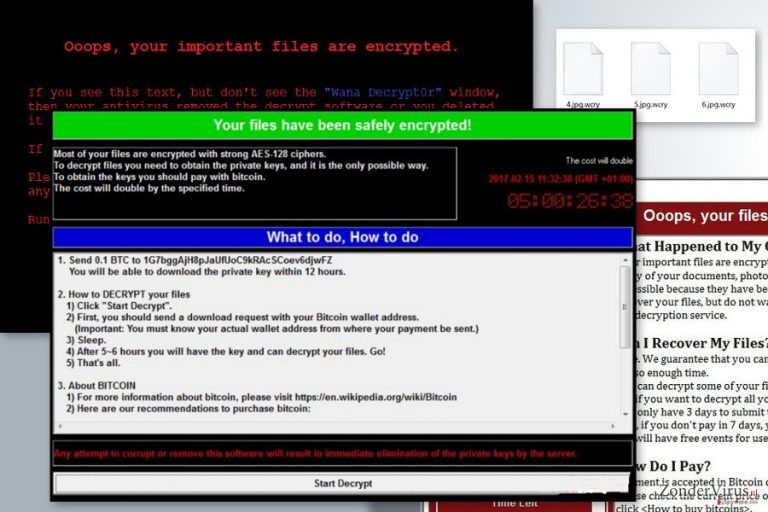

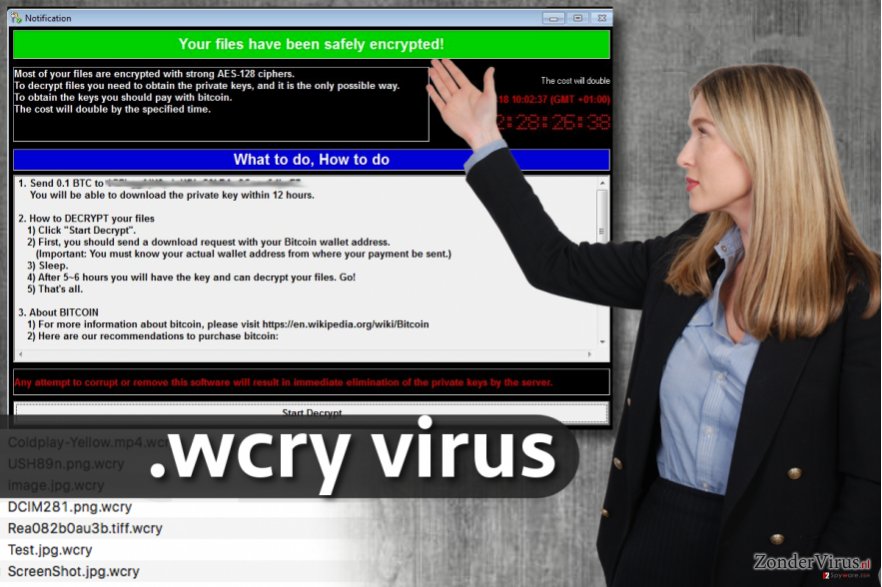

Het .wcry bestandsextensie-virus is een bestandsversleutelende malware die ook bekend is onder de namen WannaCry, WanaCrypt0r, Wana Decrypt0r, WanaCrypt0r 2.0 en WannaCryptor. Deze gijzelsoftware is voor het eerst opgedoken in februari 2017. Toen gebruikte het een AES-128-encryptie-algoritme voor het corrumperen van bestanden op de aangevallen computer en voegde het .Wcry file extension toe aan elk van hen. Na de data-encryptie leverde het ook een losprijs-eisend bericht af waarin de cybercriminelen vroegen om 0.1 Bitcoin te betalen voor dataherstel. Het virus werd echter bijgewerkt en op 12 mei 2017 lanceerden cybercriminelen een massale wereldwijde aanval. De malware heeft al meer dan 200 duizend apparaten geïnfecteerd en ongeveer $ 50.000 afgeperst.. Het aantal aanvallen zal echter waarschijnlijk verder groeien, evenals de omvang van het losgeld. De cybercriminelen vroegen om $ 300 te betalen; maar al na enkele dagen werd het losgeld verhoogd tot $ 600. Hoewel, als u slachtoffer bent van deze cyberbedreiging, moet u uw creditcard niet moeten gaan gebruiken of erover gaan nadenken wie het geld aan u kan lenen. De belangrijkste taak op dit moment is de verwijdering van het .wcry virus. Malware kan niet alleen bestanden versleutelen, maar ook andere malware installeren. Aarzel dus niet en voer een volledige systeemscan uit met behulp van een professioneel programma voor het verwijderen van malware, zoals FortectIntego.

Er bestaat geen enkele manier om gijzelsoftware -virussen nog te stoppen zodra ze hun encryptieprocedure starten, omdat dergelijke programma's hun werk zeer snel afronden. U zal u waarschijnlijk een systeemvertraging opvallen, of misschien ook niet; in het algemeen trekt de gijzelsoftware niet de aandacht van het slachtoffer of doet het vermoeden dat er een ongewilde de encryptieprocedure gaande is. Zodra de data-encryptie voorbij is, verschijnt het .wcry-bestandvirus met een meldingsvenster dat zegt:

Uw bestanden zijn beveiligd versleuteld! De meeste van uw bestanden zijn versleuteld met sterke AES-128 cijfers. Om bestanden te decoderen moet u de privé-sleutels verkrijgen, en dat is de enige mogelijke manier. Om de sleutels te verkrijgen moet u betalen met Bitcoins. Op de aangegeven tijd worden de kosten verdubbeld.

Het beschreven programmavenster bevat een aftelklok die de tijd aangeeft tot de volgende losprijsverhoging. Hieronder volgt een 'Wat te doen, en hoe het te doen'-tabel, die verklaart dat het slachtoffer 0,1 BTC (ongeveer $ 100) moet sturen naar een bepaalde Bitcoin-portemonnee. Volgens deze losgeldbrief moet het slachtoffer binnen 12 uur toegang krijgen tot het de decoderingstool. Als u het slachtoffer bent van de .wcry gijzelsoftware, raden we u aan om het virus direct te verwijderen en het losgeld niet te betalen. De criminelen zullen mogelijkerwijs nooit reageren op uw transactie, en u zou uw bestanden nooit meer terug kunnen zien (tenzij u natuurlijk een back-up heeft). Dus, moet u het .wcry bestandsextensie-virus verwijderen en uw systeem beschermen tegen verdere cyberinfecties. Zodra u dat doet, kunt u uw bestanden vanaf de back-ups herstellen. Op dit moment zijn back-ups de enige oplossing om uw bestanden gratis te redden. U moet echter niet opgeven en alternatieve gegevensherstelopties proberen. Hopelijk helpen ze om tenminste een deel van uw bestanden te herstellen.

Distributietechnieken van gijzelsoftware

Toen .Wcry Trojan werd ontdekt, verspreidde het zich via schadelijke e-mailbijlagen. Dus werden gebruikers geadviseerd om heel voorzichtig te zijn wat betreft scam-achtige e-mailberichten die heel precies door de scammers zijn voorbereid. Ze proberen vaak om te doen alsof ze betrouwbare personen zijn die voor grote bedrijven zoals Amazon of PayPal werken, maar de facturen en betalingsbevestigingen die ze verzenden bevatten meestal malware. Daarom raden we u aan om de e-mail van de afzender dubbel te controleren, voordat u de e-mail of de bijbehorende bestanden opent . Sommige gijzelsoftware-virussen die iets meer geavanceerd zijn (bijvoorbeeld Spora of Cerber) worden verspreid met behulp van geavanceerde tools zoals exploitkits. Om uzelf te beschermen, installeert u het beste een gerenommeerd anti-malware programma op uw pc-systeem. We raden u ten zeerste aan om maximale afstand te houden van websites die u helemaal niet kent. Laat u niet verleiden om te klikken op clickbait-artikeltitels of aansprekende advertenties en wees uiterst voorzichtig wanneer de een of andere verdachte sites probeert om u een programma te laten installeren of te updaten. De kan bestaat dat uw apparaat dan ineens met malware wordt besmet.

Echter, sinds medio mei past de malware een nieuwe distributie- en infiltratiestrategie toe. Momenteel maakt het gebruik van een beveiligingslek in Microsoft Windows en verspreidt het malware met behulp van het EternalBlue-exploit. De louche hackergroep die zich “Shadow Brokers” noemt, heeft deze spionagetool van de National Security Agency (NSA) gestolen. Cybercriminelen hebben gebruik gemaakt van dit lek en gebruikten het hulpprogramma om het beveiligingslek CVE-2017-0145 in Windows OS aan te vallen. Gebruikers worden gewaarschuwd om het besturingssysteem van hun computer bij te werken, evenals alle software die op hun apparaten is geïnstalleerd. Deze beveiligingslek is inmiddels al door Microsoft gedicht en updates zijn beschikbaar, zelfs voor gebruikers die nog steeds Windows XP, Windows 2003, Windows 7 en Windows Server 2008-systemen gebruiken. Daarom moet u dergelijke updates onmiddellijk installeren.

De veilige manier om het .wcry bestandsextensie-virus van uw computer te verwijderen

Na de gijzelsoftware-aanval raden we u ten zeerste aan om het losgeld niet te betalen en het .wcry virus direct op deze manier te verwijderen, zodat u uw computer beveiligt tegen verdere malware-aanvallen, omdat u nooit meer weet wat dit virus nog meer kan gaan doen. De nieuwste versies van gijzelsoftware staan ervoor bekend dat ze andere malware op uw apparaat kunnen installeren. Rekening houdend met hoe gevaarlijk gijzelsoftware-virussen zijn, raden we u aan om een anti-malware programma te gebruiken voor de verwijdering van .wcry. Als u advies nodig heeft over het programma dat u daarvoor wilt gebruiken, raden we u aan om een van de volgende te kiezen: FortectIntego, SpyHunter 5Combo Cleaner of Malwarebytes. Een complete handleiding over het verwijderen van gijzelsoftware wordt hieronder aangeboden.

%MCEPASTEBIN%

Manuele .wcry virus Verwijdering Handleiding

Gijzelsoftware: handmatig gijzelsoftware verwijderen in veilige modus

Lees deze instructies aandachtig door voordat u iets doet. Als u nog vragen heeft, vraag ze dan voordat u de virus-eliminatieprocedure opstart.

Belangrijk! →

Een handmatige verwijdering gids zou te ingewikkeld kunnen zijn voor occasionele computergebruikers. Het vereist dat geavanceerde IT-kennis correct worden uitgevoerd (als vitale systeembestanden worden verwijderd of beschadigd, kan dit leiden tot een volledige aantasting van Windows), en het kan ook uren duren om te voltooien. Daarom raden wij je aan de automatische methode hierboven te gebruiken.

Stap 1. Toegang tot veilige modus met netwerken

Handmatige verwijdering van malware kan het beste worden uitgevoerd in de veilige modus.

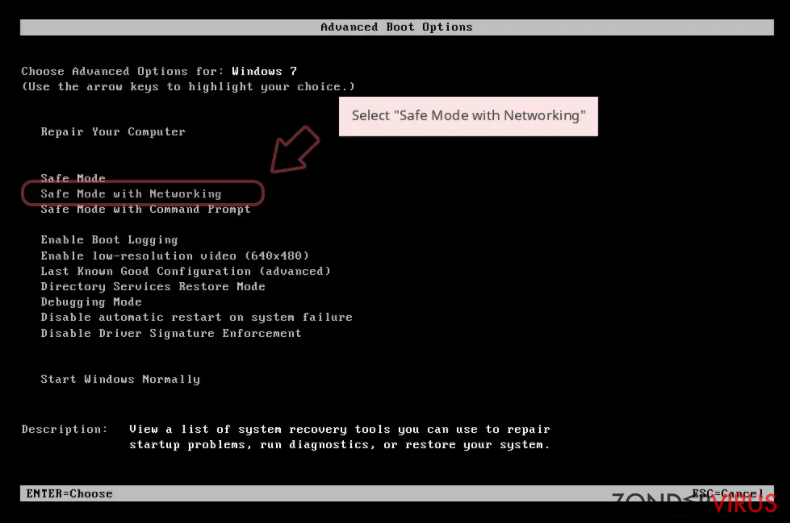

Windows 7 / Vista / XP

- Klik Start > Afsluiten > Herstart > OK

- Wanneer je computer actief wordt, druk dan op de F8 toets (als dat niet werkt, probeer dan F2, F12, Del, enz. – het hangt allemaal af van je moederbord model) meerdere malen totdat je het Advanced Boot Options venster ziet.

- Selecteer Veilige Modus met Netwerk in de lijst.

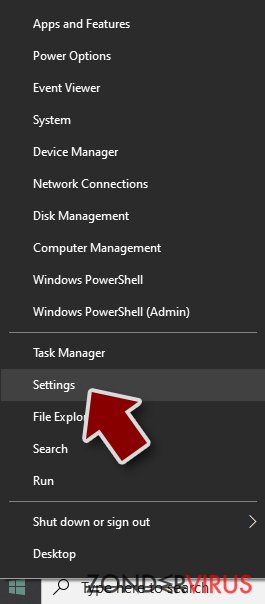

Windows 10 / Windows 8

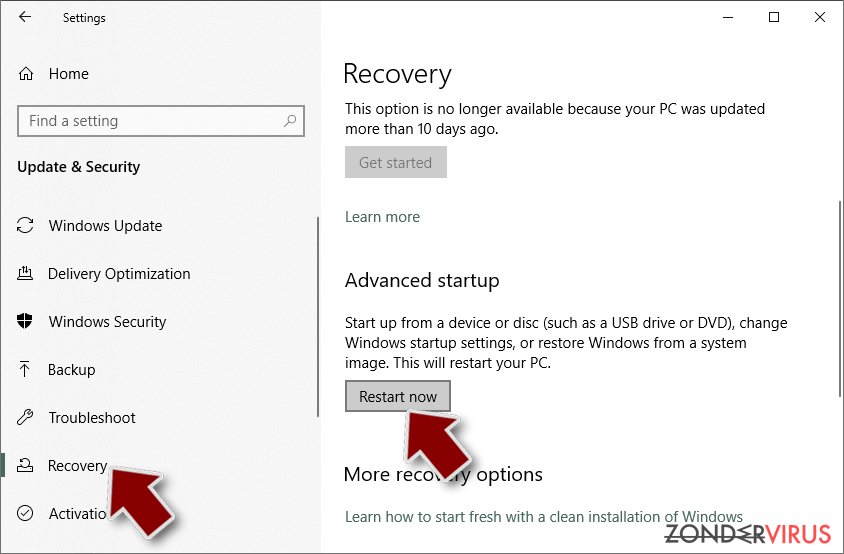

- Klik met de rechtermuisknop op Start en selecteer Instellingen.

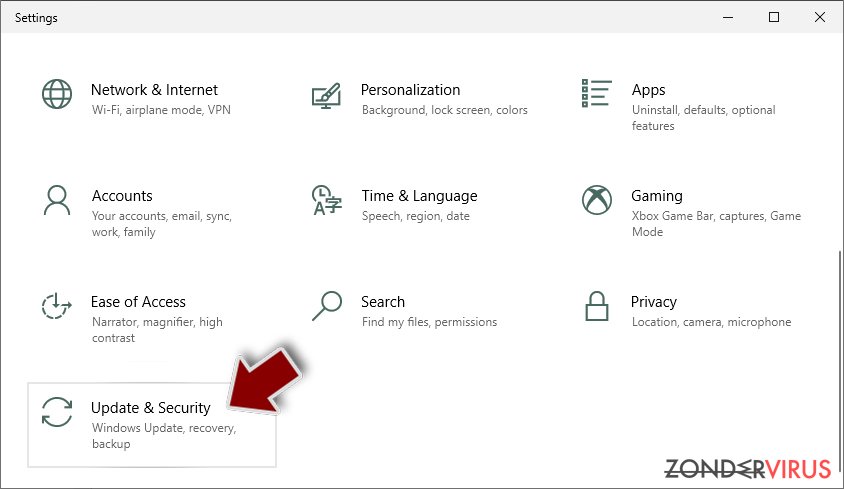

- Scroll naar beneden en kies Update & Security.

- Kies Herstel aan de linkerkant van het venster.

- Scroll nu naar beneden naar het onderdeel Geavanceerd opstarten.

- Klik op Nu opnieuw heropstarten.

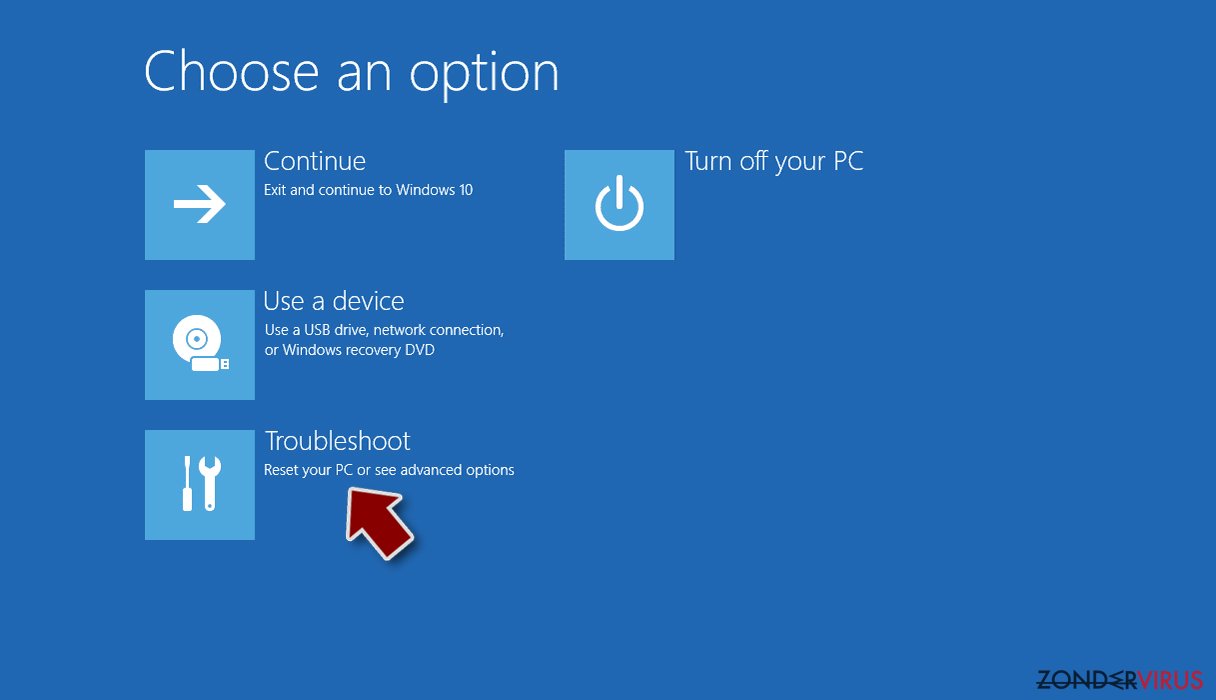

- Selecteer Probleemoplossing

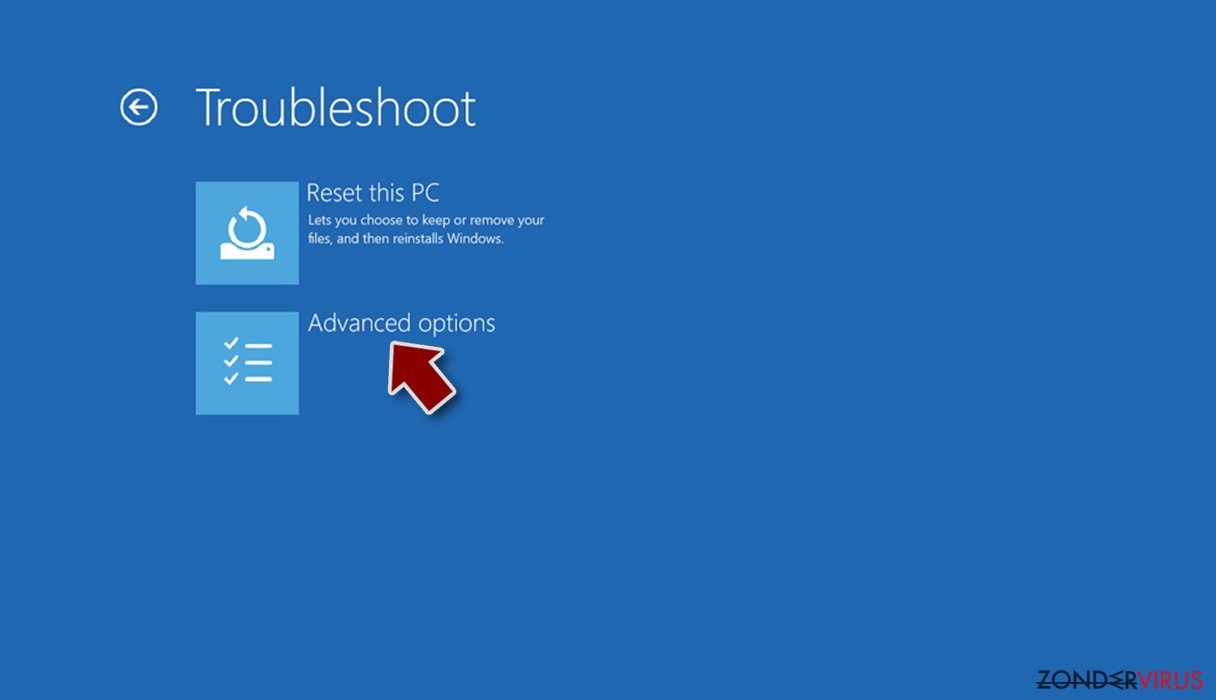

- Ga naar Geavanceerde opties.

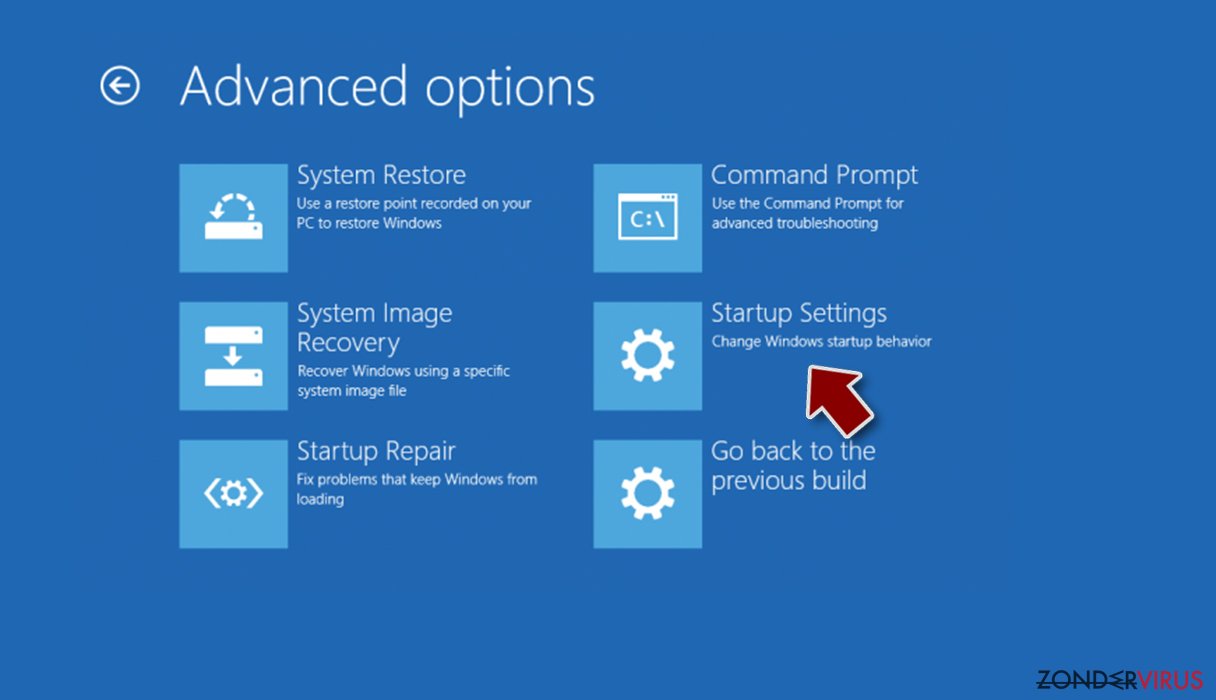

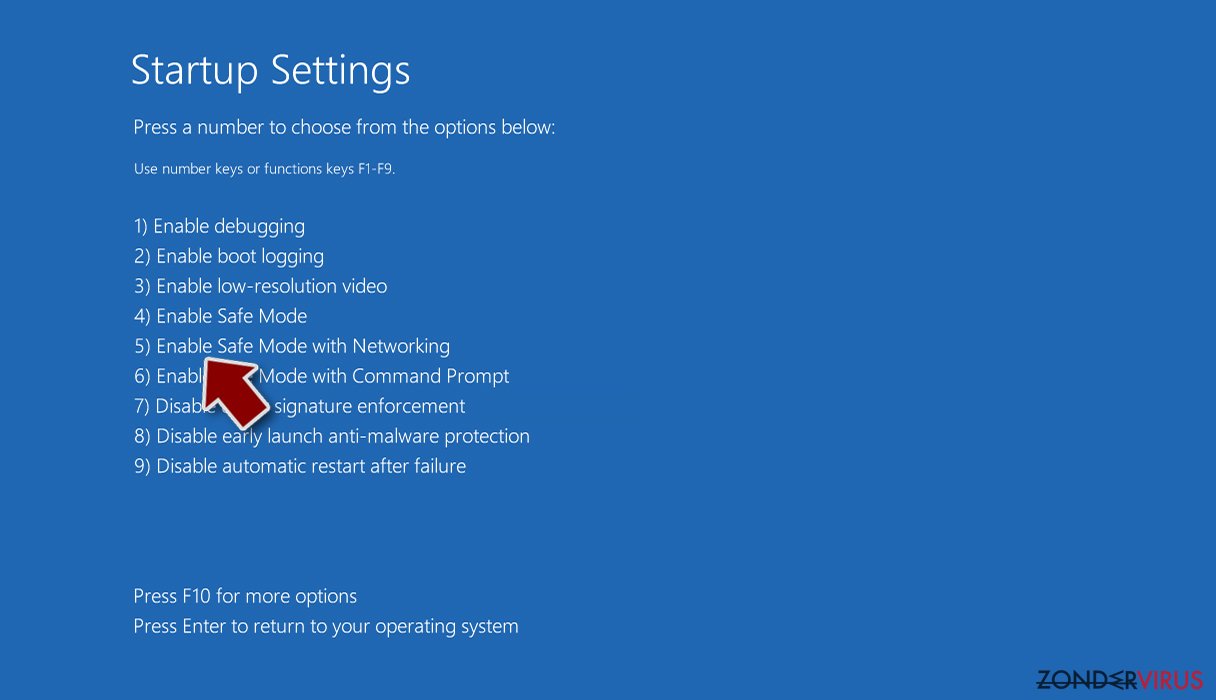

- Selecteer Opstartinstellingen.

- Klik op Herstarten.

- Klik nu op 5 of klik op 5) Veilige modus met Netwerken inschakelen.

Stap 2. Sluit verdachte processen af

Windows Taakbeheer is een handig hulpmiddel dat alle processen toont die op de achtergrond draaien. Als malware een proces uitvoert, moet je het afsluiten:

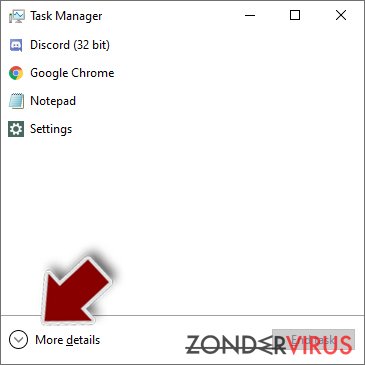

- Klik op Ctrl + Shift + Esc op je toetsenbord om Windows Taakbeheer te openen.

- Klik op Meer details.

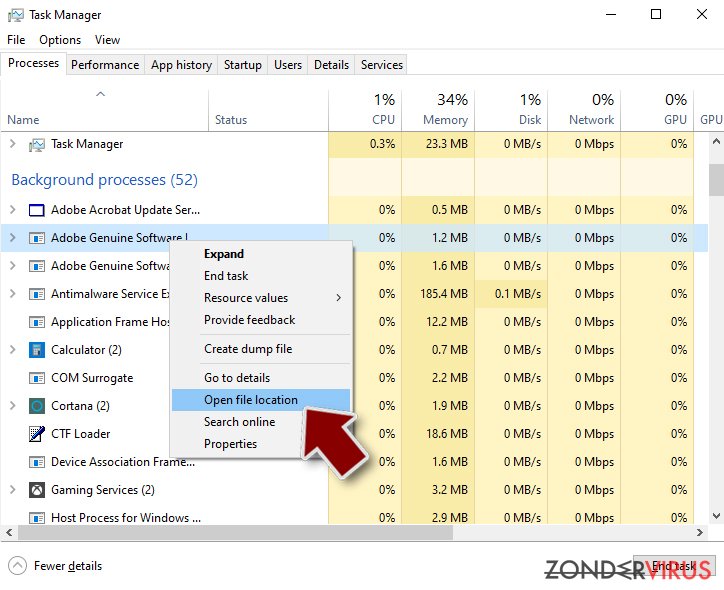

- Scroll naar beneden naar het gedeelte Achtergrond processen en kijk of er iets verdachts is.

- Klik met de rechtermuisknop en selecteer Open bestandslocatie.

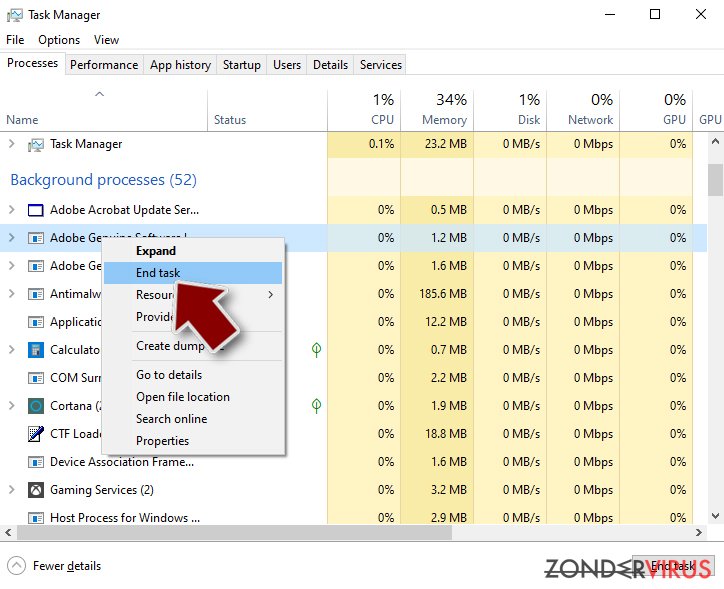

- Go back to the process, right-click and pick End Task.

- Verwijder de inhoud van de schadelijke map.

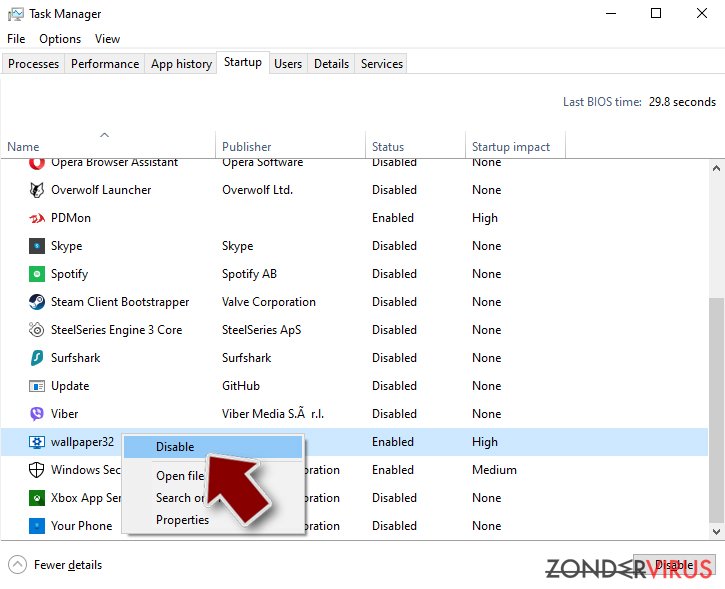

Stap 3. Controleer programma Opstarten

- Klik op Ctrl + Shift + Esc op je toetsenbord om Windows Taakbeheer te openen.

- Ga naar tabblad Opstarten.

- Klik met de rechtermuisknop op het verdachte programma en kies Uitschakelen.

Stap 4. Verwijder virusbestanden

Malware-gerelateerde bestanden kunnen op verschillende plaatsen in je computer worden gevonden. Hier zijn instructies die je kunnen helpen ze te vinden:

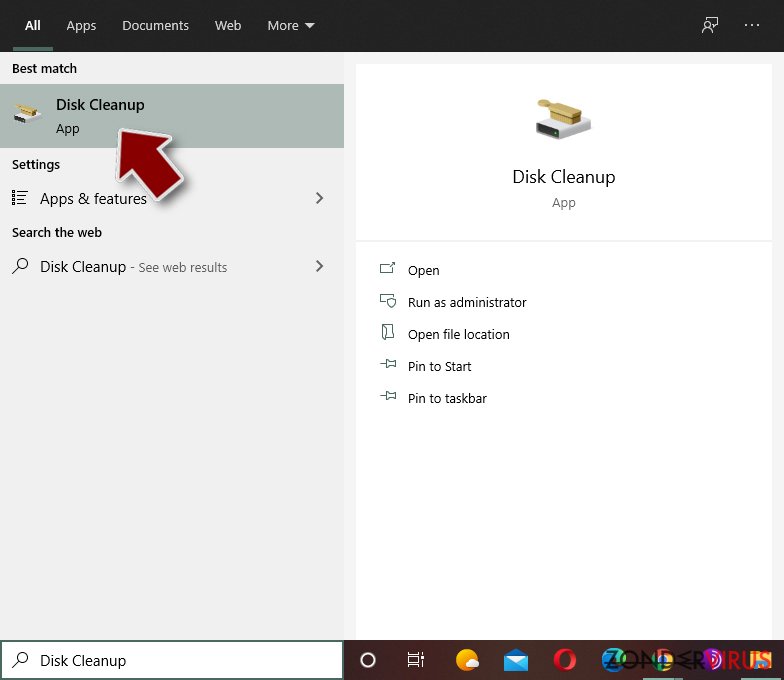

- Typ in Windows Zoeken Schijfopruiming in en klik op Enter.

- Selecteer de schijf die je wilt opschonen (C: is standaard je hoofdschijf en is waarschijnlijk de schijf met de schadelijke bestanden).

- Blader door de lijst met te verwijderen bestanden en selecteer het volgende:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Kies systeembestanden opschonen.

- Je kunt ook zoeken naar andere schadelijke bestanden die verborgen zijn in de volgende mappen (typ deze items in Windows Zoeken en klik op Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Herstart de pc in normale modus wanneer je klaar bent.

Verwijder .wcry door System Restore te gebruiken

-

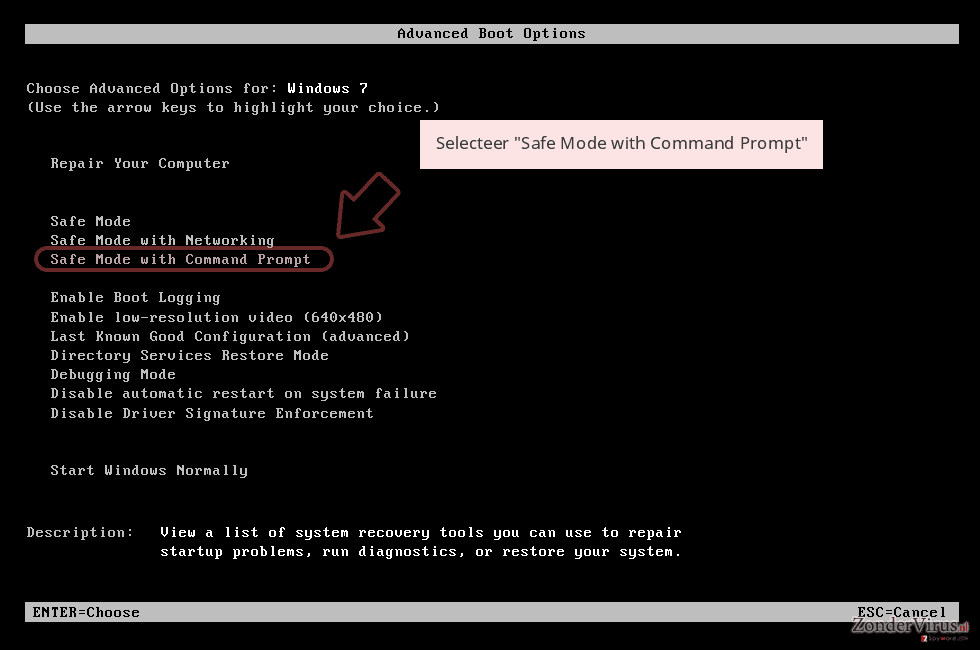

Stap 1: Herstart je computer in Safe Mode with Command Prompt

Windows 7 / Vista / XP- Klik op Start → Shutdown → Restart → OK.

- Als je pc actief wordt begin dan meerdere keren te drukken op F8 tot je het Advanced Boot Options venster ziet

-

Selecteer Command Prompt uit de lijst

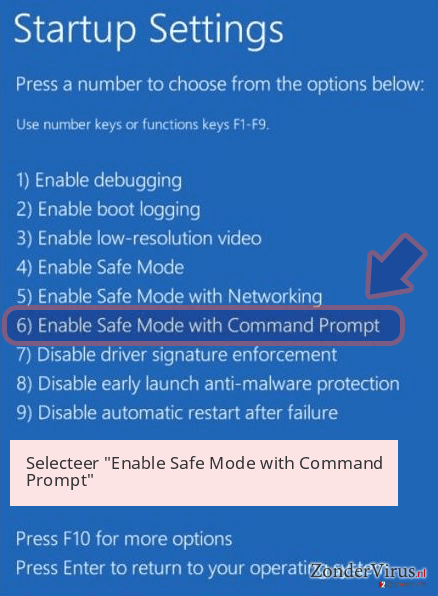

Windows 10 / Windows 8- Druk op de Power knop in het Windows aanmeld scherm. Druk nu op Shift op je toetsenbord en hou ingedrukt, en klik dan op Restart.

- Selecteer nu Troubleshoot → Advanced options → Startup Settings en tenslotte druk op Restart

-

Zodra je pc actief wordt, selecteer je Enable Safe Mode with Command Prompt in het Startup Settings venster

-

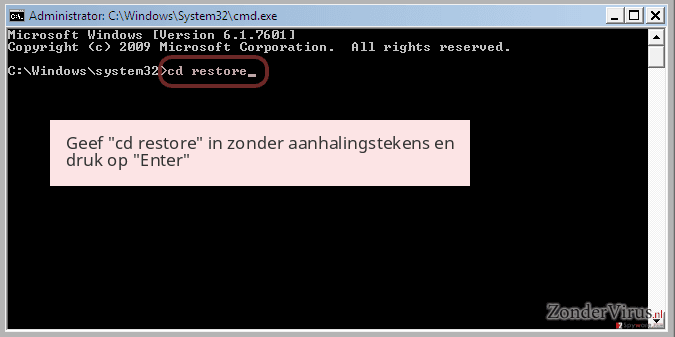

Stap 2: Herstel je systeembestanden en instellingen

-

Zodra het Command Prompt venster verschijnt, geef je cd restore in en klik op Enter

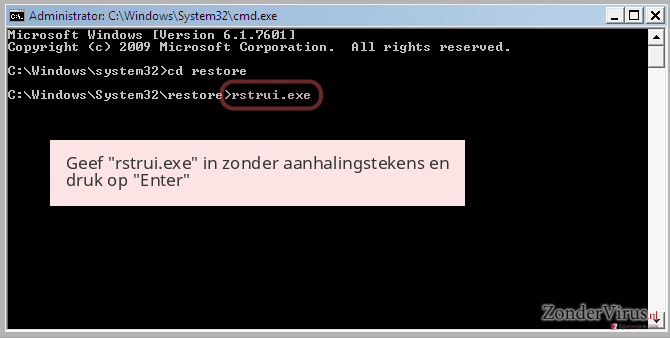

-

Typ nu rstrui.exe en klik opnieuw op Enter.

-

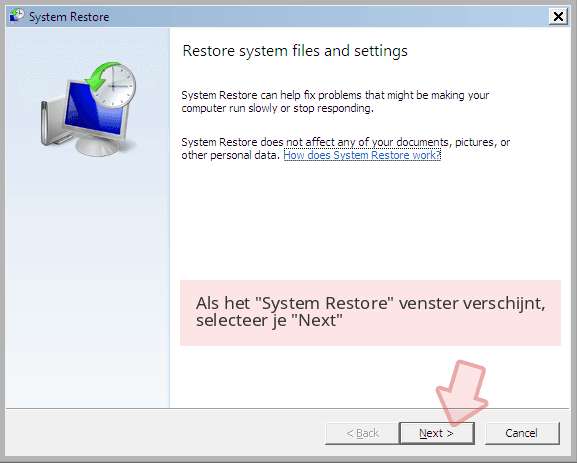

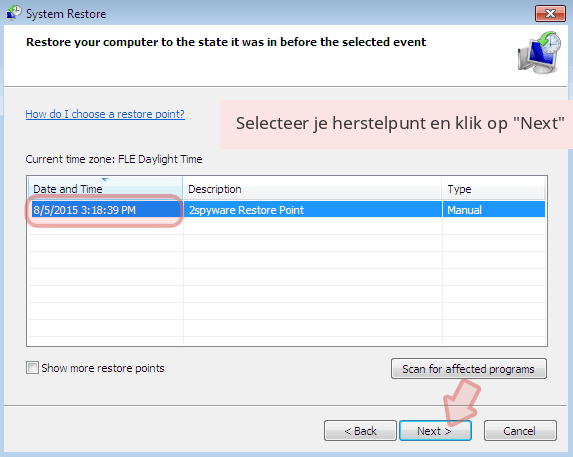

Als een nieuw venster verschijnt, klik je op Next en seleteer het herstelpunt dat voor de infiltratie van .wcry is. Klik nadien op Next

-

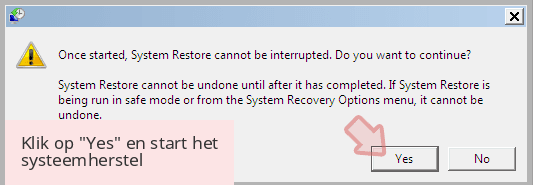

Klik nu op Yes om het systeemherstel te starten

-

Zodra het Command Prompt venster verschijnt, geef je cd restore in en klik op Enter

Bonus: Herstel je data

De handleiding hierboven wordt verondersteld je te helpen bij het verwijderen van .wcry van je computer. Om je gecodeerde bestanden te herstellen, raden we je aan om de gedetailleerde handleiding te gebruiken die opgesteld werd door zondervirus.nl beveiliging expertenIn geval van een gijzelsoftware-aanval kunnen alle bestanden (of tenminste de overgrote meerderheid ervan) worden hersteld vanaf een back-up. Daarom adviseren we de computergebruikers altijd om deze te creëren. Als u geen back-up heeft, kunt u de volgende gegevensherstelmethoden proberen. Bovendien is dit gijzelsoftware-virus nog niet helemaal geanalyseerd, dus we kunnen momenteel niet ontkennen dat het mogelijk is dit virus alsnog wordt gekraakt en er een gratis decryptietool wordt gecreëerd.

Als je bestanden gecodeerd werden door .wcry, kan je verschillende methodes gebruiken om ze te herstellen

Gebruik Data Recovery Pro

Installeer Data Recovery Pro met behulp van onderstaande instructies en scan uw systeem op de aanwezigheid van beschadigde bestanden. Dit programma zal proberen om ze te herstellen

- Download Data Recovery Pro;

- Volg de stappen in de Data Recovery Setup en installeer het programma op je computer;

- Start het en scan je computer op bbestanden gecodeerd door de .wcry ransomware;

- Herstel ze.

Gebruik ShadowExplorer

ShadowExplorer controleert of er Windows Volume Schaduwkopieën op het systeem aanwezig zijn of niet. Als het virus ze heeft verwijderd, betekent dit dat u ze niet kunt gebruiken om uw bestanden te herstellen. Als het ze niet heeft verwijderd, kunt u ze gebruiken om beschadigde bestanden te herstellen.

- Download Shadow Explorer (http://shadowexplorer.com/);

- Volg de Shadow Explorer Setup Wizard en installeer deze toepassing op je computer;

- Start het programma en doorloop het drop down menu in de linker bovenhoek om de schijf van je gecodeerde data te selecteren. Kijk welke mappen er zich bevinden;

- Rechter muisklik op de map die je wilt herstellen en selecteer “Export”. Je kan ook selecteren waar je het wilt bewaren.

Tenslotte zou je er steeds moten aan denken om je pc te beschermen tegen crupto-ransomware. Om je pc tegen .wcry en andere ransomwares te beschermen, gebruik je best een betrouwbare anti-spyware zoals FortectIntego, SpyHunter 5Combo Cleaner of Malwarebytes

Aanbevolen voor jou

Kies een goede webbrowser en verbeter uw veiligheid met een VPN-tool

Online spionage is de laatste jaren in een stroomversnelling geraakt en mensen zijn steeds meer geïnteresseerd in hoe ze hun privacy online kunnen beschermen. Een van de basismethoden om een beveiligingslaag toe te voegen: kies de meest persoonlijke en veilige webbrowser. Hoewel webbrowsers geen volledige privacybescherming en beveiliging kunnen bieden, zijn sommige veel beter in sandboxing, HTTPS-upgrade, actieve contentblokkering, trackingblokkering, phishingbescherming en vergelijkbare privacygerichte functies.

Toch is er een manier om een extra beschermingslaag toe te voegen en een volledig anonieme webbrowserpraktijk te creëren met behulp van Private Internet Access VPN. Deze software leidt het verkeer om via verschillende servers en laat zo uw IP-adres en geolocatie in de vorm van een vermomming achter. De combinatie van een beveiligde webbrowser en Private Internet Access VPN laat u toe om te surfen op het internet zonder het gevoel te hebben dat u bespioneerd wordt of dat u het doelwit bent van criminelen.

Back-upbestanden voor later gebruik, in het geval van een malware-aanval

Softwareproblemen als gevolg van malware of direct gegevensverlies door versleuteling kunnen leiden tot problemen met uw apparaat of permanente schade. Als u over goede, actuele back-ups beschikt, kunt u na een dergelijke gebeurtenis gemakkelijk herstellen en weer aan het werk gaan.

Het is van essentieel belang om updates te maken van uw back-ups na eventuele wijzigingen op het apparaat, zodat u terug kunt keren naar het punt waar u aan werkte wanneer malware iets verandert of problemen met het apparaat gegevens- of prestatiecorruptie veroorzaken. Vertrouw op dergelijk gedrag en maak een dagelijkse of wekelijkse back-up van uw bestanden.

Als u beschikt over de vorige versie van elk belangrijk document of project, kunt u frustratie en problemen voorkomen. Het komt goed van pas wanneer malware uit het niets opduikt. Gebruik Data Recovery Pro voor systeemherstel doeleinden.