Verwijder WannaCry virus (Verwijdering Handleiding) - aug 2017 update

WannaCry virus Verwijdering Handleiding

Wat is WannaCry gijzelsoftware-virus?

Massale cyberaanval: de WannaCry-gijzelsoftware treft wereldwijd meer dan 230.000 computers

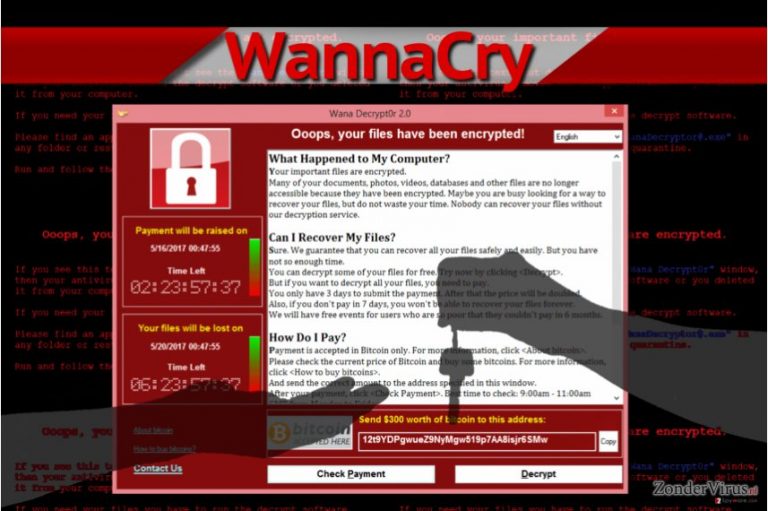

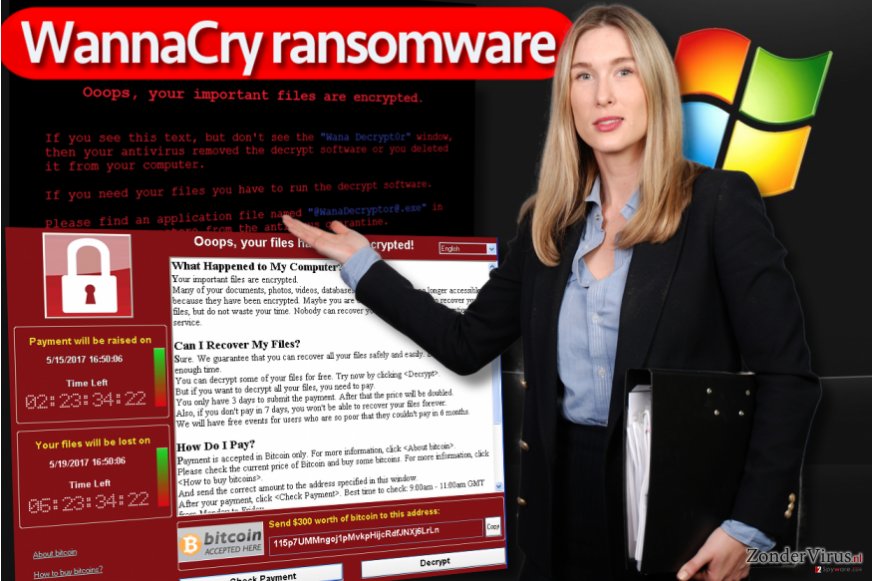

Het WannaCry-virus is een gijzelsoftware-programma dat gebruik maakt van het EternalBlue-exploit om computers te infecteren die draaien op het Microsoft Windows-besturingssysteem. De gijzelsoftware staat ook bekend als WannaCrypt0r, WannaCryptor, WCry en Wana Decrypt0r.

Zodra het in een aangevallen computer zit, versleutelt het snel alle bestanden en markeert ze met een van de volgende bestandsextensies: .wcry, .wncryt en .wncry.. Het virus maakt gegevens nutteloos met behulp van een sterke cijfer, verandert de achtergrond van het bureaublad, creëert een losgeldbrief “Lees me alstublieft! .txt” en start vervolgens een programmavenster genaamd “Wanna Decrypt0r” dat verklaart dat bestanden op de computer zijn versleuteld.

Het schadelijke programma dringt er bij het slachtoffer op aan om losgeld te betalen, variërend van $ 300 tot $ 600 in Bitcoins en zegt alle bestanden te verwijderen als het slachtoffer niet binnen 7 dagen betaalt. De schadelijke software elimineert de Volume Schaduw-kopieën om te voorkomen dat het slachtoffer gecodeerde gegevens herstelt. Daarnaast werkt de gijzelsoftware als een worm, want zodra het in de doelcomputer zit, begint het te zoeken naar andere computers om te infecteren.

De malware maakt gebruik van een beveiligingslek in Windows OS en verspreidt zich snel verder met behulp van tools voor het delen van bestanden (zoals Dropbox of gedeelde schijven) zonder het slachtoffers om toestemming te vragen om dit te mogen doen. Dus, als u slachtoffer bent geworden van de cyberaanval, moet u WannaCry zo snel mogelijk verwijderen om te voorkomen dat het zich verder verspreidt.

Hoewel het virus belooft om uw bestanden te herstellen nadat u betaalt, is er geen enkele reden om erop te vertrouwen dat de misdadigers zullen doen wat ze beloven. Het zondervirus.nl-team beveelt aan om de gijzelsoftware te verwijderen in een veilige modus met Networking met behulp van anti-malware-programma's zoals FortectIntego.

Cybercriminelen hebben deze gijzelsoftware gebruikt in een massale cyberaanval die op vrijdag 12 mei 2017 werd gelanceerd. Volgens de laatste informatie heeft de schadelijke aanval met succes meer dan 230.000 computers in meer dan 150 landen beïnvloed. Het effect van de cyberaanval is verschrikkelijk: hoewel het virus zich richt op organisaties uit allerlei sectoren, lijkt de gezondheidszorg er het meest onder te lijden.

Door de aanval zijn diverse ziekenhuisdiensten opgeschort, bijvoorbeeld: honderden operaties zijn uitgesteld. Volgens de rapporten waren de eerste grote bedrijven die door deze gijzelsoftware werden getroffen: Telefonica, Gas Natural en Iberdrola. Sommige van de getroffen bedrijven hadden back-ups van gegevens, terwijl anderen werden geconfronteerd met tragische gevolgen. Zonder uitzondering worden alle slachtoffers geadviseerd om zo snel mogelijk WannaCry te verwijderen, omdat het kan voorkomen dat de gijzelsoftware zich verder verspreidt.

WannaCry wordt gedistribueerd met behulp van het EternalBlue-exploit

De belangrijkste besmettingsvector van de WannaCry-gijzelsoftware is een EternalBlue-exploit, een cyberspionage-tool dat is gestolen van de Amerikaanse National Security Agency (NSA) en online werd gepubliceerd door een hackergroep die bekend als de ‘Shadow Brokers’.

Het EternalBlue-exploit richt zich op het beveiligingslek bij de implementatie van SMB (Server Message Block)-protocol van Microsoft in Windows CVE-2017-0145. Het beveiligingslek zou volgens het beveiligingsbulletin MS17-010 (uitgegeven op 14 mei 2017) al gedicht zijn. De exploitatiecode die door de daders werd gebruikt, was bedoeld om verouderde Windows 7- en Windows Server 2008-systemen te infecteren, en naar verluidt kunnen gebruikers van Windows 10 niet door het virus worden beïnvloed.

De malware komt in het algemeen binnen als een ‘dropper trojan’ waarin de exploitkit en de gijzelsoftware zelf zitten. De dropper probeert dan verbinding te maken met een van de externe servers om de gijzelsoftware op de computer te downloaden. De nieuwste WannaCry-varianten worden verdeeld via ‘girlfrienbeautiful[.]ga/hotgirljapan.jpg?i=1 in de APAC-regio. De gijzelsoftware kan iedereen treffen die geen kennis heeft over de distributie van gijzelsoftware. Daarom raden we aan om deze preventiehandleiding voor WannaCry-gijzelsoftware te lezen die onze experts hebben voorbereid:

- Installeer de beveiligingsupdate MS17-010 die Microsoft onlangs heeft vrijgegeven. Deze adresseert dit specifieke beveiligingslek dat door de ransomware wordt gebruikt. De updates werden bij wijze van uitzondering zelfs vrijgegeven voor oude besturingssystemen, zoals Windows XP of Windows 2003.

- Houd de rest van de computerprogramma's up-to-date.

- Installeer een gerenommeerde anti-malware software om uw computer te beschermen tegen illegale pogingen om uw computer te besmetten met schadelijke programma's.

- Open nooit e-mails die afkomstig zijn van vreemden of bedrijven waar u geen zaken mee doet.

- Schakel SMBv1 uit met behulp van de instructies van Microsoft.

Versies van WannaCry

Het .wcry bestandsextensie-virus. Het wordt beschouwd als de eerste versie van de beruchte gijzelsoftware. Het werd voor het eerst begin februari 2017 gezien, en in eerste instantie leek het dat dit virus niet schadelijker zou zijn dan de meest voorkomende virussen zoals Cryptolocker, CryptXXX of Cerber.

Het virus maakt gebruik van AES-128 cryptografieciijers om bestanden beveiligd te blokkeren, voegt .wcry-bestandsextensies toe aan hun bestandsnamen en vraagt om 0,1 Bitcoin over te boeken naar een opgegeven virtuele portemonnee. De malware werd oorspronkelijk verdeeld via e-mailspam; echter, dit specifieke virus leverde niet veel inkomsten op voor zijn ontwikkelaars.

Hoewel bestanden die door deze gijzelsoftware zijn versleuteld, onherstelbaar bleken zonder over de decryptiesleutel te beschikken, besloten de ontwikkelaars om het schadelijke programma te upgraden.

Het WannaCrypt0r gijzelsoftware-virus. Het is weer een andere naam voor de bijgewerkte versie van de gijzelsoftware. De nieuwe versie kiest Windows-beveiligingslekken als zijn primaire aanvalvector en versleutelt binnen enkele seconden alle bestanden die in het systeem zijn opgeslagen.

Getroffen bestanden kunnen worden herkend aan extensies die aan de bestandsnaam zijn toegevoegd direct na de oorspronkelijke bestandsuitbreiding: .wncry, wncryt, of .wcry. Er is geen enkele manier om corrupte gegevens te herstellen zonder een back-up of de privé-sleutel die is gemaakt tijdens het data-encryptieproces. Het virus vraagt in het algemeen $300, hoewel het de losprijs verhoogt tot $ 600 als het slachtoffer niet binnen drie dagen betaalt.

Het WannaDecrypt0r gijzelsoftware-virus. WannaDecrypt0r is het programma dat het virus lanceert na een succesvolle infiltratie in het doelsysteem. De onderzoekers weten al dat slachtoffers worden benaderd door Wanna Decryptor 1.0 en Wanna Decryptor 2.0-versies.

De schadelijke software toont een aftelklok die laat zien hoeveel tijd er over is om alsnog het losgeld te betalen totdat de prijs omhoog schiet, en ook een identieke aftelklok die laat zien hoeveel tijd er over is totdat het virus alle gegevens van de computer verwijdert. Deze specifieke versie schudde de virtuele gemeenschap wakker op 12 mei 2017, hoewel het enkele dagen later werd gestopt door een beveiligingsonderzoeker die de naam MalwareTech gebruikt.

Hoe verwijdert u WannaCry en hoe herstelt u uw gecodeerde bestanden?

U moet alleen vertrouwen op professionele manieren om het WannaCry-virus te verwijderen en niet zelf proberen om dit schadelijke programma handmatig te verwijderen. Het virus is uiterst gevaarlijk en gebruikt geavanceerde methoden om zich door het gehele computersysteem te verspreiden en ook aangesloten computers en smart devices te infecteren.

Hoe eerder u dit virus onschadelijk maakt, hoe beter, dus verspil geen tijd. Als u een back-up van uw gegevens heeft, voer die dan niet te snel in de gesaboteerde computer, want dan het gebeuren dat ook uw gegevenskopieën worden gecodeerd. Voor de beste resultaten raden we u aan om de volgende WannaCry-verwijderingsrichtlijnen op te volgen die door het zondervirus.nl-team worden aangeboden.

Manuele WannaCry virus Verwijdering Handleiding

Gijzelsoftware: handmatig gijzelsoftware verwijderen in veilige modus

Om het WannaCry-virus voorgoed te verwijderen, volgt u zorgvuldig elk van de opgegeven stappen en zorgt u ervoor dat uw pc in de juiste modus wordt opgestart. Op deze manier zult u het virus uitschakelen en de juiste omgeving creëren voor het starten van malware-verwijderingssoftware.

Belangrijk! →

Een handmatige verwijdering gids zou te ingewikkeld kunnen zijn voor occasionele computergebruikers. Het vereist dat geavanceerde IT-kennis correct worden uitgevoerd (als vitale systeembestanden worden verwijderd of beschadigd, kan dit leiden tot een volledige aantasting van Windows), en het kan ook uren duren om te voltooien. Daarom raden wij je aan de automatische methode hierboven te gebruiken.

Stap 1. Toegang tot veilige modus met netwerken

Handmatige verwijdering van malware kan het beste worden uitgevoerd in de veilige modus.

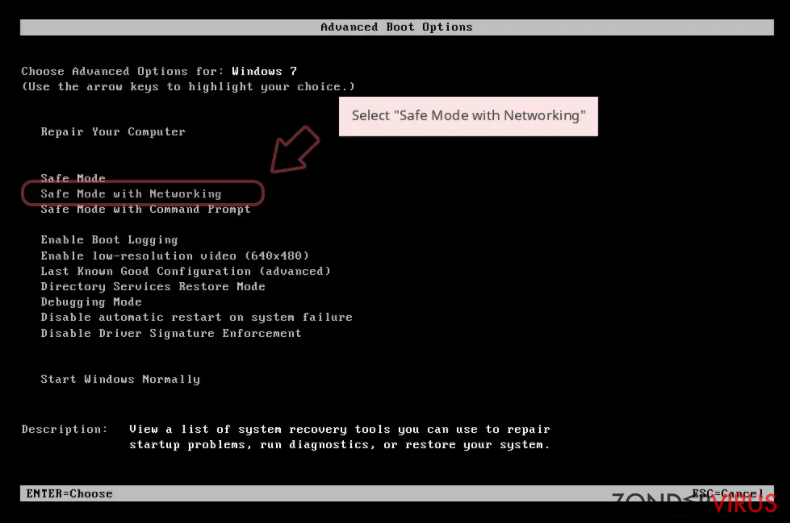

Windows 7 / Vista / XP

- Klik Start > Afsluiten > Herstart > OK

- Wanneer je computer actief wordt, druk dan op de F8 toets (als dat niet werkt, probeer dan F2, F12, Del, enz. – het hangt allemaal af van je moederbord model) meerdere malen totdat je het Advanced Boot Options venster ziet.

- Selecteer Veilige Modus met Netwerk in de lijst.

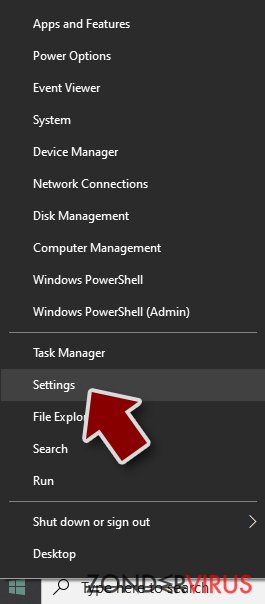

Windows 10 / Windows 8

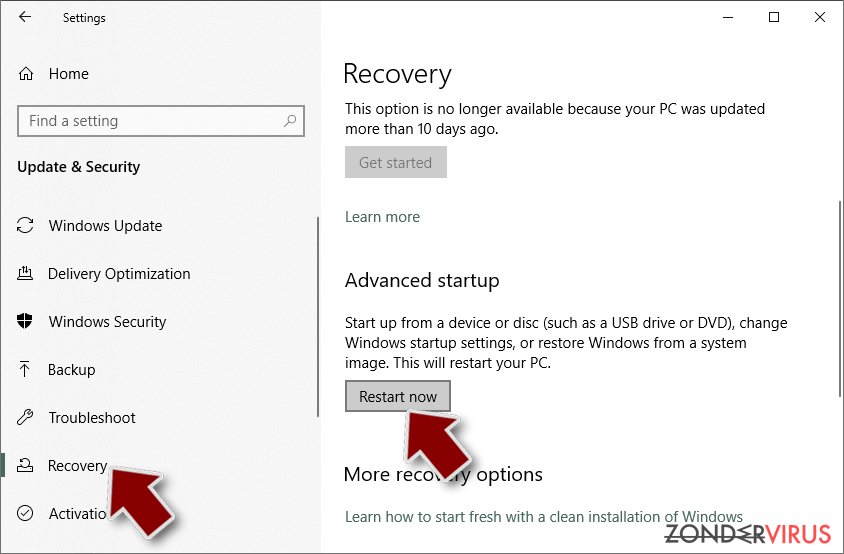

- Klik met de rechtermuisknop op Start en selecteer Instellingen.

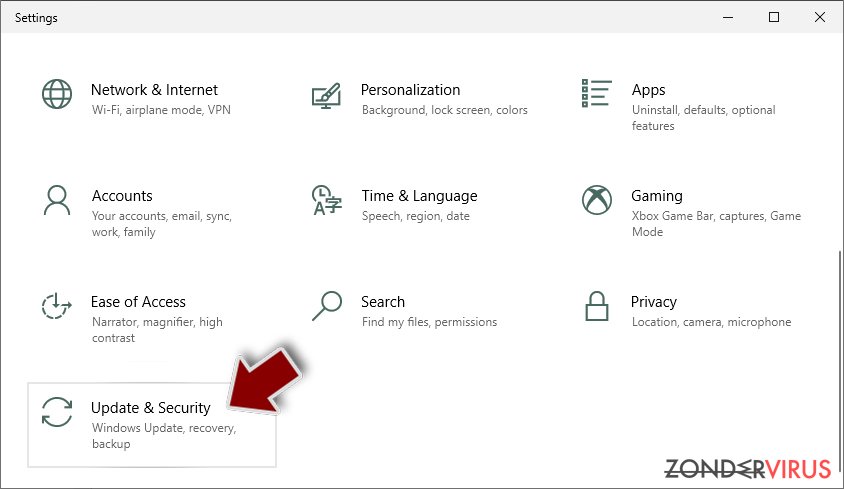

- Scroll naar beneden en kies Update & Security.

- Kies Herstel aan de linkerkant van het venster.

- Scroll nu naar beneden naar het onderdeel Geavanceerd opstarten.

- Klik op Nu opnieuw heropstarten.

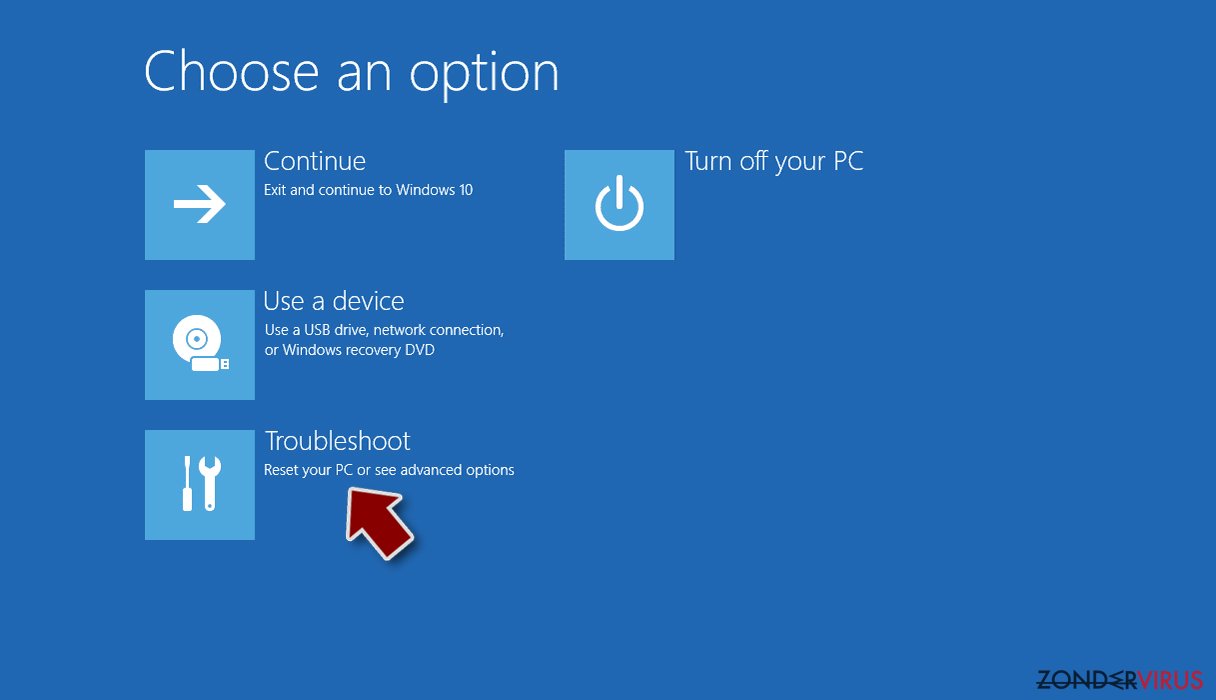

- Selecteer Probleemoplossing

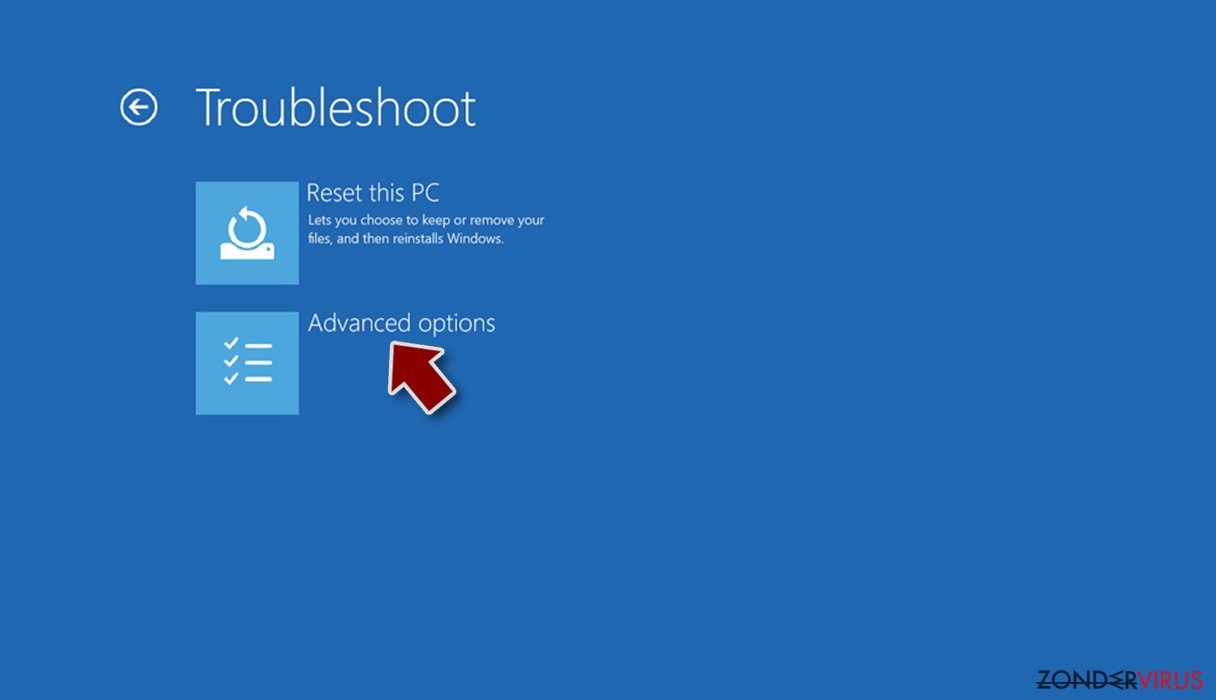

- Ga naar Geavanceerde opties.

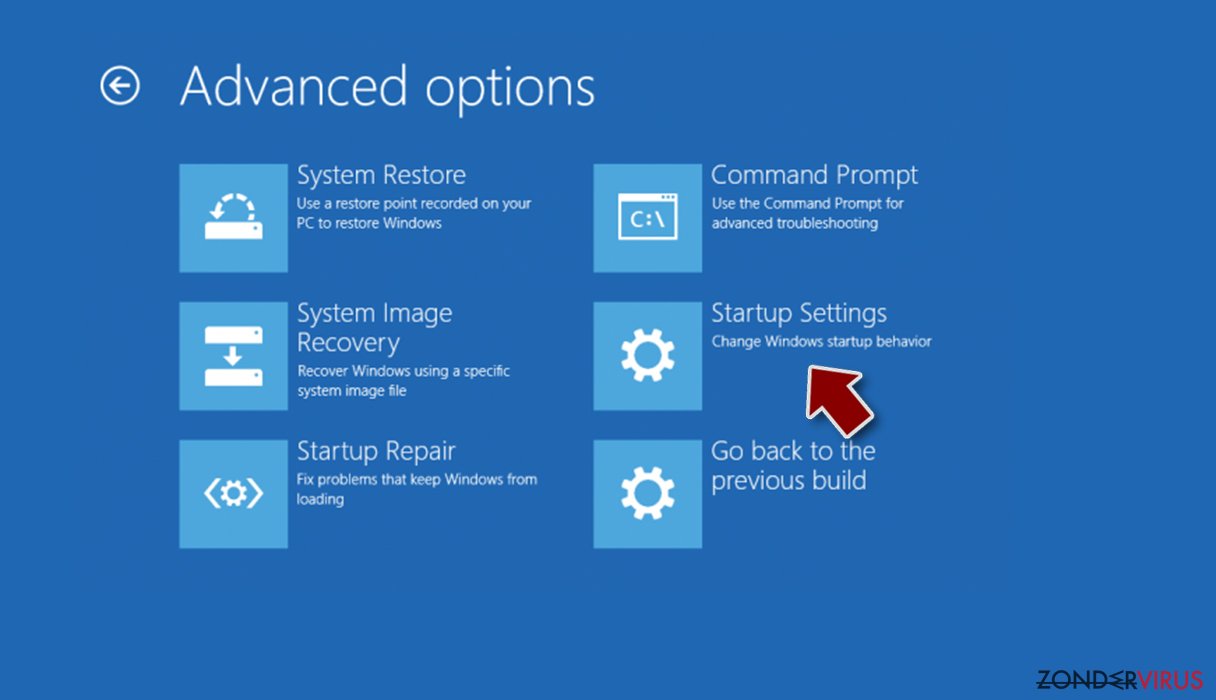

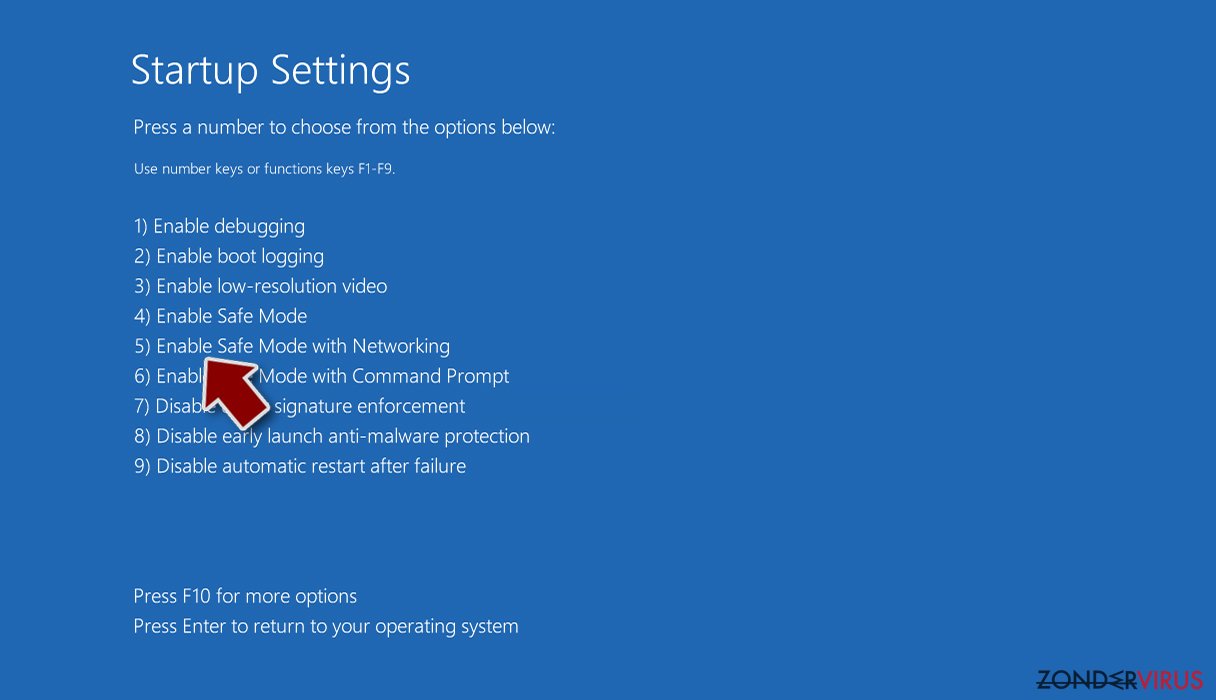

- Selecteer Opstartinstellingen.

- Klik op Herstarten.

- Klik nu op 5 of klik op 5) Veilige modus met Netwerken inschakelen.

Stap 2. Sluit verdachte processen af

Windows Taakbeheer is een handig hulpmiddel dat alle processen toont die op de achtergrond draaien. Als malware een proces uitvoert, moet je het afsluiten:

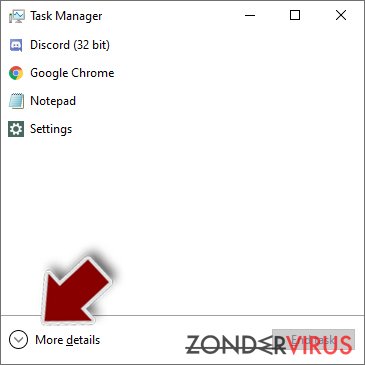

- Klik op Ctrl + Shift + Esc op je toetsenbord om Windows Taakbeheer te openen.

- Klik op Meer details.

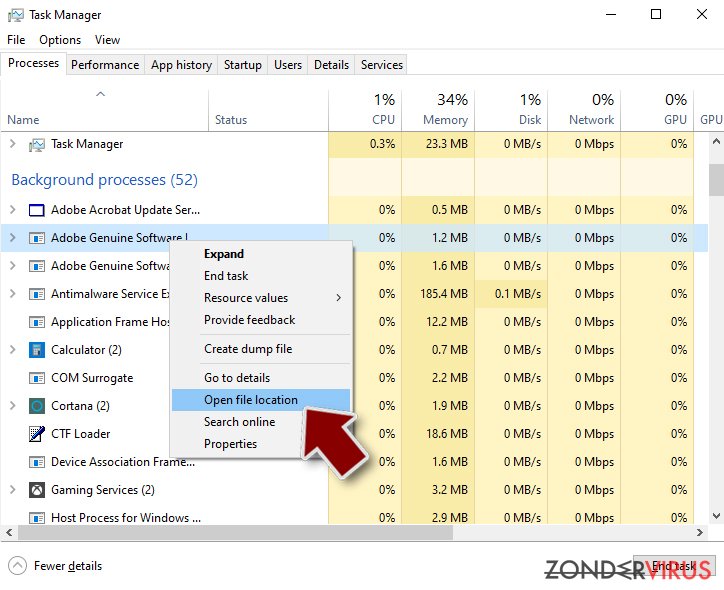

- Scroll naar beneden naar het gedeelte Achtergrond processen en kijk of er iets verdachts is.

- Klik met de rechtermuisknop en selecteer Open bestandslocatie.

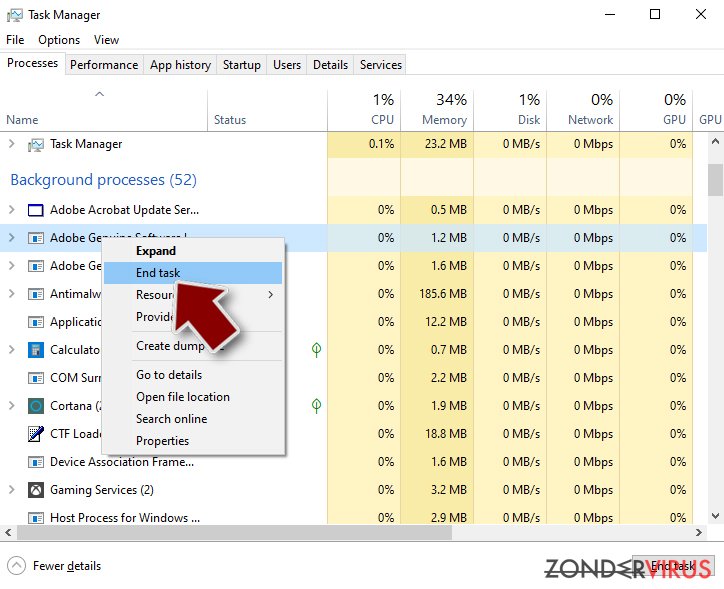

- Go back to the process, right-click and pick End Task.

- Verwijder de inhoud van de schadelijke map.

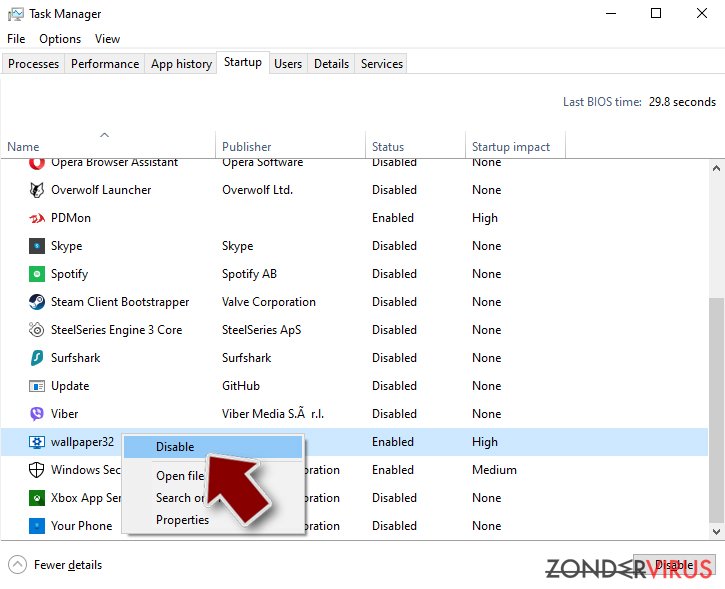

Stap 3. Controleer programma Opstarten

- Klik op Ctrl + Shift + Esc op je toetsenbord om Windows Taakbeheer te openen.

- Ga naar tabblad Opstarten.

- Klik met de rechtermuisknop op het verdachte programma en kies Uitschakelen.

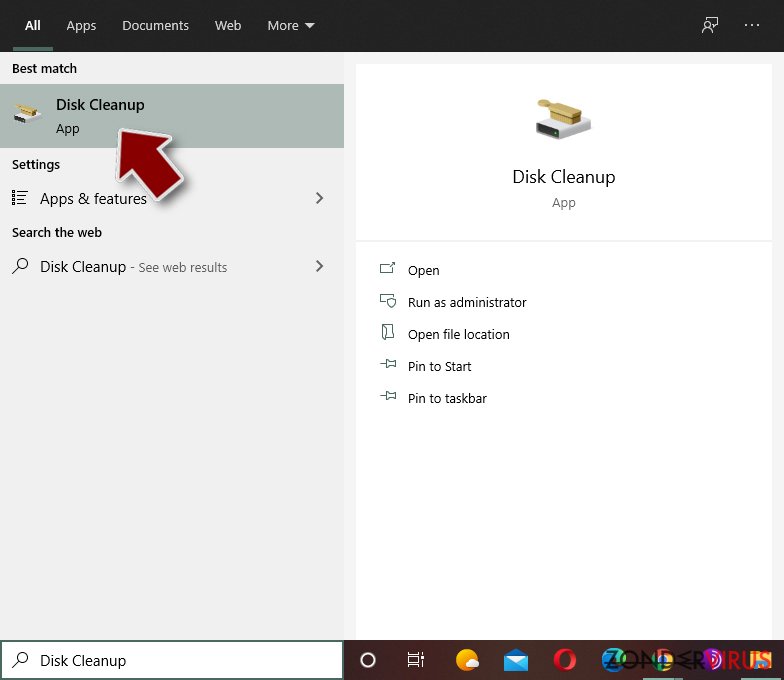

Stap 4. Verwijder virusbestanden

Malware-gerelateerde bestanden kunnen op verschillende plaatsen in je computer worden gevonden. Hier zijn instructies die je kunnen helpen ze te vinden:

- Typ in Windows Zoeken Schijfopruiming in en klik op Enter.

- Selecteer de schijf die je wilt opschonen (C: is standaard je hoofdschijf en is waarschijnlijk de schijf met de schadelijke bestanden).

- Blader door de lijst met te verwijderen bestanden en selecteer het volgende:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Kies systeembestanden opschonen.

- Je kunt ook zoeken naar andere schadelijke bestanden die verborgen zijn in de volgende mappen (typ deze items in Windows Zoeken en klik op Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Herstart de pc in normale modus wanneer je klaar bent.

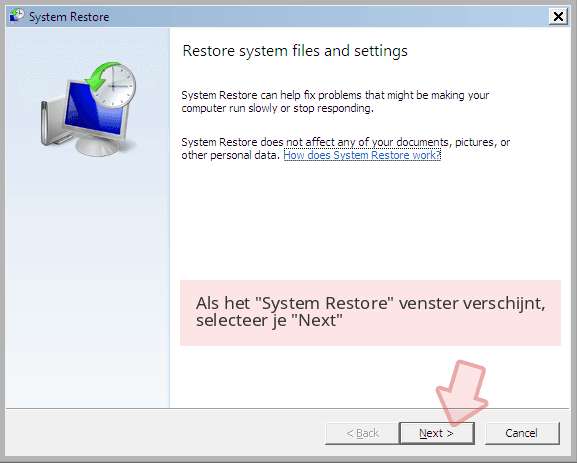

Verwijder WannaCry door System Restore te gebruiken

Als de methode 1 het schadelijke programma niet uitschakelt, raden we u aan om de volgende optie te proberen.

-

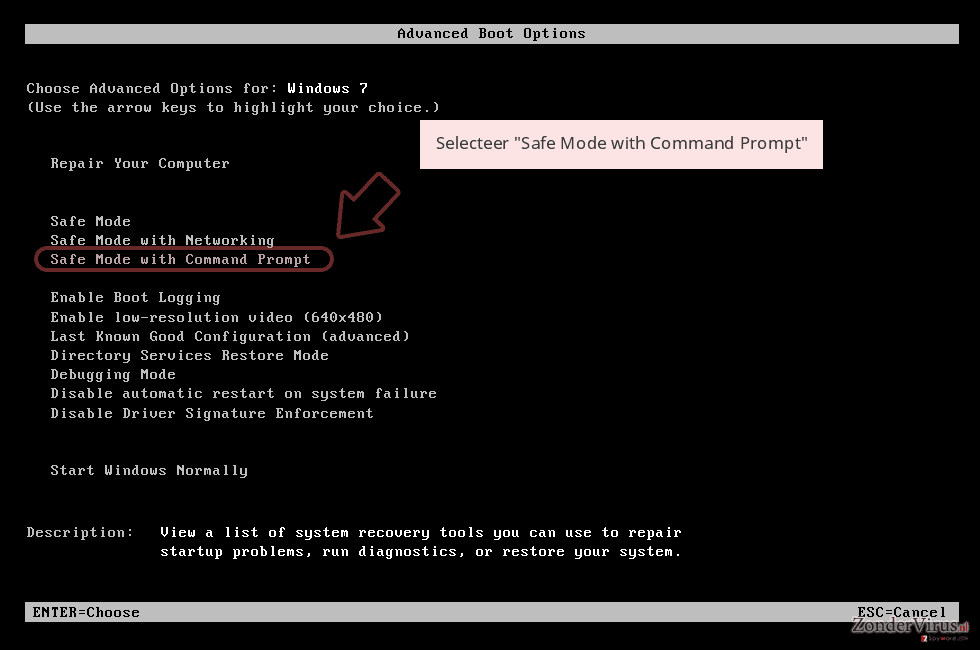

Stap 1: Herstart je computer in Safe Mode with Command Prompt

Windows 7 / Vista / XP- Klik op Start → Shutdown → Restart → OK.

- Als je pc actief wordt begin dan meerdere keren te drukken op F8 tot je het Advanced Boot Options venster ziet

-

Selecteer Command Prompt uit de lijst

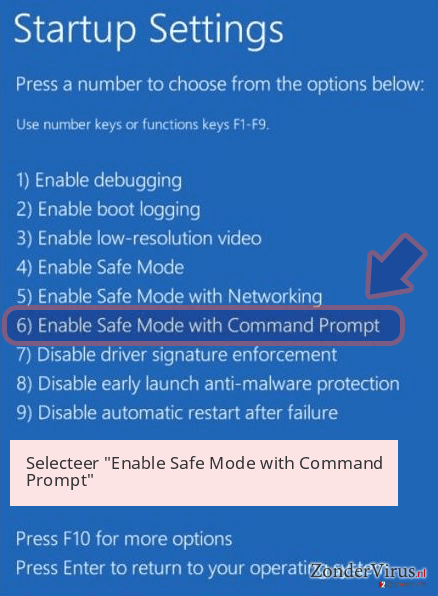

Windows 10 / Windows 8- Druk op de Power knop in het Windows aanmeld scherm. Druk nu op Shift op je toetsenbord en hou ingedrukt, en klik dan op Restart.

- Selecteer nu Troubleshoot → Advanced options → Startup Settings en tenslotte druk op Restart

-

Zodra je pc actief wordt, selecteer je Enable Safe Mode with Command Prompt in het Startup Settings venster

-

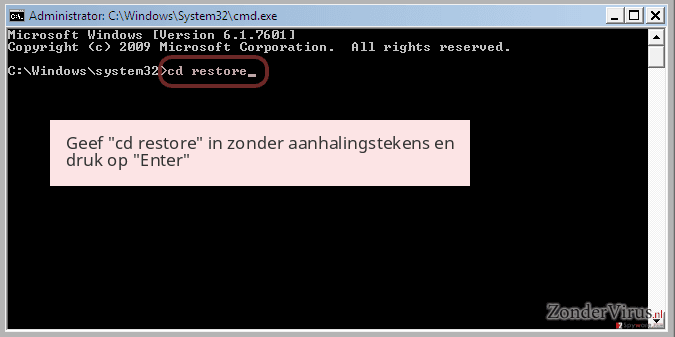

Stap 2: Herstel je systeembestanden en instellingen

-

Zodra het Command Prompt venster verschijnt, geef je cd restore in en klik op Enter

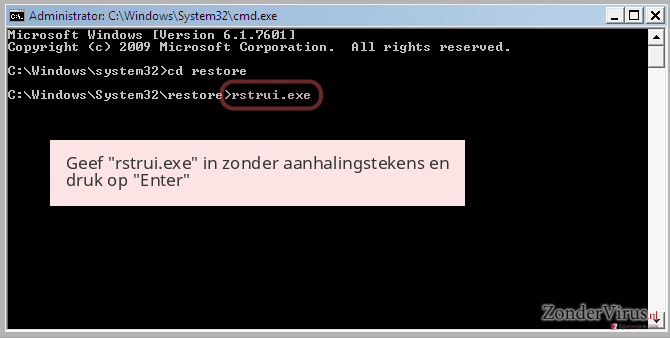

-

Typ nu rstrui.exe en klik opnieuw op Enter.

-

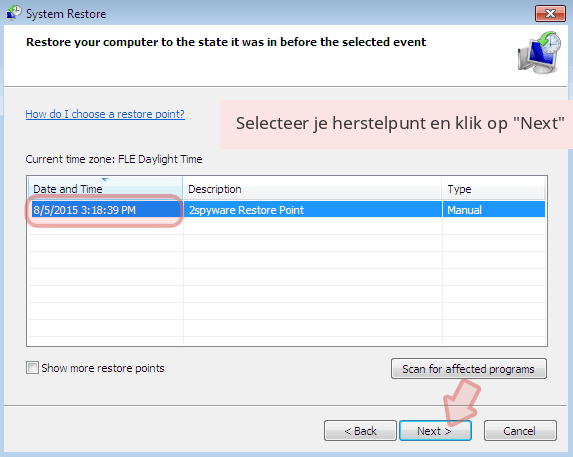

Als een nieuw venster verschijnt, klik je op Next en seleteer het herstelpunt dat voor de infiltratie van WannaCry is. Klik nadien op Next

-

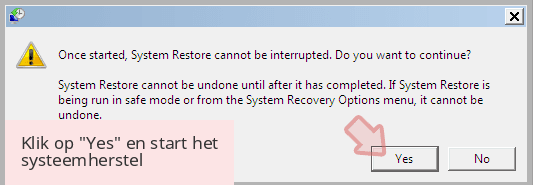

Klik nu op Yes om het systeemherstel te starten

-

Zodra het Command Prompt venster verschijnt, geef je cd restore in en klik op Enter

Bonus: Herstel je data

De handleiding hierboven wordt verondersteld je te helpen bij het verwijderen van WannaCry van je computer. Om je gecodeerde bestanden te herstellen, raden we je aan om de gedetailleerde handleiding te gebruiken die opgesteld werd door zondervirus.nl beveiliging expertenTenzij u bereid bent om tussen de $ 300 en $ 600 te verspillen of een back-up van uw gegevens heeft, kunt u op geen enkele manier de bestanden ontsleutelen die zijn gecodeerd door dit vreselijke virus. De malware-analisten werken momenteel aan virusmonsters, en op een dag zullen ze waarschijnlijk een decryptietool kunnen ontwikkelen. Deze dag kan echter ook nooit komen omdat het bijna onmogelijk is om het encryptieproces om te keren zonder de juiste decryptiesleutel te hebben. Tot dan raden we u de volgende herstelopties aan:

Als je bestanden gecodeerd werden door WannaCry, kan je verschillende methodes gebruiken om ze te herstellen

Installeer en voer Data Recovery Pro uit

Data Recovery Pro kan het juiste tool blijken te zijn als u een deel van uw versleutelde bestanden wilt herstellen. Dit is de manier om het te gebruiken.

- Download Data Recovery Pro;

- Volg de stappen in de Data Recovery Setup en installeer het programma op je computer;

- Start het en scan je computer op bbestanden gecodeerd door de WannaCry ransomware;

- Herstel ze.

Zoek naar Volume-Schaduw-kopieën

Soms zijn zelfs de meest geavanceerde virussen niet in staat om alle schadelijke taken te voltooien, dus als u geluk heeft laat het virus de Volume-Schaduw-kopieën in het systeem achter. Om ze te vinden en te gebruiken voor het dataherstel, moet u de software van ShadowExplorer installeren.

- Download Shadow Explorer (http://shadowexplorer.com/);

- Volg de Shadow Explorer Setup Wizard en installeer deze toepassing op je computer;

- Start het programma en doorloop het drop down menu in de linker bovenhoek om de schijf van je gecodeerde data te selecteren. Kijk welke mappen er zich bevinden;

- Rechter muisklik op de map die je wilt herstellen en selecteer “Export”. Je kan ook selecteren waar je het wilt bewaren.

Tenslotte zou je er steeds moten aan denken om je pc te beschermen tegen crupto-ransomware. Om je pc tegen WannaCry en andere ransomwares te beschermen, gebruik je best een betrouwbare anti-spyware zoals FortectIntego, SpyHunter 5Combo Cleaner of Malwarebytes

Aanbevolen voor jou

Kies een goede webbrowser en verbeter uw veiligheid met een VPN-tool

Online spionage is de laatste jaren in een stroomversnelling geraakt en mensen zijn steeds meer geïnteresseerd in hoe ze hun privacy online kunnen beschermen. Een van de basismethoden om een beveiligingslaag toe te voegen: kies de meest persoonlijke en veilige webbrowser. Hoewel webbrowsers geen volledige privacybescherming en beveiliging kunnen bieden, zijn sommige veel beter in sandboxing, HTTPS-upgrade, actieve contentblokkering, trackingblokkering, phishingbescherming en vergelijkbare privacygerichte functies.

Toch is er een manier om een extra beschermingslaag toe te voegen en een volledig anonieme webbrowserpraktijk te creëren met behulp van Private Internet Access VPN. Deze software leidt het verkeer om via verschillende servers en laat zo uw IP-adres en geolocatie in de vorm van een vermomming achter. De combinatie van een beveiligde webbrowser en Private Internet Access VPN laat u toe om te surfen op het internet zonder het gevoel te hebben dat u bespioneerd wordt of dat u het doelwit bent van criminelen.

Back-upbestanden voor later gebruik, in het geval van een malware-aanval

Softwareproblemen als gevolg van malware of direct gegevensverlies door versleuteling kunnen leiden tot problemen met uw apparaat of permanente schade. Als u over goede, actuele back-ups beschikt, kunt u na een dergelijke gebeurtenis gemakkelijk herstellen en weer aan het werk gaan.

Het is van essentieel belang om updates te maken van uw back-ups na eventuele wijzigingen op het apparaat, zodat u terug kunt keren naar het punt waar u aan werkte wanneer malware iets verandert of problemen met het apparaat gegevens- of prestatiecorruptie veroorzaken. Vertrouw op dergelijk gedrag en maak een dagelijkse of wekelijkse back-up van uw bestanden.

Als u beschikt over de vorige versie van elk belangrijk document of project, kunt u frustratie en problemen voorkomen. Het komt goed van pas wanneer malware uit het niets opduikt. Gebruik Data Recovery Pro voor systeemherstel doeleinden.