Verwijder Diablo6 virus (Verwijdering Handleiding) - Ontgrendel methodes bijgevoegd

Diablo6 virus Verwijdering Handleiding

Wat is Diablo6 ransomware virus?

Diablo6 virus ontplooid zijn malspam campagne

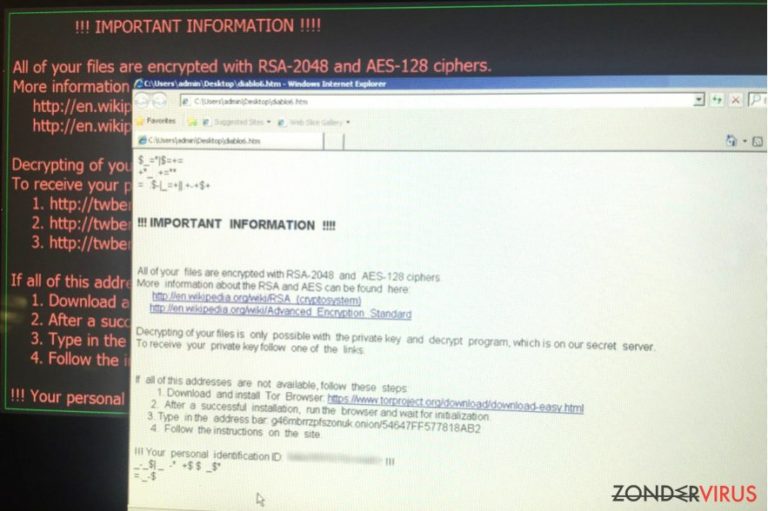

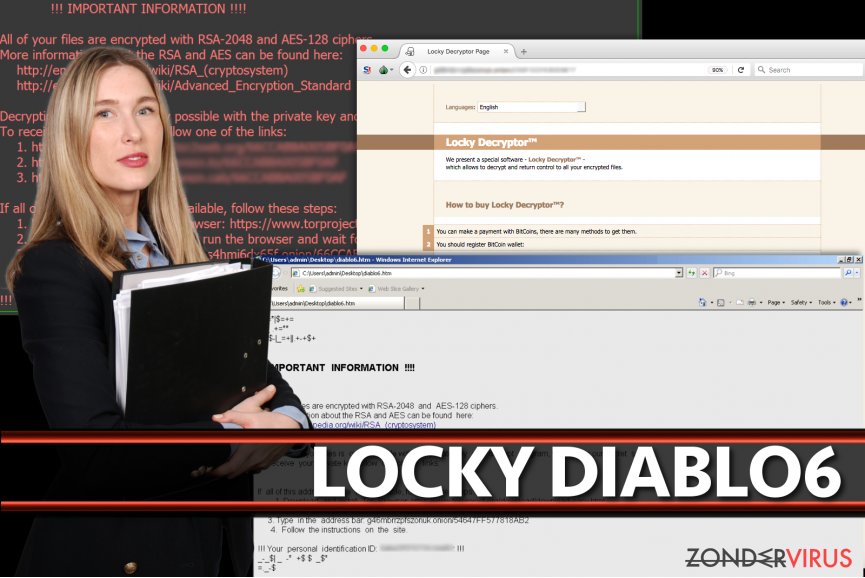

Het Diablo6 virus werkt als de nieuwste versie va de beruchte Locky ransomware. Het versleuteld data op je computer met een combinatie van RSA-2048 en AES-128 codes en voegt de .diablo6 bestandsextensie toe aan elk bestand. Zodra deze procedure werd voltooid, wordt de data . Tenslotte maakt de malware een losgeldbrief aan, genaamd diablo6.htm en vervangt het je bureaubladachtergrond met een diablo6.bmp image. Weet dat deze kwaadaardige crypto-ransomware op geen enkele manier gerelateerd is aan het Diablo spelletje, ook al lijken de ontwerpers er fan van te zijn .

De virtuele dreiging komt in de vorm van een .ZIP e-mail bijlage, welke een VBS downloader bevat. Daarna maakt het verbinding met een van de kwaadaardige domeinen, download en voert het de Locky Diablo6 ransomware uit.

Tijdens het versleutelen, hernoemt het Locky virus elk bestand door het veranderen van zijn originele naam met een stel tekens. De nieuwe bestandsnaam wordt aangemeekt volgens het volgende : [8 eerste tekens van het slachtoffer zijn ID]-[volgende 4 tekens van de ID]-volgende 4 tekens van de ID]-[4 willekeurige tekens]-[12 willekeurige tekens].diablo6.

Zodra het versleutelen van de data werd voltooid, lanceert het virus onmiddellijk de losgeldbrief op je standaard browser. De losgeldbrief start met een duidelijke uitleg over wat er gebeurde:

!!! IMPORTANT INFORMATION !!!!

All of your files are encrypted with RSA-2048 and AES-128 ciphers.

Het virus spoort het slachtoffer aan om de Tor browser te installeren en de voorziene .onion website te bezoeken om toegang te krijgen tot de Locky Decryptor pagina. De prijs voor het Diablo6 decodering tool is 0,5 Bitcoin, wat ongeveer 1642 US dollar is.

Momenteel, bestaat er geen manier om bestanden te decoderen die versleuteld werden met dit gevaarlijke virus. Als we het hebben over zijn verfijning, moetn we stellen dat het erg lijkt op Cerber. Desondanks, betekent dit niet dat je het losgeld moet betalen. Het betalen van het losgeld garandeert niet dat je bestanden hersteld zullen worden. De mogelijkheid om gescammed te worden is zeer groot, bovendien zal het gehoorzamen aan de afpersers hen enkel motiveren om nog meer malware te ontwerpen.

Als je bestanden versleuteld werden door de nieuwste Locky ransomware variant, verwijder Diablo6 dan met FortectIntego of Malwarebytes. Je computer moet zich in Veilige Modus met Netwerk bevinden om het verwijderen succesvol te voltooien.

Na het voltooien van de Diablo6 verwijdering, gebruik je een back-up om je bestanden te herstellen. Veel mensen hebben geen back-up, dus als he er eentje van bent, kan het zijn dat je de bestanden niet kan herstellen. Bedenk manieren om intacte data te kunnen vinden (USBs, CDs, e-mail of ergens anders) en transfereer ze naar je computer nadat je het virus verwijderde. Je vind alternatieve data recovery opties onder het artikel.

De ransomware verandert nu naar .docm bestanden

De Locky Diablo6 variant wordt verdeeld via een malspam campagne, welke mails levert met onderwerpen zoals E [datum] (willekeurige cijfers).docx. De malware-geladen e-mail bevat een bijlage genaamd E [datum] (willekeurige cijfers).zip. Het lichaam van het bericht geeft geen uitleg en bevat slechts drie woorden:

—

Files attached. Thanks

Het ZIP bestand bevat een VBS script dat gebruik maakt van het slachtoffer zijn internetverbinding om malware te downloaden vanop een besmet domein. Het script kan met verschillende domeinen verbinding maken als er eentje niet reageert. Het script is ontworpen om de Diablo6 ransomware te downloaden in de %TEMP% map en het onmiddellijk uit te voeren. Je moet weten dat de datums van het rapport vroeger kunnen zijn. Dit betekent alleen dat de ontwerpers van Locky ijverig aan het werken waren aan de nieuwe campagne.

De huidig analyse onthuld dat de dreiging nu afwijkt van zijn oude gewoonte en gebruikers lokt met .docm bestanden. Net zoals zijn voorganger, die probeerde om niets vermoedende gebruikers het geïnfecteerde bestand te laten openen en de macro's in te schakelen, werkt Diablo6 net hetzelfde. In dit geval echter gebruikt het een .docm bestand als lokmiddel. Er is deze keer geen bericht inhoud behalve het onderwerp, het geïnfecteerde .docm zit erin verborgen.

Er is deze keer geen bericht inhoud behalve het onderwerp, het geïnfecteerde .docm zit verborgen in IMG_[4 digits].pdf. Als je de macro's van het bestand activeert, zal je te maken krijgen met de ernstige gevolgen van de malware.

De overtreeders hebben hun malware campagnes opgepoets en deze zien er nu verfijder uit. Echter, hoe uitgebreid deze mails er ook mogen uitzien, geef niet toe aan je nieuwsgierigheid en open geen bijlagen van onbekende afzenders.

Het is echter ook mogelijk dat als iemand van je vrienden geïnfecteerd werd met een computer worm, hij of zij deze corrupte link ongewild kan doorsturen. Neem in dit geval onmiddellijk contact met hen op. Als je het bestand scant, moet je weten dat malware onterpers verschillende “cloaking” technieken gebruiken om te verhinderen dat de antivirus de infectie detecteerd.

Om jezelf te beschermen tegen Locky Diablo, volg je best de volgende tips:

- Open nooit mail bijlagen die verzonden werden door iemand die je niet kent. Als het bericht er vaag of niet pluis uitziet, klik dan nooit op de links of de bestanden in bijlage;

- Beveilig je computer met anti-malware software. Zorg ervoor dat deze steeds actief is;

- Maak wat tijd vrij om een back-up aan te maken. Dit is het enige efficiënte tool dat je helpt om versleutelde bestanden te herstellen na een ransomware aanval;

- Schakel automatische software updates in zodat je steeds de recentste en meest veilige software versies op je pc hebt.

Volgens experten, trof de eerste golf van ransomware Duitsland en de VS. Als je een Duitstalige PC-gebruiker bent, overweeg dan om DieViren.de te bezoeken voor hulp.

Verwijder het Locky Diablo6 virus

Je computer zal enkel terug veilig zijn nadat je het Diablo6 virus op een professionele manier verwijderde. Laat ons je er aan herinneren dat je te maken hebt met een van de meest vernietigende ransomware-type programma's – Cerber.

Het wijzigt continu ziijn aanval vectoren en zijn eigen structuur, dus is het beter om de verwijdering van Diablo6 over te laten aan een professioneel anti-malware programma ontworpen door malware analytici. Vergeet niet dat je het beveiliging programma moet updaten om de ransomware volledig te verwijderen. Na het verwijderen van het virus, moet je starten met het testen van de beschikbare data decodering technieken.

Manuele Diablo6 virus Verwijdering Handleiding

Gijzelsoftware: handmatig gijzelsoftware verwijderen in veilige modus

Stappen om het Diablo6 ransomware virus te verwijderen:

- Hestart je computer in Veilige Modus met Netwerk;

- Download of update een anti-malware software;

- Voer een volledige systeemscan uit om kwaadaardige bestanden te vinden en schakel ze onmiddellijk uit.

Belangrijk! →

Een handmatige verwijdering gids zou te ingewikkeld kunnen zijn voor occasionele computergebruikers. Het vereist dat geavanceerde IT-kennis correct worden uitgevoerd (als vitale systeembestanden worden verwijderd of beschadigd, kan dit leiden tot een volledige aantasting van Windows), en het kan ook uren duren om te voltooien. Daarom raden wij je aan de automatische methode hierboven te gebruiken.

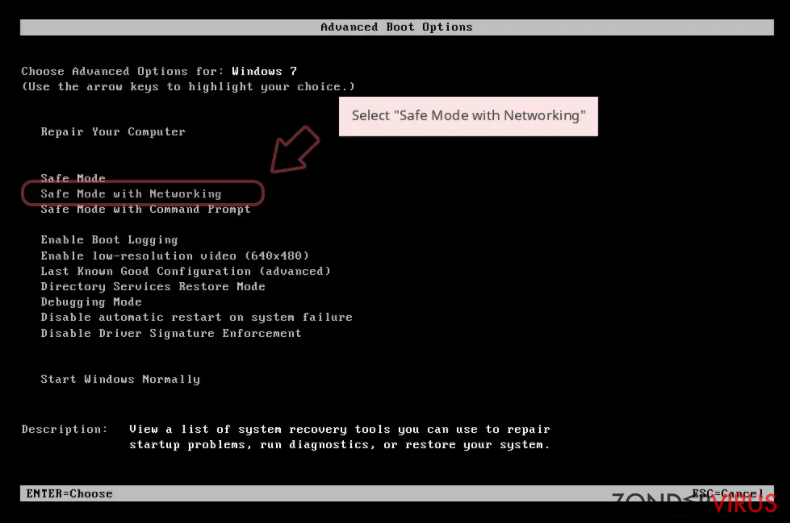

Stap 1. Toegang tot veilige modus met netwerken

Handmatige verwijdering van malware kan het beste worden uitgevoerd in de veilige modus.

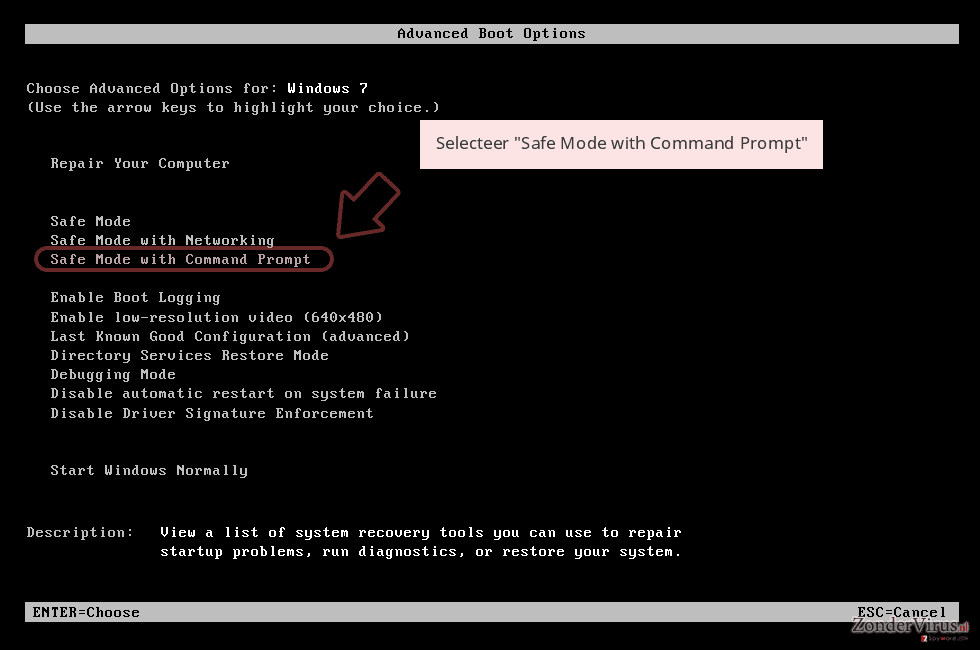

Windows 7 / Vista / XP

- Klik Start > Afsluiten > Herstart > OK

- Wanneer je computer actief wordt, druk dan op de F8 toets (als dat niet werkt, probeer dan F2, F12, Del, enz. – het hangt allemaal af van je moederbord model) meerdere malen totdat je het Advanced Boot Options venster ziet.

- Selecteer Veilige Modus met Netwerk in de lijst.

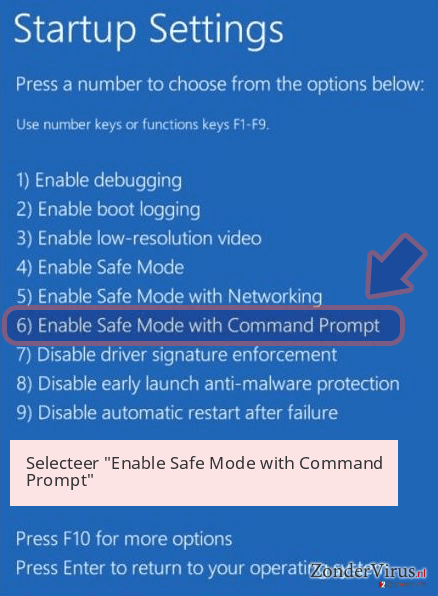

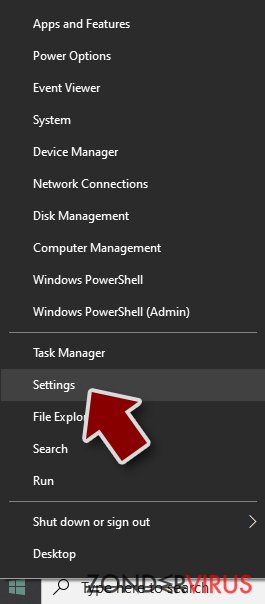

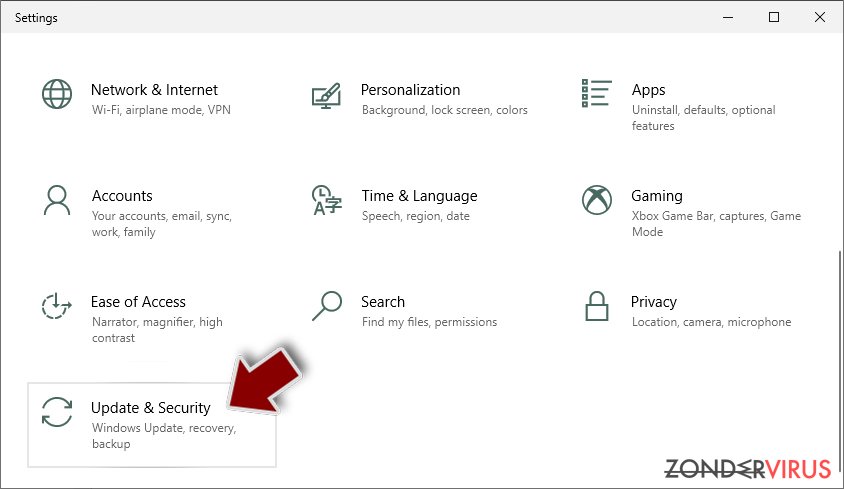

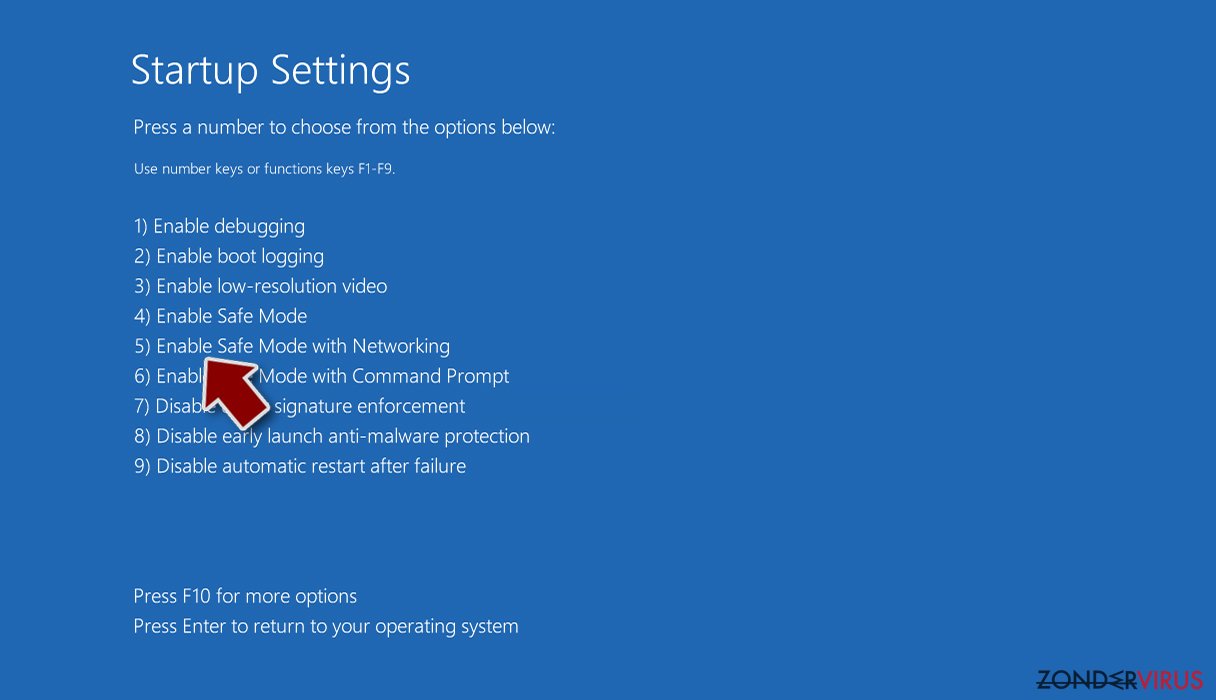

Windows 10 / Windows 8

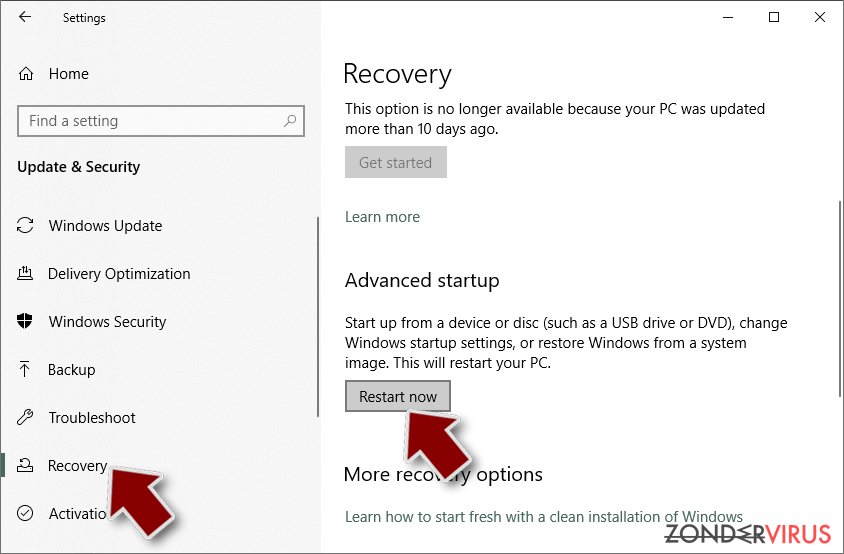

- Klik met de rechtermuisknop op Start en selecteer Instellingen.

- Scroll naar beneden en kies Update & Security.

- Kies Herstel aan de linkerkant van het venster.

- Scroll nu naar beneden naar het onderdeel Geavanceerd opstarten.

- Klik op Nu opnieuw heropstarten.

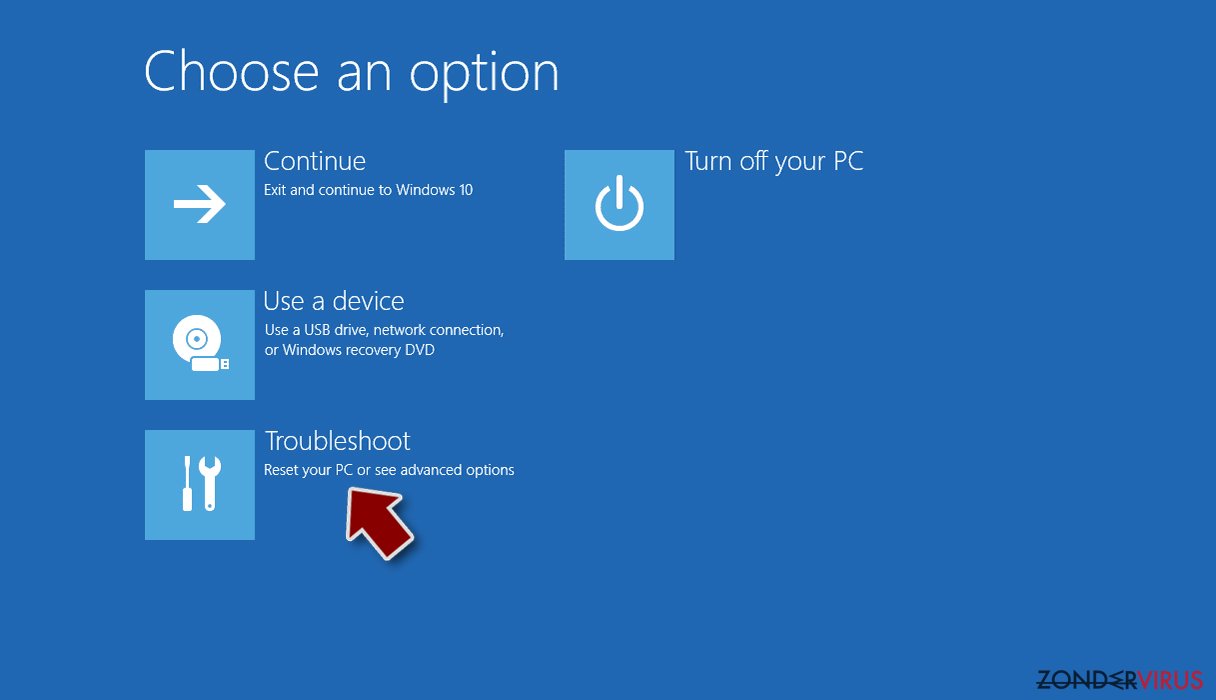

- Selecteer Probleemoplossing

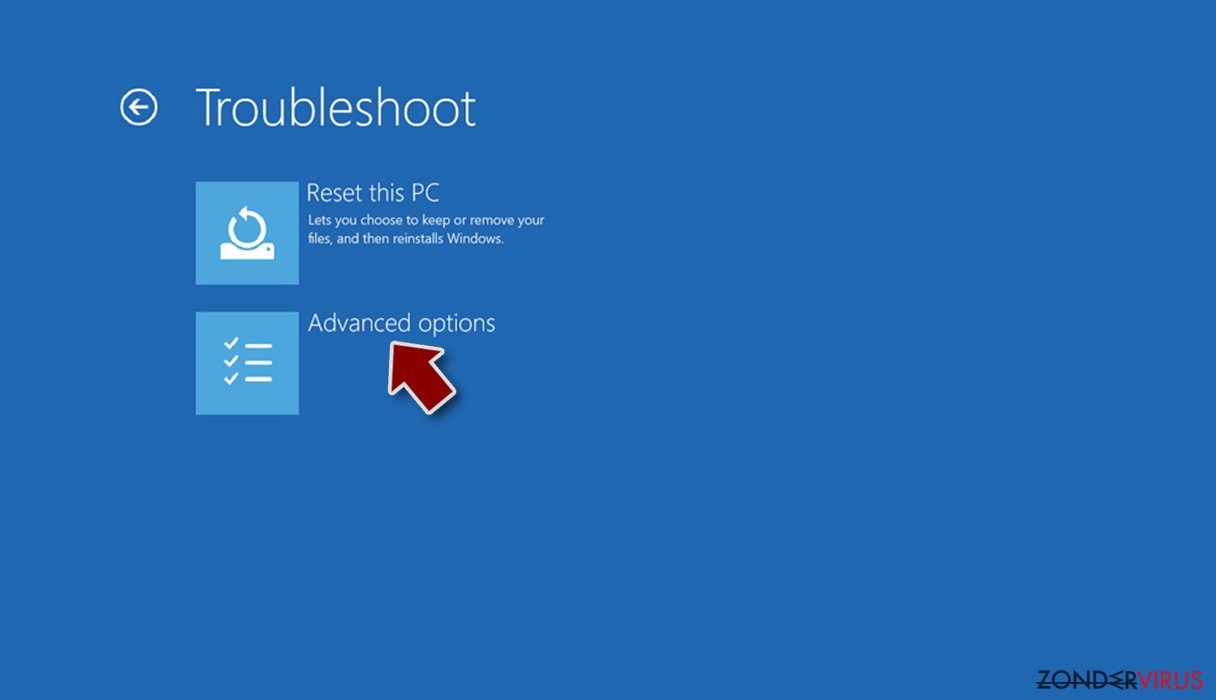

- Ga naar Geavanceerde opties.

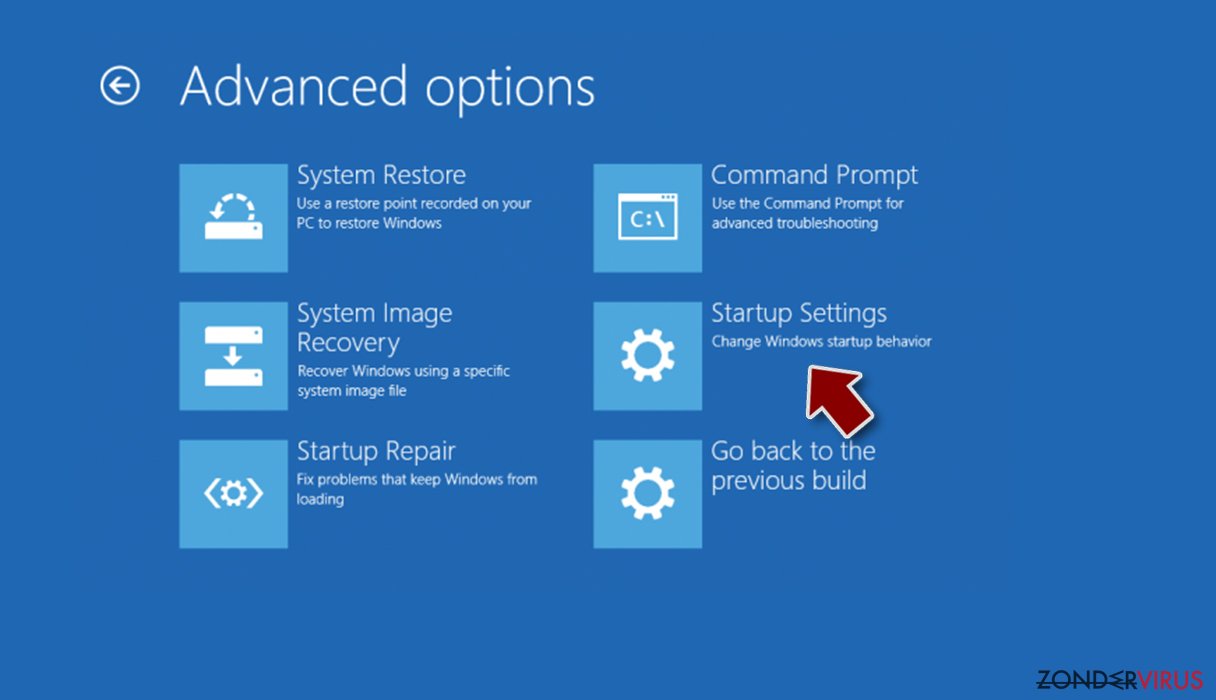

- Selecteer Opstartinstellingen.

- Klik op Herstarten.

- Klik nu op 5 of klik op 5) Veilige modus met Netwerken inschakelen.

Stap 2. Sluit verdachte processen af

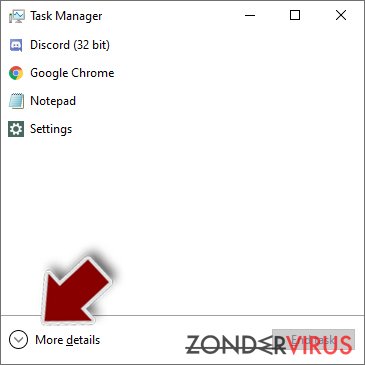

Windows Taakbeheer is een handig hulpmiddel dat alle processen toont die op de achtergrond draaien. Als malware een proces uitvoert, moet je het afsluiten:

- Klik op Ctrl + Shift + Esc op je toetsenbord om Windows Taakbeheer te openen.

- Klik op Meer details.

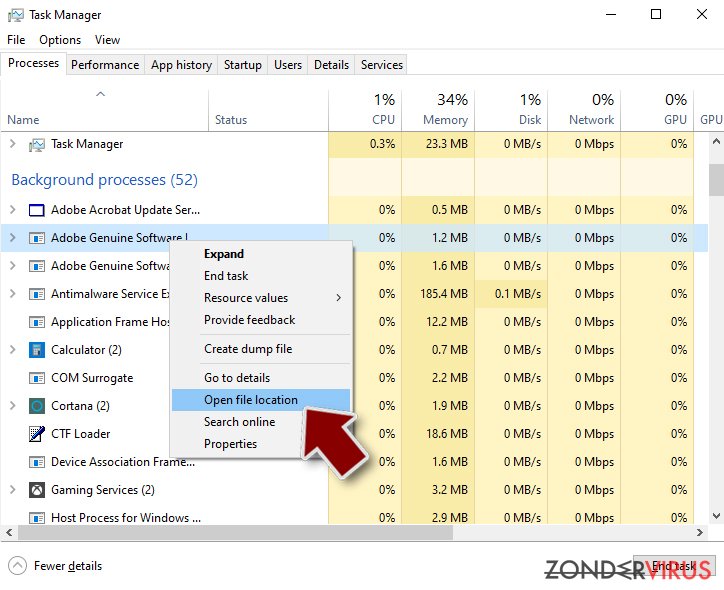

- Scroll naar beneden naar het gedeelte Achtergrond processen en kijk of er iets verdachts is.

- Klik met de rechtermuisknop en selecteer Open bestandslocatie.

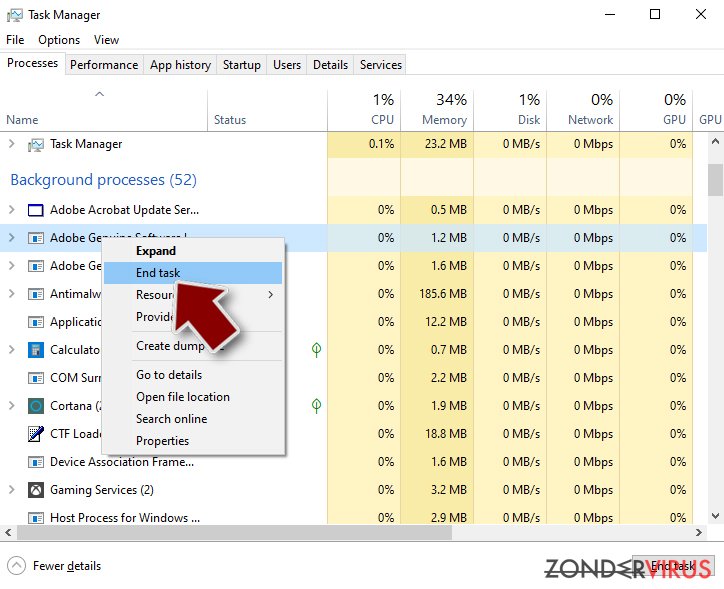

- Go back to the process, right-click and pick End Task.

- Verwijder de inhoud van de schadelijke map.

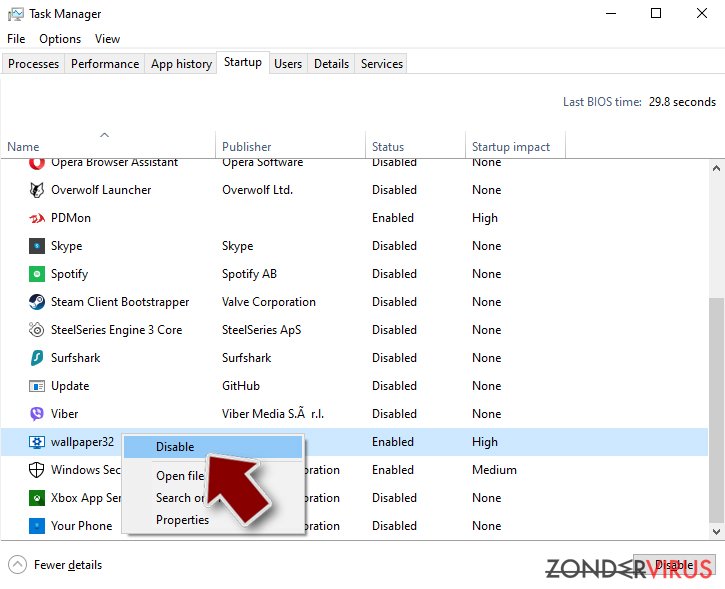

Stap 3. Controleer programma Opstarten

- Klik op Ctrl + Shift + Esc op je toetsenbord om Windows Taakbeheer te openen.

- Ga naar tabblad Opstarten.

- Klik met de rechtermuisknop op het verdachte programma en kies Uitschakelen.

Stap 4. Verwijder virusbestanden

Malware-gerelateerde bestanden kunnen op verschillende plaatsen in je computer worden gevonden. Hier zijn instructies die je kunnen helpen ze te vinden:

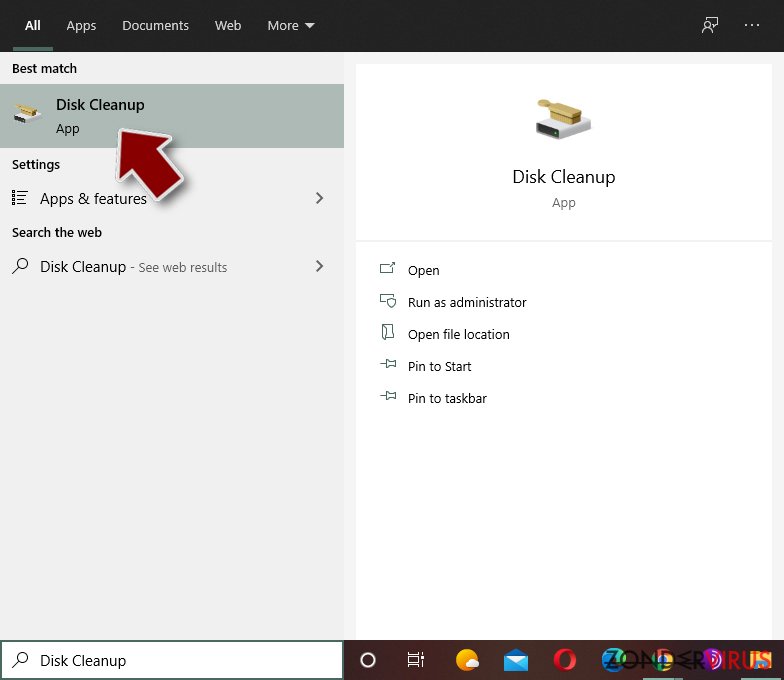

- Typ in Windows Zoeken Schijfopruiming in en klik op Enter.

- Selecteer de schijf die je wilt opschonen (C: is standaard je hoofdschijf en is waarschijnlijk de schijf met de schadelijke bestanden).

- Blader door de lijst met te verwijderen bestanden en selecteer het volgende:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Kies systeembestanden opschonen.

- Je kunt ook zoeken naar andere schadelijke bestanden die verborgen zijn in de volgende mappen (typ deze items in Windows Zoeken en klik op Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Herstart de pc in normale modus wanneer je klaar bent.

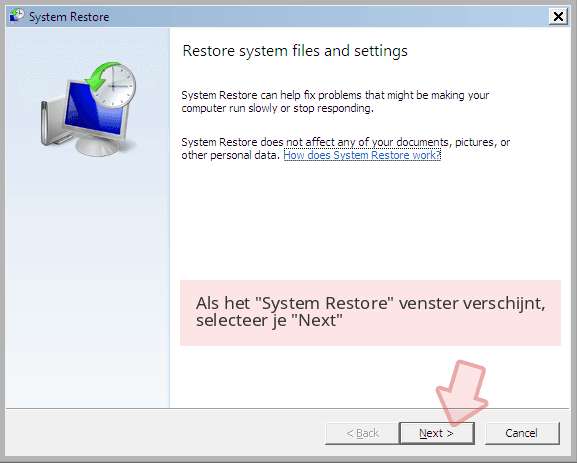

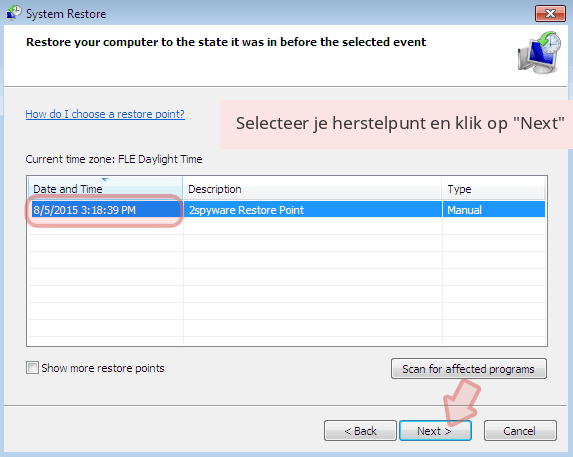

Verwijder Diablo6 door System Restore te gebruiken

Als de eerste methode niet hielp om de ransomware te verwijderen, probeer dan de tweede optie.

-

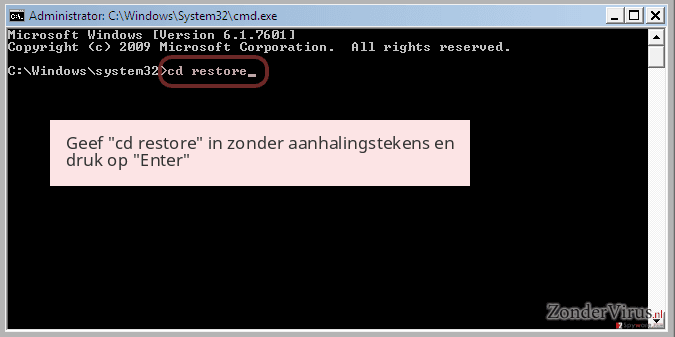

Stap 1: Herstart je computer in Safe Mode with Command Prompt

Windows 7 / Vista / XP- Klik op Start → Shutdown → Restart → OK.

- Als je pc actief wordt begin dan meerdere keren te drukken op F8 tot je het Advanced Boot Options venster ziet

-

Selecteer Command Prompt uit de lijst

Windows 10 / Windows 8- Druk op de Power knop in het Windows aanmeld scherm. Druk nu op Shift op je toetsenbord en hou ingedrukt, en klik dan op Restart.

- Selecteer nu Troubleshoot → Advanced options → Startup Settings en tenslotte druk op Restart

-

Zodra je pc actief wordt, selecteer je Enable Safe Mode with Command Prompt in het Startup Settings venster

-

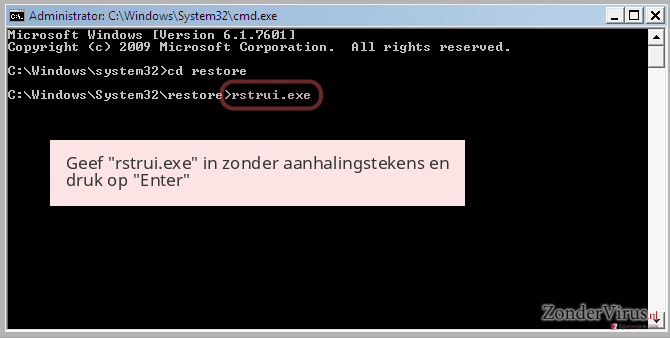

Stap 2: Herstel je systeembestanden en instellingen

-

Zodra het Command Prompt venster verschijnt, geef je cd restore in en klik op Enter

-

Typ nu rstrui.exe en klik opnieuw op Enter.

-

Als een nieuw venster verschijnt, klik je op Next en seleteer het herstelpunt dat voor de infiltratie van Diablo6 is. Klik nadien op Next

-

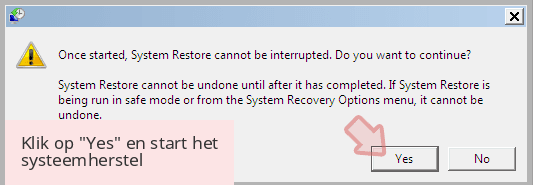

Klik nu op Yes om het systeemherstel te starten

-

Zodra het Command Prompt venster verschijnt, geef je cd restore in en klik op Enter

Bonus: Herstel je data

De handleiding hierboven wordt verondersteld je te helpen bij het verwijderen van Diablo6 van je computer. Om je gecodeerde bestanden te herstellen, raden we je aan om de gedetailleerde handleiding te gebruiken die opgesteld werd door zondervirus.nl beveiliging expertenMomenteel, is het onmogelijk om bestanden te herstellen die versleuteld werden door het Locky met tools van derden. De enige oplossing voor het probleem is een data back-up. Je kan proberen om sommige bestanden te herstellen met de volgende data recovery methodes.

Als je bestanden gecodeerd werden door Diablo6, kan je verschillende methodes gebruiken om ze te herstellen

Eerste methode: Start Data Recovery Pro

Je kan proberen om met Data Recovery Pro sommige van de .diablo6 bestandsextensie bestanden te herstellen. Het tool slaagt er misschien niet in om al je bestanden te herstellen – wees hierop voorbereid.

- Download Data Recovery Pro;

- Volg de stappen in de Data Recovery Setup en installeer het programma op je computer;

- Start het en scan je computer op bbestanden gecodeerd door de Diablo6 ransomware;

- Herstel ze.

Tweede methode:. Probeer je bestanden te herstellen met Previous Versions

Deze methode werkt enkel als je een herstelpunt aangemaakt hebt in het verleden. Om individuele bestanden te herstellen, voer je de instructies uit.

- Zoek een gecodeerd bestand dat je moet herstellen en rechter muisklik erop

- Selecteer “Properties” en ga naar de “Previous versions” tab;

- Controleer hier alle beschikbare kopieën van het bestand in “Folder versions”. Selecteer de versie die je wil herstellen en klik op “Restore”.

Derde methode: Probeer ShadowExplorer

ShadowExplorer is een tool dat je helpt om beschikbare Volume Shadow Copies te vinden en deze te gebruiken voor data recovery. Als het virus de VSS back-up niet verwijderde, zal dit helpen om je bestanden te herstellen.

- Download Shadow Explorer (http://shadowexplorer.com/);

- Volg de Shadow Explorer Setup Wizard en installeer deze toepassing op je computer;

- Start het programma en doorloop het drop down menu in de linker bovenhoek om de schijf van je gecodeerde data te selecteren. Kijk welke mappen er zich bevinden;

- Rechter muisklik op de map die je wilt herstellen en selecteer “Export”. Je kan ook selecteren waar je het wilt bewaren.

Locky Decryptor

We raden je af om de Locky Decryptor te kopen omdat dit een tool is dat ontworpen werd door cybercriminelen. Het kan spionage tools, banking Trojanen of andere vormen van malware bevatten. Bovendien werkt het misschien niet eens. Hoewel er nog geen officieel decodering tool ontworpen werd door malware analytici, raden we je af om het losgeld te betalen aan cybercriminelen.

Tenslotte zou je er steeds moten aan denken om je pc te beschermen tegen crupto-ransomware. Om je pc tegen Diablo6 en andere ransomwares te beschermen, gebruik je best een betrouwbare anti-spyware zoals FortectIntego, SpyHunter 5Combo Cleaner of Malwarebytes

Aanbevolen voor jou

Laat u niet bespioneren door de overheid

De overheid heeft veel problemen met het bijhouden van gebruikersgegevens en het bespioneren van burgers, dus u moet hier rekening mee houden en meer leren over dubieuze informatieverzamelingspraktijken. Vermijd ongewenste tracering door de overheid of spionage door volledig anoniem op het internet te surfen.

U kunt een andere locatie kiezen wanneer u online gaat en toegang krijgen tot eender welk gewenst materiaal, zonder bijzondere inhoudelijke beperkingen. Door gebruik te maken van Private Internet Access VPN, kunt u eenvoudig genieten van een internetverbinding zonder risico's op hacken.

Controleer de informatie die toegankelijk is voor de overheid of elke andere ongewenste partij en surf online zonder bespioneerd te worden. Ook als u niet betrokken bent bij illegale activiteiten of vertrouwen heeft in uw selectie van diensten en platformen, dient u voor uw eigen veiligheid achterdochtig te zijn en voorzorgsmaatregelen te nemen door gebruik te maken van een VPN-dienst.

Back-upbestanden voor later gebruik, in het geval van een malware-aanval

Softwareproblemen als gevolg van malware of direct gegevensverlies door versleuteling kunnen leiden tot problemen met uw apparaat of permanente schade. Als u over goede, actuele back-ups beschikt, kunt u na een dergelijke gebeurtenis gemakkelijk herstellen en weer aan het werk gaan.

Het is van essentieel belang om updates te maken van uw back-ups na eventuele wijzigingen op het apparaat, zodat u terug kunt keren naar het punt waar u aan werkte wanneer malware iets verandert of problemen met het apparaat gegevens- of prestatiecorruptie veroorzaken. Vertrouw op dergelijk gedrag en maak een dagelijkse of wekelijkse back-up van uw bestanden.

Als u beschikt over de vorige versie van elk belangrijk document of project, kunt u frustratie en problemen voorkomen. Het komt goed van pas wanneer malware uit het niets opduikt. Gebruik Data Recovery Pro voor systeemherstel doeleinden.