Haal Monero Miner weg (Verwijdering Handleiding) - jan 2018 update

Monero Miner Verwijdering Handleiding

Wat is Monero Miner?

De cryptovaluta-hype stimuleert de ontwikkeling van schadelijke Monero Miners

Monero Miner is een kwaadaardig programma dat sinds 2016 actief Monero-cryptovaluta ontgint. In 2017 is het virus bijgewerkt en is het doorgegaan met het illegaal aanmaken van virtuele valuta door de CPU van de getroffen computer te gebruiken. Op dit moment verspreiden Vatico Monero (XMR) CPU Miner, Shadowsocks Miner, Wise XMRig-virus en andere miners zich op het web.

Het Monero Miner-virus verspreidt zich meestal als een Trojaans paard en komt het systeem binnen samen met een softwarebundel. Beveiligingsdeskundigen ontdekten echter ook een oneerlijk gebruik van de Coinhive JS-miner. Deze JavaScript-bibliotheek is geïnjecteerd in verschillende populaire websites en browser-extensies.

De Gplyra Miner, Vnlgp Miner en CPU Miner

zijn slechts enkele van de cyberbedreigingen die samenhangen met dit bedreigende virus. Hun doel is hetzelfde – het delven van cryptovaluta. Terwijl andere miners zich richten op Bitcoins, Dash of Decred, is de Monero Miner – zoals de titel al doet vermoeden – gebaseerd op het delven van cryptomunten van Monero.

Deze malware bezet onopgemerkt computers maar kan nog steeds worden waargenomen terwijl het NsCpuCNMiner32.exe of Photo.scr uitvoert in de taakbeheerfunctie van het systeem. In feite creëren de hackers botnets van dergelijke computers, die allemaal voor hetzelfde doel werken. Natuurlijk zijn hun eigenaars zich er volledig van onbewust dat dergelijke activiteiten worden uitgevoerd en merken ze alleen dat er iets aan de hand is wanneer hun apparaten zich vreemd gaan gedragen.

Omdat de miners de meeste CPU-capaciteiten opgebruiken, beginnen de computers natuurlijk onvergelijkbaar langzamer te werken dan normaal of kunnen ze zelfs volledig crashen. Al dit extra gebruik van bronnen zal niet alleen uw apparaat vertragen, maar kan ook hardwareschade veroorzaken als gevolg van oververhitting.

Eerlijk gezegd, de makers van Trojaanse paarden geven niets om uw computerprestaties en gebruiken het alleen om winst te genereren voor zichzelf. Gelukkig hoeft u niet al deze ongemakken te accepteren. Er is een manier om Monero Miner te stoppen en te elimineren van uw computer. Om precies te zijn, kunnen automatische hulpprogramma's voor virusbestrijding, zoals FortectIntego of Malwarebytes, u helpen om daarvoor te zorgen. Blijf het artikel lezen voor meer aanbevelingen over het verwijderen van virussen.

De coinhive-technologie werd snel misbruikt door cybercriminelen

Coinhive is een JavaScript-bibliotheek voor Monero Blockchain die kan worden geïntegreerd in verschillende websites. Deze tool is slechts een paar maanden geleden gelanceerd, op 14 september, maar wist al de aandacht van de oplichters te trekken. Gewetenloze mensen maakten gebruik van deze tool om cryptovaluta’s te delven met behulp van de computer-CPU terwijl een gebruiker op bepaalde websites surft. Trouwens, de Coinhive JS miner werd ook gespot terwijl hij zich verspreidde via zwendelcampagnes op het gebied van technische ondersteuning.

Onderzoekers zagen dat Coinhive ook werd geïntegreerd in de SafeBrowse-extensie. Toen gebruikers deze extensie installeerden, werd Monero Miner gestart en werd tot 50% van de CPU van de computer gebruikt. Door deze activiteit wordt een computer traag en kan fysiek worden beschadigd door het werken op hoge toeren. Het delvingsproces blijft actief totdat gebruikers de browser sluiten. Daarom kan deze activiteit uren duren.

Bovendien was Coinhive ingebed in verschillende websites die populaire sociale netwerken imiteren, bijvoorbeeld Twitter. Inderdaad, er is een geregistreerd domein twitter.com.com dat het delvingsprogramma laadt zodra iemand het adres van Twitter verkeerd spelt en deze site betreedt. Het is mogelijk dat oplichters vele vergelijkbare sites hebben geregistreerd en op dit moment profiteren van onoplettende computergebruikers.

Daarnaast werd gemeld dat een hoop websites verborgen miners gebruiken in de browser. Onder dergelijke sites bevonden zich The Pirate Bay,, showtime.com en showtimeanytime.com.. De laatstgenoemde websites stopten deze activiteiten echter zodra ze werden opgemerkt. De online community denkt echter dat eigenaren van deze sites mogelijk honderdduizenden dollars hebben verdiend.

Update van augustus 2017: De Vatico Monero (XMR) CPU Miner komt uit

De nieuwste versie van malware is ingesteld voor het delven van XMR, Monero en andere digitale valuta. Zoals de vorige versie, werkt de malware ook via een Trojaans paard. Aan de andere kant kan het worden gedetecteerd als moloko.exe. De bestandsnaam suggereert dat de malware mogelijk afkomstig is van Russische gebruikers of deze heeft getarget. Helaas zijn mining trojans een groot probleem in dat land.

De Task Manager zal het identificeren als een Monero (XMR) CPU-miner. De belangrijkste indicator die de aanwezigheid van een minervirus suggereert, is een extreem hoog CPU-gebruik. De malware maakt ook verbinding met XMR mining pool op xmr-eu.dwarfpool.com:8050 en start de activiteit.

Zelfs als u niet de gewoonte hebt om de Task Manager eens in de zoveel tijd te controleren, zult u de verslechterde pc-processen opmerken. In het geval dat u dit cyber-ongeluk tegenkomt, elimineer het dan meteen.

De modus operandi van Monero Miner uitwerkend, is het belangrijk op te merken dat deze infectie de computer binnenkomt als een Photo.scr-bestand dat vervolgens kopieën van hetzelfde bestand op alle geïnfecteerde computerstations dropt. Uiteindelijk extraheert het Trojaanse paard de uitvoerbare NsCpuCNMiner32.exe die verantwoordelijk is voor het delvingsproces.

Dit bestand wordt in de map%Temp% geplaatst en werkt van daaruit. Dit proces start ook automatisch elke keer dat de computer wordt opgestart. Gelukkig zijn de hackers hulpeloos als uw apparaat is losgekoppeld van het internet omdat alle delvingsprocessen een netwerkverbinding nodig hebben om goed te kunnen functioneren. Daarom is het ook aan te raden om de verwijdering van de Monero Miner offline uit te voeren. Ga naar beneden voor meer informatie over hoe u dit handmatig kunt doen.

2 november 2017: schadelijke Monero-miners worden gevonden in Google Play Store

Opnieuw bleek Google Play Store een onbetrouwbare 'officiële app'-winkel te zijn. Het lijkt erop dat de nieuwste malware-tendensen dit app-platform met succes bereiken en meteen Android-gebruikers aanvallen. Deze keer spotten onderzoekers schadelijke apps die scripts voor cryptovaluta-mining verborgen. Het schadelijke Android Monero Miner-virus wordt meestal herkend als ANDROIDOS_JSMINER of ANDROIDOS_CPUMINER.

De JSMiner-versie werd gedetecteerd in “Recitiamo Santo Rosario Free” (een app voor religieuze mobiele gebruikers) en “SafetyNet Wireless App” (een app met veelbelovende deals en kortingsbonnen voor het bekijken van video's en het invullen van enquêtes). Het is dan ook niet verrassend dat deze apps profiteren van de Coinhive-technologie (hierboven beschreven) om een digitale valuta te delven. De JavaScript-code wordt uitgevoerd binnen de webview van apps; het slachtoffer zal echter niets verdachts merken, behalve wat betreft de volgende problemen:

- Kortere levensduur van de batterij;

- Langzame prestaties van het apparaat;

- App loopt vast.

De CPUMiner werd gedetecteerd als “Car Wallpaper HD: mercedes, ferrari, bmw and audi” -toepassing. Deze groep schadelijke toepassingen configureert legitieme versies van apps en infecteert ze met cryptovaluta-mining-bibliotheken zoals cpuminer (de criminelen gebruiken een bijgewerkte 2.5.1-versie ervan).

Later worden deze opnieuw verpakt en gedistribueerd. Analyse door TrendMicro laat zien dat dit type malware meerdere cryptovaluta’s kan delven (niet alleen Monero).

De code die verantwoordelijk is voor het delven krijgt een configuratiebestand van de servers van criminelen. Het bestand bevat gegevens over de miningpool via het stratum mining protocol.

Monero Miner-versies en bijbehorende processen

ShellExperienceHost.exe en MicrosoftShellHost.exe. Deze processen kunnen verschijnen in de Windows Task Manager na de infiltratie door het Trojaanse paard. Het schadelijke programma lanceert ShellExperienceHost.exe dat automatisch wordt gestart bij het opstarten van het systeem. Dit proces lanceert ook MicrosoftShellHost.exe, die verantwoordelijk is voor het delven van cryptovaluta van Monero door CPU-verwerkingskracht van de getroffen computer te gebruiken.

Booster.exe. Dit Trojaanse paard kan het systeem binnenkomen met behulp van adware-bundels. Eenmaal binnen, configureert het Windows-instellingen om te starten bij het opstarten van het systeem. In de Task Manager wordt het bestand Booster.exe beschreven als VsGraphics Desktop Engine. Het maakt echter gebruik van maximaal 25% computer-CPU, wat een duidelijke indicatie is van het delven van de virtuele valuta.

Wise XMRig virus. The Wise Miner is een Trojaans paard dat twee processen op het getroffen apparaat kan uitvoeren om de Monero-valuta te delven: AudioHD.exe en winserv.exe. Wanneer dit Trojaanse paard het systeem binnenkomt, wordt onmiddellijk de AudioHD.exe-miner aangemaakt die wordt gestart wanneer een gebruiker zijn of haar computer inschakelt. In de taakbeheerder heeft dit proces de beschrijving: XMRig.

Een ander bestand dat is geassocieerd met Wise Miner is winserv.exe dat een beschrijving van de WindowsHub bevat. Beide processen gebruiken veel CPU-kracht op de computer en maken het systeem traag.

Shadowsocks Miner. Dit Trojaanse paard staat bekend om het aanmaken en lanceren van service.exe of websock.exe op het betreffende apparaat. Gebruikers kunnen ze zien in Windows Taakbeheer met behulp van veel computerbronnen. De malware komt vaak op het systeem aan in softwarebundels. Bovendien kan het ook andere spyware of potentieel ongewenste apps naar het systeem brengen.

Vatico Monero (XMR) CPU Miner. Dit Trojaanse paard komt binnen in het systeem en doet zich voor als een nuttig programma. Zodra het echter in het systeem terechtkomt, start het een autorun-proces genaamd moloko.exe. Dus elke keer dat een slachtoffer Windows opstart, begint de mijnwerker tot 80% computer CPU te gebruiken om Monero te delven.

Adylkuzz Miner virus. Deze Monero-delver komt het systeem binnen met behulp van de EternalBlue-exploit en DoublePulsar-achterdeur. De malware verbindt de getroffen computer met het mining-botnet en begint zijn CPU te gebruiken om cryptovaluta te delven. Het verbinden van de getroffen computers met het netwerk helpt om meer crypto-geld te genereren dan normaal.

Coinhive Miner. De auteurs van de miner hebben gebruik gemaakt van de legitieme Coinhive-tool waarmee website-eigenaren crypto-valuta kunnen delven. Oplichters hebben een miningcode geplaatst in kwaadwillende browserextensies en gehackte websites. Bovendien verspreiden criminelen dit virus via technische ondersteuningspraktijken of beschadigde sites die niet kunnen worden geopend zonder de browser te dwingen te stoppen.

De Monero Miner-distributietechnieken

Meestal wordt Monero Miner gedistribueerd via verschillende verdachte domeinen en frauduleuze websites. De gebruikers die het op hun computers downloaden, worden ertoe overgehaald dat ze denken dat ze nuttige inhoud verzamelen. In werkelijkheid downloaden ze een geïnfecteerd bestand dat onmiddellijk het virus verspreidt over de computer en zich voorbereidt op het miningproces.

Het is vooral belangrijk om uw computer regelmatig op malware te controleren, vooral als u regelmatig online software downloadt. Het is ook raadzaam om de programma's die uw pc binnenkomen bij te houden en ze bovendien te controleren met betrouwbare antivirusscanners.

In september 2017 is de malware ook via de SafeBrowse-extensie opgemerkt. Daarom wordt Google Chrome-gebruikers geadviseerd om weg te blijven van deze extensie. Deze versie van malware is extreem gevaarlijk voor de computer omdat deze veel CPU's van de computer gebruikt. In Taakbeheer kunnen gebruikers zien dat Chrome tot 50% van de CPU gebruikt. Als u echter Chrome Task Manager opent, ontdekt u dat het probleem de SafeBrowse-extensie is.

Verwijder het Trojaanse paard van de Monero Miner onmiddellijk met behulp van professionele richtlijnen

Hoewel het Monero Miner-virus een beetje complexer is dan de browser-hijackers, adware en vergelijkbare lichtgewicht infecties, kan het vrijwel moeiteloos van de geïnfecteerde computers worden verwijderd. Zoals we al hebben vermeld, kunt u Monero Miner automatisch verwijderen. U hoeft alleen een vertrouwd antivirusprogramma voor de taak te selecteren, bijvoorbeeld FortectIntego of Malwarebytes.

Scan uw computer met de door u gekozen antimalware-, antispyware- of antivirussoftware en u zult niet langer te maken krijgen met systeemvertragingen en computercrashes. We willen u eraan herinneren dat de verwijdering van Monero Miner succesvoller zal zijn als u deze offline uitvoert, met behulp van de veilige modus.

Trouwens, als u de SafeBrowse Chrome-extensie hebt geïnstalleerd (of deze in de softwarebundel hebt gekregen), moet u deze ook verwijderen. Zoals we in het artikel hebben vermeld, is het nauw gerelateerd aan de malware en brengt het uw computer in gevaar vanwege het hoge CPU-gebruik.

Manuele Monero Miner Verwijdering Handleiding

Gijzelsoftware: handmatig gijzelsoftware verwijderen in veilige modus

Start het systeem opnieuw op en start het cyberbeveiligingshulpprogramma om het Trojaans paard van de Monero Miner te verwijderen.

Belangrijk! →

Een handmatige verwijdering gids zou te ingewikkeld kunnen zijn voor occasionele computergebruikers. Het vereist dat geavanceerde IT-kennis correct worden uitgevoerd (als vitale systeembestanden worden verwijderd of beschadigd, kan dit leiden tot een volledige aantasting van Windows), en het kan ook uren duren om te voltooien. Daarom raden wij je aan de automatische methode hierboven te gebruiken.

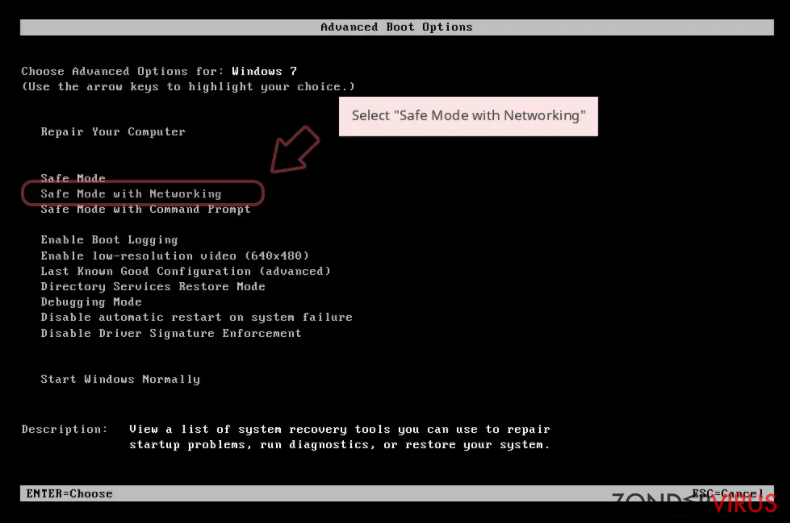

Stap 1. Toegang tot veilige modus met netwerken

Handmatige verwijdering van malware kan het beste worden uitgevoerd in de veilige modus.

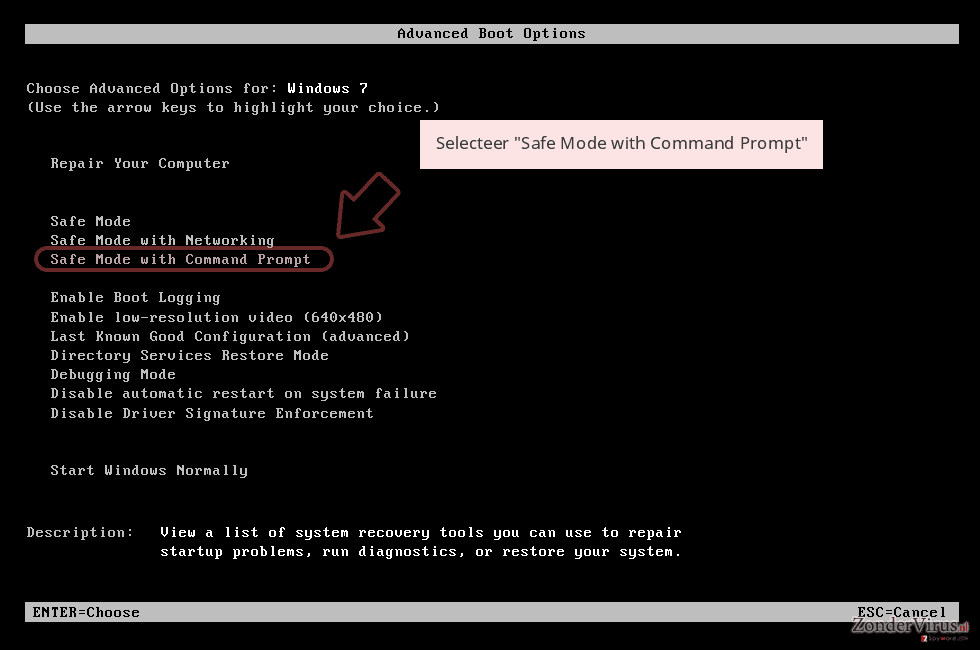

Windows 7 / Vista / XP

- Klik Start > Afsluiten > Herstart > OK

- Wanneer je computer actief wordt, druk dan op de F8 toets (als dat niet werkt, probeer dan F2, F12, Del, enz. – het hangt allemaal af van je moederbord model) meerdere malen totdat je het Advanced Boot Options venster ziet.

- Selecteer Veilige Modus met Netwerk in de lijst.

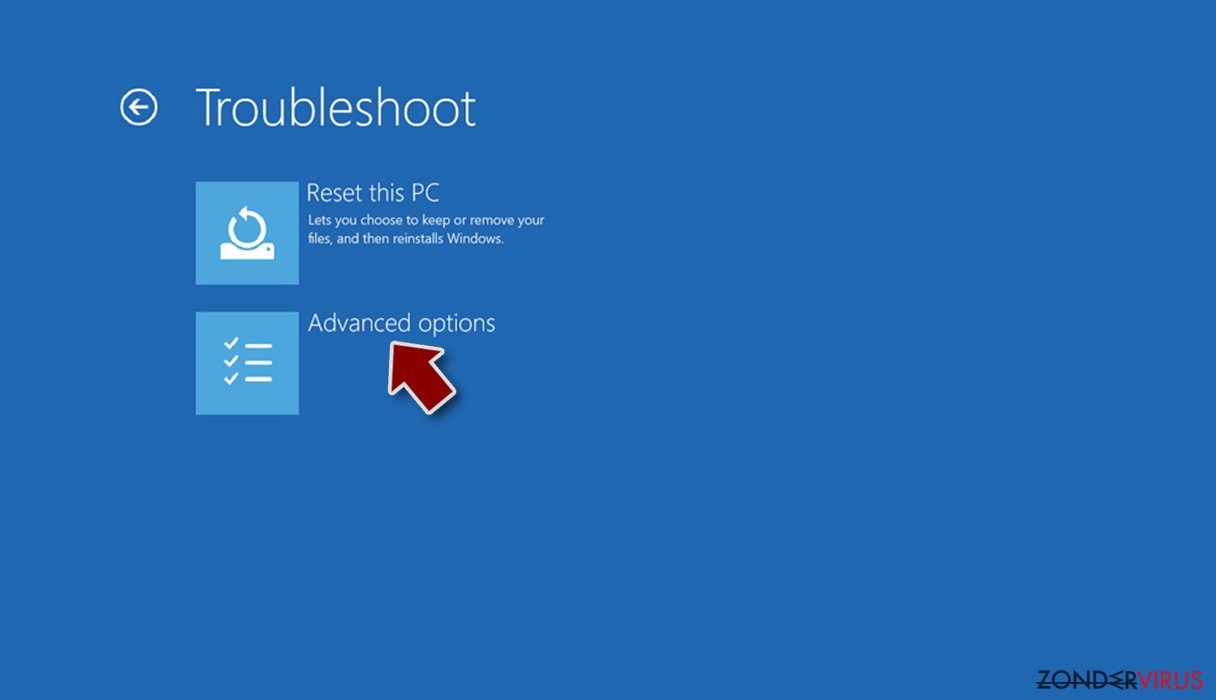

Windows 10 / Windows 8

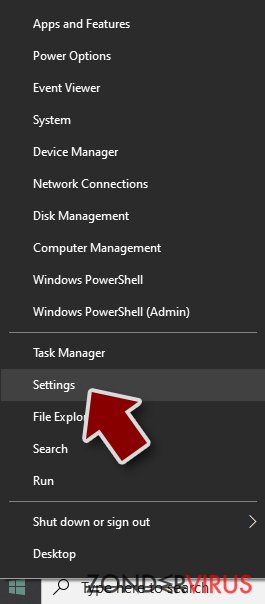

- Klik met de rechtermuisknop op Start en selecteer Instellingen.

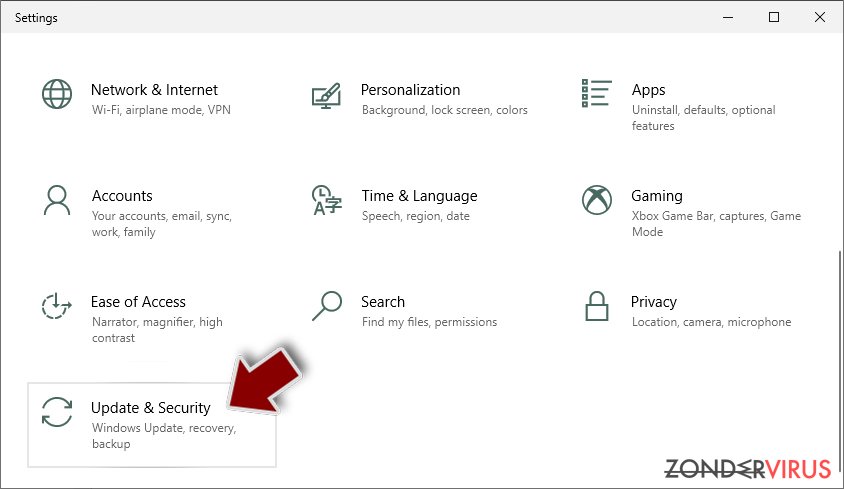

- Scroll naar beneden en kies Update & Security.

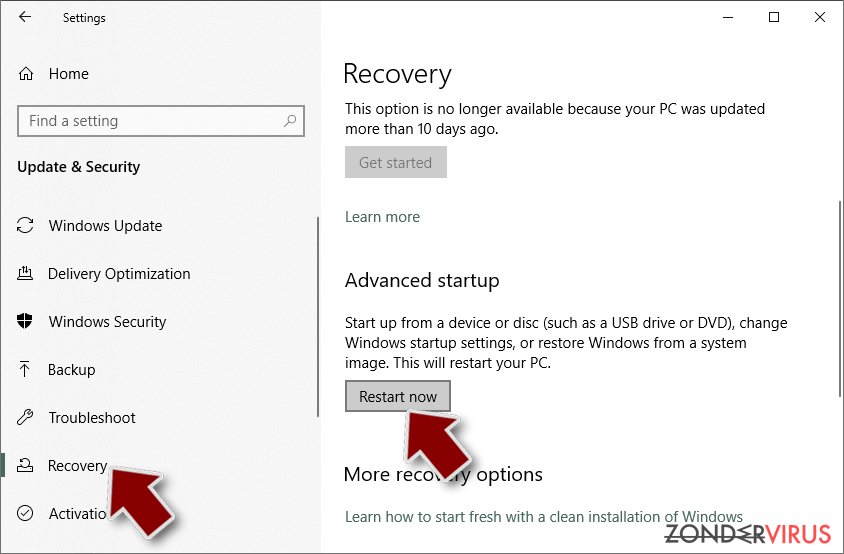

- Kies Herstel aan de linkerkant van het venster.

- Scroll nu naar beneden naar het onderdeel Geavanceerd opstarten.

- Klik op Nu opnieuw heropstarten.

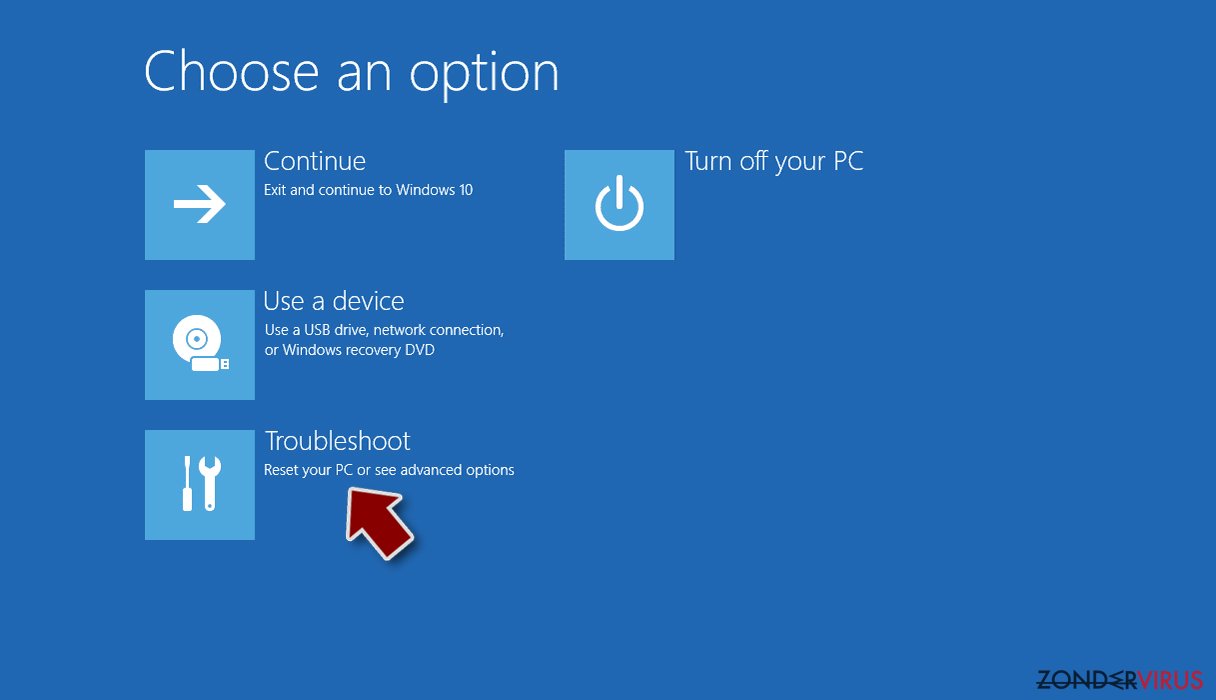

- Selecteer Probleemoplossing

- Ga naar Geavanceerde opties.

- Selecteer Opstartinstellingen.

- Klik op Herstarten.

- Klik nu op 5 of klik op 5) Veilige modus met Netwerken inschakelen.

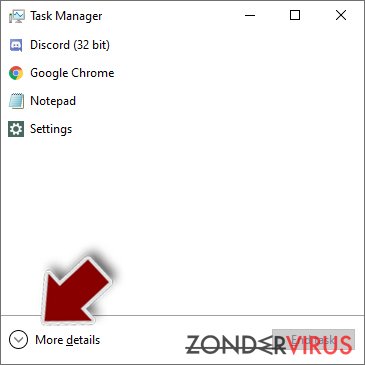

Stap 2. Sluit verdachte processen af

Windows Taakbeheer is een handig hulpmiddel dat alle processen toont die op de achtergrond draaien. Als malware een proces uitvoert, moet je het afsluiten:

- Klik op Ctrl + Shift + Esc op je toetsenbord om Windows Taakbeheer te openen.

- Klik op Meer details.

- Scroll naar beneden naar het gedeelte Achtergrond processen en kijk of er iets verdachts is.

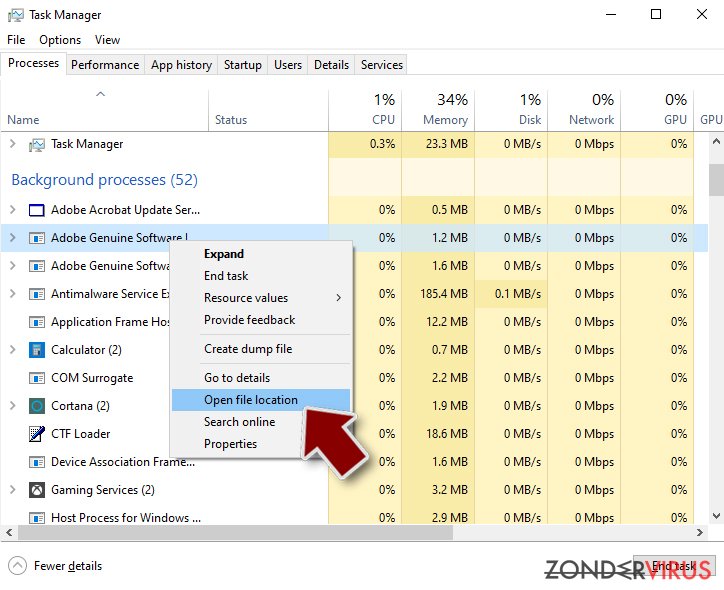

- Klik met de rechtermuisknop en selecteer Open bestandslocatie.

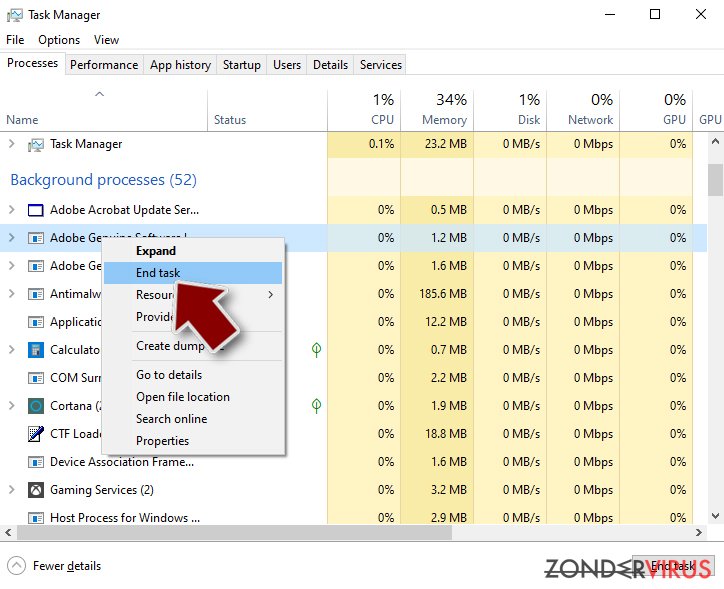

- Go back to the process, right-click and pick End Task.

- Verwijder de inhoud van de schadelijke map.

Stap 3. Controleer programma Opstarten

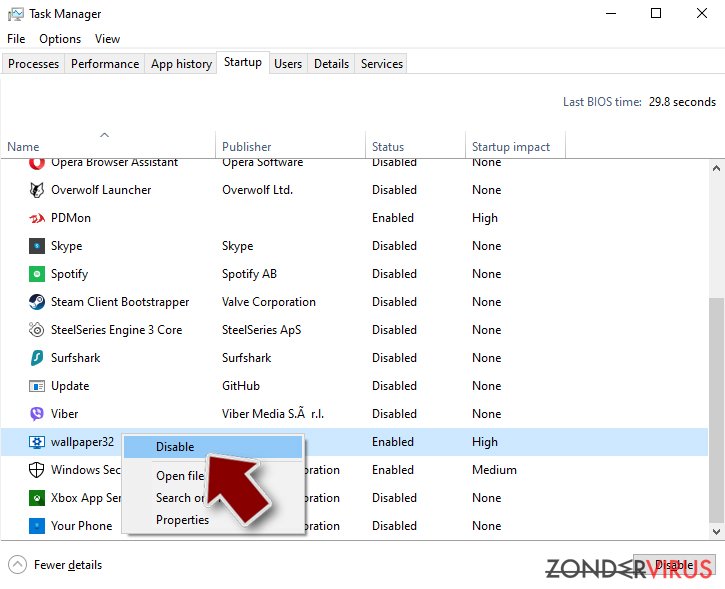

- Klik op Ctrl + Shift + Esc op je toetsenbord om Windows Taakbeheer te openen.

- Ga naar tabblad Opstarten.

- Klik met de rechtermuisknop op het verdachte programma en kies Uitschakelen.

Stap 4. Verwijder virusbestanden

Malware-gerelateerde bestanden kunnen op verschillende plaatsen in je computer worden gevonden. Hier zijn instructies die je kunnen helpen ze te vinden:

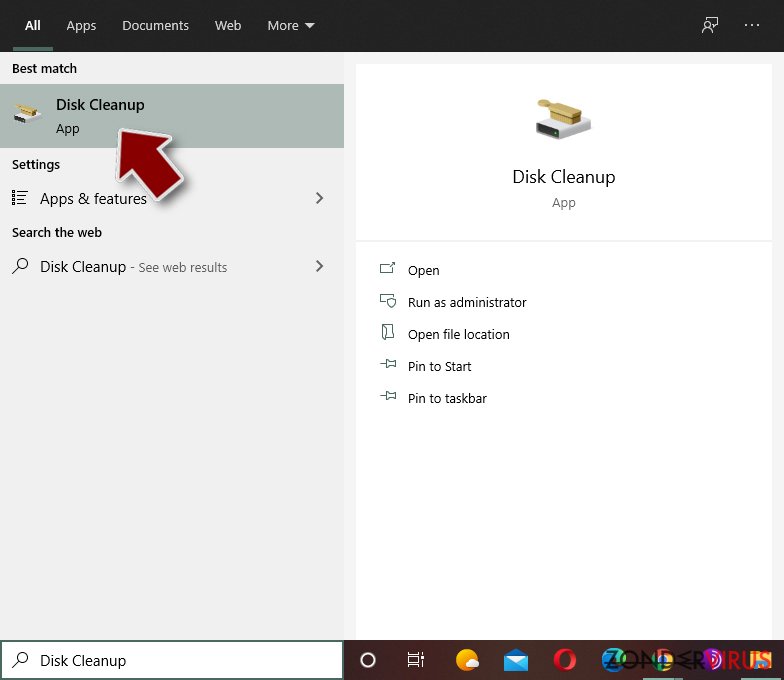

- Typ in Windows Zoeken Schijfopruiming in en klik op Enter.

- Selecteer de schijf die je wilt opschonen (C: is standaard je hoofdschijf en is waarschijnlijk de schijf met de schadelijke bestanden).

- Blader door de lijst met te verwijderen bestanden en selecteer het volgende:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Kies systeembestanden opschonen.

- Je kunt ook zoeken naar andere schadelijke bestanden die verborgen zijn in de volgende mappen (typ deze items in Windows Zoeken en klik op Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Herstart de pc in normale modus wanneer je klaar bent.

Verwijder Monero Miner door System Restore te gebruiken

-

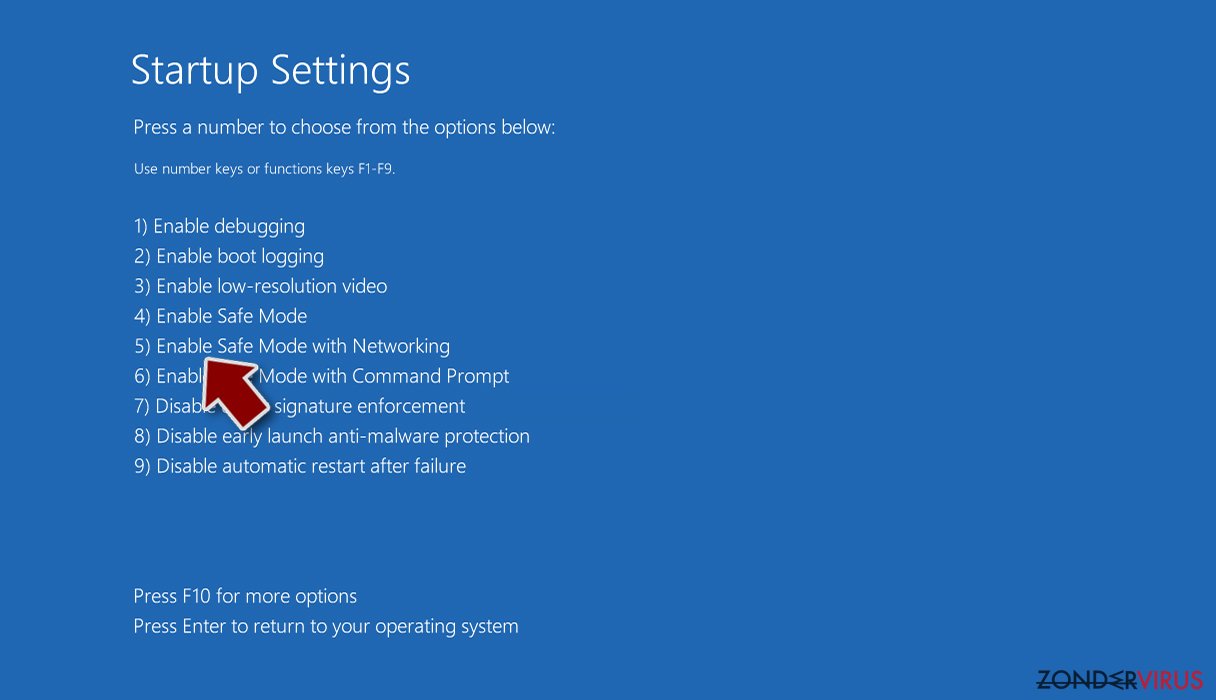

Stap 1: Herstart je computer in Safe Mode with Command Prompt

Windows 7 / Vista / XP- Klik op Start → Shutdown → Restart → OK.

- Als je pc actief wordt begin dan meerdere keren te drukken op F8 tot je het Advanced Boot Options venster ziet

-

Selecteer Command Prompt uit de lijst

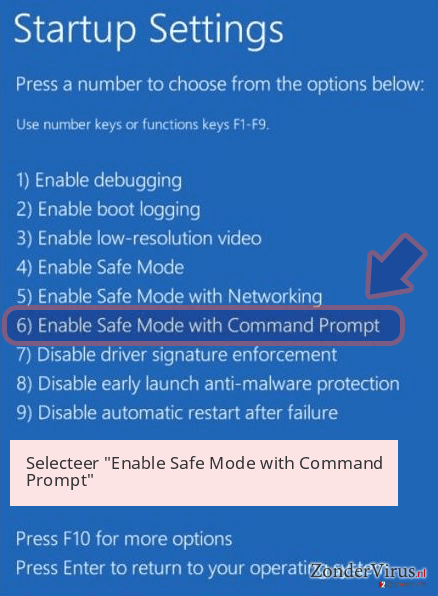

Windows 10 / Windows 8- Druk op de Power knop in het Windows aanmeld scherm. Druk nu op Shift op je toetsenbord en hou ingedrukt, en klik dan op Restart.

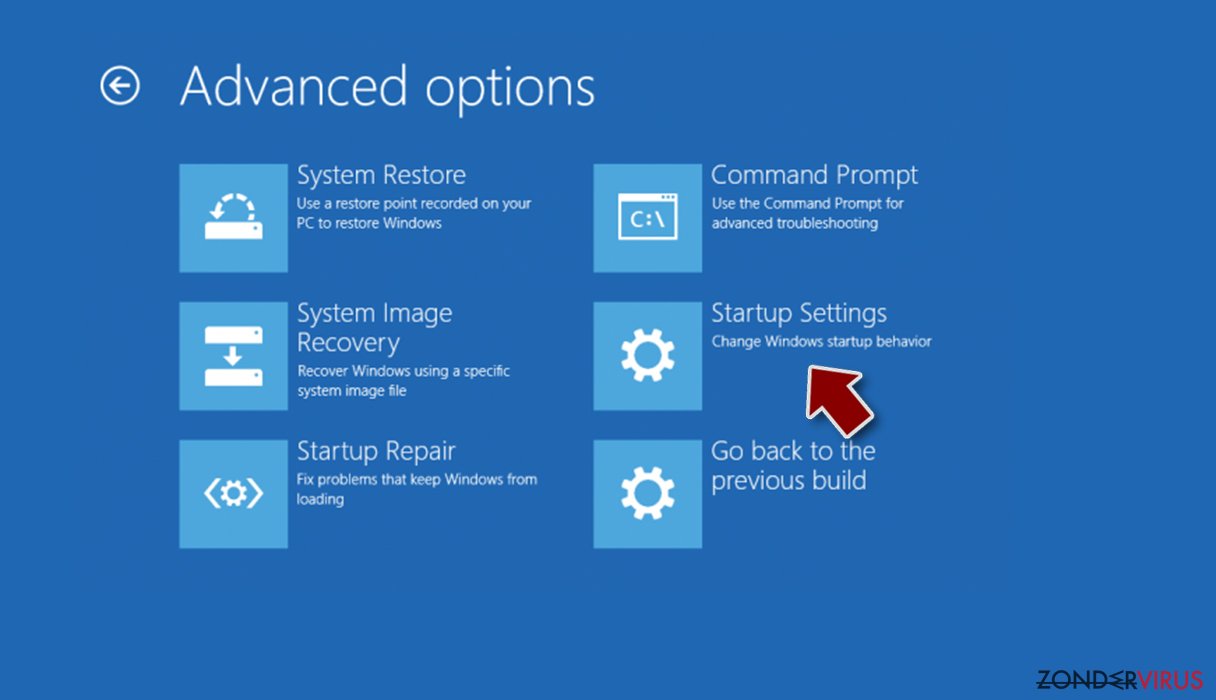

- Selecteer nu Troubleshoot → Advanced options → Startup Settings en tenslotte druk op Restart

-

Zodra je pc actief wordt, selecteer je Enable Safe Mode with Command Prompt in het Startup Settings venster

-

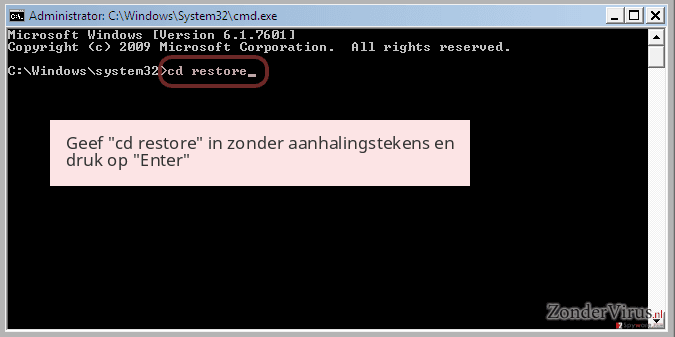

Stap 2: Herstel je systeembestanden en instellingen

-

Zodra het Command Prompt venster verschijnt, geef je cd restore in en klik op Enter

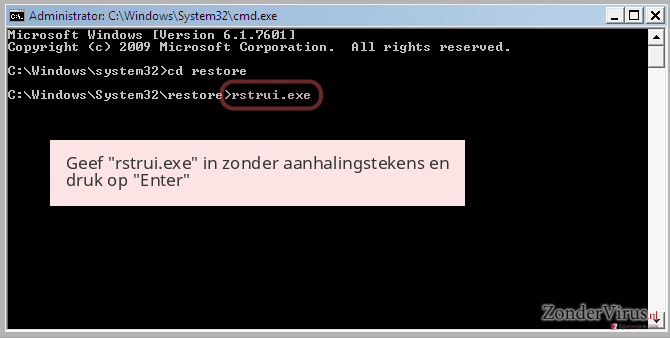

-

Typ nu rstrui.exe en klik opnieuw op Enter.

-

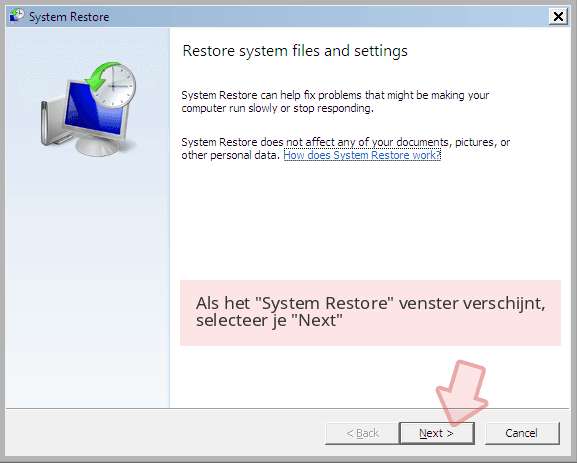

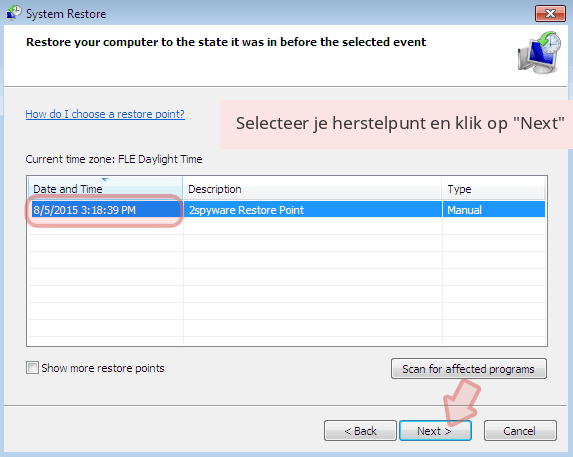

Als een nieuw venster verschijnt, klik je op Next en seleteer het herstelpunt dat voor de infiltratie van Monero Miner is. Klik nadien op Next

-

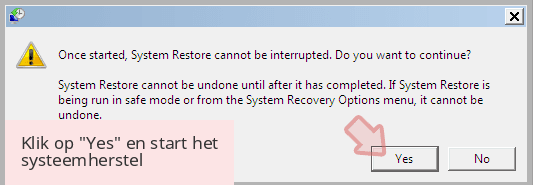

Klik nu op Yes om het systeemherstel te starten

-

Zodra het Command Prompt venster verschijnt, geef je cd restore in en klik op Enter

Tenslotte zou je er steeds moten aan denken om je pc te beschermen tegen crupto-ransomware. Om je pc tegen Monero Miner en andere ransomwares te beschermen, gebruik je best een betrouwbare anti-spyware zoals FortectIntego, SpyHunter 5Combo Cleaner of Malwarebytes

Aanbevolen voor jou

Laat u niet bespioneren door de overheid

De overheid heeft veel problemen met het bijhouden van gebruikersgegevens en het bespioneren van burgers, dus u moet hier rekening mee houden en meer leren over dubieuze informatieverzamelingspraktijken. Vermijd ongewenste tracering door de overheid of spionage door volledig anoniem op het internet te surfen.

U kunt een andere locatie kiezen wanneer u online gaat en toegang krijgen tot eender welk gewenst materiaal, zonder bijzondere inhoudelijke beperkingen. Door gebruik te maken van Private Internet Access VPN, kunt u eenvoudig genieten van een internetverbinding zonder risico's op hacken.

Controleer de informatie die toegankelijk is voor de overheid of elke andere ongewenste partij en surf online zonder bespioneerd te worden. Ook als u niet betrokken bent bij illegale activiteiten of vertrouwen heeft in uw selectie van diensten en platformen, dient u voor uw eigen veiligheid achterdochtig te zijn en voorzorgsmaatregelen te nemen door gebruik te maken van een VPN-dienst.

Back-upbestanden voor later gebruik, in het geval van een malware-aanval

Softwareproblemen als gevolg van malware of direct gegevensverlies door versleuteling kunnen leiden tot problemen met uw apparaat of permanente schade. Als u over goede, actuele back-ups beschikt, kunt u na een dergelijke gebeurtenis gemakkelijk herstellen en weer aan het werk gaan.

Het is van essentieel belang om updates te maken van uw back-ups na eventuele wijzigingen op het apparaat, zodat u terug kunt keren naar het punt waar u aan werkte wanneer malware iets verandert of problemen met het apparaat gegevens- of prestatiecorruptie veroorzaken. Vertrouw op dergelijk gedrag en maak een dagelijkse of wekelijkse back-up van uw bestanden.

Als u beschikt over de vorige versie van elk belangrijk document of project, kunt u frustratie en problemen voorkomen. Het komt goed van pas wanneer malware uit het niets opduikt. Gebruik Data Recovery Pro voor systeemherstel doeleinden.