Verwijder Magniber virus (Verwijdering Handleiding) - geüpdatet aug 2018

Magniber virus Verwijdering Handleiding

Wat is Het Magniber ransomware virus?

Magniber – een gevaarlijk ransomware virus dat terugkeert met een sterkere versie om Koreaanse gebruikers te infecteren

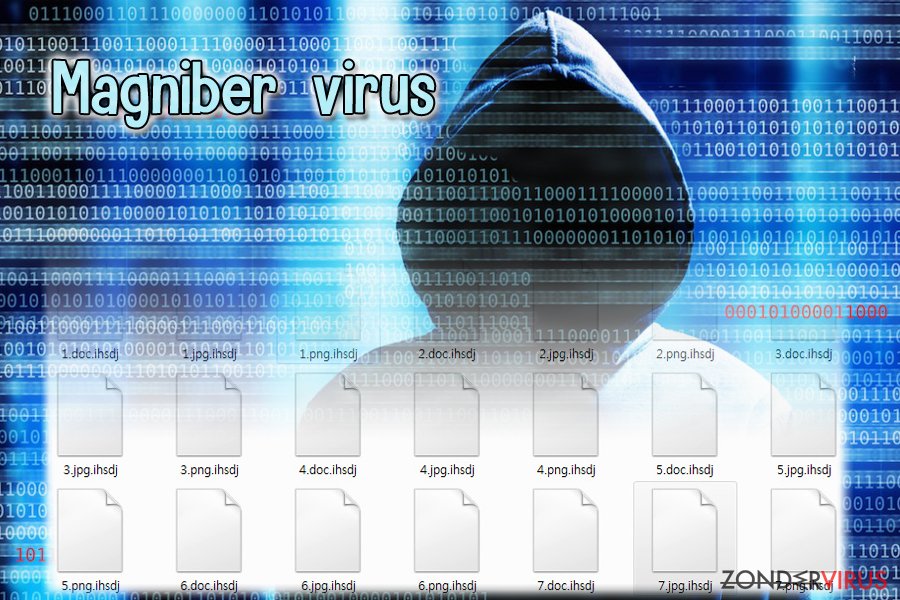

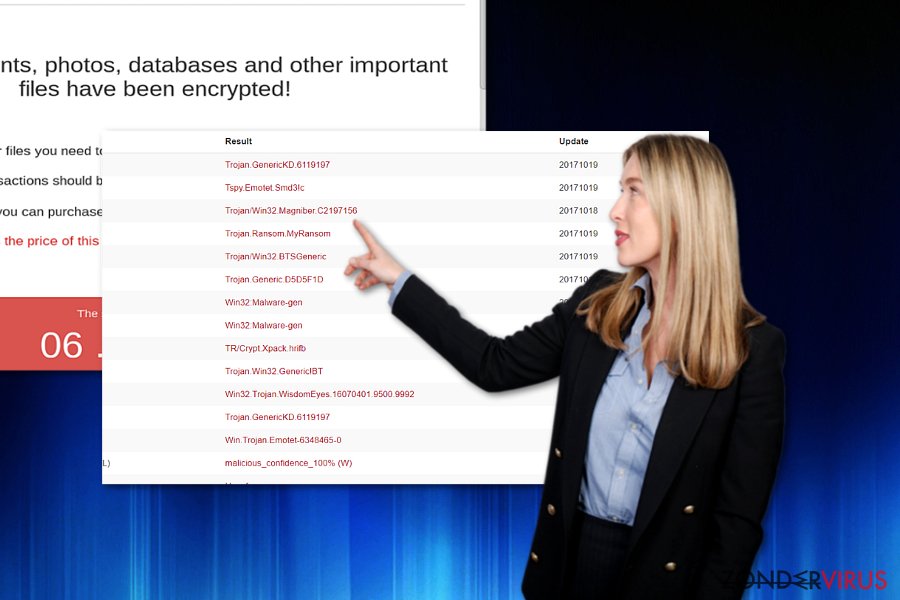

Magniber is een gevaarlijk crypto-virus dat voor het eerst opdook in oktober van 2017. Zijn naam vind zijn oorsprong in twee woorden: Magnitude (de ransomware werd verspreid via de Magnitude exploit kit) en Cerber. De malware gebruikt AES-128 om gegeens te vergrendelen en voegt een bestandsextensie van 5 tot 9 letters toe. Daarna eist het een losgeld van 0,2 BTC, wat later verdubbelt wordt naar 0,4 BTC. Hoewel Zuid-Koreaanse beveiligingsonderzoekrs erin slaagden een decoder te maken voor de meeste varianten van het Magniber virus, kwam het in jli 2018 sterker terug met bijgewerkte verduisteringstechnieken. Terwijl her oorspronkelijk exclusief gericht was op Koreaanse gebruikers, werd zijn spectrum verbreedt en kan het nu ook bestanden van Chinese en Maleisische gebruikers versleutelen. De ransomware voegt de .dyaaghemy bestandsextensie toe en kan, op het moment van schrijven, nog niet worden gedecodeerd.

| SAMENVATTING | |

| Naam | Magniber ransowmare |

|---|---|

| Type | Crypto-virus |

| Geassocieerd aan | Cerber virus |

| Gebruikte Exploit | Magnitude exploit kit |

| Gevraagd losgeld | 0,2 BTC; 0,4BTC na vijf dagen |

| Gebruikte Extensies |

.fprgbk; .ihsdj; .kgpvwnr; .vbdrj; .skvtb; .vpgvlkb; .dlenggrl; .dxjay; .fbuvkngy; .xhspythxn; .demffue; .mftzmxqo; .qmdjtc; .wmfxdqz; .ndpyhss, .dyaaghemy |

| Symtomen | Versleutelde bestanden |

| Distributie | CVE-2016-0189 kwetsbaarheid in Internet Explorer |

| Verwijdering | Download en installeer FortectIntego, SpyHunter 5Combo Cleaner of Malwarebytes. Herstart de pc in veilige modus |

| Decodering | Beschikbaar hier (nieuwste versies) en hier |

Er werd gemerkt dat de Magniber cyberdreiging verspreid werd via de. Deze exploit kit werd reeds gebruikt door het Cerber virus. Dit is echter niet de enige gelijkenis met de beruchte ransomware..

Oorspronkelijk, richtte het crypto-virus zich enkel op Zuid-Koreaanse computergebruikers. Nu werd het echter ook opgemerkt in andere Aziatische landen – China en Malaysië. Wat interessant is, is dat de malware zichzelf uitschakelt (door zijn ping.exe uitvoeringsbestand te deleten) als het een andere taal dan het Koreaans, Chinees of Maleisisch detecteert.

De malware gebruikt een AES codering. Voor eind maart 2018, was het bijna onmogelijk om bestanden te decoderen zonder AES sleutel. Zuid Koreaanse cyberbeveiliging experts zijn er echter in geslaagd om voor de meeste van de Magniber ransomware versies de code te kraken.

Dit feit, voedt het vermoeden dat Noord-Koreaanse hackers wel eens verantwoordelijk kunnen zijn voor de malware. Deze veronderstelling is niet ongefundeerd als we rekening houden met de cyber capaciteiten van dit land Er moet echter nog bewijs gevonden worden voor deze theorie.

De Magniber ransomware werd ontworpen om bestanden te versleutelen en een losgeld te eisen. De malware werd reeds verscheidene keren bijgewerkt en de recentste updates werden opgemerkt in juni 2018. Deze versie voegt de .ndpyhss bestandsextensie toe en plaats een losgeldbrieg, genaamd README.txt.

Elk van de nieuwe varianten voegt een andere bestandsextensie toe. Momenteel vergrendelt de malware bestanden met deze achtervoegsels:

- .fprgbk;

- .ihsdj;

- .kgpvwnr;

- .vbdrj;

- .skvtb;

- .vpgvlkb;

- .dlenggrl;

- .dxjay;

- .fbuvkngy;

- .xhspythxn;

- .demffue;

- .mftzmxqo;

- .qmdjtc;

- .wmfxdqz;

- .ndpyhss

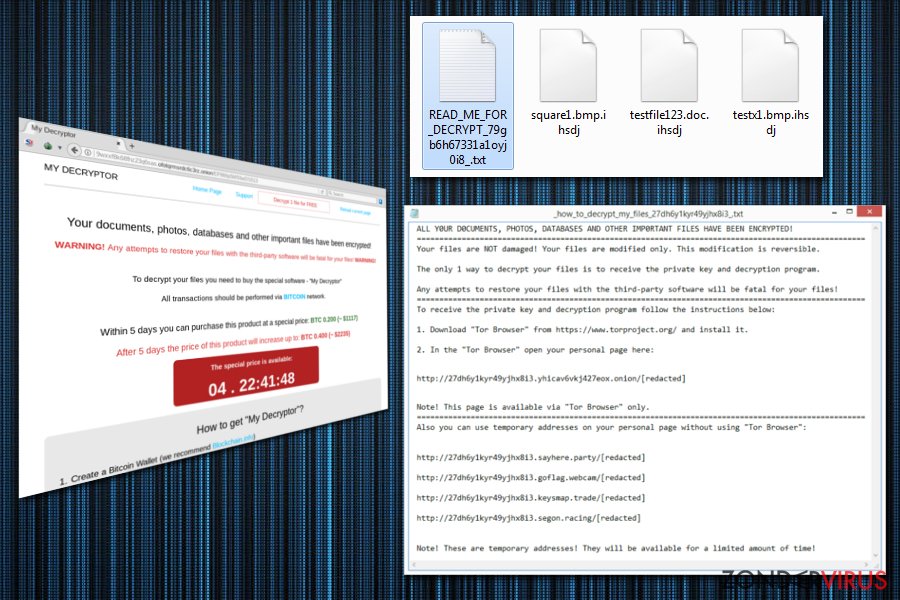

Na het versleutelen van de gegevens, biedt de malware je aan om My Decryptor te kopen om je gecorrumpeerde bestanden te herstellen. Op dit moment kost het 0,2 bitcoins ($1140). Na vijf dagen zal het verdubbelen naar 0,4. Betaal niet want de malware kan gedecodeerd worden. Concentreer je in plaats daarvan op het verwijderen van Magniber. FortectIntego of Malwarebytes is een betrouwbare beveiliging software die je kan helpen bij een snelle verwijdering van malware.

Vorige pogingen om de kwaadaardige code te kraken

Simone “evilsocket” Margaritelli, de onderzoeker van het mobiele beveiligingsbedrijf Zimperium, slaagde erin een decodering tool te maken dat kan helpen bij het herstellen van bestanden na de Magniber aanval. Om het te gebruiken moeten de slachtoffers echter de AES sleutel kennen.

Volgens de onderzoeker zou de decoder moeten werken als de slachtoffers geïnfecteerd werden vanop een niet-Koreaans IP-adres of ze geen verbinding kunnen maken met de Command & Control (C&C) server. Deze mensen zouden de sterk gecodeerde sleutel en IV die in de ransomeware code verwerkt zitten moeten kennen.

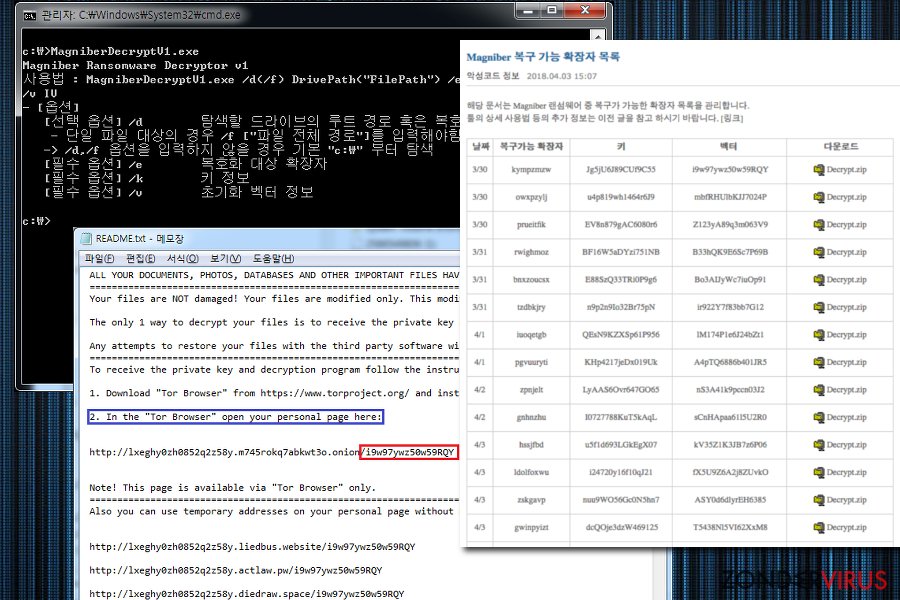

Een Zuid-Koreaans beveiligingsteam heeft nieuwe decoders uitgebracht

Eind maart 2018, hebben beveiligingsonderzoekers van AhnLab meerdere decoders uitgebracht voor verschillende versies van het Magniber virus. Het recovery tool functioneert gebaseerd op een coderingsbug die over het hoofd gezien werd door de hackers.

Hieronder vind je de tabel met de versies van de Magniber ransomware die nu gedecodeerd kunnen worden:

| Decoder releasedatum | Herstelbare bestandsextensie | Slachtoffer sleutel |

Magniber betalingssite vector | Download Link |

| 3/30 | kympzmzw | Jg5jU6J89CUf9C55 | i9w97ywz50w59RQY | MagniberDecrypt.zip |

| 3/30 | owxpzylj | u4p819wh1464r6J9 | mbfRHUlbKJJ7024P | MagniberDecrypt.zip |

| 3/30 | prueitfik | EV8n879gAC6080r6 | Z123yA89q3m063V9 | MagniberDecrypt.zip |

| 3/31 | rwighmoz | BF16W5aDYzi751NB | B33hQK9E6Sc7P69B | MagniberDecrypt.zip |

| 3/31 | bnxzoucsx | E88SzQ33TRi0P9g6 | Bo3AIJyWc7iuOp91 | MagniberDecrypt.zip |

| 3/31 | tzdbkjry | n9p2n9Io32Br75pN | ir922Y7f83bb7G12 | MagniberDecrypt.zip |

| 4/1 | iuoqetgb | QEsN9KZXSp61P956 | lM174P1e6J24bZt1 | MagniberDecrypt.zip |

| 4/1 | pgvuuryti | KHp4217jeDx019Uk | A4pTQ6886b401JR5 | MagniberDecrypt.zip |

| 4/2 | zpnjelt | LyAAS6Ovr647GO65 | nS3A41k9pccn03J2 | MagniberDecrypt.zip |

| 4/2 | gnhnzhu | I0727788KuT5kAqL | sCnHApaa61l5U2R0 | MagniberDecrypt.zip |

| 4/3 | hssjfbd | u5f1d693LGkEgX07 | kV35Z1K3JB7z6P06 | MagniberDecrypt.zip |

| 4/3 | ldolfoxwu | i24720y16f10qJ21 | fX5U9Z6A2j8ZUvkO | MagniberDecrypt.zip |

| 4/3 | zskgavp | nuu9WO56Gc0N5hn7 | ASY0d6dlyrEH6385 | MagniberDecrypt.zip |

| 4/3 | gwinpyizt | dcQOje3dzW469125 | T5438Nl5VI62XxM8 | MagniberDecrypt.zip |

Het lijkt erop dat beveiligingsexperts nieuwe versies uitbrengen in korte intervallen. Deze informatie kan dus al snel veroudert zijn. Om de recentste releases te bekijken, bezoek je de AhnLab's website.

Cerber en Magniber analogieën

Hoewel het dezelfde betalingssite gebruikt, blijkt zijn broncode veel minder uitgebreidt te zijn dan deze van Cerber. Dit doet de hoop opleven dat het virus gedecodeerd kan worden. Na infiltratie, codeert de malware data en voegt er de .ihsdj of .kgpvwnr extensie aan toe. Daarnaast zal het een losgeld bestand openen, genaamd READ_ME_FOR_DECRYPT_[id].txt.

Dit bevat de typische tekst dat al je documenten, foto's en databases versleuteld werden. De manier waarop de tekst geschreven werd verschilt lichtjes van de oorspronkelijke tekst van Cerber.

Bovendien vertoont het Magniber virus een specifieke eigenschap. Meestal wijzen ransomware dreigingen de geïnfecteerde apparaten gebruiker ID's toe. Bovendien moeten aangetaste gebruikers de code invoeren op een aangegeven TOR website om verder te gaan met de data decodering.

Langs de andere kant, brengt de Magniber crypto-malware gebruikers naar een subdomein van de betalingssite, die de ID van het slachtoffer bevat. Deze is onderverdeelt in vier secties: Startpagina, Support, Decodeer 1 bestand GRATIS en Herlaad inhoudspagina.

Het crypto-virus ontwijkt ook bepaalde mappen bij het zoeken naar te versleutelen bestanden. Zoals normaal voor een ransomware, slaat het Programma Bestanden, Prullenmand, lokale instellingen en bepaalde AppData submappen over. Bovendien is de malware in staat om het bitcoin betaal adres te wijzigen als het een URL detecteert met een andere slachtoffer ID.

De Magniber ransomware kwam sterker terug in juli 2018

Beveiligingsonderzoekers van Malwarebytes Labs publiseerden een gedetailleerd technisch rapport over een nieuwe versie van het Magniber virus. Volgens experts onderging de ransomware enorme veanderingen gedurende het voorbije jaar en kwam het sterker als ooit terug.

De eerste belangrijke wijziging in de code van het virus is de mogelijkheden van de infectie. De nieuwe Magniber richt zich nu ook op gebruikers buiten Zuid-Korea, d.w.z. het virus activeert zijn payload als het Zuid Koreaans, Chinees (Macau, China, Singapore) of Maleisisch (Malaysië, Brunei) detecteert als invoertaal. Onderzoekers vermoeden dus dat het nog verder zal uitbreiden en uiteindelijk gebruikers wereldwijd door deze dreiging getroffen zullen worden.

De nieuwe versie van Magniber gebruikt de Magnitude exploit kit welke de Internet Explorer zero-day kwetsbaarheid (CVE-2018-8174) uitbuit, welke voor het eerst ontdekt werd in april van dit jaar en de maand erna hersteld werd. Gebruikers die dus op tijd hun browsers updaten zouden veilig moeten zijn voor de aanval van het nieuwe Magniber virus. Bovendien kent het virus ook weinig succes als het gaat over andere moderne browsers, zoals Google Chrome of Mozilla Firefox.

De Magniber ransomware vertrouwd niet langer op de Command & Control server of de sterk gecodeerde sleutel, en gebruikt tevens verbeterde verduisteringsmethodes. De verbeterde versie van het virus versleuteld bestanden door er het .dyaaghemy achtervoegsel aan toe te voegen, en vanaf nu, kan deze variant van Magniber niet worden gedecodeerd.

De Magnitude exploit kit werd gebruikt om het crypto-virus te verspreiden

Zoals we reeds vermelden, wordt de malware op dit moment verspreidt met de hulp van de Magnitude exploit kit. Deze richt zich op een specifieke CVE-2016-0189 kwetsbaarheid in Internet Explorer. Deze fout werd reeds herstelt. Als je deze brwser gebruikt moet je er dus voor zorgen dat hij up to date is.

Als de exploit kit de kwetsbaarheid detecteerd op een browser, wordt de gebruiker omgeleid naar een frauduleuze site die aangepast is aan zijn geografische locatie. Deze sites bevatten zeer waarschijnlijk een link. Het activeren hiervan zak de malware downloaden en de Magniber hijack starten.

Op dit moment, richt de malware zich enkel op Zuid-Korea, maar zijn activeteiten zouden weleens snel uitgebruid kunnen worden naar andere Oost Aziatische landen, bijvoorbeeld, Japanse sites. Verwijder Magniber dus zonder verwijl.

Verwijder het Magniber virus en herstel daarna je bestanden

Hoewel de malware je probeert te overtuigen dat het de nieuwste Cerber versie is, wordt er getwijfeld of de ontwerpers wel dezelfde zijn omwille van de verschillen in werkingsmodus en broncode. Hoewel beveiligingsexperts beweren dat de malware in feite Cerber is, spreekt de minder uitgebreide broncode dit tegen.

In elk geval, het verwijderen van de malware zou je top prioriteit moeten zijn. Verlies geen tijd met het handmatig prutsen aan het virus. Installeer een beveiligingstool, bijvoorbeeld, FortectIntego of SpyHunter 5Combo Cleaner, om het Magniber virus te verwijderen. Het virus kan verhinderen dat je beveiliging software opstart. In dit geval moet je het systeem opstarten in Veilige Modus en het programma starten. De onderstaande instructies tonen je hoe dit te doen. Enkel wanneer het verwijderen van Magniber voltooid is, kun je verdergaan met het herstellen van je gegevens.

Manuele Magniber virus Verwijdering Handleiding

Gijzelsoftware: handmatig gijzelsoftware verwijderen in veilige modus

Belangrijk! →

Een handmatige verwijdering gids zou te ingewikkeld kunnen zijn voor occasionele computergebruikers. Het vereist dat geavanceerde IT-kennis correct worden uitgevoerd (als vitale systeembestanden worden verwijderd of beschadigd, kan dit leiden tot een volledige aantasting van Windows), en het kan ook uren duren om te voltooien. Daarom raden wij je aan de automatische methode hierboven te gebruiken.

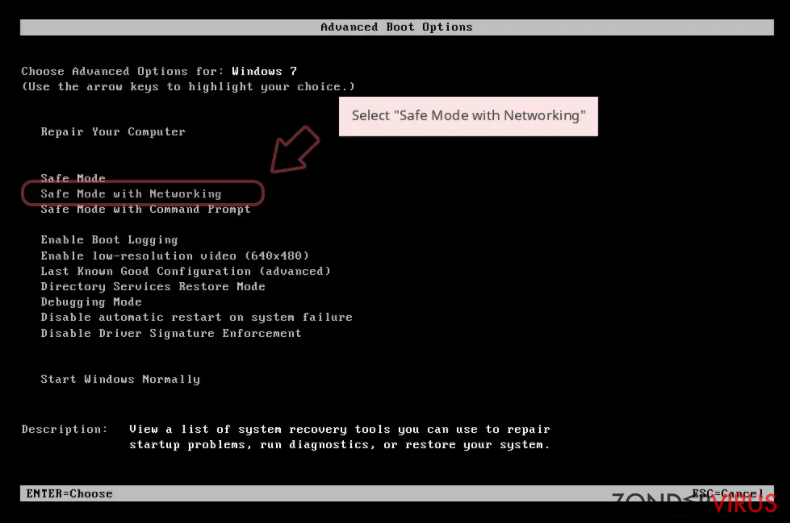

Stap 1. Toegang tot veilige modus met netwerken

Handmatige verwijdering van malware kan het beste worden uitgevoerd in de veilige modus.

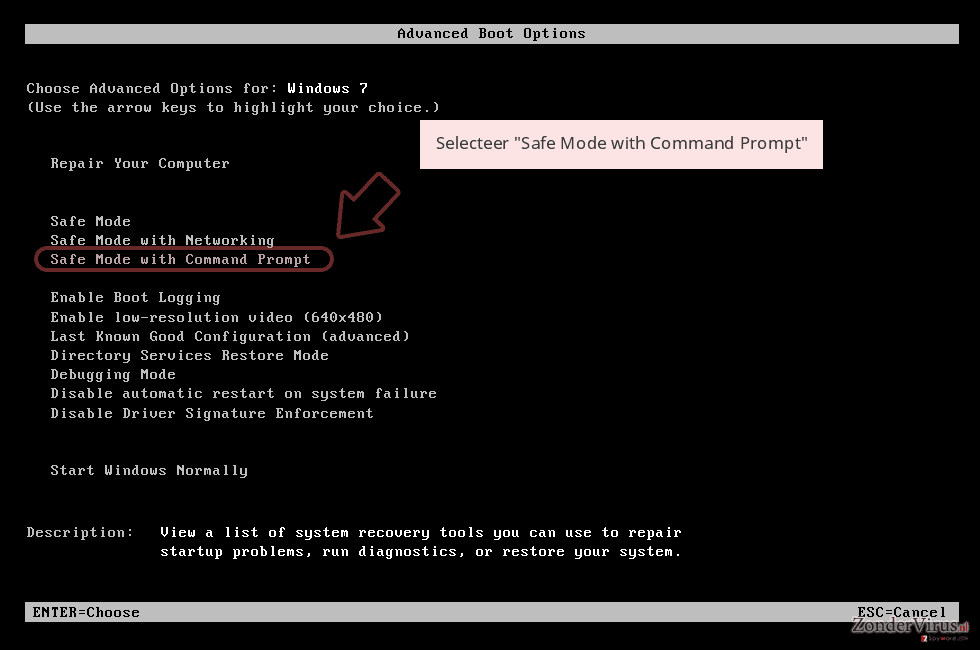

Windows 7 / Vista / XP

- Klik Start > Afsluiten > Herstart > OK

- Wanneer je computer actief wordt, druk dan op de F8 toets (als dat niet werkt, probeer dan F2, F12, Del, enz. – het hangt allemaal af van je moederbord model) meerdere malen totdat je het Advanced Boot Options venster ziet.

- Selecteer Veilige Modus met Netwerk in de lijst.

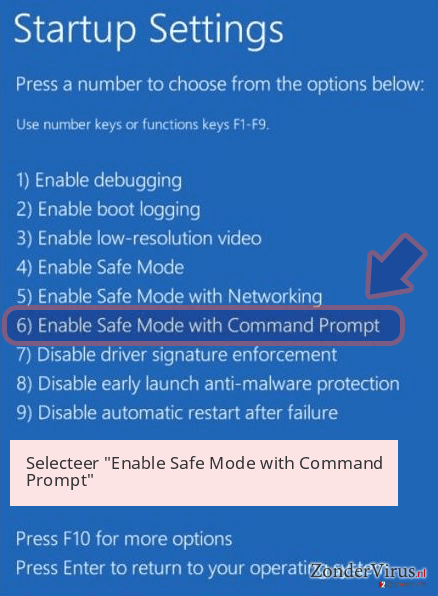

Windows 10 / Windows 8

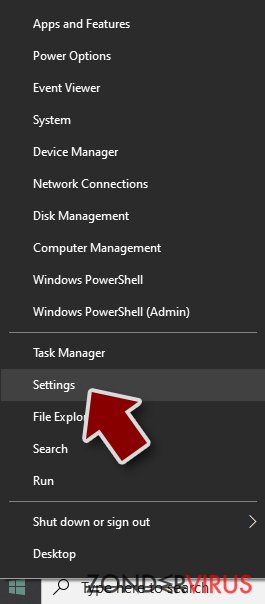

- Klik met de rechtermuisknop op Start en selecteer Instellingen.

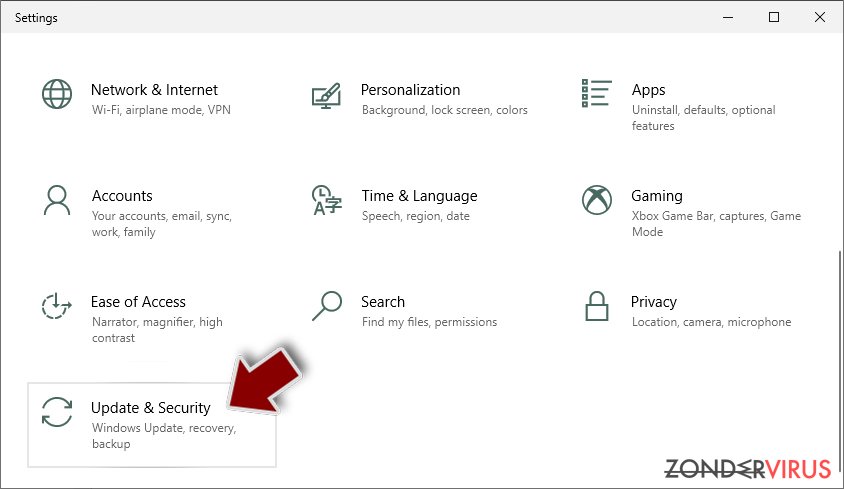

- Scroll naar beneden en kies Update & Security.

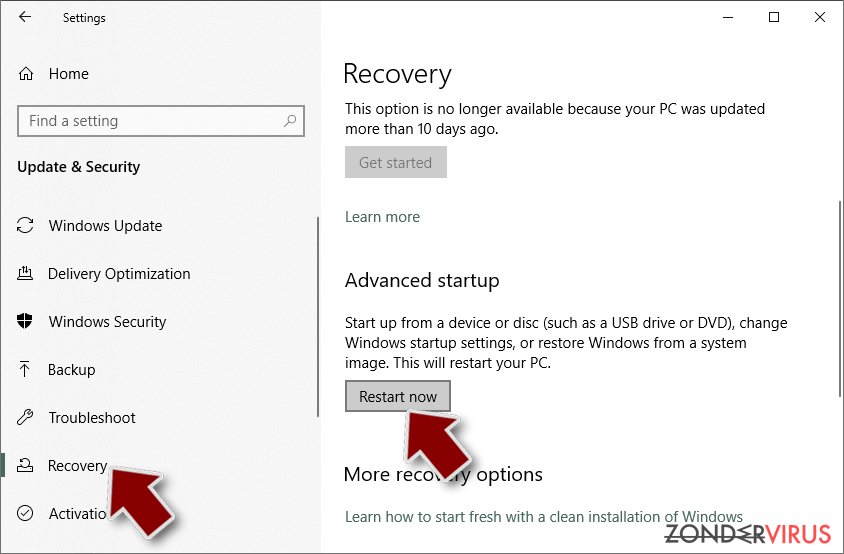

- Kies Herstel aan de linkerkant van het venster.

- Scroll nu naar beneden naar het onderdeel Geavanceerd opstarten.

- Klik op Nu opnieuw heropstarten.

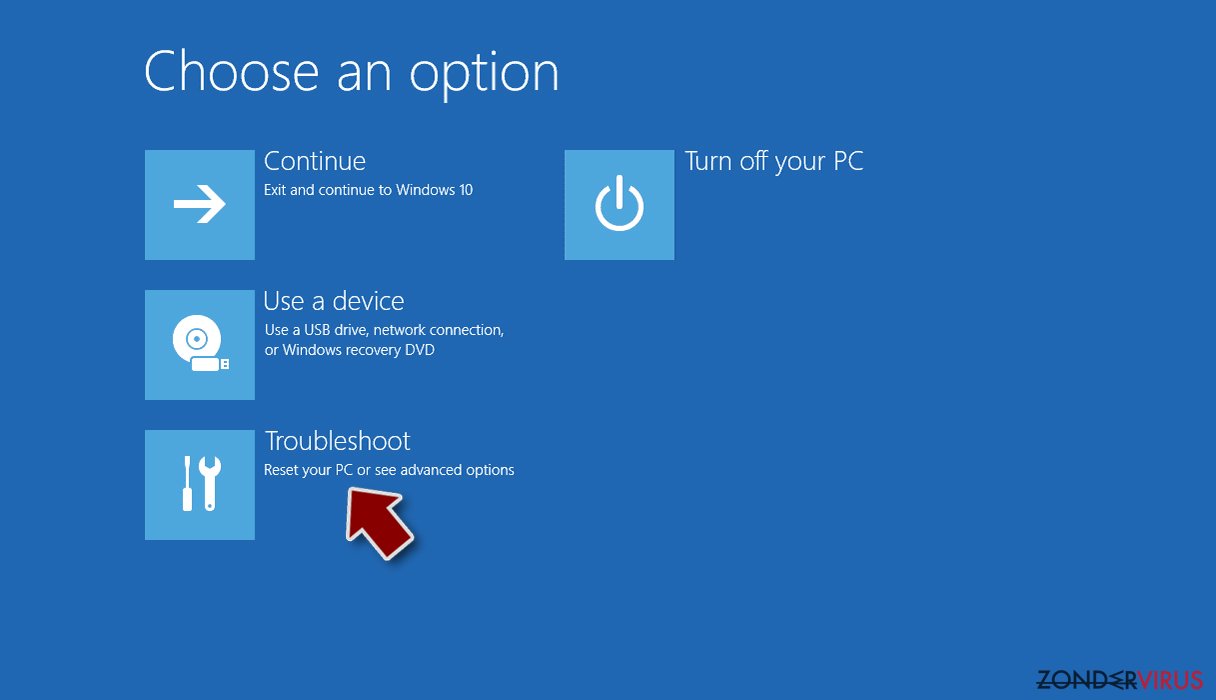

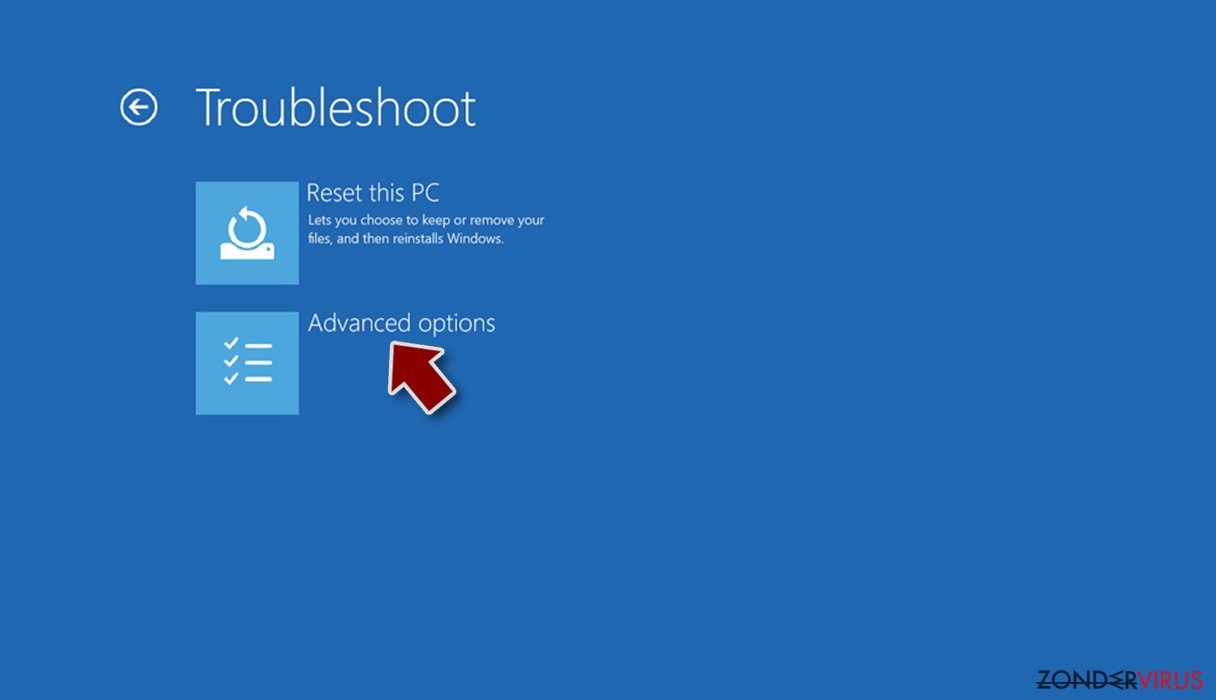

- Selecteer Probleemoplossing

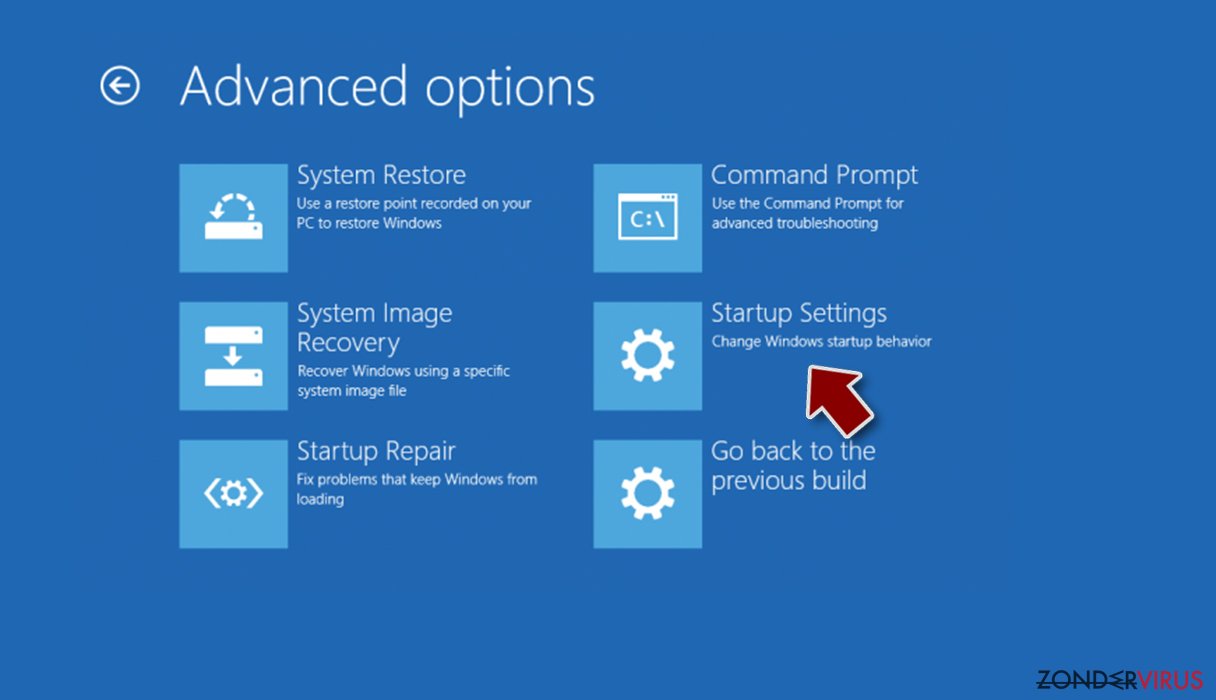

- Ga naar Geavanceerde opties.

- Selecteer Opstartinstellingen.

- Klik op Herstarten.

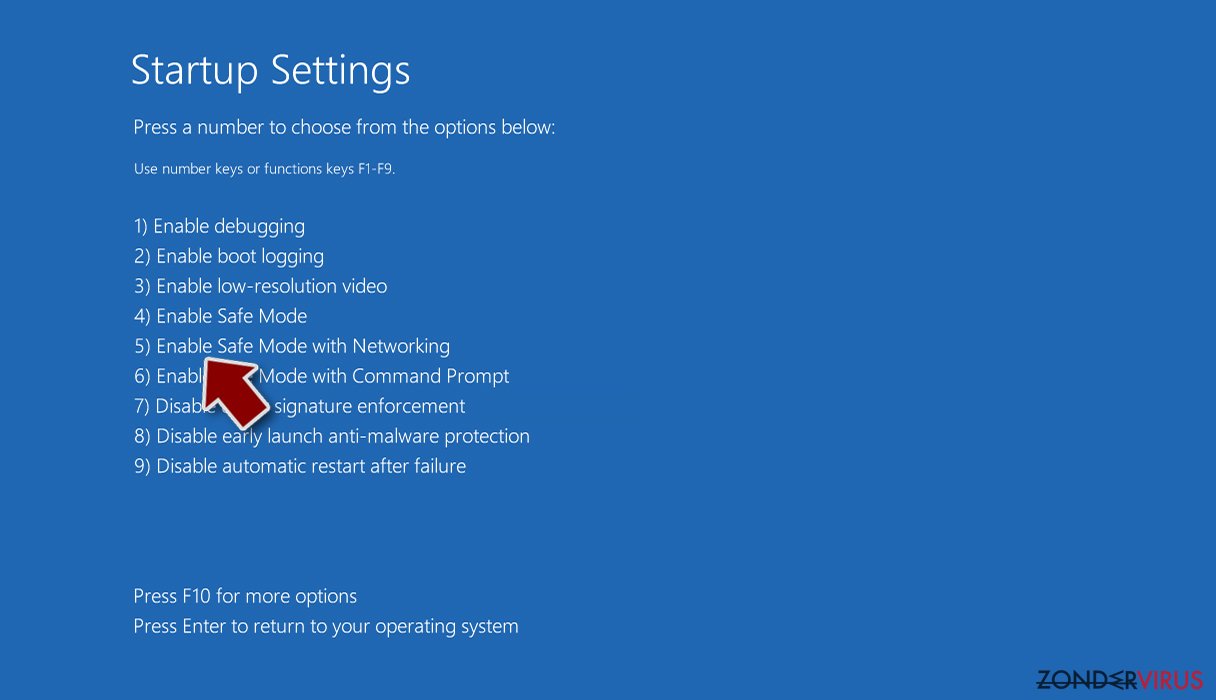

- Klik nu op 5 of klik op 5) Veilige modus met Netwerken inschakelen.

Stap 2. Sluit verdachte processen af

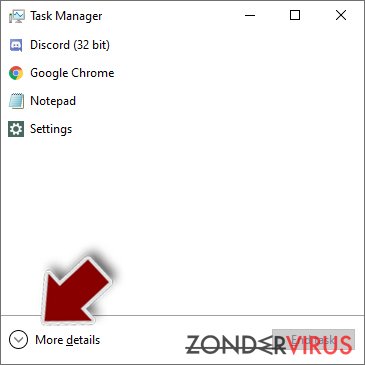

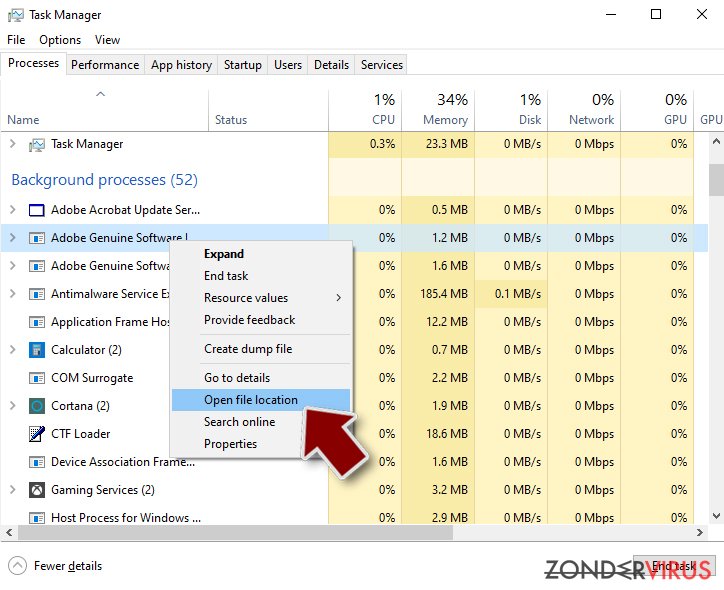

Windows Taakbeheer is een handig hulpmiddel dat alle processen toont die op de achtergrond draaien. Als malware een proces uitvoert, moet je het afsluiten:

- Klik op Ctrl + Shift + Esc op je toetsenbord om Windows Taakbeheer te openen.

- Klik op Meer details.

- Scroll naar beneden naar het gedeelte Achtergrond processen en kijk of er iets verdachts is.

- Klik met de rechtermuisknop en selecteer Open bestandslocatie.

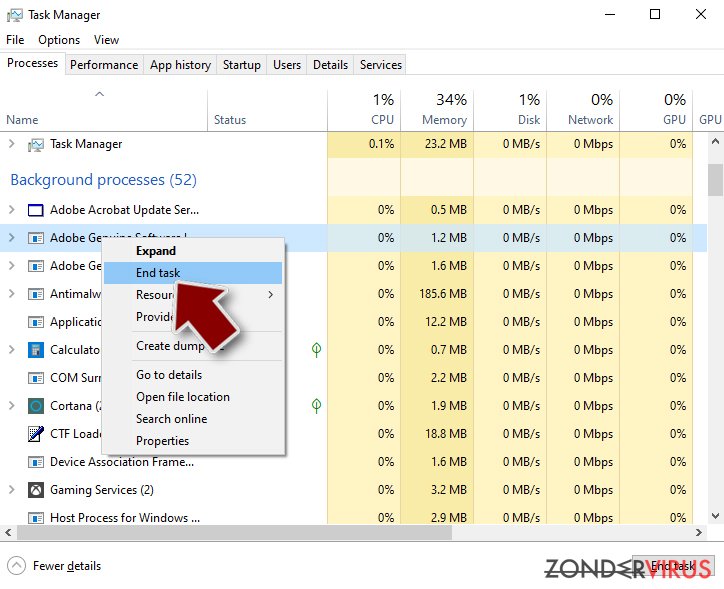

- Go back to the process, right-click and pick End Task.

- Verwijder de inhoud van de schadelijke map.

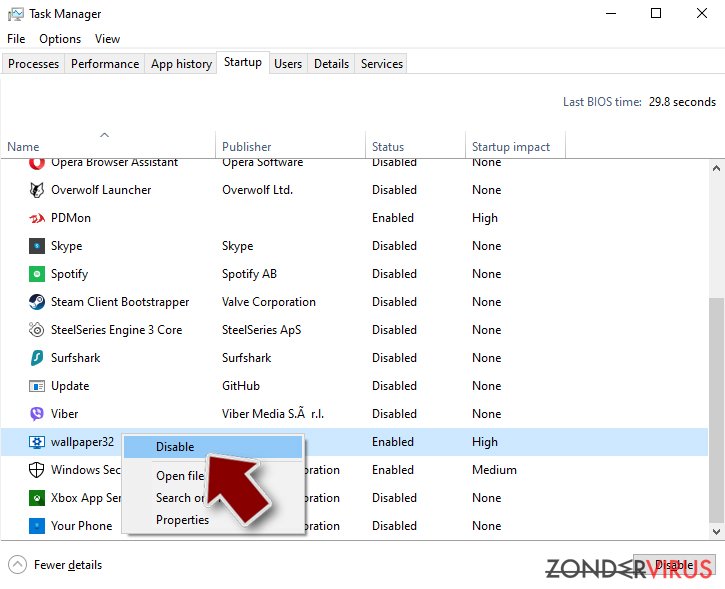

Stap 3. Controleer programma Opstarten

- Klik op Ctrl + Shift + Esc op je toetsenbord om Windows Taakbeheer te openen.

- Ga naar tabblad Opstarten.

- Klik met de rechtermuisknop op het verdachte programma en kies Uitschakelen.

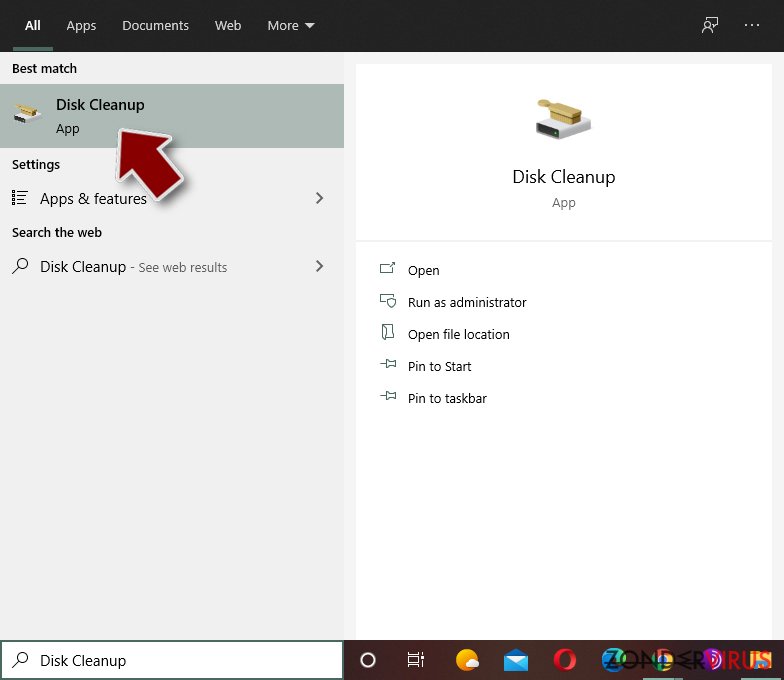

Stap 4. Verwijder virusbestanden

Malware-gerelateerde bestanden kunnen op verschillende plaatsen in je computer worden gevonden. Hier zijn instructies die je kunnen helpen ze te vinden:

- Typ in Windows Zoeken Schijfopruiming in en klik op Enter.

- Selecteer de schijf die je wilt opschonen (C: is standaard je hoofdschijf en is waarschijnlijk de schijf met de schadelijke bestanden).

- Blader door de lijst met te verwijderen bestanden en selecteer het volgende:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Kies systeembestanden opschonen.

- Je kunt ook zoeken naar andere schadelijke bestanden die verborgen zijn in de volgende mappen (typ deze items in Windows Zoeken en klik op Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Herstart de pc in normale modus wanneer je klaar bent.

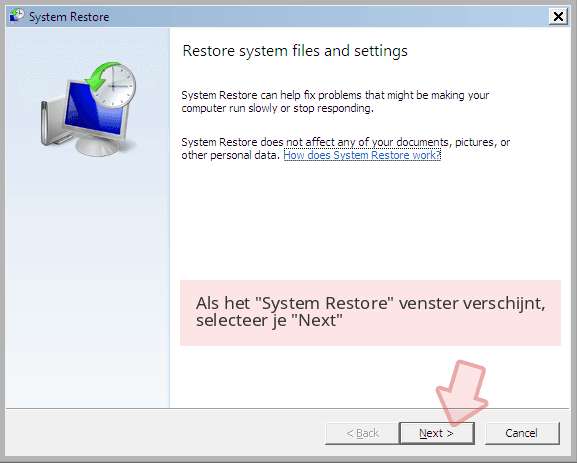

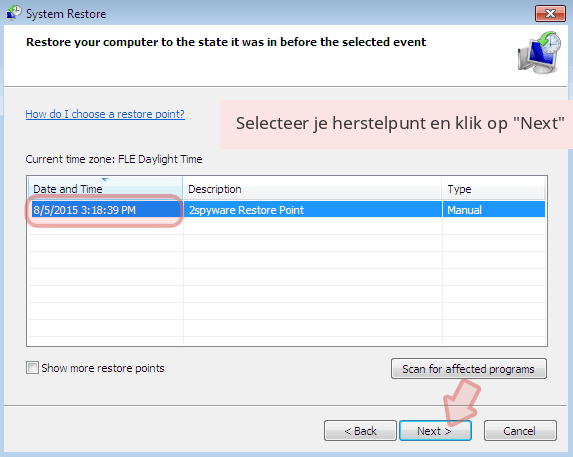

Verwijder Magniber door System Restore te gebruiken

Als je het apparaat niet kunt opstarten in Veilige modus, voor dan een Systeemherstel uit. Dit zou je toegang moeten geven tot het beveiligingstool. Tevens zou je in staat moeten zijn om het Magniber virus te verwijderen.

-

Stap 1: Herstart je computer in Safe Mode with Command Prompt

Windows 7 / Vista / XP- Klik op Start → Shutdown → Restart → OK.

- Als je pc actief wordt begin dan meerdere keren te drukken op F8 tot je het Advanced Boot Options venster ziet

-

Selecteer Command Prompt uit de lijst

Windows 10 / Windows 8- Druk op de Power knop in het Windows aanmeld scherm. Druk nu op Shift op je toetsenbord en hou ingedrukt, en klik dan op Restart.

- Selecteer nu Troubleshoot → Advanced options → Startup Settings en tenslotte druk op Restart

-

Zodra je pc actief wordt, selecteer je Enable Safe Mode with Command Prompt in het Startup Settings venster

-

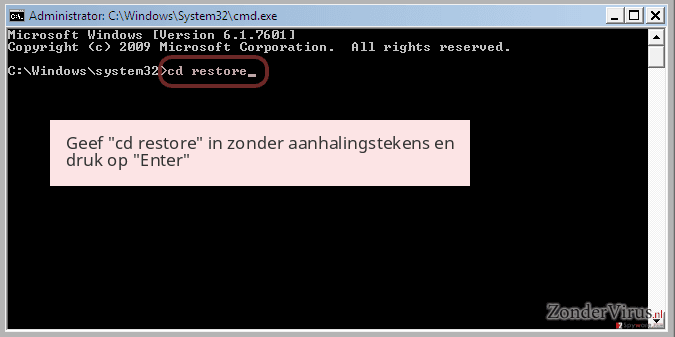

Stap 2: Herstel je systeembestanden en instellingen

-

Zodra het Command Prompt venster verschijnt, geef je cd restore in en klik op Enter

-

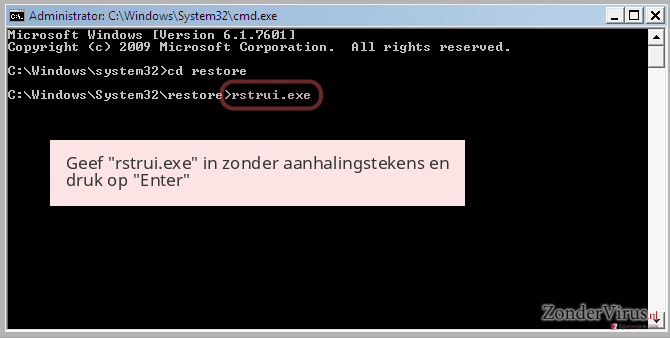

Typ nu rstrui.exe en klik opnieuw op Enter.

-

Als een nieuw venster verschijnt, klik je op Next en seleteer het herstelpunt dat voor de infiltratie van Magniber is. Klik nadien op Next

-

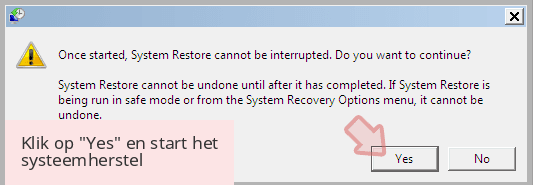

Klik nu op Yes om het systeemherstel te starten

-

Zodra het Command Prompt venster verschijnt, geef je cd restore in en klik op Enter

Bonus: Herstel je data

De handleiding hierboven wordt verondersteld je te helpen bij het verwijderen van Magniber van je computer. Om je gecodeerde bestanden te herstellen, raden we je aan om de gedetailleerde handleiding te gebruiken die opgesteld werd door zondervirus.nl beveiliging expertenDe officiële Magniber decoder kan je helpen om je bestanden te herstellen als je de AES sleutel kent. Anders zal je geen gebruik kunnen maken van deze tool. Je kan echter alternatieve recovery methodes proberen.

Als je bestanden gecodeerd werden door Magniber, kan je verschillende methodes gebruiken om ze te herstellen

Data Recovery Pro methode

Weet dat het maken van een back-up van je bestanden cruciaal is, zeker als je te maken krijgt met een ransomware infectie. Als je er eentje hebt, probeer dan dit programma. Het kan je helpen om sommige bestanden te herstellen.

- Download Data Recovery Pro;

- Volg de stappen in de Data Recovery Setup en installeer het programma op je computer;

- Start het en scan je computer op bbestanden gecodeerd door de Magniber ransomware;

- Herstel ze.

Het nut van Shadow Explorer

Deze maakt kopieën aan van de originele bestanden gebaseerd op de shadow volume kopieën, welke utomatisch gegenereerd worden door het besturingssysteem. Het is niet geweten of de Magniber crypto-malware deze vooraf verwijdert. Rekening houdend met het feit dat Cerber deze verwijdert, zou het wel eens kunnen dat dit het ook doet.

- Download Shadow Explorer (http://shadowexplorer.com/);

- Volg de Shadow Explorer Setup Wizard en installeer deze toepassing op je computer;

- Start het programma en doorloop het drop down menu in de linker bovenhoek om de schijf van je gecodeerde data te selecteren. Kijk welke mappen er zich bevinden;

- Rechter muisklik op de map die je wilt herstellen en selecteer “Export”. Je kan ook selecteren waar je het wilt bewaren.

Magniber decoders

Zoals we reeds vermelden, is het Zuid-Koreaans beveiligingsteam erin geslaagd om verschillende decoders te maken voor het Magniber virus. De volledige lijst vind je hierboven, of je kan ze downloaden vanop de officiële website.

Als de decoders van AhnLab niet werken voor jou, kan je de oudere versie proberen, maar deze helpt enkel bij het decoderen van bestanden die versleuteld werden met de sterk gecodeerde versie van de ransomware. Dit betekent dat je de sleutel en IV moet kennen die nodig zijn om de decodering software te gebruiken. Download een decoder hier.

Tenslotte zou je er steeds moten aan denken om je pc te beschermen tegen crupto-ransomware. Om je pc tegen Magniber en andere ransomwares te beschermen, gebruik je best een betrouwbare anti-spyware zoals FortectIntego, SpyHunter 5Combo Cleaner of Malwarebytes

Aanbevolen voor jou

Laat u niet bespioneren door de overheid

De overheid heeft veel problemen met het bijhouden van gebruikersgegevens en het bespioneren van burgers, dus u moet hier rekening mee houden en meer leren over dubieuze informatieverzamelingspraktijken. Vermijd ongewenste tracering door de overheid of spionage door volledig anoniem op het internet te surfen.

U kunt een andere locatie kiezen wanneer u online gaat en toegang krijgen tot eender welk gewenst materiaal, zonder bijzondere inhoudelijke beperkingen. Door gebruik te maken van Private Internet Access VPN, kunt u eenvoudig genieten van een internetverbinding zonder risico's op hacken.

Controleer de informatie die toegankelijk is voor de overheid of elke andere ongewenste partij en surf online zonder bespioneerd te worden. Ook als u niet betrokken bent bij illegale activiteiten of vertrouwen heeft in uw selectie van diensten en platformen, dient u voor uw eigen veiligheid achterdochtig te zijn en voorzorgsmaatregelen te nemen door gebruik te maken van een VPN-dienst.

Back-upbestanden voor later gebruik, in het geval van een malware-aanval

Softwareproblemen als gevolg van malware of direct gegevensverlies door versleuteling kunnen leiden tot problemen met uw apparaat of permanente schade. Als u over goede, actuele back-ups beschikt, kunt u na een dergelijke gebeurtenis gemakkelijk herstellen en weer aan het werk gaan.

Het is van essentieel belang om updates te maken van uw back-ups na eventuele wijzigingen op het apparaat, zodat u terug kunt keren naar het punt waar u aan werkte wanneer malware iets verandert of problemen met het apparaat gegevens- of prestatiecorruptie veroorzaken. Vertrouw op dergelijk gedrag en maak een dagelijkse of wekelijkse back-up van uw bestanden.

Als u beschikt over de vorige versie van elk belangrijk document of project, kunt u frustratie en problemen voorkomen. Het komt goed van pas wanneer malware uit het niets opduikt. Gebruik Data Recovery Pro voor systeemherstel doeleinden.